はじめに

今回は、FortiGate の 「Explicit Proxy(明示的プロキシ)認証」 について解説します。

セキュリティ要件で「インターネットへアクセスする前に、ユーザー ID とパスワードを入力させたい」というケースがあります。FortiGate の Explicit Proxy 認証を使えば、AD(Active Directory)サーバーがない環境でも、FortiGate 単体で ID/PW ベースの Web アクセス制御を実現できます。

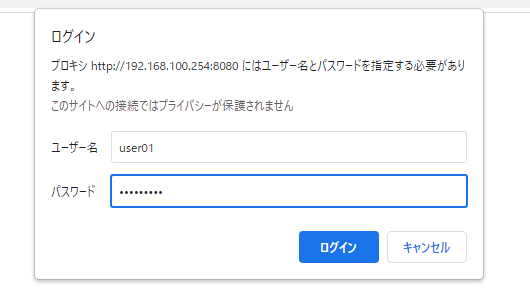

設定を行うと、ユーザーがブラウザで Web サイトを見ようとした瞬間に、以下のような認証ポップアップが表示されるようになります。

正しい「ユーザー名」と「パスワード」を入力したユーザーだけが、インターネットに接続できる構成です。

- Explicit Proxy の基本的な仕組みと設定方法(GUI / CLI)

- ローカルユーザーを使った Basic 認証の手順

- 認証が必要な通信と不要な通信の制御(プロキシポリシー)

- PAC ファイル・HTTPS 認証など、実運用で押さえておきたい制約

本記事ではローカルユーザー(FortiGate 内に作成したユーザー)を使った基本的な認証手順を紹介します。

Explicit Proxy(明示的プロキシ)とは

Explicit Proxy(明示的プロキシ)とは、その名の通りクライアント(PC やブラウザ)に対して 「インターネットに出る時は、このサーバー(FortiGate)を経由しなさい」 と明示的に設定する方式です。

仕組みの解説

通常のルーター(デフォルトゲートウェイ)経由の通信とは異なり、PC は Web サイトのデータを取りに行く際、まず FortiGate のプロキシポート(例: 8080)に対してリクエストを送信します。

FortiGate はそのリクエストを受け取った段階で 「認証チェック」 を行い、許可された場合のみインターネットへ代理でアクセスします。

FortiGate で使える主な認証方式の使い分け

「ユーザーを特定してログを取りたい」という目的を達成する FortiGate の認証機能は、大きく 3 つあります。それぞれ得意なシーンが異なるため、用途に応じた使い分けが重要です。

| 項目 | FSSO(AD 連携) | Explicit Proxy 認証(本記事) | キャプティブポータル |

|---|---|---|---|

| 認証の体験 | 透過的(入力不要) | 明示的(ポップアップで入力) | 明示的(Web ページで入力) |

| 対象デバイス | AD 参加済み PC | 全デバイス(ブラウザ設定要) | 全デバイス(設定不要) |

| 事前設定 | FortiGate + AD 連携サーバー | ブラウザ側のプロキシ設定 | FortiGate のみ |

| 主な用途 | 社内 PC の透過認証 | BYOD / 社外持ち込み PC | ゲスト Wi-Fi |

| 認証方式の柔軟性 | AD アカウントに依存 | Basic / NTLM / Kerberos / SAML 等 | ローカル / RADIUS / LDAP 等 |

使い分けの判断軸は以下の通りです。

- 社内 PC のみで透過的に使いたい → FSSO

- 持ち込み PC も含めて ID/PW で制御したい → Explicit Proxy 認証

- クライアント設定なしで簡単に使わせたい → キャプティブポータル

キャプティブポータルの設定については、関連記事『FortiGate キャプティブポータルの設定手順とゲスト Wi-Fi 構築のポイント』で詳しく解説しています。

Explicit Proxy 認証が活きるシーン

- AD に参加していない端末の管理

-

MacBook や Linux、持ち込み PC(BYOD)など、Active Directory で管理できない端末でも、個別に ID/PW を発行して制御できる

- ゲストユーザーへの一時利用

-

来客用 Wi-Fi などで「今日だけ使える ID」を発行し、インターネット利用ログを取りたい場合

- より厳格なセキュリティ

-

特定の機密 Web サイトにアクセスする際に、意図的に認証のワンクッションを入れたい用途

Explicit Proxy 認証の設定手順

FortiGate は多機能なため、デフォルトでは Explicit Proxy 関連のメニューが非表示になっています。まずは機能を表示させ、プロキシサーバーとして稼働させる設定を行います。

表示機能の有効化

GUI または CLI で、Explicit Proxy 機能を有効にします。

GUI の場合

システム>表示機能設定へ移動します。Explicit プロキシのスイッチを ON にし、適用をクリックします。

CLI の場合

config system settings

set gui-explicit-proxy enable

endインターフェースとポート設定

次に、「どのポートでプロキシ接続を受け付けるか」を設定します。

ネットワーク>Explicit プロキシへ移動します。Explicit Web プロキシを有効化します。リッスンインタフェースに、LAN 側のインターフェース(例:port2、internal)を選択します。HTTP ポートに任意のポート番号(一般的には8080)を入力し、適用をクリックします。

CLI で同じ設定を行う場合は以下の通りです。

config web-proxy explicit

set status enable

set http-incoming-port 8080

end

config system interface

edit "port2"

set explicit-web-proxy enable

next

end参考: FortiGate 7.6 Administration Guide – Explicit web proxy

“Go to Network > Explicit Proxy. Enable Explicit Web Proxy. Select port2 as the Listen on Interfaces and set the HTTP Port to 8080.”

(ネットワーク > Explicit プロキシから Explicit Web プロキシを有効化し、リッスンインターフェースに port2、HTTP ポートに 8080 を設定します。)

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/300428/explicit-web-proxy

一般的にプロキシサーバーは 8080 番ポートを使用します。クライアント(ブラウザ)側の設定と一致していれば他のポート番号でも動作しますが、特段の理由がなければ 8080 のままの運用が一般的です。

FortiGate では、単にユーザーを作成するだけでは認証されません。「誰を(ユーザー)」「どの方式で(スキーム)」「いつ認証するか(ルール)」 の 3 つの要素を紐付ける必要があります。

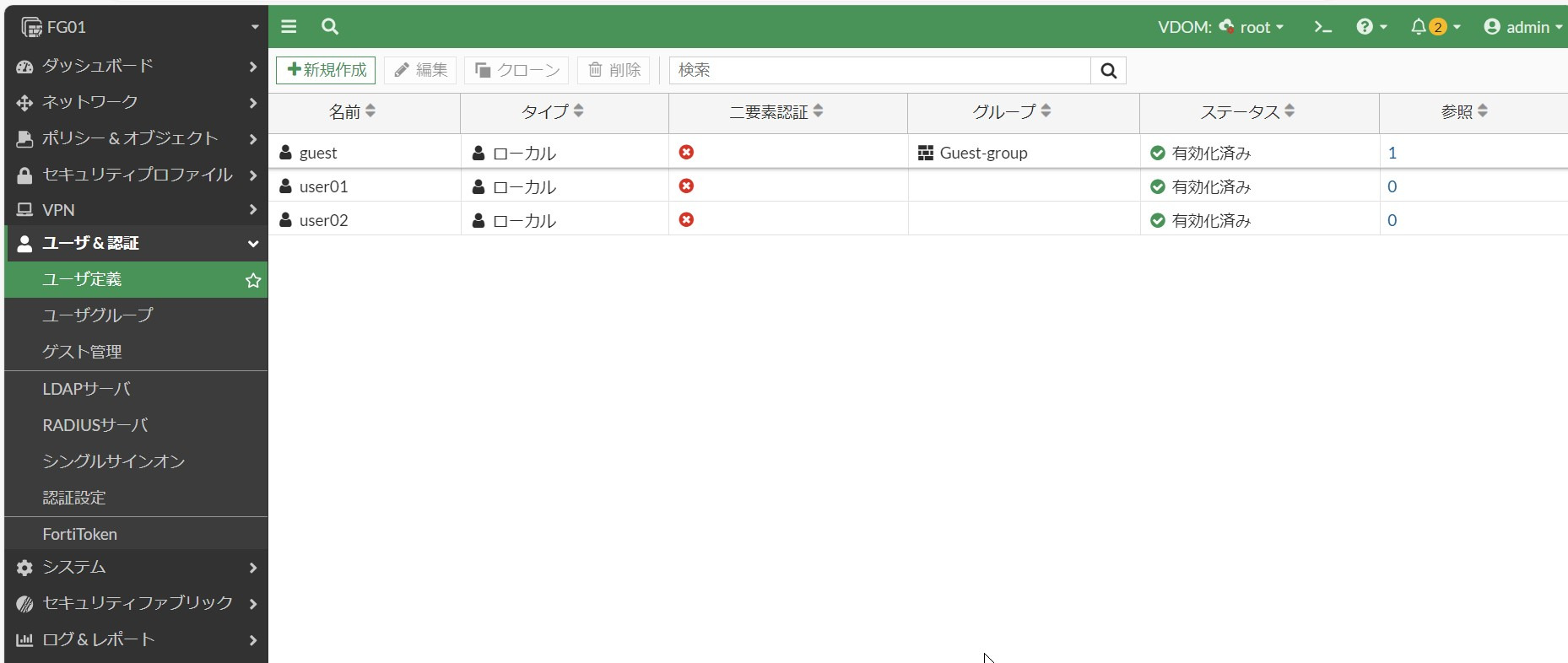

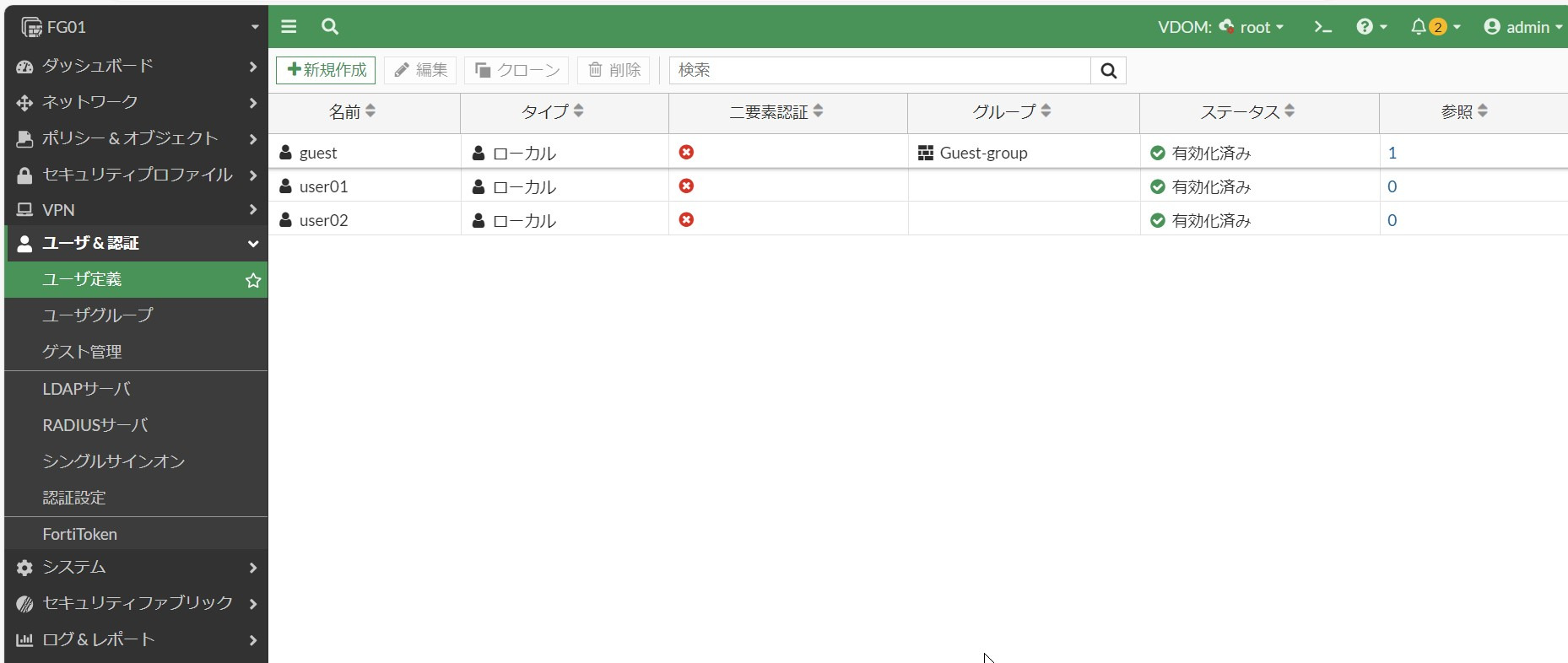

ローカルユーザーの作成

認証に使用するユーザーアカウントを作成します。

ユーザー&認証>ユーザー定義へ移動し、新規作成をクリックします。- タイプは「ローカルユーザー」を選択します。

- ユーザー名(例:

user01)とパスワードを設定して作成完了です。

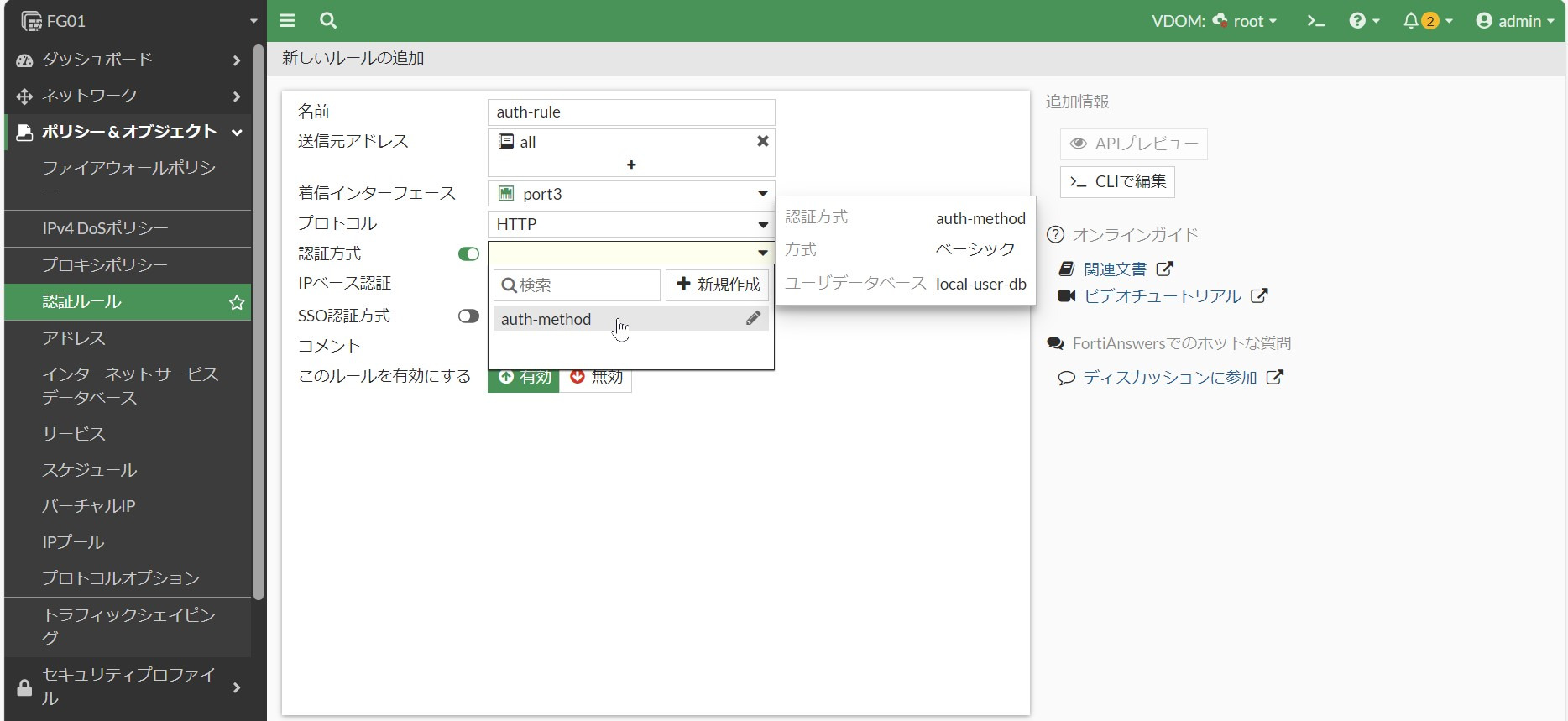

認証方式(Authentication Scheme)の作成

「どうやって認証するか」という定義(スキーム)を作成します。

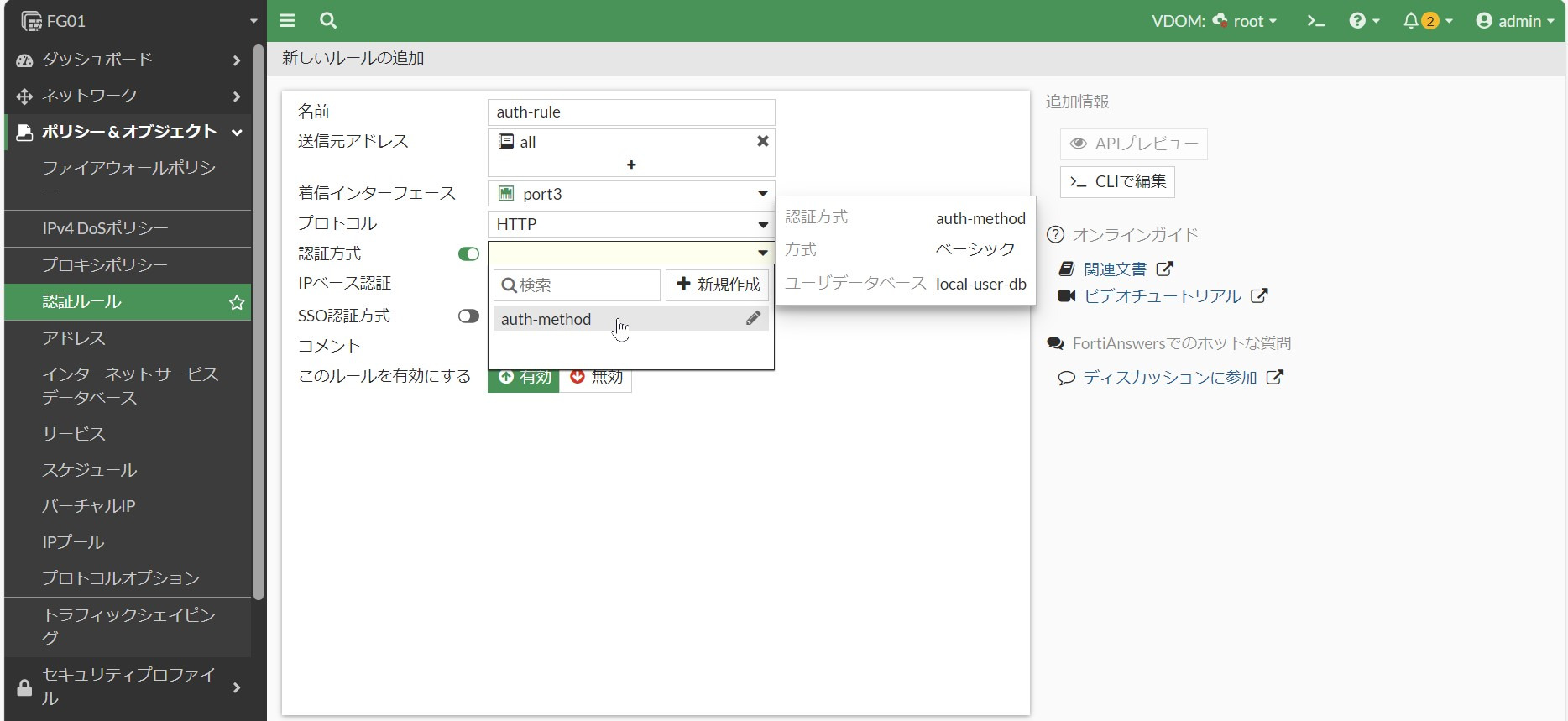

ポリシー&オブジェクト>認証ルールへ移動します。- 画面上部のボタンまたはプルダウンから

認証方式(Authentication Schemes)を選び、新規作成をクリックします。 - 以下を設定します。

- 名前: 任意の名前(例:

Auth-Scheme-Local) - 方式:

Basicを選択(ポップアップ認証のため)

OKをクリックして保存します。

CLI の場合は以下の通りです。

config authentication scheme

edit "Auth-Scheme-Local"

set method basic

set user-database "local-user-db"

next

end認証ルール(Authentication Rule)の作成

「どの通信に認証をかけるか」というルールを作成します。

- 同じく

ポリシー&オブジェクト>認証ルール画面で新規作成をクリックします。 - 以下を設定します。

- 名前: 任意の名前(例:

Auth-Rule-Internal) - 送信元アドレス: LAN 側のネットワーク(例:

allまたは192.168.1.0/24) - プロトコル:

HTTPを選択 - アクティブ認証方式: 先ほど作成した

Auth-Scheme-Localを選択

OKをクリックして保存します。

CLI の場合は以下の通りです。

config authentication rule

edit "Auth-Rule-Internal"

set srcaddr "all"

set protocol http

set active-auth-method "Auth-Scheme-Local"

next

end参考: FortiGate 7.4 Administration Guide – Explicit proxy authentication

“Go to Policy & Objects > Authentication Rules. Click Create New > Authentication Rules. Set the Name to Auth-Rule, Source Address to all, and Protocol to HTTP. Enable Authentication Scheme, and select the just created scheme.”

(認証ルールの作成時は Name、Source Address、Protocol に HTTP を設定し、認証スキームを有効化します。)

https://docs.fortinet.com/document/fortigate/7.4.4/administration-guide/826729/explicit-proxy-authentication

「ユーザーを作成」「認証方式(Basic)を定義」「ルールで適用する」の 3 ステップで整理できます。

認証の設定ができたら、通信許可ポリシーを作成します。

ここで重要なのは、通常の「ファイアウォールポリシー」ではなく、「プロキシポリシー」 を使用する点です。

プロキシポリシーの作成

ポリシー&オブジェクト>プロキシポリシーへ移動します。新規作成をクリックします。- 以下を設定します。

| 項目 | 設定内容 |

|---|---|

| プロキシタイプ | Explicit Web プロキシ |

| 送信先インターフェース | WAN 側インターフェース(例:port1) |

| 送信元アドレス | all(またはネットワーク帯) |

| 送信元ユーザー | user01(手順 2 で作成したユーザー) |

| 宛先アドレス | all |

| サービス | webproxy |

| アクション | ACCEPT |

CLI の場合は以下の通りです。

config firewall proxy-policy

edit 1

set name "proxy-policy-explicit"

set proxy explicit-web

set dstintf "port1"

set srcaddr "all"

set dstaddr "all"

set service "webproxy"

set action accept

set schedule "always"

set users "user01"

set logtraffic all

next

end参考: FortiGate 7.6 Administration Guide – Explicit web proxy

“Set Proxy Type to Explicit Web and Outgoing Interface to port1. Also set Source and Destination to all, Schedule to always, Service to webproxy, and Action to ACCEPT.”

(プロキシタイプを Explicit Web、送信先インターフェースを port1 に設定します。送信元・宛先は all、スケジュールは always、サービスは webproxy、アクションは ACCEPT です。)

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/300428/explicit-web-proxy

Explicit Proxy の通信は、通常のファイアウォールポリシー(IPv4 ポリシー)ではなくプロキシポリシーで制御されます。 誤って通常のファイアウォールポリシー側にユーザー設定を入れても、プロキシ経由の通信は制御されないため、設定先を確認することを推奨します。

また、公式仕様上、Explicit Web プロキシのポリシーは 送信先インターフェース(dstintf) で WAN 側を指定する構成が基本です。送信元インターフェース(srcintf)は任意指定となります。

Auth Scheme の認証方式を選ぶ

本記事の例では手順 2 で Basic を採用しましたが、FortiGate の認証方式(Auth Scheme の method)は全部で 10 種類あります。用途や認証基盤の有無で最適な方式が変わるため、主要なものを整理します。

参考: FortiGate 7.6 CLI Reference – config authentication scheme

“method {basic|digest|ntlm|form|negotiate|fsso|rsso|saml|ssh-publickey|cert}”

(認証方式は basic、digest、ntlm、form、negotiate、fsso、rsso、saml、ssh-publickey、cert の中から選択します。)

https://docs.fortinet.com/document/fortigate/7.6.6/cli-reference/100133014/config-authentication-scheme

| 方式 | 特徴 | 典型的な用途 |

|---|---|---|

basic(本記事) | HTTP Basic 認証。最もシンプル。認証情報は Base64 エンコードのみ | 小規模・検証、ローカルユーザー運用 |

digest | ハッシュ化したパスワードを送信。Basic より安全 | レガシーシステム対応 |

ntlm | Windows NTLM 認証。AD ドメイン連携 | AD 環境 |

negotiate | Kerberos を優先し、失敗時は NTLM にフォールバック | 本格的な AD 連携プロキシ |

form | HTML フォームでログインさせる方式 | 独自デザインのログイン画面 |

saml | 外部 IdP(FortiAuthenticator / Azure AD 等)で SSO | SaaS 連携、SSO 必須環境 |

fsso / rsso | FSSO / RADIUS SSO(すでに他で認証済みの情報を流用) | AD ログイン済み端末、RADIUS 環境 |

cert | クライアント証明書認証 | 証明書ベース認証の環境 |

選定の判断軸

- AD 環境で透過的に認証したい →

negotiate(Kerberos + NTLM)またはfsso - 外部 IdP と連携して SSO を実現したい →

saml - AD がない / MacBook など混在環境 →

basic(本記事) - 独自のログインページを設計したい →

form

Basic 認証は手軽ですが、HTTP 通信では認証情報が平文同然で送信されるため、本番運用では HTTPS 化(後述の「導入前に知っておきたい制約」を参照)や上位方式への移行を検討することを推奨します。

動作確認

設定が完了したら、実際にクライアント PC から接続して動作を確認します。

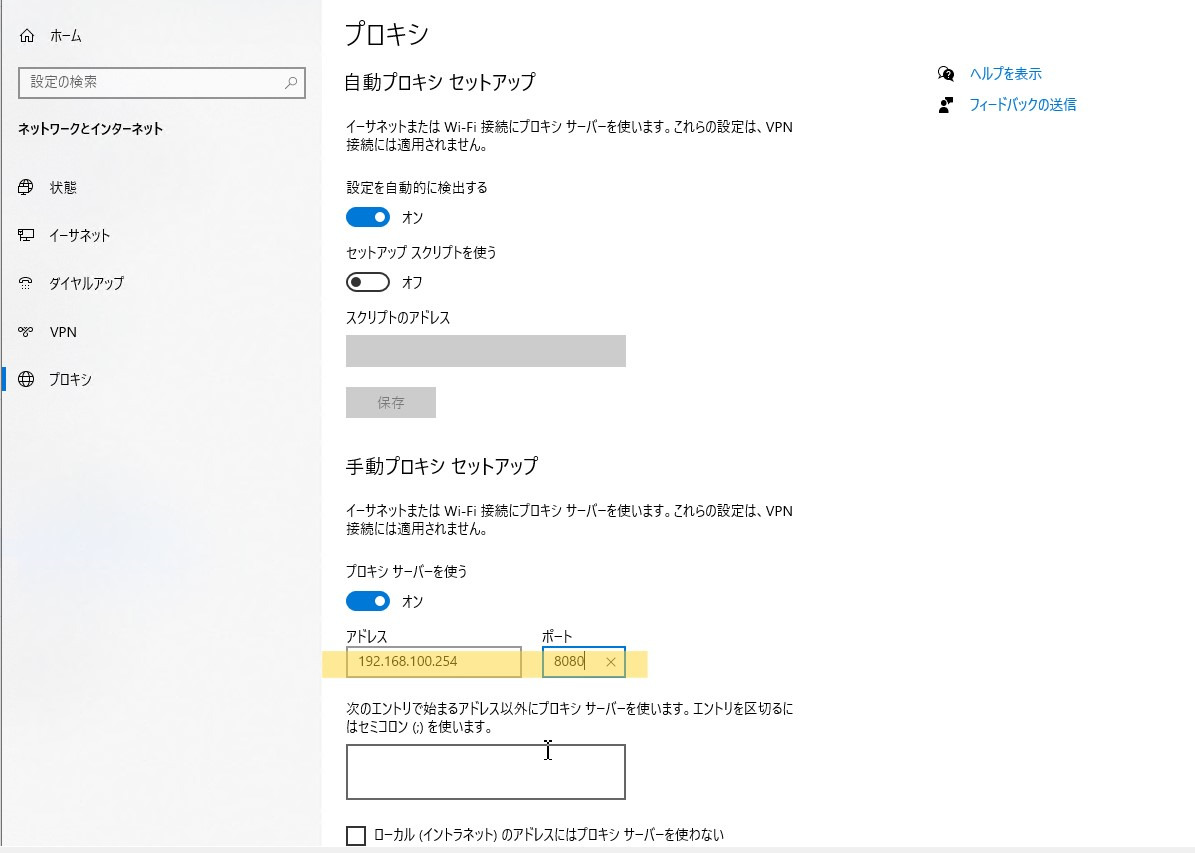

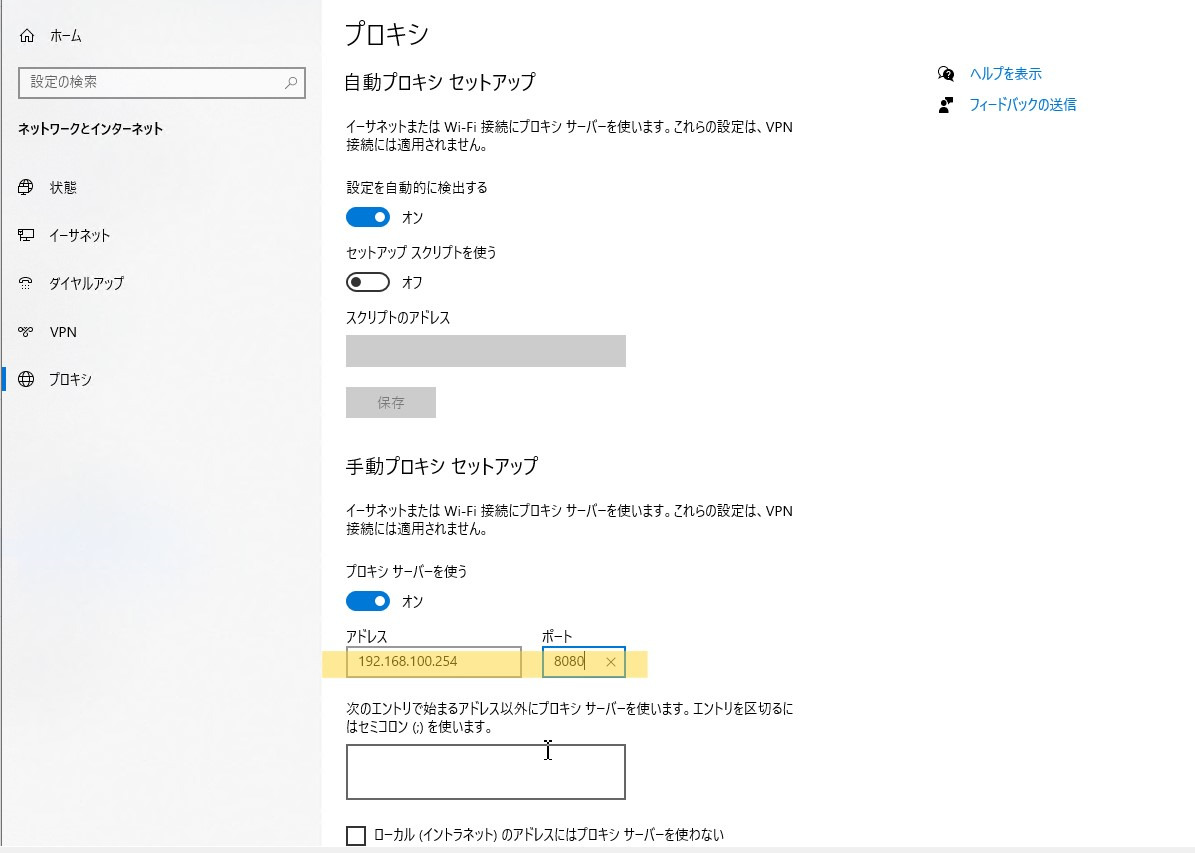

ブラウザのプロキシ設定

動作確認として、Windows の設定(またはブラウザの設定)でプロキシサーバーを指定します。

- Windows の

設定>ネットワークとインターネット>プロキシを開きます。 - 「手動プロキシ セットアップ」の

プロキシ サーバーを使うをオンにします。 - 以下を入力します。

- アドレス: FortiGate の LAN 側 IP(設定したインターフェースの IP アドレス)

- ポート:

8080(設定したポート番号)

保存をクリックします。

認証ポップアップの確認

ブラウザ(Chrome や Edge)を開き、任意の Web サイト(例:https://google.com)にアクセスします。Web サイトが表示される前に、以下のようなサインイン画面(ポップアップ)が表示されます。

手順 2 で作成したローカルユーザー(例:user01)とパスワードを入力して サインイン をクリックします。

- 認証成功: Web サイトの画面が表示される

- 認証失敗: 再度ポップアップが表示されるか、エラー画面が表示される

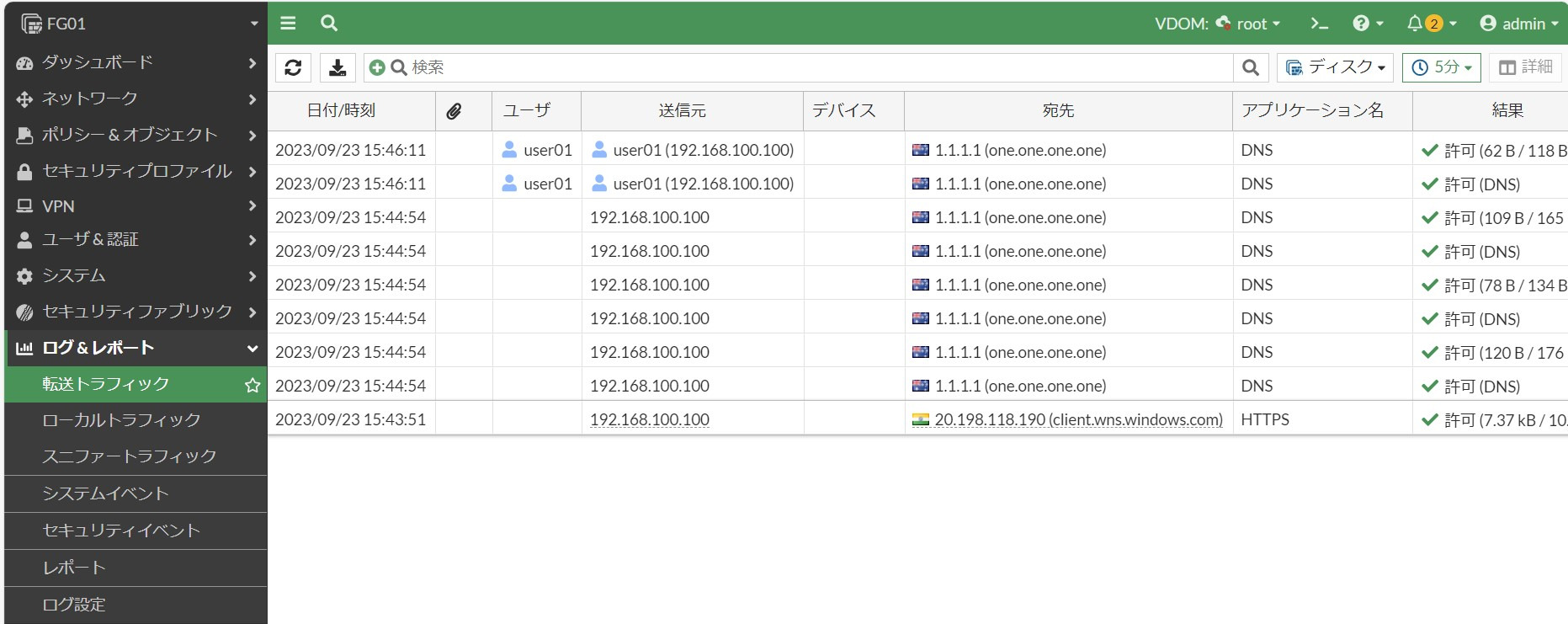

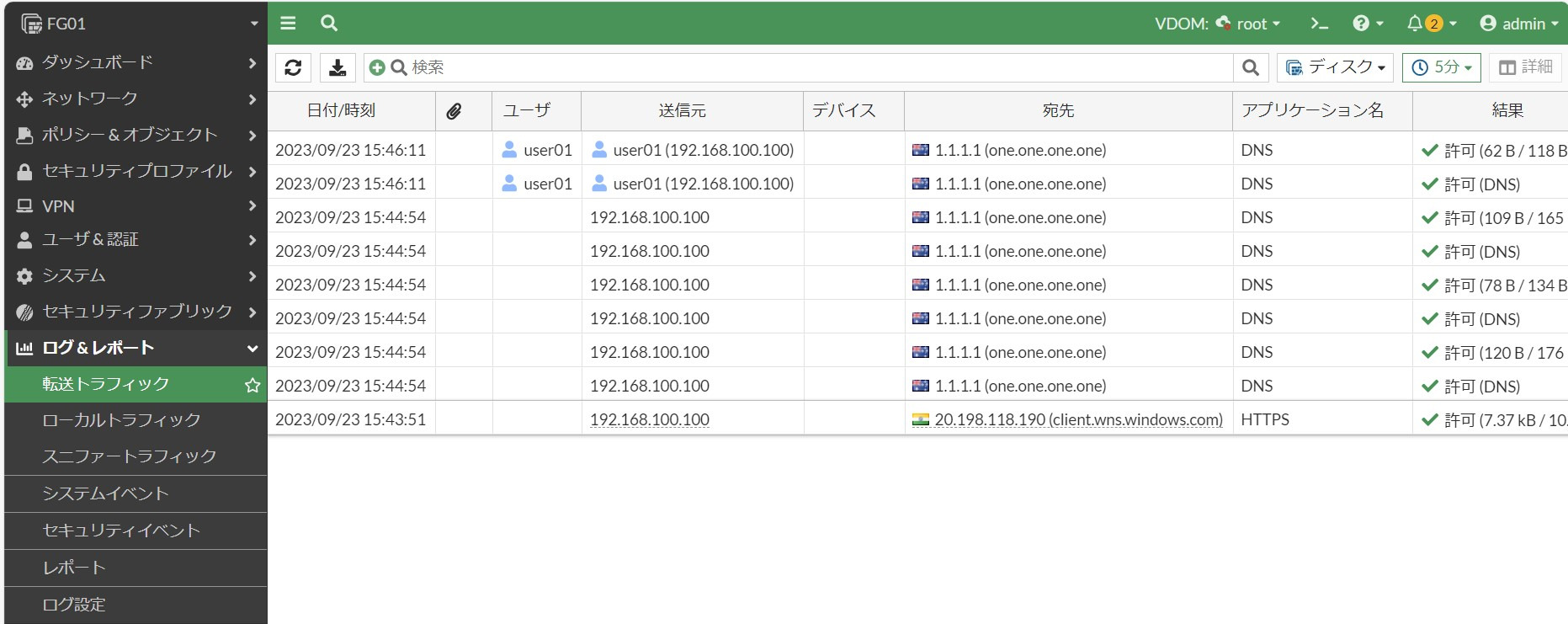

ログの確認(GUI)

Web サイトが表示されたら、FortiGate 側でログを確認します。

- FortiGate 管理画面の

ログ&レポート>転送トラフィックへ移動します。 - 先ほどの通信ログを検索します。

- ログの詳細(または一覧の列)を確認します。

「ユーザー(User)」欄に user01 と表示されていれば成功です。これで「誰が」アクセスしたかを特定できるようになります。

ログの確認(CLI)

CLI でも認証済みのプロキシユーザーを確認できます。

diagnose wad user list認証済みユーザーの一覧と、適用中の認証ルール・プロキシポリシーが表示されます。トラブルシューティング時の第一手として有用です。

ブラウザ設定の配布方法(PAC / WPAD / GPO)

動作確認では Windows のプロキシ設定を手動で行いましたが、実運用で全端末に手入力を要求するのは現実的ではありません。組織導入では、以下のいずれかの方式でプロキシ設定を自動配布する構成が一般的です。

PAC ファイル(Proxy Auto-Configuration)

PAC ファイルは JavaScript で記述された設定ファイルで、アクセス先ドメインごとに使用するプロキシを切り替える制御が可能です。FortiGate は PAC ファイルのホスティング機能 を内蔵しています。

FortiGate での PAC 配信設定(CLI)

config web-proxy explicit

set pac-file-server-status enable

set pac-file-name "proxy.pac"

set pac-file-data "function FindProxyForURL(url, host) {

return \"PROXY 10.1.100.1:8080\";

}"

endクライアントが参照する PAC ファイルの URL フォーマット

http://<インターフェース IP>:<PAC ポート>/<PAC ファイル名>

例:http://172.20.120.122:8080/proxy.pac参考: Fortinet Community – Proxy auto-config (PAC) configuration

“The default FortiGate PAC file URL is: http://[interface_ip]:[pac_port_int]/[pac_file_str]”

(FortiGate の PAC ファイルの既定 URL は http://[インターフェース IP]:[PAC ポート]/[PAC ファイル名] の形式です。)

https://community.fortinet.com/t5/FortiGate/Technical-Tip-Proxy-auto-config-PAC-configuration/ta-p/195055

PAC ファイルのサイズ制限

- 1 VDOM あたり最大 256KB

- 装置全体で最大 2MB

シンプルな PAC であれば数 KB に収まるため、通常は問題になりません。

WPAD(Web Proxy Auto-Discovery)

WPAD はクライアントが DHCP または DNS 経由で http://wpad.<ドメイン>/wpad.dat を自動検索する仕組みで、ブラウザ側で「自動的に設定を検出する」を有効にするだけで配信可能です。ただし DNS ハイジャックの経路として悪用される事例もあるため、近年のブラウザでは既定で無効化される傾向があります。

Active Directory グループポリシー(GPO)

AD 環境では、グループポリシーでドメイン参加端末に一括でプロキシ設定を配布できます。

ユーザーの構成>設定>コントロール パネルの設定>インターネット設定- または Microsoft Edge / Chrome 用の管理用テンプレート(ADMX)経由

Intune や Jamf などの MDM を使っている環境では、MDM 側で同等の制御が可能です。

配布方式の選定

| 方式 | クライアント側作業 | メリット | 留意点 |

|---|---|---|---|

| PAC ファイル(URL 手動指定) | URL 入力 1 回 | 宛先ごとの細かい制御が可能 | 初回配布は必要 |

| WPAD | ブラウザの自動検出を有効化 | 完全自動 | 近年のブラウザで既定無効化の傾向 |

| GPO / MDM | なし(管理側で配布) | 集中管理・強制適用可能 | 管理基盤(AD / MDM)が前提 |

AD 環境があれば GPO、それ以外は PAC ファイルを URL で配布するのが現実的な選択肢です。

導入前に知っておきたい制約・ハマりポイント

Explicit Proxy は便利な機能ですが、設計・導入段階で押さえておかないと後で手戻りが発生しやすい制約があります。ここでは 6 つの押さえどころ を整理します。

Basic 認証は HTTP では平文同然で送信される

Basic 認証のユーザー名・パスワードは Base64 エンコード で送信されます。これは暗号化ではなく単なる可逆エンコードであり、HTTP(平文)で使用するとパケットキャプチャで認証情報が容易に復元されます。

対処

- FortiOS 7.0 以降で提供されている Explicit proxy authentication over HTTPS を使用する

- 認証ページを HTTPS 化(デフォルトポート

7831)し、クライアントからの認証情報を暗号化して送信する

参考: FortiGate 7.0 New Features – Explicit proxy authentication over HTTPS

“The user credentials are protected by redirecting the client to a captive portal of the FortiGate over HTTPS for authentication where the user credentials are encrypted and transmitted over HTTPS.”

(ユーザー認証情報は HTTPS 経由で FortiGate のキャプティブポータルへリダイレクトされ、暗号化されて伝送されます。)

https://docs.fortinet.com/document/fortigate/7.0.0/new-features/898114/explicit-proxy-authentication-over-https

ファイアウォールポリシーではなく「プロキシポリシー」を使う

Explicit Proxy の通信は、通常のファイアウォールポリシー(config firewall policy)ではなく プロキシポリシー(config firewall proxy-policy) で制御されます。通常のファイアウォールポリシー側にユーザー設定を入れても、プロキシ経由の通信には適用されません。

HTTPS 通信の可視性は Deep SSL Inspection に依存する

Explicit Proxy 自体は HTTPS 通信も中継できますが、標準では SNI(Server Name Indication) レベルまでしか確認できません。URL パス単位や、コンテンツ本体のアンチウイルスチェックを行うには Deep SSL Inspection の有効化が必要です。

Deep SSL Inspection を有効にすると、FortiGate が発行するルート証明書をクライアント端末に配布して信頼させる必要があります。この証明書配布が実運用で手戻りが発生しやすい領域です。

ソース IP が FortiGate に NAT される

デフォルトでは、Explicit Proxy を経由した通信の送信元 IP は FortiGate のアウトバウンドインターフェース IP に NAT されます。Web サーバー側のログにはクライアント IP が記録されず、FortiGate の IP のみが残ります。

オリジナルの送信元 IP を保持したい場合は、プロキシポリシーで transparent enable を設定します。

config firewall proxy-policy

edit 1

set transparent enable

next

endHSTS 対応サイトとの組み合わせでの注意点

キャプティブポータル方式ほど顕著ではありませんが、HTTPS 認証ポータル経由の初回認証時は証明書警告が発生する場合があります。FortiGate に正規の SSL サーバー証明書を導入する構成を推奨します。

認証対象プロトコル(protocol)の指定漏れ

認証ルール(config authentication rule)で protocol の指定が漏れていると、想定通りに認証が発動しない場合があります。HTTP 経由のプロキシ通信を対象とする場合は、必ず以下を明示します。

config authentication rule

edit "Auth-Rule-Internal"

set protocol http

next

endトラブルシューティング

Explicit Proxy が想定通りに動作しない場合、以下の順序で切り分けを行います。

認証済みプロキシユーザーを確認する

まず、FortiGate が対象ユーザーを認証済みとして認識しているかを確認します。

diagnose wad user list認証済みユーザーの一覧と、適用中の認証ルール・プロキシポリシーが表示されます。特定ユーザーを強制クリアしたい場合は以下を使用します。

diagnose wad user clear参考: Fortinet Cheat Sheet – FortiOS 7.4

“diag wad user list/clear — List / clear of explicit proxy user.”

(diag wad user list / clear は Explicit Proxy 認証ユーザーの一覧表示と削除に使用します。)

https://blog.boll.ch/wp-content/uploads/2023/11/CheatSheet-FortiOS-7.4-v1.0.pdf

プロキシセッションの状態を確認する

どのクライアントがどのセッションを張っているかは、以下で確認できます。

diagnose wad session listポリシーマッチ状況や現在の通信先を把握する第一手段です。

WAD デバッグでリアルタイムにフローを追う

認証が失敗する、ポリシーにマッチしないといった場合、WAD(Web Application Daemon)のデバッグログをリアルタイムで確認します。本番環境では特定 IP にフィルターをかけて負荷を抑えることを推奨します。

# フィルター設定(特定クライアント IP に絞る)

diagnose wad filter src-addr <クライアント IP>

diagnose wad filter list

# デバッグ有効化

diagnose debug reset

diagnose debug console timestamp enable

diagnose wad debug enable level verbose

diagnose wad debug enable category all

diagnose debug enableデバッグ終了時は以下のコマンドで無効化します。

diagnose debug disable

diagnose debug reset

diagnose wad debug disable

diagnose wad filter clear参考: Fortinet Community – Troubleshoot the explicit proxy in FortiGate

“If in the above case, logs are not helpful, and the policy looks fine, capture the WAD debug output and verify.”

(ログで原因が特定できず、ポリシーにも問題がない場合は、WAD デバッグ出力を取得して確認します。)

https://community.fortinet.com/t5/FortiGate/Troubleshooting-Tip-Troubleshoot-the-explicit-proxy-in-FortiGate/ta-p/254451

認証デーモン(authd)のログを見る

認証処理そのものに疑いがある場合は、authd のデバッグも併用します。

diagnose debug reset

diagnose debug console timestamp enable

diagnose debug application authd -1

diagnose debug enableキャプティブポータル記事と共通の切り分け手法で、Explicit Proxy 認証時も有効です。詳細は関連記事『FortiGate キャプティブポータルの設定手順とゲスト Wi-Fi 構築のポイント』のトラブルシューティングも参考にしてください。

パケットキャプチャで到達性を確認する

クライアントからのリクエストが FortiGate のプロキシポート(例: 8080)に届いているかを確認します。

diagnose sniffer packet <インターフェース名> "host <クライアント IP> and port 8080" 4 0 lFortiGate 側に TCP 接続すら来ていない場合は、ブラウザ側のプロキシ設定や経路・ルーティングを確認します。

よくあるエラーと対処一覧

| 症状 | 想定原因 | 対処 |

|---|---|---|

| 認証ポップアップが出ない | 認証ルールの protocol 指定漏れ | set protocol http を明示 |

| ポリシーにマッチしない | ファイアウォールポリシー側に設定している | プロキシポリシー(config firewall proxy-policy)側を確認 |

| HTTP 407 エラーが返る | 認証失敗、または NTLM 設定不備 | diagnose wad debug enable category auth の出力を確認 |

| Web サーバーのログに FortiGate IP のみ記録される | デフォルト NAT 挙動 | プロキシポリシーで set transparent enable |

| HTTPS サイトで SSL 警告 | Deep SSL Inspection のルート証明書未配布 | クライアントに FortiGate の CA 証明書を配布 |

| PAC ファイルが取得できない | PAC 配信機能が無効 / URL の記述ミス | config web-proxy explicit の pac-file-server-status と URL フォーマットを確認 |

まとめ

本記事では、FortiGate の Explicit Proxy 認証 を使って、Web アクセス時にユーザー認証を行う手順を解説しました。

- Explicit Proxy はクライアント側にプロキシ設定が必要な代わりに、AD がない環境でも ID/PW で制御できる

- 認証は「ユーザー」「認証方式(Scheme)」「認証ルール(Rule)」の 3 要素で構成される

- 通信制御は通常のファイアウォールポリシーではなく

プロキシポリシーで行う - プロキシポリシーでは送信先インターフェース(

dstintf)が必須設定 - BYOD や持ち込み PC にもセキュリティポリシーを適用できる運用手段の 1 つ

AD 連携(FSSO)やキャプティブポータルと組み合わせることで、より柔軟なユーザー管理が可能になります。社内環境に合った方式の採用を検討することを推奨します。

以上、最後までお読みいただきありがとうございました。