はじめに

サイバー攻撃の手口が高度化する現代において、「ファイアウォールで侵入を防ぐ」という従来の境界防御だけでは、企業の資産を守りきることが難しくなっています。

そこで注目されているのが、「侵入されることを前提(Assume Breach)」 としたセキュリティ対策である NDR(Network Detection and Response) です。 NDR は、ファイアウォールや EDR(エンドポイントセキュリティ)をすり抜けて内部ネットワークに侵入した脅威を、通信トラフィックの振る舞いから検知・可視化する「最後の砦」として機能します。

しかし、いざ NDR を導入しようとすると、必ず比較検討のテーブルに上がる 2 つの製品があります。それが Darktrace(ダークトレース) と Vectra AI(ベクトラ エーアイ) です。 両者は同じ NDR 製品でありながら、その検知ロジックや運用の思想はだいぶ異なります。

- NDR と EDR の違い: なぜ両方導入する必要があるのか

- Darktrace の特徴: 「自己学習 AI」による異常検知と自動遮断のアプローチ

- Vectra AI の特徴: 「攻撃シグナル」による脅威特定と EDR 連携のアプローチ

- 選定のポイント: 自社の運用体制(SOC の有無など)に合った製品の選び方

NDR と EDR の違い

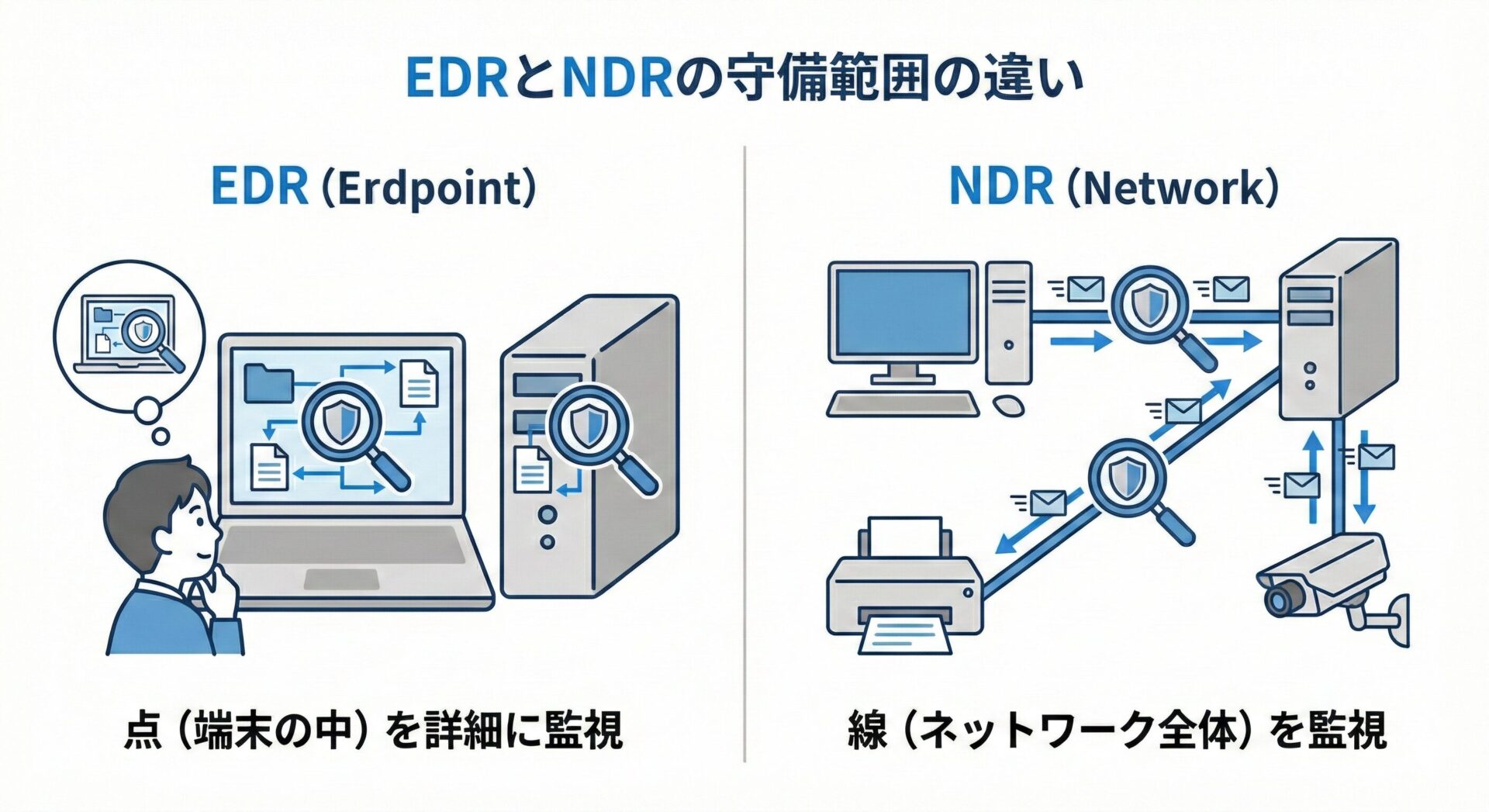

セキュリティ対策において、NDR と EDR はしばしば比較されますが、これらは「どちらかを選ぶ」ものではなく、「守備範囲が異なるため、両方組み合わせる」 のが正解です。

ネットワーク(全体)を見るか、エンドポイント(端末)を見るか

両者の最大の違いは、「どこに監視カメラを設置しているか」 に例えられます。

- EDR(エンドポイント)

-

「部屋(PC・サーバー)の中」 に設置されたカメラです。 誰がどのファイルを開いたか、どのプログラム(プロセス)を実行したかなど、端末内部の細かい挙動を記録します。

- NDR(ネットワーク)

-

「廊下(通信経路)」 に設置されたカメラです。 部屋から部屋へ誰が移動しているか、外部から怪しい荷物が運び込まれていないかなど、端末間の通信(トラフィック)全体を俯瞰して監視します。

| 特徴 | NDR(Network) | EDR(Endpoint) |

| 監視対象 | 通信トラフィック(パケット) | 端末内の挙動(プロセス・ファイル) |

| 導入方法 | ネットワーク機器(スイッチ)に接続 ※端末へのインストール不要 | 各端末にエージェントソフトを インストール |

| 得意なこと | ネットワーク全体での不審な動き (横展開)の検知 | マルウェア感染後の詳細な調査、 プロセスの停止 |

なぜ両方必要なのか(すり抜けのリスク)

「EDR があれば十分では?」と思われるかもしれませんが、EDR だけでは防ぎきれない 「死角」 が存在します。

- エージェントを入れられない機器がある(IoT / BYOD)

-

プリンター、Web カメラ、医療機器、私持ち込みのスマホなど、EDR ソフトをインストールできない機器は、EDR では監視できません。これらが乗っ取られた場合、NDR で通信を監視するしか検知する方法がありません。

- 攻撃者に EDR を無効化されるリスク

-

高度な攻撃者は、侵入後にまず EDR の機能を停止させようとします。もし EDR が無効化されても、ネットワーク上に流れる通信ログ(NDR)は消せないため、NDR が「最後の砦」として検知できます。

Darktrace(ダークトレース): 自己学習する「免疫システム」

Darktrace は、人間の免疫システムに着想を得て開発された NDR ソリューションです。 人間の体が、未知のウイルスが入ってきても「これは自分(正常な細胞)ではない」と判断して攻撃するように、Darktrace も「企業ネットワークの『正常』とは何か」を学習し、そこから逸脱したものを異物(脅威)として検知します。

特徴:教師なし学習による「平常時」の定義

Darktrace の最大の特徴は、教師なし学習(Unsupervised Learning) を採用している点です。

- シグネチャ(定義ファイル)が不要

-

「過去に流行ったマルウェアの特徴」を登録する必要がありません。

- Pattern of Life(生活パターンの学習)

-

導入後、約 1 週間ほどネットワークを監視し、PC やサーバーごとの「いつもの振る舞い(Pattern of Life)」を学習します。「この経理部の PC は、平日の 9 時~18 時にファイルサーバーへアクセスするが、外部へのアップロードはしない」といった基準値を AI が自動で作り上げます。

- 未知の脅威に強い

-

「何かわからないけど、いつもと違う動きをしている」という異常を検知できるため、世界で初めて確認された攻撃(ゼロデイ攻撃)や、内部不正によるデータの持ち出しにも対応できます。

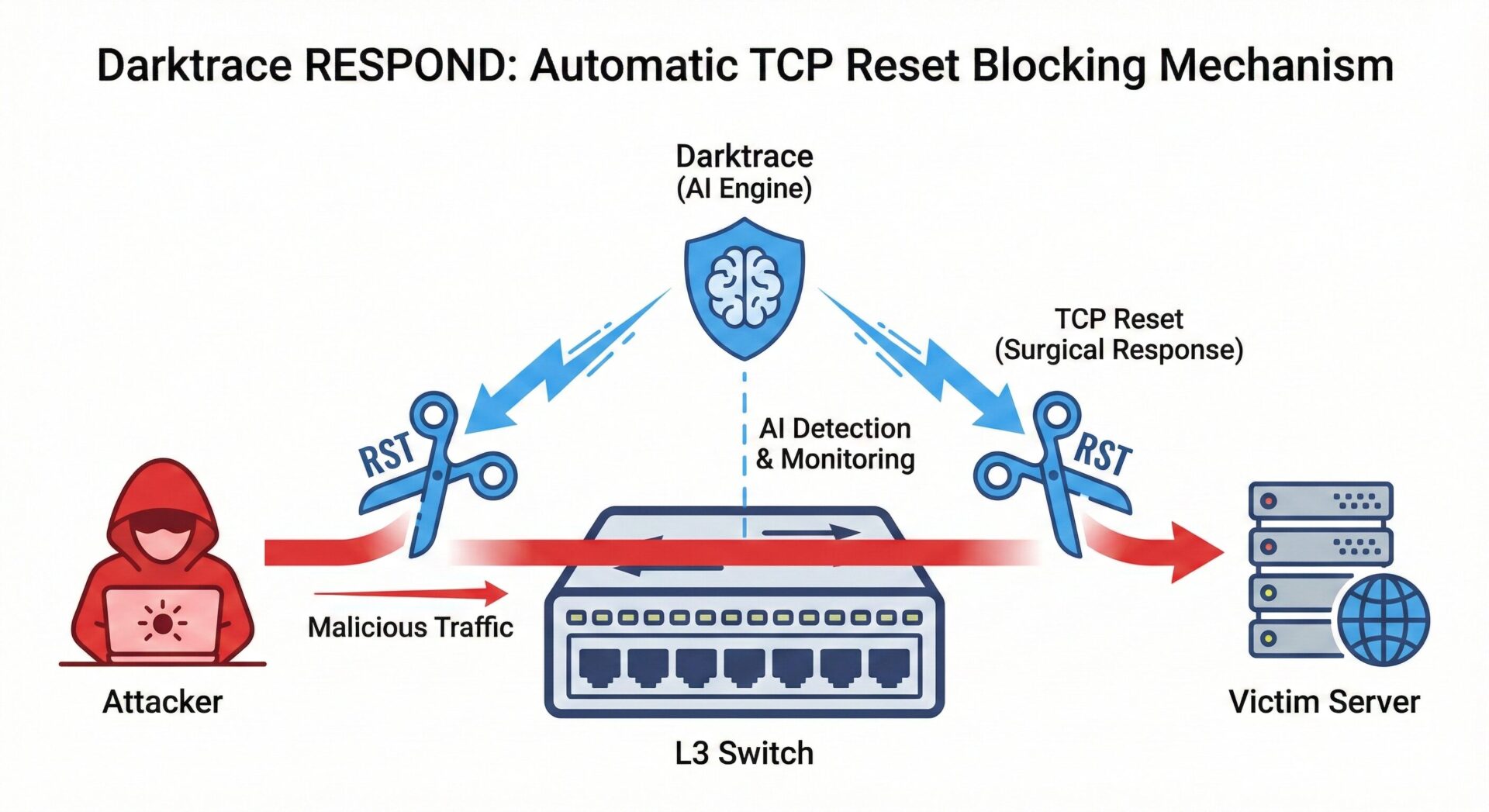

強み: Darktrace RESPOND(旧 Antigena)による自動遮断

Darktrace の真骨頂は、検知だけでなく「自律的な対処」まで行う機能、Darktrace RESPOND(旧称:Antigena / アンチジェナ)にあります。

異常度が一定の閾値を超えた場合、AI が即座に介入し、「TCP リセット(TCP Reset)」 パケットを送信して通信を強制的に切断します。

- PC 全体をネットワークから切り離すのではなく、「ランサムウェアの暗号化通信だけを遮断し、メールや Web 会議は続けさせる」 といった、ピンポイント(外科手術的)な対処が可能です。これにより、業務への影響を最小限に抑えつつ、脅威の進行を食い止めることができます。

向いている組織: 専任の監視チームが少なく、AI に防御を任せたい場合

Darktrace は、以下のような組織に特に適しています。

- 24時間365日の監視体制(SOC)がない

-

夜間や休日に攻撃を受けても、AI が勝手に対処(遮断)してくれるため、人間の代わりに「デジタルな警備員」として機能します。

- 運用を自動化したい

-

「検知 → 調査 → 判断 → 遮断」という一連のフローを AI に委ねることで、少人数の情シス部門でも高度なセキュリティ対策を実現できます。

Vectra AI(ベクトラ): 攻撃者の動きを可視化する「信号機」

Vectra AI(以下、Vectra)は、攻撃者がネットワーク内に侵入した後に見せる特有の行動パターン(振る舞い)を検知することに特化した NDR ソリューションです。 Darktrace が「普段と違う」ことを検知するのに対し、Vectra は「これは攻撃者の動きである」と断定することを目指します。

そのアプローチは、道路の「信号機」に例えられます。単に車の流れ(通信量)がいつもと違うことを知らせるのではなく、「赤信号(危険な攻撃活動)」、「黄信号(疑わしい偵察活動)」といった明確なシグナルとして可視化します。

特徴: 教師あり学習と振る舞い検知による「攻撃シグナル」の特定

Vectra は、主に教師あり学習(Supervised Learning)と振る舞い検知の技術を組み合わせています。

- 攻撃者の手口を学習済み

-

世界中のセキュリティ研究者が解析した、実際の攻撃シナリオやハッカーの手口(TTPs: 戦術・技術・手順)を AI に学習させています。

- 通信の「中身」ではなく「振る舞い」を見る

-

暗号化された通信の中身を無理に見るのではなく、「深夜に管理サーバーへ大量の接続を試みている(総当たり攻撃の疑い)」「普段通信しない外部サーバーへデータを少しずつ送信している(データ持ち出しの疑い)」といった通信のパターンや文脈から、攻撃者の意図を読み解きます。

- 高精度な「攻撃シグナル」

-

これらの分析により、単なるノイズではない、確度の高い「攻撃シグナル」のみを抽出します。各シグナルには「脅威スコア(危険度)」と「確実性スコア(自信度)」が付与され、管理者は優先すべき対応が一目でわかります。

強み: 誤検知の少なさと EDR 連携による確実な隔離

Vectra の最大の強みは、「誤検知(過検知)の少なさ」による運用負荷の低さと、強力な連携機能にあります。

- アラート疲れを防ぐ

-

「いつもと違う業務プロセス」を攻撃と誤認しにくいため、管理者が無意味なアラート対応に追われる(アラート疲れ)のを防ぎます。

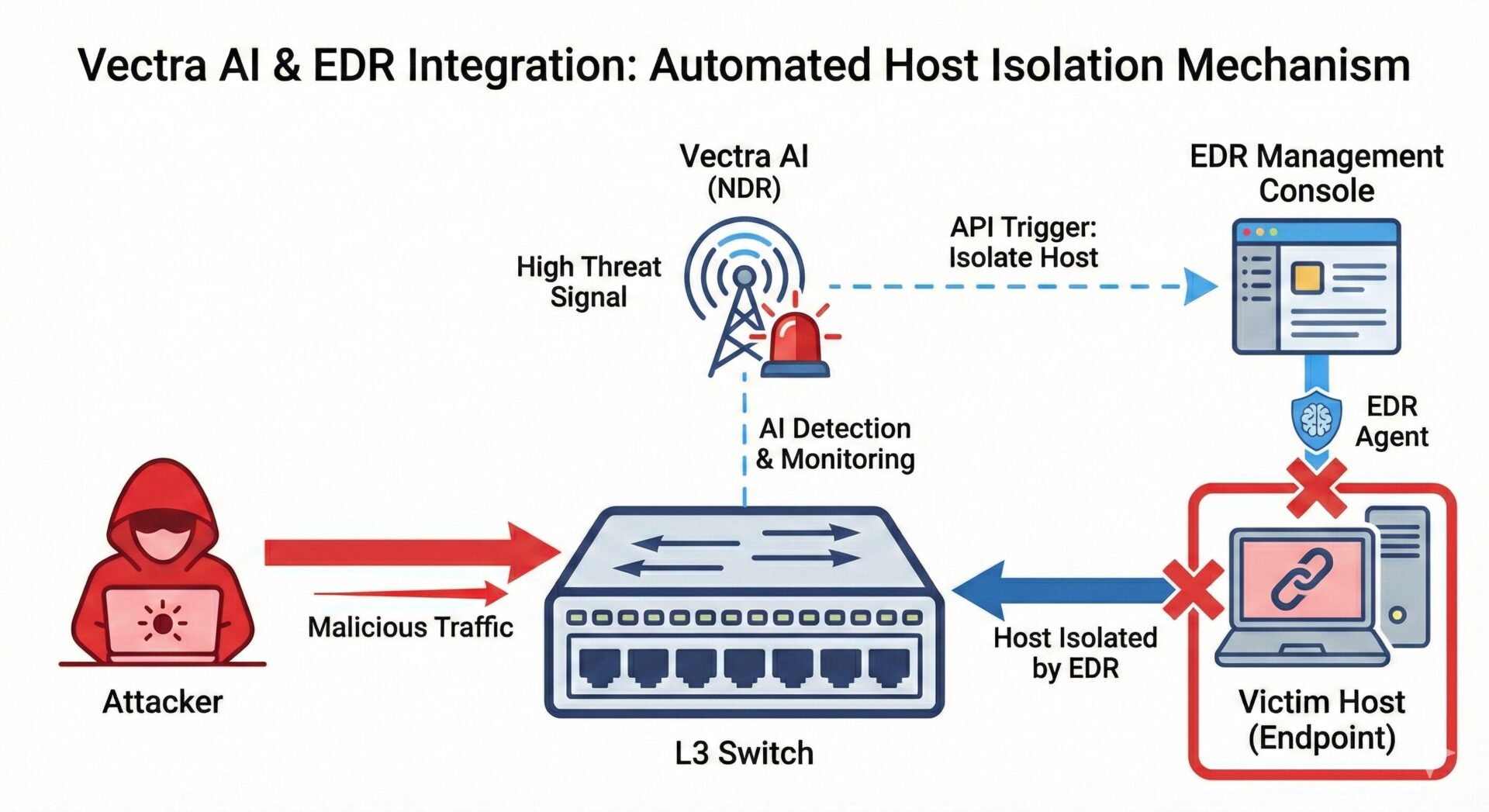

- EDR との連携による確実な対処

-

Vectra 自体は通信遮断の機能を(基本的には)持ちません。その代わり、主要な EDR 製品(CrowdStrike、SentinelOne、Microsoft Defender など)と深く連携します。 Vectra が「この端末が侵害されている(赤信号)」と判断すると、API 経由で EDR に指令を送り、「EDR 側で端末をネットワークから隔離する」という対処を自動または半自動で行うことができます。これにより、NDR の検知能力と EDR の対処能力を組み合わせた強力な防御体制を構築できます。

向いている組織: SOC チームがあり、詳細な調査と連携を重視する場合

Vectra は、以下のような組織に特に適しています。

- 専任の監視チーム(SOC/CSIRT)がある

-

Vectra が提示する高精度なシグナルをもとに、人間のアナリストが詳細な調査や判断を行う運用体制が整っている組織で真価を発揮します。

- 既存のセキュリティ製品と統合したい

-

すでに導入済みの EDR や SIEM(統合ログ管理基盤)と連携させ、ネットワークとエンドポイントを横断した高度なセキュリティ運用(XDR 的なアプローチ)を目指す場合に最適です。

- 「なぜ検知したか」の根拠を重視する

-

AI の判断がブラックボックス化せず、「どのような振る舞いが攻撃の兆候と見なされたか」という根拠が明確に示されるため、調査や報告がしやすい点も評価されています。

比較: Darktrace vs Vectra AI

ここまで見てきた通り、両者は同じ NDR でありながら、その思想は対極に位置します。 どちらが優れているかではなく、「自社の運用スタイルに合っているのはどちらか」 という視点で比較表を作成しました。

機能・運用比較テーブル

| 比較項目 | Darktrace(ダークトレース) | Vectra AI(ベクトラ) |

| 基本思想 | 異常検知(Anomaly Detection) 「いつもと違う」を見つける | 脅威検知(Threat Detection) 「攻撃者の振る舞い」を見つける |

| 学習モデル | 教師なし学習(自己学習) シグネチャ不要、定義ファイルなし | 教師あり学習 + 振る舞い分析 攻撃手法(TTPs)を学習済み |

| 検知の傾向 | 未知の脅威に強いが、 業務変更などを検知する(過検知)傾向がある | 確度は非常に高いが、 学習していない全く新しい手法は苦手な場合がある |

| 対応 (Response) | TCP Reset による通信遮断 (単独で完結する) | EDR 連携 による端末隔離 (エコシステムで守る) |

| UI / UX | 3D マップ(Cyber Threat Visualizer) 視覚的なインパクト大 | ダッシュボード(Prioritized Hosts) 優先度順のリスト形式 |

| クラウド対応 | 対応(AWS, Azure, SaaS 等) E メールセキュリティも強力 | 非常に強力(Cloud, M365, Identity) ID ベースの検知に定評あり |

運用の要: 「遮断」のアプローチを知る

NDR を導入する最大のメリットは「自動対処」ですが、Darktrace と Vectra AI ではその手法が根本的に異なります。 「通信そのものを切るか」それとも「端末を隔離するか」それぞれの仕組みとメリット・デメリットを整理しました。

自動対処の仕組みと特徴比較

| 項目 | Darktrace(ダークトレース) | Vectra AI(ベクトラ) |

| 遮断の武器 | TCP リセット(TCP Reset) | EDR 連携(端末隔離) |

| 仕組み | 不正通信を検知すると、送信元と送信先の両方に「RST(リセット)フラグ」というパケットを偽装して送りつけ、強制的にセッションを終了させる | CrowdStrike や Microsoft Defender などの EDR と API 連携し、「端末そのものをネットワークから隔離(Isolate)」する指令を送る。 |

| イメージ | 電話で話している二人の間に割って入り、「ガチャ切り」するようなもの。 | 感染した社員を「別室に隔離して鍵をかける」ようなもの。 |

| メリット | ● エージェント不要で、どんな機器(IoT、レガシーOS、持ち込み端末)の通信でも強制的に切断できる。 ● 導入して即座に遮断機能が使える。 | ● 端末が完全にネットワークから切り離されるため、被害の拡大を確実に防げる。 ● 物理的にケーブルを抜くのと同等の効果がある。 |

| デメリット | ● UDP 通信(Web 会議や一部のマルウェア通信)は止めにくい場合がある。 ● あくまで「通信を切る」だけなので、感染端末自体は動き続けており、攻撃者が再接続を試みる可能性がある。 | ● EDR エージェントが入っていない機器(プリンター、医療機器、個人スマホなど)は隔離できない。 ※ファイアウォール連携で対応する必要がある。 |

このように、「Darktrace は 即効性と守備範囲(IoT も守れる)」、「Vectra AI は 確実性と封じ込め(完全に止める)」に強みがあります。

まとめ

Darktrace と Vectra AI、どちらも優れた NDR ソリューションですが、選ぶべき組織像は明確に異なります。

| 検討ポイント | Darktrace(ダークトレース)がおすすめ | Vectra AI(ベクトラ)がおすすめ |

| 運用体制 | セキュリティ専任者が少ない (1人情シスや兼任体制で、AI に任せたい) | SOC チームや運用アウトソーシング(MSS) (専門家が詳細に分析・運用できる体制がある) |

| 検知の好み | 「いつもと違う」動きを幅広く検知したい (内部不正や未知の挙動も見逃したくない) | 誤検知を嫌い、確実な脅威だけに対応したい (アラート疲れを防ぎたい) |

| 守る対象 | IoT 機器や持ち込み端末(BYOD)が多い (エージェントレスで強制的に制御したい) | EDR(CrowdStrike 等)導入済み (エンドポイントと連携して強固に守りたい) |

| 重視する機能 | 経営層への説明力 (わかりやすい 3D マップを活用したい) | クラウド環境の統合監視 (Microsoft 365 や AWS もまとめて見たい) |

以上、最後までお読みいただきありがとうございました。