はじめに

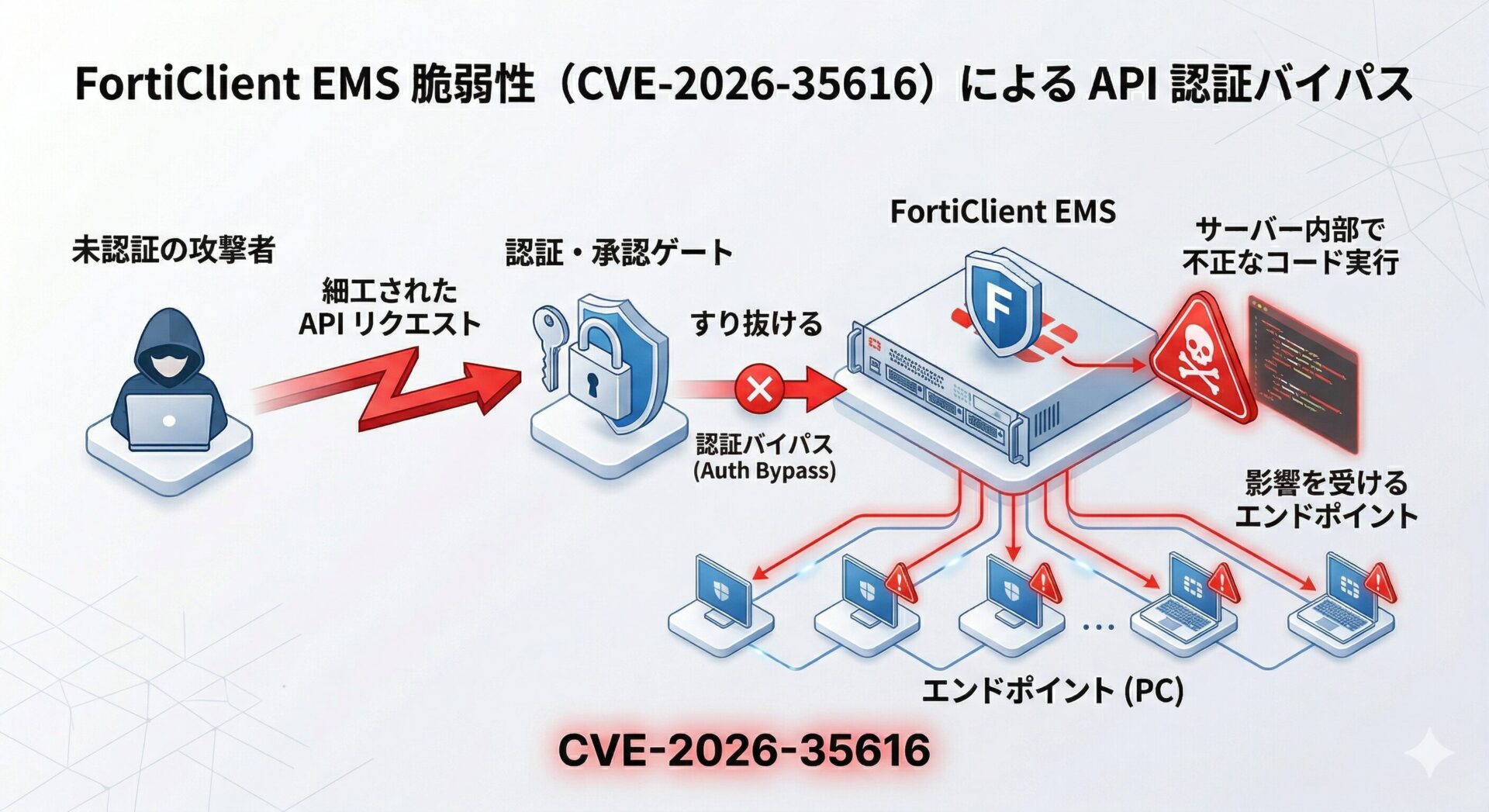

エンタープライズ環境のエンドポイント管理に広く利用されている Fortinet の FortiClient EMS において、CVSS スコア 9.1 を記録する重大な脆弱性(CVE-2026-35616)が公開されました。Fortinet 公式アドバイザリは FG-IR-26-099 として登録されています。

この脆弱性はすでに野外(In-the-wild)でのエクスプロイト(悪用)が観測されており、メーカーから緊急のパッチ(ホットフィックス)がリリースされています。さらに、米国のサイバーセキュリティ・インフラセキュリティ庁(CISA)は 2026 年 4 月 6 日付で本 CVE を Known Exploited Vulnerabilities(KEV)カタログに追加し、連邦民事行政機関(FCEB)に対して 4 月 9 日までの 3 日間という異例の短さで修正対応を求めました。

参考: CISA Known Exploited Vulnerabilities Catalog

“Fortinet FortiClient EMS contains an improper access control vulnerability that may allow an unauthenticated attacker to execute unauthorized code or commands via crafted requests.”

(Fortinet FortiClient EMS には不適切なアクセス制御の脆弱性があり、認証されていない攻撃者が細工したリクエストを介して不正なコードやコマンドを実行できる可能性があります。)

https://www.cisa.gov/known-exploited-vulnerabilities-catalog?field_cve=CVE-2026-35616

Shadowserver Foundation の調査では、インターネットからアクセス可能な FortiClient EMS インスタンスは 世界で約 2,000 台確認されており、同種の管理サーバーが攻撃者にとって魅力的な侵入口となっている実態が浮き彫りになっています。

本記事では、この脆弱性(CVE-2026-35616)の概要と影響範囲、関連する CVE-2026-21643 との位置づけ、そして Fortinet 公式の CLI ホットフィックス適用手順まで、現場のインフラ運用者がすぐに動ける形で整理しました。

- FortiClient EMS における API 認証バイパスと権限昇格の仕組み

- 影響を受けるバージョン(7.4.5 〜 7.4.6)と関連 CVE-2026-21643 との比較

- パッチ適用前のバックアップ等の事前準備と Fortinet 公式の CLI ホットフィックス適用手順

- ホットフィックス適用と FortiClient EMS 7.4.7 へのアップグレードの選択基準

- インターネット公開環境における多層防御の選択肢

FortiClient EMS 脆弱性(CVE-2026-35616)の概要とエクスプロイトの実態

今回の脆弱性は、認証を必要とせずに API アクセスをバイパスし、システムの権限昇格を引き起こす深刻な設計上の欠陥です。

CVSS 9.1 の API 認証バイパスと権限昇格のメカニズム

CVE-2026-35616 は、FortiClient EMS における不適切なアクセス制御(CWE-284)に起因します。認証されていない外部の攻撃者が、巧妙に細工したリクエストを送信することで API の保護をすり抜け、システム上で不正なコードやコマンドを実行することが可能になります。

参考: Fortinet PSIRT Advisory(FG-IR-26-099)

“An Improper Access Control vulnerability [CWE-284] in FortiClient EMS may allow an unauthenticated attacker to execute unauthorized code or commands via crafted requests. Fortinet has observed this to be exploited in the wild and urges vulnerable customers to install the hotfix for FortiClient EMS 7.4.5 and 7.4.6.”

(FortiClient EMS における不適切なアクセス制御の脆弱性により、認証されていない攻撃者が細工したリクエストを介して不正なコードやコマンドを実行できる可能性があります。Fortinet は野外での悪用を観測しており、影響を受ける利用者に対して FortiClient EMS 7.4.5 および 7.4.6 のホットフィックス適用を強く推奨しています。)

https://fortiguard.fortinet.com/psirt/FG-IR-26-099

エンドポイントのセキュリティポリシーを一元管理する EMS が侵害されることは、配下の全クライアント端末へのマルウェア配信や制御の奪取につながる可能性があるため、影響範囲は広範に及びます。

なお、CVSS スコアについては、Fortinet 公式アドバイザリでは 9.1、シンガポール CSA や一部の脆弱性管理ベンダーの評価では 9.8 と、評価者により差異があります。実務上は保守的に 9.8(Critical)として扱うことをおすすめします。

影響を受けるバージョン(7.4.5 〜 7.4.6)と連休を狙ったゼロデイ攻撃

この脆弱性は、FortiClient EMS のバージョン 7.4.5 および 7.4.6 のみに影響を与えます。FortiClient EMS 7.2 系は影響を受けないため、7.2 系で運用中の環境は本脆弱性に関しては対応不要です。

恒久的な修正版である FortiClient EMS 7.4.7 は 2026 年 4 月 10 日(build 2194.M)に既にリリース済みです。アップグレードに踏み切れない環境向けには、Fortinet が緊急ホットフィックス(Hotfix)を別途提供しており、こちらは適用にダウンタイムを伴いません。

セキュリティ企業の watchTowr によると、この脆弱性を狙ったエクスプロイトは 2026 年 3 月 31 日に同社の Attacker Eye ハニーポットインフラで初めて観測されました。Fortinet が公式アドバイザリを公開したのは 4 月 4 日であり、両者の間には 4 日間のラグが生じています。これはイースターの連休と重なっており、オンコールエンジニアの対応が遅れがちなタイミングを意図的に狙った可能性が高いと指摘されています。

なお、Fortinet 公式アドバイザリによれば、FortiClient Cloud および FortiSASE 利用者は Fortinet 側で既に修正対応済みのため、利用者側でのアクションは不要とされています。

関連する CVE-2026-21643 との比較と影響範囲の整理

FortiClient EMS では、本 CVE-2026-35616 のわずか数週間前にも、別の重大な脆弱性 CVE-2026-21643(pre-authentication SQL Injection / CVSS 9.1) が公開され、こちらも野外で悪用が観測されています。両 CVE は影響を受けるバージョンが異なるため、自社環境がどちらに該当するかを正しく見極めることが重要です。

| 項目 | CVE-2026-21643 | CVE-2026-35616(本記事) |

|---|---|---|

| 公式アドバイザリ | FG-IR-26-098(参考) | FG-IR-26-099 |

| 脆弱性タイプ | SQL Injection(CWE-89) | 不適切なアクセス制御(CWE-284) |

| CVSS(Fortinet) | 9.1 | 9.1(一部評価で 9.8) |

| 影響を受けるバージョン | FortiClient EMS 7.4.4 | FortiClient EMS 7.4.5 〜 7.4.6 |

| 修正バージョン | 7.4.5 以上 | 7.4.7 以上(または 7.4.5 / 7.4.6 のホットフィックス) |

| 認証要否 | 不要 | 不要 |

| KEV 追加 | 追加済み | 2026 年 4 月 6 日追加 |

つまり、FortiClient EMS 7.4.4 で運用している環境は CVE-2026-21643 の影響を受けるため、まず 7.4.5 以上にアップグレードしたうえで、本 CVE-2026-35616 のホットフィックスまたは 7.4.7 へのアップグレードを実施するという段階的な対応が必要となります。

数週間で 2 件続けて重大な脆弱性が公開されている事実は、FortiClient EMS が攻撃者から系統的に標的化されている兆候として捉え、計画的な対応スケジュールを策定することを推奨します。

パッチ適用前の影響範囲特定と事前準備

今回の脆弱性(CVE-2026-35616)に対する対策を進めるにあたり、まずは自社の環境が影響範囲に含まれるかを正確に特定し、安全にアップデートを行うための準備を整えることが重要です。

稼働バージョンの確認と提供されているホットフィックスの取得

FortiClient EMS の管理コンソールにログインし、ダッシュボード等から現在の稼働バージョンを確認します。バージョンが 7.4.5 または 7.4.6 に該当する場合は、本ゼロデイ攻撃の標的となるため、速やかな対応を推奨します。

対応の選択肢は次の 2 つです(詳細な選択基準は後述します)。

- 緊急ホットフィックスの適用: ダウンタイム不要で即時に脆弱性を塞ぐ

- FortiClient EMS 7.4.7 へのアップグレード: 恒久的な修正版へ移行する

緊急ホットフィックスは、Fortinet サポートポータル(support.fortinet.com)からダウンロード可能です。具体的なホットフィックスのインストール手順は、Fortinet 公式リリースノートに CLI コマンド付きで詳細に記載されています。

参考: Installing an EMS hotfix(Fortinet 公式リリースノート)

https://docs.fortinet.com/document/forticlient/7.4.5/ems-release-notes/832484

https://docs.fortinet.com/document/forticlient/7.4.6/ems-release-notes/832484

安全な適用のためのバックアップ取得とロールバック計画

ホットフィックス適用そのものは、Fortinet 公式情報によれば 適用にダウンタイムを伴いません。とはいえ、適用後に予期せぬ不具合が発生した場合に備え、作業前のバックアップ取得をおすすめします。

具体的には、FortiClient EMS の設定ファイルやデータベースのバックアップを取得し、仮想サーバー(VM)で稼働している場合はハイパーバイザ側でスナップショットを取得しておくことをおすすめします。これにより、万が一パッチ適用後に予期せぬ動作が確認された場合でも、迅速に元の状態へロールバック(切り戻し)することが可能となり、業務影響の長期化を防ぐことにつながります。

なお、FortiClient EMS 7.4.7 へのメジャーアップグレードを選択する場合は、ホットフィックス適用と異なりサービス再起動を伴うため、メンテナンスウィンドウの設定が必要です。さらに、7.4.7 では 2021 年以前に発行された Legacy 158 ライセンスが非対応となり、該当ライセンスを保持したままアップグレードを試みるとインストーラーがエラーで停止する仕様変更が含まれています。アップグレード前に、Fortinet サポートに連絡しライセンス更新が必要かを確認することを推奨します。

実運用におけるパッチ適用プロセスと事後確認

事前準備が完了したら、速やかにホットフィックスを適用します。特にインターネットに対して FortiClient EMS を直接公開している環境においては、この作業を優先事項として扱うことが推奨されます。

参考: The Hacker News

“So, once again, organizations running FortiClient EMS and exposed to the Internet should treat this as an emergency response situation, not something to pick up on Tuesday morning. Apply the hotfix. Attackers already have a head start.”

(繰り返しになりますが、FortiClient EMS を実行しインターネットに公開している組織は、これを火曜日の朝に対処するようなものではなく、緊急対応の状況として扱う必要があります。ホットフィックスを適用してください。攻撃者はすでに先行しています。)

https://thehackernews.com/2026/04/fortinet-patches-actively-exploited-cve.html

ホットフィックス適用の具体的な手順と運用上の注意点

FortiClient EMS 7.4.5 / 7.4.6 のホットフィックス適用は、Fortinet 公式リリースノートに記載されている CLI 経由の手順に従って実施します。EMS Linux サーバーと EMS Virtual Appliance(VM)でコマンドが若干異なる点に注意が必要です。

1. ホットフィックスパッケージのダウンロード

Fortinet サポートサイト(support.fortinet.com)から該当バージョン用のホットフィックスパッケージ(例: forticlientems_7.4.5.2111_1277073.zip)をダウンロードします。SHA-256 チェックサムでパッケージの完全性を検証することをおすすめします。

2. EMS サーバーへのファイル転送

EMS Linux サーバーの場合は、SCP コマンドでパッケージを転送します。

scp forticlientems_7.4.5.2111_1277073.zip ems@192.168.122.10:.EMS Virtual Appliance の場合は、EMS の CLI から SCP プル(外部 Linux サーバーからの取得)を実行します。

execute scp --read --remote.ip 10.0.0.3 --remote.user john --remote.file "forticlientems_7.4.5.2111_1277073.zip" --local.file "forticlientems_7.4.5.2111_1277073.zip"3. ホットフィックスの適用

EMS Linux サーバーの場合は、SSH 接続後に以下のコマンドを実行します。

sudo emscli execute hotfix --apply ./forticlientems_7.4.5.2111_1277073.zipEMS Virtual Appliance の場合は、CLI から以下を実行します。

execute hotfix --apply ./forticlientems_7.4.5.2111_1277073.zip4. 適用ステータスの確認

適用後、ホットフィックスが正常に適用されているかを以下のコマンドで確認します。出力に Status:applied が表示されれば適用成功です。

# Linux サーバーの場合

sudo emscli execute hotfix --list

# Virtual Appliance の場合

execute hotfix --list参考: Installing an EMS hotfix(Fortinet 公式リリースノート 7.4.5)

https://docs.fortinet.com/document/forticlient/7.4.5/ems-release-notes/832484

なお、ホットフィックス適用中に エンドポイントの登録通信が一時的に不安定になる可能性を考慮し、影響の少ない時間帯をメンテナンスウィンドウとして設定することを検討することをおすすめします。ただし、すでに野外での攻撃が観測されている状況を踏まえると、可能な限り早期のタイミングを設定することが推奨されます。

適用後の動作確認とログ監視の強化による侵害有無の監査

パッチ適用後、EMS のサービスが正常に起動し、配下の FortiClient 端末が正しく再接続されているかを確認します。

また、パッチを適用する 「前」の段階でシステムがすでに侵害されていなかったかを確認するため、アクセスログやシステムログを遡り、不審な API リクエストや未知のコマンド実行履歴が存在しないか監査を行うことをおすすめします。

Fortinet 公式アドバイザリ(FG-IR-26-099)の時点では具体的な侵害指標(IOC)は公開されていないため、検知は ログレビューと設定の監査に依存します。想定外の管理者アカウントの追加、ポリシーの予期せぬ変更、配下端末への未知のソフトウェア配信タスクの登録などをチェック観点として整理することを推奨します。

ホットフィックス適用と 7.4.7 アップグレードの選択基準

CVE-2026-35616 への対処は、大きく分けて「ホットフィックス適用」と「FortiClient EMS 7.4.7 へのアップグレード」の 2 つの選択肢があります。どちらも本脆弱性の修正には等しく有効ですが、運用面での性質が大きく異なるため、自社の状況に合わせて判断することを推奨します。

2 つの選択肢の比較

| 比較項目 | ホットフィックス適用 | FortiClient EMS 7.4.7 へのアップグレード |

|---|---|---|

| 対象バージョン | 7.4.5 / 7.4.6 のまま | 7.4.5 / 7.4.6 から 7.4.7 へ移行 |

| ダウンタイム | 不要(公式情報) | 必要(サービス再起動を伴う) |

| 適用所要時間 | 短い(数分〜十数分程度) | 長め(環境規模により変動) |

| 適用方法 | CLI コマンド(emscli execute hotfix --apply) | 通常のアップグレード手順 |

| 修正範囲 | CVE-2026-35616 のみ | 7.4.6 までの累積修正+本 CVE |

| Legacy 158 ライセンス | そのまま利用可能 | 2021 年以前の Legacy 158 ライセンスは非対応(アップグレード時にエラー停止) |

| ダウングレード | ホットフィックス未適用状態への切り戻しは可能 | EMS は基本的に旧バージョンへのダウングレード非サポート |

| 中長期的な保守性 | 次の脆弱性公開時に再対応が必要 | 最新のサポート対象バージョンに揃う |

判断のポイント

選択にあたっては、以下のポイントを順に確認することをおすすめします。

1. 緊急対応として「今すぐ脆弱性を塞ぐ」必要があるか

すでに野外で悪用が観測されており、CISA KEV にも追加されているため、最初のアクションはホットフィックス適用を優先することが現実的です。ホットフィックスはダウンタイム不要で適用できるため、メンテナンスウィンドウの調整を待たずに対応可能です。

2. Legacy 158 ライセンスを保持していないか

Fortinet が 2021 年以前に発行した Legacy 158 ライセンスは、FortiClient EMS 7.4.7 では非対応となっており、保持したままアップグレードを試みるとインストーラーがエラーで停止する仕様です。該当する場合は、まずホットフィックスで時間を稼ぎ、その後にライセンス更新と 7.4.7 アップグレードを並行して計画することを推奨します。

3. 中長期の保守体制を考慮しているか

ホットフィックスは「特定の CVE への局所的な修正」であるため、次の脆弱性が公開された際に再度ホットフィックスを当て続ける運用となります。サポート契約期間や次期更改のタイミングを踏まえ、最終的には 7.4.7 へのアップグレードを計画的に実施する方針を持つことが、運用負荷の軽減につながります。

推奨される対応フロー

以上を踏まえると、多くの環境では以下のような段階的な対応が現実的です。

- 即時対応: CVE-2026-35616 に対してホットフィックスを適用(ダウンタイム不要)

- 数日〜数週間以内: Legacy 158 ライセンスの確認と必要に応じた切り替え手配

- 計画的なメンテナンスウィンドウ: FortiClient EMS 7.4.7 へのアップグレードを実施

なお、FortiClient EMS 7.4.4 で運用している環境は、別 CVE である CVE-2026-21643(SQL Injection / CVSS 9.1)の影響を受けるため、まず 7.4.5 以上にアップグレードしたうえで、本 CVE へのホットフィックスを適用するか 7.4.7 へ進むかを判断する必要があります。

インターネット公開環境における多層防御の推奨策

今回のインシデントにおいてセキュリティ専門家が懸念しているのは、FortiClient EMS における深刻な脆弱性の発見が、今回の一度きりではないという点です。

参考: The Hacker News

“What is disappointing is the bigger picture. This is the second unauthenticated vulnerability in FortiClient EMS in a matter of weeks.”

(がっかりさせられるのは、より大きな全体像です。これは、ここ数週間で FortiClient EMS における 2 つ目の認証されていない脆弱性です。)

https://thehackernews.com/2026/04/fortinet-patches-actively-exploited-cve.html

わずか数週間の間に、認証を必要としない重大な脆弱性(CVE-2026-21643 および CVE-2026-35616)が立て続けに悪用されている状況を踏まえると、製品自体のパッチ適用に依存する単一障害点(SPOF)の運用を見直す時期に来ていると言えます。

連続する FortiClient EMS の脆弱性から学ぶ緊急対応の重要性

エンドポイントの管理サーバーという特性上、社外にある端末からの通信を受け入れるために EMS をインターネットへ直接公開しているケースが多く見受けられます。しかし、ゼロデイ攻撃が頻発する現状において、管理インターフェースや API をアクセス制御なしにインターネットへ露出させることは、システム全体を高いリスクに晒すことにつながります。

これは FortiClient EMS に限った話ではなく、リモートアクセス基盤全体の見直しが必要なフェーズに入っています。Fortinet では FortiOS 7.6.3 以降で SSL-VPN トンネルモードが全モデルを対象に廃止されるなど、リモートアクセスのアーキテクチャ自体が変化しつつあります。移行の影響範囲や実務上のハードルについては、詳細は関連記事『FortiOS 7.4 EOES 延長と SSL-VPN から IPsec への移行実情』も参考にしてください。

API アクセスの制限と Fortinet 製品全体での脆弱性管理の見直し

今後の新たな脆弱性に備え、さらなる被害の防止につながる多層防御(Defense in Depth)のアプローチを取り入れることを推奨します。

例えば、パッチ適用までの暫定的な緩和策として、FortiGate などのファイアウォールを活用し、EMS の API や管理ポートへのアクセスを 信頼できる IP アドレス(自社の拠点 IP / 管理者の固定 IP / 特定の VPN セグメントなど)からのみに制限することをおすすめします。あるいは、ゼロトラストネットワークアクセス(ZTNA)を利用して、適切なデバイス認証を通過した端末のみに通信を許可するアーキテクチャへの移行を検討することが、中長期的なセキュリティ強化につながります。

なお、Fortinet 製品では本 CVE と同時期に FortiSandbox にも CVSS 9.8 のクリティカル脆弱性(CVE-2026-39808 / CVE-2026-39813) が公開されており、Fortinet エコシステム全体での脆弱性管理体制の見直しが求められる状況です。詳細は関連記事『FortiSandbox の重大脆弱性(CVSS 9.8)と対策手順|HA 構成での対応』も参照してください。

まとめ

本記事では、FortiClient EMS における緊急性の高いゼロデイ脆弱性(CVE-2026-35616)の概要と、現場で推奨される対応について解説しました。

- CVSS 9.1(一部評価では 9.8)の API 認証バイパスにより、システム権限の昇格と不正なコード実行を許す可能性がある(公式アドバイザリ: FG-IR-26-099)。

- バージョン 7.4.5 と 7.4.6 が影響を受け、CISA KEV にも追加され、3 日間という異例の短さで FCEB 修正期限が設定された。

- 恒久修正版である FortiClient EMS 7.4.7 が 2026 年 4 月 10 日にリリース済みであり、緊急ホットフィックスはダウンタイム不要で適用可能。

- CVE-2026-21643 と影響バージョンが異なるため、自社環境がどちらに該当するかを正しく見極めたうえで段階的に対応することが推奨される。

- パッチ適用の前にバックアップを取得し、安全な切り戻し(ロールバック)計画を策定することが推奨される。

- 適用前後のログを監査し、システムがすでに侵害されていないか確認することが推奨される。

- インターネットへの直接公開を控え、アクセス制御や ZTNA などの多層防御によってリスクを低減することが望ましい。

以上、最後までお読みいただきありがとうございました。