はじめに

FortiGate を運用する多くのネットワークエンジニアにとって、ファームウェアのバージョン管理と機能変更は、インフラの安定稼働を左右する重大な関心事です。

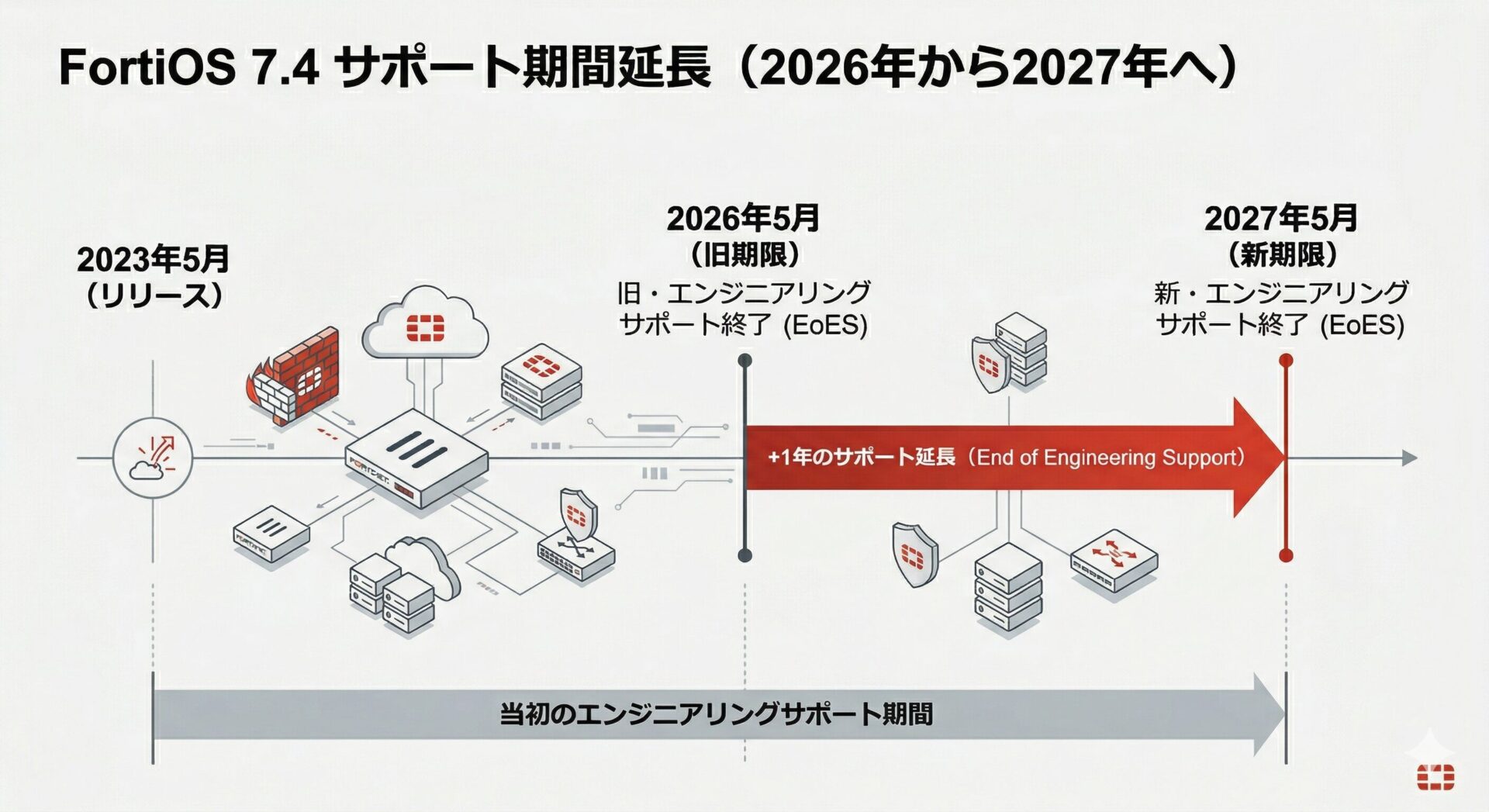

先日、Fortinet 社は製品ライフサイクルを更新し、FortiOS 7.4 のエンジニアリングサポート(End of Engineering Support)を従来の 2026 年 5 月 11 日から 2027 年 5 月 11 日へ、約 1 年間延長することを公式に発表しました。 この異例のサポート延長の背景には、FortiOS における SSL-VPN 機能の段階的な縮小・廃止と、それに伴う IPsec VPN への移行作業が、世界中の現場で想定以上に難航しているという厳しい現実があります。

本記事では、FortiOS 7.4 の最新のサポートサイクルを客観的に整理し、海外のエンジニアコミュニティで議論されている IPsec 移行の技術的ハードルと、既存環境を維持する上で欠かせない強制アップグレードの回避策について解説します。

- FortiOS 7.4 におけるサポート期間延長の公式発表の概要

- LTS(Long Term Support)と通常のサポートモデルの違い

- SSL-VPN 廃止と IPsec 移行が難航している現場のリアルな課題

- 既存環境を安全に延命するための強制アップグレード回避の重要性

FortiOS 7.4 サポート期間延長の公式発表と影響

Fortinet 社は先日、サポートポータルおよび公式コミュニティを通じて、FortiOS のライフサイクルに関する重要な更新を行いました。

End of Engineering Support が 2027 年へ延長された概要

最も注目すべき変更点は、FortiOS 7.4 の「End of Engineering Support」が、当初予定されていた 2026 年 5 月 11 日から、2027 年 5 月 11 日へ 1 年間延長されたことです。

End of Engineering Support とは、メーカーによるソフトウェアのバグ修正やパッチ提供が行われる最終日を指します。この期間が延長されたことで、現在 FortiOS 7.4 を運用している組織は、急いで次期バージョン(7.6 など)へメジャーバージョンアップを行う必要がなくなりました。2026 年 4 月時点で EOES まで残り約 13 ヶ月の猶予があり、既存の構成を維持したままシステムを計画的に延命する選択肢が生まれています。

参考: Technical Tip: FortiOS End of Life support overview

“FortiOS 7.4 Released: 11 May 2023 / End of Engineering Support: 11 May 2027 (Recently extended from 11th of May 2026 to 2027).”

(FortiOS 7.4 リリース日: 2023 年 5 月 11 日 / エンジニアリングサポート終了日: 2027 年 5 月 11 日(最近、2026 年 5 月 11 日から 2027 年へ延長されました))

https://community.fortinet.com/t5/FortiGate/Technical-Tip-FortiOS-End-of-Life-support-overview/ta-p/433248

LTS(Long Term Support)と通常のサポートサイクルの違い

ライフサイクルを正しく理解する上で、通常のバージョン(7.4 など)と LTS バージョン(7.6 や 7.2 など)の違いを認識しておく必要があります。

LTS として指定されたファームウェアは、通常よりも長期間のサポートが提供されますが、その恩恵を最大限に受ける(Extended EOS まで延長する)ためには、FortiCare Elite サービス契約という上位のライセンスが要求されます。

参考: Technical Tip: FortiOS End of Life support overview

“Only customers with an active FortiCare Elite service contract are entitled to receive LTS firmware updates until the extended end-of-support date. Customers with Essential or Premium FortiCare contracts are NOT eligible to receive LTS updates released after the standard end-of-support date.”

(有効な FortiCare Elite サービス契約をお持ちのお客様のみが、延長サポート終了日まで LTS ファームウェアのアップデートを受け取る権利を有します。Essential または Premium FortiCare 契約のお客様は、標準のサポート終了日以降にリリースされる LTS アップデートを受け取る資格はありません。)

https://community.fortinet.com/t5/FortiGate/Technical-Tip-FortiOS-End-of-Life-support-overview/ta-p/433248

つまり、通常のライセンス(Premium など)で運用している多くのインフラストラクチャにとって、今回の FortiOS 7.4 の無条件でのエンジニアリングサポート延長は、インフラ刷新のタイムラインを見直す上で非常に大きな意味を持ちます。

SSL-VPN 廃止と IPsec VPN 移行が抱える現場の課題

今回の FortiOS 7.4 サポート延長の背景には、セキュリティ強化を目的とした「SSL-VPN 機能の段階的な縮小・削除」という Fortinet 社の大きな方針転換があると考えられています。

海外コミュニティ(Reddit)で噴出するインフラエンジニアのリアルな声

海外のエンジニアが集う Reddit のコミュニティでは、サポート延長の発表直後から、既存の SSL-VPN 環境を IPsec VPN へ移行することの過酷さが多数報告されています。

参考: Reddit Community

“I wonder if the ssl-vpn removal and some companies struggling to adapt to IPsec vpn instead playing a part in the extension”

(SSL-VPN の削除と、一部の企業が代わりに IPsec VPN に適応するのに苦労していることが、今回の延長に影響しているのではないかと思っています。)

多くの組織にとって、リモートアクセス環境を根本から再構築する作業は、単なる設定変更を超えた大規模なプロジェクトになるケースが少なくありません。

複雑な構成(複数 SAML IdP や BGP など)における IPsec 実装の壁

IPsec VPN の導入が難航している最大の理由は、これまで SSL-VPN で容易に実現できていた柔軟な構成を、IPsec で同等に再現することが技術的に極めて困難である点です。

小規模でシンプルな構成であれば移行は可能ですが、高度なルーティング(BGP)や、複数の SAML IdP を用いた認証、内部ループバックインターフェースへの VIP 割り当てなどを行っているエンタープライズ環境では、深刻な制約に直面します。 解決策として VDOM(仮想ドメイン)を分割して要件を満たそうとするケースもありますが、構成がさらに複雑化し、将来のアップグレード時にシステムが破損するリスクを高める結果となっています。

FortiOS 7.6.3 で SSL-VPN トンネルモードが全モデル対象に完全廃止

段階的な縮小が続いていた SSL-VPN は、2025 年 4 月リリースの FortiOS 7.6.3 において、全 FortiGate モデルを対象にトンネルモードが完全に廃止されました。GUI および CLI からの設定が不可能となり、以前のバージョンからアップグレードした場合、既存の SSL-VPN トンネル設定は自動的に削除されます。

参考: Fortinet Document Library(FortiOS 7.6.3 リリースノート)

“Starting in FortiOS 7.6.3, the SSL VPN tunnel mode feature is replaced with IPsec VPN, which can be configured to use TCP port 443. SSL VPN tunnel mode is no longer available in the GUI and CLI. Settings will not be upgraded from previous versions. This applies to all FortiGate models.”

(FortiOS 7.6.3 以降、SSL VPN トンネルモード機能は IPsec VPN に置き換えられ、TCP ポート 443 を使用する設定が可能です。SSL VPN トンネルモードは GUI および CLI で使用できなくなり、設定は以前のバージョンからアップグレードされません。これはすべての FortiGate モデルに適用されます。)

なお、SSL-VPN ウェブモードは廃止されず、「Agentless VPN」という名称に改称された上で引き続き利用可能です。ただしこれはブラウザ経由のアクセスに限定されるため、フルトンネル接続が必要な環境では IPsec VPN への移行が前提となります。

この変更は、FortiOS 7.6.3 へアップグレードする前に事前移行を完了しておかないと、リモートアクセスが突然遮断されるリスクを伴います。FortiOS 7.4 系での延命運用を選択している組織にとって、7.6 へのアップグレードタイミングを慎重に計画する必要性を改めて示しています。

FortiClient と ZTNA 導入における実務上のハードル

移行の壁はファイアウォール側の設定要件だけでなく、クライアント端末側(エンドポイント)の通信環境や機能制限にも存在します。

ISP による通信ブロック(IKE/ESP)とトラブルシューティングの難航

拠点間を繋ぐ Dial-up IPsec(ADVPN など)の安定性は高く評価されている一方で、FortiClient を用いたリモートアクセス IPsec VPN においては、接続トラブルが日常的に発生しています。

参考: Reddit Community

“On other customers where we deployed IPSec VPN successfully, every day we have a case of connection issues (clients that don’t connect anymore, ISP blocking IKE/ESP, connections dropping constantly out of nowhere).”

IPsec VPN を正常に導入した他のお客様でも、接続できなくなったクライアント、ISP による IKE/ESP のブロック、突然の接続切断など、毎日接続の問題が発生しています。

IPsec が使用するプロトコル(IKE や ESP)が、ユーザーの自宅のプロバイダ(ISP)や公衆 Wi-Fi のルーターで意図せずブロックされてしまうケースが多く、IT 部門のサポート負荷を大きく増大させています。

この問題への公式の対応策として、Fortinet は IPsec over TCP(ポート 443) という構成を提供しています。従来の IPsec が使用する UDP ポート 500/4500 や ESP プロトコルが ISP にブロックされる環境でも、TCP ポート 443 を使うことで HTTPS トラフィックと同様に通信が通りやすくなります。

ただし、この構成にはいくつかの前提条件と制約があります。

- FortiGate 側: FortiOS 7.4.2 以降が必要

- クライアント側: FortiClient 7.4.1 以降が必要

- ポート競合: FortiGate の管理ポートや SSL-VPN がすでにポート 443 を使用している場合は、別のポートへの変更が必要

参考: Fortinet Document Library(SSL VPN to IPsec VPN Migration)

“This configuration uses TCP port 443 by default and is ideal for environments where traditional IPsec traffic on UDP/500 and UDP/4500 is blocked or impeded by ISPs and carrier-grade NAT. Configuring TCP as transport is supported on FortiGate firmware version 7.4.2 and later.”

(この構成はデフォルトで TCP ポート 443 を使用し、従来の UDP 500/4500 の IPsec トラフィックが ISP やキャリアグレード NAT によってブロックまたは妨害される環境に適しています。TCP をトランスポートとして設定するには FortiGate ファームウェア 7.4.2 以降が必要です。)

また、代替手段として FortiClient ZTNA の導入を進める組織においても、ネットワークドライブの割り当てや GPO(グループポリシーオブジェクト)の適用が正常に行われないといった実務上のハードルが報告されています。

他社リモートアクセスソリューション(Cisco や Netbird など)への移行検討の動き

これらの課題に直面し、リモートアクセス機能に対する信頼が揺らいだ結果、機能セットが成熟している他社ソリューションへの移行を検討する組織が現れ始めています。

IPsec と SSL-VPN の機能差がない Cisco Secure Client(旧 AnyConnect)への乗り換えや、オープンソースベースの Netbird への移行を決定したという声も挙がっています。 「ファイアウォールにすべての機能(オールインワン)が統合されているから FortiGate を選んだのに、リモートアクセスのために別のソリューションを導入しなければならないのであれば、ファイアウォール自体のリプレースも検討せざるを得ない」という厳しい意見が、現場のフラストレーションの深さを物語っています。

既存環境の保護と強制アップグレード回避の重要性

IPsec 移行に伴う現場の混乱と、FortiOS 7.4 のサポート期間が 2027 年まで延長された事実を踏まえると、多くの組織にとって「既存の SSL-VPN 環境を維持したまま、可能な限り FortiOS 7.4 の運用を継続する(延命する)」という選択は、現実的かつ合理的な判断といえるでしょう。

7.4 系を維持する運用(延命)と脆弱性管理のバランス

しかし、旧バージョンに留まり続けることは、新たに発見される脆弱性のリスクと常に隣り合わせになることを意味します。システムを安全に延命するためには、FortiOS 7.4 系のマイナーパッチ(バグ修正版)を適切に適用し続ける必要があります。

ここでインフラエンジニアにとって最大の落とし穴となるのが、Fortinet 社がセキュリティ強化の一環として導入した新しい仕様です。

意図しない再起動を防ぐための連携対策

FortiOS 7.4.8 以降のバージョンでは、特定の条件下にある端末に対してファームウェアの「強制的な自動アップグレード(Forced Automatic Upgrade)」がスケジュールされる仕様が追加されています。

つまり、「IPsec 移行を避けるために 7.4 のままにしておいたのに、ある日突然、意図しないタイミングでシステムが強制的に再起動・アップグレードされてしまった」という致命的なインシデントが発生するリスクが潜んでいるのです。SSL-VPN 環境を維持しつつ、安定したインフラ運用を継続するためには、この強制アップグレードの仕様を正しく理解し、事前に回避(延期)するための対策を講じておくことを推奨します。

この仕様の詳細や、ライセンス有効時にも発生しうるリスクと具体的な回避手順については、上記の記事で解説しています。運用環境を保護するために、ぜひ併せてご確認ください。

まとめ

本記事では、FortiOS 7.4 のサポート期間延長の背景と、現場のエンジニアが直面している SSL-VPN 廃止のリアルな課題について解説しました。

- FortiOS 7.4 のエンジニアリングサポートが 2027 年 5 月へ 1 年間延長された。

- 延長の背景には、SSL-VPN から IPsec への移行が世界中で難航している実態がある。

- FortiOS 7.6.3 で SSL-VPN トンネルモードは全モデル対象に完全廃止され、ウェブモードは「Agentless VPN」として継続されている。

- 複雑な構成や ISP の制限により、IPsec や ZTNA の導入に高いハードルが存在する。

- 7.4 を安全に延命するためには、強制アップグレードを回避する対策を講じておくことを推奨する。

以上、最後までお読みいただきありがとうございました。