はじめに

2026 年 4 月 14 日(現地時間)、Fortinet 社はサンドボックス型マルウェア対策製品「FortiSandbox」に関するセキュリティアドバイザリを 6 件公開しました。このうち 2 件は CVSSv3.1 ベーススコア 9.8(Critical)と評価されており、いずれも認証なしでリモートから悪用が可能な深刻な脆弱性です。

現時点で悪用の報告はありませんが、Fortinet 製品の脆弱性は公開後に短期間で攻撃に転用される傾向があるため、早期のファームウェアアップデートを推奨します。

本記事では、脆弱性の技術的な概要にとどまらず、バックアップ取得から HA 構成を考慮したアップグレード手順まで、現場でそのまま使える実務ワークフローとして整理しています。

- 今回公開された FortiSandbox の脆弱性 6 件の概要と深刻度

- 影響を受けるバージョンと修正バージョンの対応表

- パッチ適用前に実施しておきたい設定バックアップの取得手順

- HA(冗長化)構成でダウンタイムを最小限に抑えるファームウェアアップグレード手順

- アップグレード後の動作確認チェックリスト

公開された脆弱性の詳細

CVE-2026-39808: OS コマンドインジェクション(FG-IR-26-100)

FortiSandbox の API エンドポイントに、OS コマンドインジェクション(CWE-78)の脆弱性が確認されました。入力値の検証に不備があり、細工した HTTP リクエストを送信することで、認証なしで任意の OS コマンドを実行されるおそれがあります。

悪用された場合、攻撃者にシステムの制御を奪われる可能性があり、CVSSv3.1 ベーススコアは 9.8(Critical)と評価されています。

参考: FortiGuard PSIRT Advisory(FG-IR-26-100)

“An Improper Neutralization of Special Elements used in an OS Command (‘OS command injection’) vulnerability [CWE-78] in FortiSandbox may allow an unauthenticated attacker to execute unauthorized code or commands via crafted HTTP requests.”

(FortiSandbox における OS コマンドインジェクションの脆弱性により、認証されていない攻撃者が細工した HTTP リクエストを介して不正なコードやコマンドを実行できる可能性がある)

| 項目 | 内容 |

| CVE ID | CVE-2026-39808 |

| アドバイザリ | FG-IR-26-100 |

| 脆弱性タイプ | OS コマンドインジェクション(CWE-78) |

| CVSSv3.1 スコア | 9.8(Critical) |

| 攻撃条件 | 認証不要・リモートから実行可能 |

| 発見者 | KPMG Spain の Samuel de Lucas Maroto 氏(責任ある開示) |

CVE-2026-39813: パストラバーサルによる認証バイパス(FG-IR-26-112)

FortiSandbox の JRPC API にパストラバーサル(CWE-24)の脆弱性が確認されました。細工した HTTP リクエストにより、認証を回避して権限昇格が可能となります。

こちらも CVSSv3.1 ベーススコアは 9.8(Critical)です。NVD 上のディスクリプションでは「5.0.0 through 5.0.5」および「4.4.0 through 4.4.8」が影響範囲とされており、CVE-2026-39808 より影響を受けるバージョンの範囲が広い点に注意が必要です。

参考: FortiGuard PSIRT Advisory(FG-IR-26-112)

“A Path Traversal vulnerability [CWE-24] in FortiSandbox JRPC API may allow an unauthenticated attacker to bypass authentication via specially crafted HTTP requests.”

(FortiSandbox の JRPC API におけるパストラバーサルの脆弱性により、認証されていない攻撃者が細工した HTTP リクエストを介して認証を回避できる可能性がある)

| 項目 | 内容 |

| CVE ID | CVE-2026-39813 |

| アドバイザリ | FG-IR-26-112 |

| 脆弱性タイプ | パストラバーサル(CWE-24) |

| CVSSv3.1 スコア | 9.8(Critical) |

| 攻撃条件 | 認証不要・リモートから実行可能 |

| 発見者 | Fortinet PSIRT の Loic Pantano 氏(社内発見) |

その他の公開された脆弱性

上記 2 件のクリティカル脆弱性に加え、同日のアドバイザリでは以下の 4 件も公開されています。

| CVE ID | 脆弱性タイプ | 概要 |

| CVE-2026-39812 | クロスサイトスクリプティング(XSS) | Web UI を介した XSS 攻撃のおそれ |

| CVE-2025-61886 | クロスサイトスクリプティング(XSS) | 同上 |

| CVE-2026-25691 | 任意のディレクトリ削除 | 認証済みユーザーが任意のディレクトリを削除可能 |

| CVE-2026-27316 | LDAP 認証情報の漏洩 | LDAP 設定画面から認証情報が漏洩するおそれ |

いずれも現時点では悪用は報告されていませんが、クリティカル 2 件を含む計 6 件が同時に公開されていることを踏まえると、包括的なアップデート対応を推奨します。

影響を受けるバージョンと修正バージョン一覧

今回の脆弱性は、CVE によって影響を受けるバージョン範囲が異なります。以下の表でご自身の環境が該当するかを確認することを推奨します。

クリティカル脆弱性(CVSSv3.1: 9.8)

| CVE ID | 影響を受けるバージョン | 修正バージョン |

| CVE-2026-39808(OS コマンドインジェクション) | FortiSandbox 4.4.0 〜 4.4.8 | 4.4.9 以上 |

| CVE-2026-39813(パストラバーサル) | FortiSandbox 5.0.0 〜 5.0.5 / 4.4.0 〜 4.4.8 | 5.0.6 以上 / 4.4.9 以上 |

その他の脆弱性

| CVE ID | 脆弱性タイプ | 修正バージョン |

| CVE-2026-39812 | XSS | 5.0.6 / 4.4.9 |

| CVE-2025-61886 | XSS | 5.0.6 / 4.4.9 |

| CVE-2026-25691 | 任意のディレクトリ削除 | 5.0.6 / 4.4.9 |

| CVE-2026-27316 | LDAP 認証情報漏洩 | 5.0.6 のみ |

ブランチ利用時の注意点

ここで特に注意が必要なのは CVE-2026-27316(LDAP 認証情報漏洩)です。この脆弱性の修正は 4.4.9 には含まれておらず、5.0 ブランチ以降へのアップグレードが必要とされています。

参考: Security NEXT

“ただし、「4.4ブランチ」に関しては「CVE-2026-27316」の修正が含まれておらず、「5.0ブランチ」以降への更新が必要とされており、注意が必要となる。”

4.4 系で運用中の環境では、4.4.9 へのアップデートでクリティカル 2 件を含む大半の脆弱性には対処できますが、LDAP 連携を利用している場合は 5.0 系へのメジャーアップグレードも視野に入れて検討することを推奨します。

FortiSandbox PaaS について

なお、FortiSandbox PaaS(5.0)は今回のクリティカル脆弱性の影響を受けないため、PaaS 利用者は特別な対応は不要です。

参考: FortiGuard PSIRT Advisory(FG-IR-26-100)

“FortiSanbox PaaS 5.0 is not impacted by the issue and hence customers do not need to perform any action.”

(FortiSandbox PaaS 5.0 は本脆弱性の影響を受けないため、利用者は対応不要)

パッチ適用前の準備 ― 設定バックアップの取得手順

ファームウェアのアップグレード作業に入る前に、現在の設定情報を確実にバックアップしておくことが推奨されます。万が一アップグレードに失敗した場合やアップグレード後に想定外の動作が発生した場合に、速やかにロールバックできる状態を作っておくことで、ダウンタイムの長期化を防ぐことにつながります。

GUI でのバックアップ取得

- FortiSandbox の Web UI にログインする

- Dashboard > Status > System Information ウィジェットを開く

- 「System Configuration」横の Backup/Restore リンクをクリックする

- 「Local Backup」セクションの Backup ボタンをクリックし、バックアップファイルをローカルにダウンロードする

CLI でのバックアップ取得

GUI にアクセスできない環境や、運用上 CLI を使用している場合は、backup-sysconfコマンドでリモートサーバにバックアップをアップロードできます。

backup-sysconf -s<サーバIP> -t[scp|tftp] -u<ユーザー名> -f<ファイルパス>実行例:

backup-sysconf -s10.0.0.5 -ttftp -utestuser -ffsa_v4.4.8_20260415.conf参考: Fortinet Document Library “FortiSandbox 5.0.5 CLI Reference — backup-sysconf”

https://docs.fortinet.com/document/fortisandbox/5.0.5/cli-reference/490659/backup-sysconf

バックアップファイルの保管に関する注意点

- バックアップファイルには認証情報やポリシー設定が含まれるため、アクセス制限のある安全な保管場所に保存することを推奨します。

- ファイル名に日付・ホスト名・ファームウェアバージョンを含めておくと、ロールバック時に対象ファイルを特定しやすくなります(例: fsa_v4.4.8_20260415.conf)

- 可能であれば、バックアップ取得後に別のテスト環境でリストアが正常に完了することを確認しておくとより安心です。

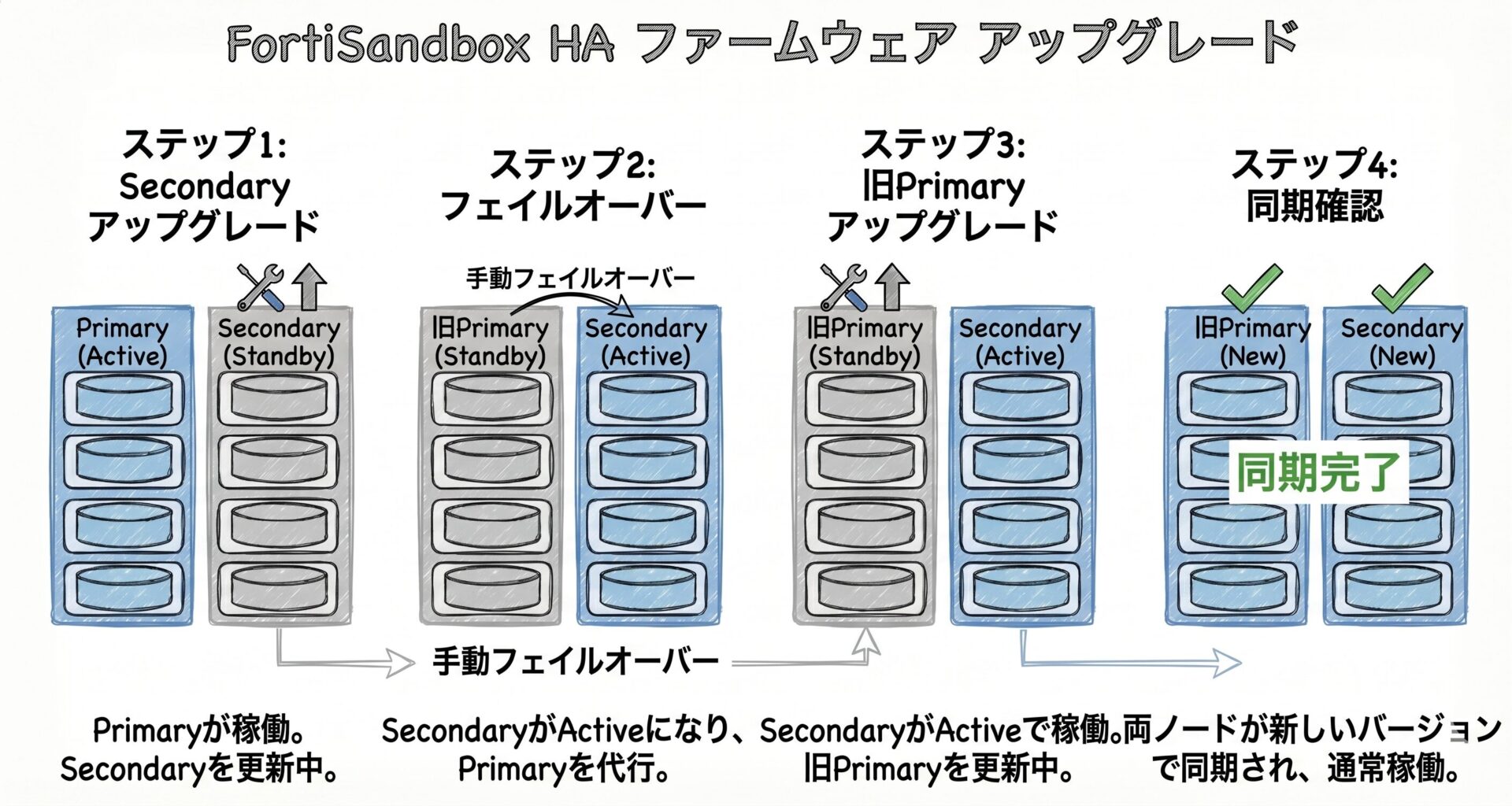

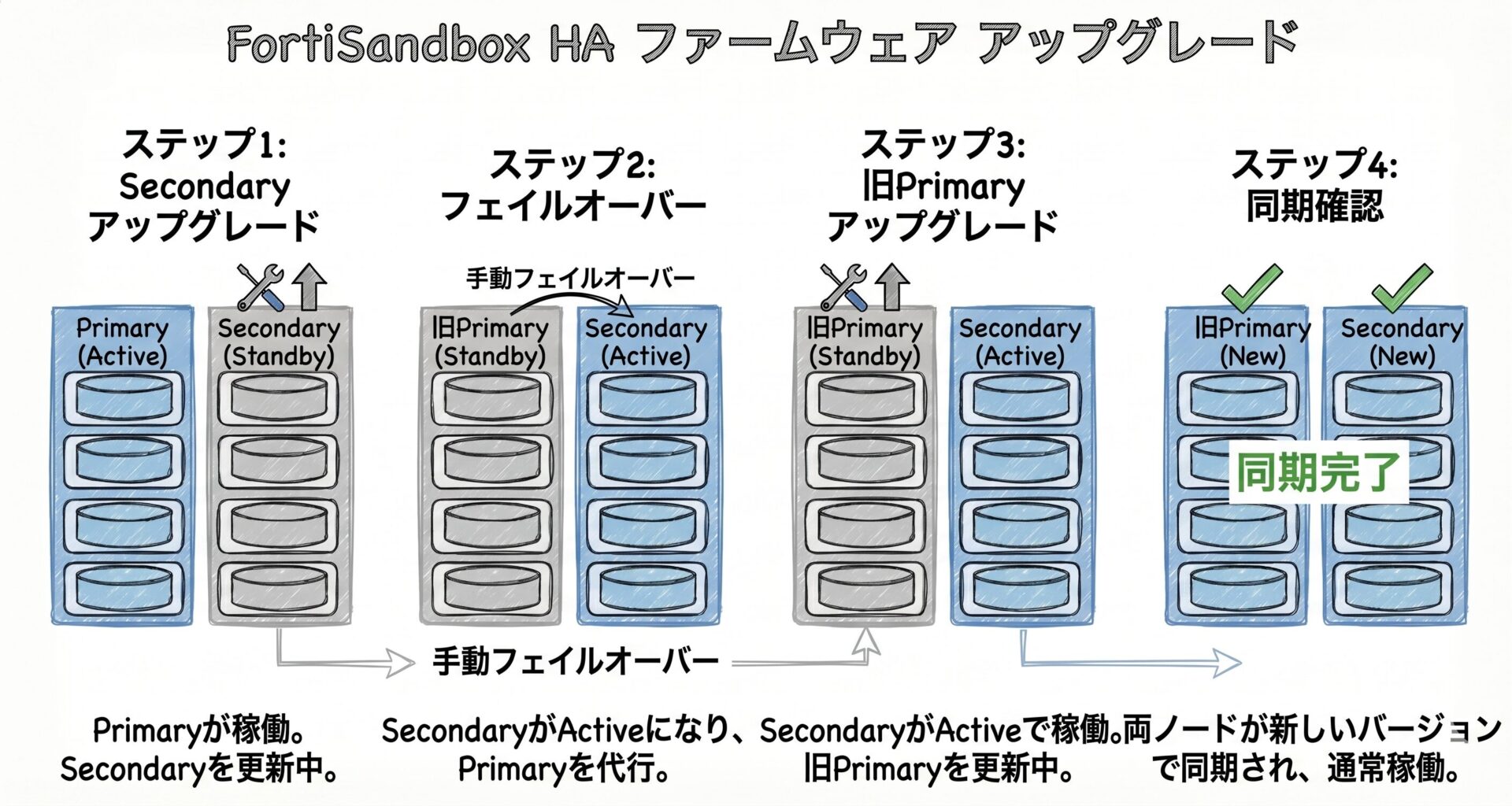

HA 構成におけるダウンタイム最小化ファームウェアアップグレード手順

FortiSandbox を HA(High Availability)構成で運用している場合、アップグレードの順序を誤るとクラスタ全体が同時にダウンするリスクがあります。以下の手順は、フェイルオーバーを活用してサービス停止時間を最小限に抑えることを目的としたワークフローです。 ※スタンドアロン構成の場合はメンテナンスウィンドウを確保した上で、通常のアップグレード手順を実施してください。

アップグレード前の確認事項

作業に入る前に、以下の点を確認しておくことを推奨します。

- HA クラスタのステータスが正常であること(

hc-status -lで確認) - Primary / Secondary 双方で前セクションのバックアップが取得済みであること

- メンテナンスウィンドウが関係者に周知されていること

- ロールバック手順と判断基準(切り戻し条件)が事前に合意されていること

まず Secondary(スタンバイ)側からアップグレードを実施します。この間、トラフィックは Primary が処理し続けるため、サービスへの影響はありません。

- Secondary ノードの Web UI または CLI にアクセスする

- 対象のファームウェアイメージ(4.4.9 または 5.0.6)をアップロードする

- アップグレードを実行し、再起動を待つ

- 再起動後、

statusコマンドでバージョンが正しく更新されていることを確認する

Secondary のアップグレードが正常に完了したことを確認したら、手動でフェイルオーバーを実行し、Secondary を新しい Primary に昇格させます。 FortiSandbox の CLI には FortiGate のような明示的なフェイルオーバーコマンドは用意されていないため、Primary ノードの再起動(reboot)によってフェイルオーバーを発生させる方法が一般的です。あるいは、GUI の HA 設定画面からロールの切り替えを行うことも可能です。

フェイルオーバー後、以下を確認します。

- 旧 Secondary(新 Primary)がアクティブにトラフィックを処理していること

- サンドボックス解析のジョブが正常にキューイング・処理されていること

この切り替え時に数秒〜数十秒程度の瞬断が発生する可能性があるため、メンテナンスウィンドウ内で実施することを推奨します。

フェイルオーバーが安定したことを確認した後、旧 Primary(現 Secondary)に対して同様のアップグレードを実施します。

- 旧 Primary ノードにアクセスする

- ファームウェアイメージをアップロードし、アップグレードを実行する

- 再起動後、

statusコマンドでバージョンを確認する

両ノードのアップグレードが完了したら、クラスタ全体の状態を確認します。

hc-status -l- 両ノードのファームウェアバージョンが一致していること

- クラスタステータスが正常に同期されていること

- 必要に応じて Primary の役割を元のノードに戻す(運用ポリシーに従って判断)

参考: Fortinet Document Library “FortiSandbox 5.0.2 CLI Reference Guide — HA Cluster”

https://docs.fortinet.com/document/fortisandbox/5.0.5/cli-reference/451672/ha-cluster

パッチ適用後の確認ポイント

アップグレードが完了した後は、以下のチェックリストに沿って動作確認を実施することを推奨します。ファームウェアの更新自体は成功していても、設定の引き継ぎや連携サービスに問題が発生するケースがあるためです。

バージョン確認

CLI で現在のファームウェアバージョンが想定どおりであることを確認します。

status出力内の Version フィールドが FortiSandbox-v5.0.6 や FortiSandbox-v4.4.9 となっていれば問題ありません。

動作確認チェックリスト

| 確認項目 | 確認方法 | 期待される結果 |

| ファームウェアバージョン | statusコマンド | 修正バージョン(5.0.6 / 4.4.9)が表示される |

| HA クラスタステータス | hc-status -lコマンド | 両ノードが正常に同期されている |

| サンドボックス解析 | テスト用マルウェアサンプルを投入 | 正常に解析レポートが生成される |

| Web UI ログイン | ブラウザからアクセス | 正常にログイン・操作が可能 |

| API 連携 | 外部システムから API コール | 正常にレスポンスが返る |

| LDAP 認証(該当環境のみ) | LDAP 連携ユーザーでログイン | 認証が正常に通る |

| ログ出力 | FortiAnalyzer 等への転送を確認 | syslog / FortiAnalyzer へのログ転送が正常 |

アップグレード後に問題が発生した場合

想定外の挙動が確認された場合は、事前に取得したバックアップファイルを用いてロールバックを検討します。

restore-sysconf -s<サーバIP> -t[scp|tftp] -u<ユーザー名> -f<ファイルパス>参考: Fortinet Document Library “FortiSandbox 5.0.5 CLI Reference — restore-sysconf”

https://docs.fortinet.com/document/fortisandbox/5.0.5/cli-reference/832362/restore-sysconf

ロールバック後は一時的に脆弱性が残存する状態となるため、管理インターフェースへのアクセスを信頼できるネットワークに制限するといった暫定的な緩和策を講じておくことを推奨します。

まとめ

- FortiSandbox に CVSSv3.1 スコア 9.8 のクリティカル脆弱性 2 件を含む計 6 件のアドバイザリが公開

- CVE-2026-39808 と CVE-2026-39813 はいずれも認証不要でリモートから悪用可能

- 修正バージョンは 5.0.6 および 4.4.9 だが、CVE-2026-27316 は 4.4 系では未修正のため 5.0 系が推奨

- パッチ適用前には設定バックアップを取得し、安全な場所に保管しておくことが推奨される。

- HA 構成では Secondary → フェイルオーバー → 旧 Primary の順にアップグレードしてダウンタイムを最小化

- 現時点で悪用は報告されていないが、短期間で攻撃に転用される傾向があるため早期の対応が推奨される。

以上、最後までお読みいただきありがとうございました。