はじめに

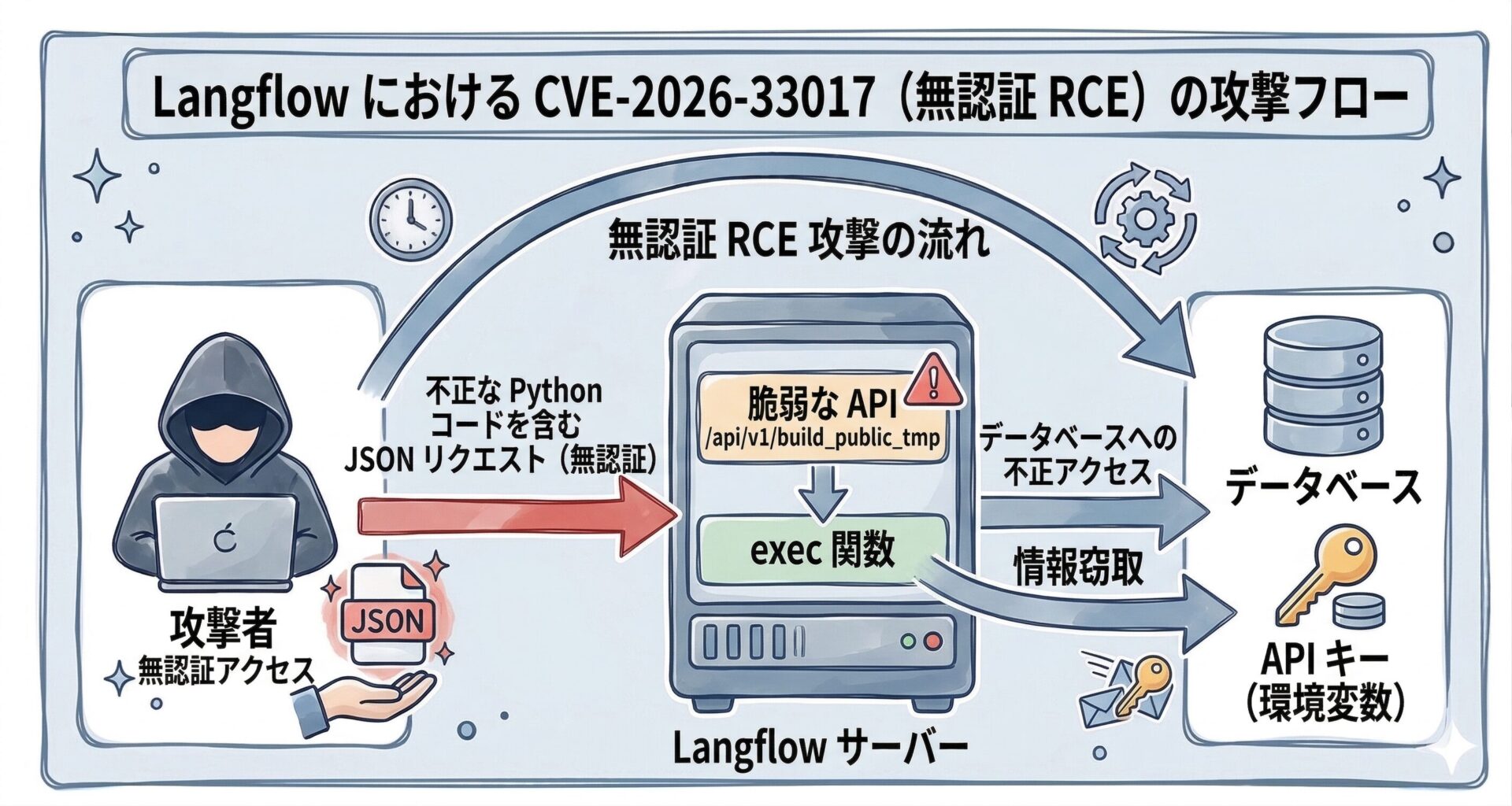

AI エージェントや RAG(検索拡張生成)パイプラインの構築に広く利用されているオープンソースフレームワークの Langflow において、深刻なリモートコード実行(RCE)の脆弱性(CVE-2026-33017)が公開されました。

この脆弱性は認証を必要とせず、単一の HTTP リクエストを送信するだけで任意の Python コードを実行できてしまうという非常に危険な仕様上の欠陥です。さらに脅威リサーチチームの報告によると、アドバイザリの公開からわずか 20 時間で実際の悪用(エクスプロイト)が確認されており、AI 開発環境のセキュリティ管理に警鐘を鳴らす事態となっています。

本記事では、この CVE-2026-33017 の技術的なメカニズムと攻撃者の狙いを客観的に解説し、インフラエンジニアが直ちに実践すべき各デプロイ環境におけるパッチ適用手順や CI/CD の強化策について整理します。

- Langflow における RCE 脆弱性(CVE-2026-33017)の攻撃メカニズム

- 無認証エンドポイントの悪用とシークレット情報流出の脅威

- バージョン 1.9.0 へのアップデートと各環境での対応手順

- CI/CD パイプラインを活用した継続的なセキュリティ監査手法

CVE-2026-33017: Langflow における RCE 脆弱性の概要

今回報告された脆弱性は、Langflow が公開フローをビルドするために提供している API エンドポイントの設計不備に起因しています。

無認証エンドポイントの悪用と任意の Python コード実行メカニズム

影響を受けるのは、バージョン 1.9.0 未満の Langflow に実装されている POST /api/v1/build_public_tmp/{flow_id}/flow エンドポイントです。このエンドポイントは本来、公開フロー用に設計されているため、認証なしでアクセスできるようになっています。

参考: CVE-2026-33017: How attackers compromised Langflow AI pipelines in 20 hours

“The vulnerability, CVE-2026-33017, is an unauthenticated remote code execution(RCE)in the public flow build endpoint that allows attackers to execute arbitrary Python code on any exposed Langflow instance, with no credentials required and only a single HTTP request to get moving.” (脆弱性(CVE-2026-33017)は、公開フロービルドエンドポイントにおける認証不要のリモートコード実行(RCE)であり、攻撃者は資格情報を必要とせず、単一の HTTP リクエストを開始するだけで、公開されている任意の Langflow インスタンス上で任意の Python コードを実行できます。)

https://www.sysdig.com/blog/cve-2026-33017-how-attackers-compromised-langflow-ai-pipelines-in-20-hours

問題の核心は、この API が攻撃者によって制御されたフローデータ(ノード定義内に任意の Python コードを含むもの)を受け入れ、それをサーバー側でサンドボックス化(隔離)することなく、Python の exec 関数に直接渡して実行してしまう点にあります。

公開から 20 時間でのエクスプロイト確認とシークレット流出の脅威

この脆弱性が特に危険な理由は、エクスプロイトコードの作成が極めて容易であることです。公開されたアドバイザリの情報だけで攻撃が成立するため、公開から約 20 時間後には自動化されたスキャンツール(Nuclei など)を利用した攻撃が観測されました。

攻撃者の主な目的は、環境変数(.env ファイルなど)のダンプによるシークレット情報の窃取です。Langflow のような AI ツールは、OpenAI などの LLM(大規模言語モデル)の API キーや、社内データベースへの接続情報などを保持していることが多く、これが奪われるとクラウド環境全体へ被害が拡大するサプライチェーン攻撃の起点となってしまいます。

各デプロイ環境における影響確認とアップデート手順

影響を受けるのは、バージョン 1.9.0 未満の Langflow です。利用中の環境に応じて、至急アップデートを適用するか、ネットワークレベルでのアクセス制限を実施する必要があります。

バージョン 1.9.0 未満の特定と Docker / Python 仮想環境でのパッチ適用

Langflow は主に Docker コンテナ、または Python 仮想環境としてデプロイされます。まずは稼働中のバージョンを確認し、1.9.0 未満であれば直ちにアップデートを実行してください。

- Docker 環境の場合

-

稼働中のイメージタグを確認し、最新のパッチが適用されたイメージを取得します。

docker pull langflowai/langflow:1.9.0のように、バージョン(1.9.0)以上のイメージをプルし、コンテナを再作成してデプロイを更新してください。 - Python 環境の場合

-

pip を使用してインストールしている場合は、

pip install --upgrade langflowまたは明示的にpip install langflow==1.9.0を実行し、パッケージを最新化してからアプリケーションプロセスを再起動してください。

すぐにアップデートできない場合のネットワークアクセス制限

何らかの理由で直ちにパッチを適用できない場合、攻撃経路を物理的に遮断する緩和策(回避策)を講じる必要があります。

参考: CVE-2026-33017: How attackers compromised Langflow AI pipelines in 20 hours

“Update Langflow immediately. If a patched version is not yet available, restrict network access to the /api/v1/build_public_tmp endpoint or disable public flow building entirely.” (Langflow を直ちに更新してください。パッチが適用されたバージョンがまだ利用できない場合は、/api/v1/build_public_tmp エンドポイントへのネットワークアクセスを制限するか、パブリックフローの構築を完全に無効にしてください。)

https://www.sysdig.com/blog/cve-2026-33017-how-attackers-compromised-langflow-ai-pipelines-in-20-hours

WAF やリバースプロキシ(Nginx や Apache など)の設定を変更し、/api/v1/build_public_tmp エンドポイントへの外部からのネットワークアクセスを遮断するか、すべての Langflow エンドポイントに対して強制的な認証レイヤー(Basic 認証や OAuth プロキシなど)を追加して、無認証でのアクセスを防いでください。

侵害の痕跡(IoC)確認と今後のセキュリティ強化対策

この RCE 脆弱性は、すでに実際の攻撃で悪用されています。パッチを適用するだけでなく、既存の環境がすでに侵害されていないかを監査し、根本的なセキュリティ体制を強化することが不可欠です。

実行中プロセスの監査と流出が懸念される API キーのローテーション

攻撃者は、環境変数や設定ファイルから認証情報をダンプ(窃取)することを目的としています。サーバーの実行ログや EDR ツールを用いて、IoC(Indicators of Compromise)の有無を確認してください。

具体的には、Langflow の実行ユーザー権限で os.popen や bash -c といった予期しないシェルコマンドが実行されていないか、/etc/passwd や .env ファイルへの不審な読み取りアクセスがないかを調査します。 また、脆弱な状態でインターネットに公開されていた Langflow インスタンスが存在した場合、既にシークレット情報が流出している前提で、連携している AWS、OpenAI、Anthropic、データベースなどのすべての API キーや資格情報を直ちにローテーション(再発行と無効化)することが強く推奨されます。

CI/CD パイプラインへの脆弱性スキャン導入による継続的な防御

今回のような既知の脆弱性を含むパッケージが、開発者の意図しない形で本番環境へデプロイされることを防ぐためには、CI/CD パイプラインに組み込まれた自動防御メカニュズムが有効です。

GitHub Actions や GitLab CI などのパイプラインに、Trivy などのコンテナイメージスキャナーや、SCA(Software Composition Analysis)ツールを統合し、ビルドプロセスにおいて「CVE-2026-33017 を含むバージョンの Langflow」が検出された時点でデプロイを強制的にブロック(エラー停止)するアーキテクチャを構築が推奨されます。これにより、人的ミスに依存しない継続的かつ確実な脆弱性管理が行います。

まとめ

本記事では、Langflow に存在する深刻な RCE 脆弱性(CVE-2026-33017)の仕組みと、実践的な対策手順について解説しました。

- Langflow の無認証エンドポイントが悪用され、任意の Python コードが実行される危険性がある。

- 悪用までのスピードが非常に早く、環境変数からのシークレット情報流出に警戒が必要。

- すべての環境でバージョン(1.9.0)以上へのアップデート、またはネットワークアクセスの遮断を実施する。

- 既存の侵害の痕跡(IoC)を確認し、API キーのローテーションや CI/CD での自動スキャンを導入する。

以上、最後までお読みいただきありがとうございました。