はじめに

「夜 22時を過ぎると、Web 会議がカクつく……」 「クラウドへのアップロードが遅くて仕事にならない……」

もしそんなネットワーク遅延に悩まされているなら、その原因は「PPPoE 接続」 にあるかもしれません。

かつての主流だった PPPoE は、インターネット利用者の激増により、プロバイダとの接続点(網終端装置)で慢性的な「渋滞」を起こしています。 そこで現代の標準となっているのが、この渋滞を回避する次世代の接続方式 「IPoE (IPv4 over IPv6)」 です。

しかし、エンジニアにとって IPoE は少し厄介です。 「ID とパスワードを入れるだけ」だった PPPoE とは違い、「MAP-E」 や 「DS-Lite」 といった複雑な方式の違いがあり、接続プロセスがブラックボックス化しがちだからです。

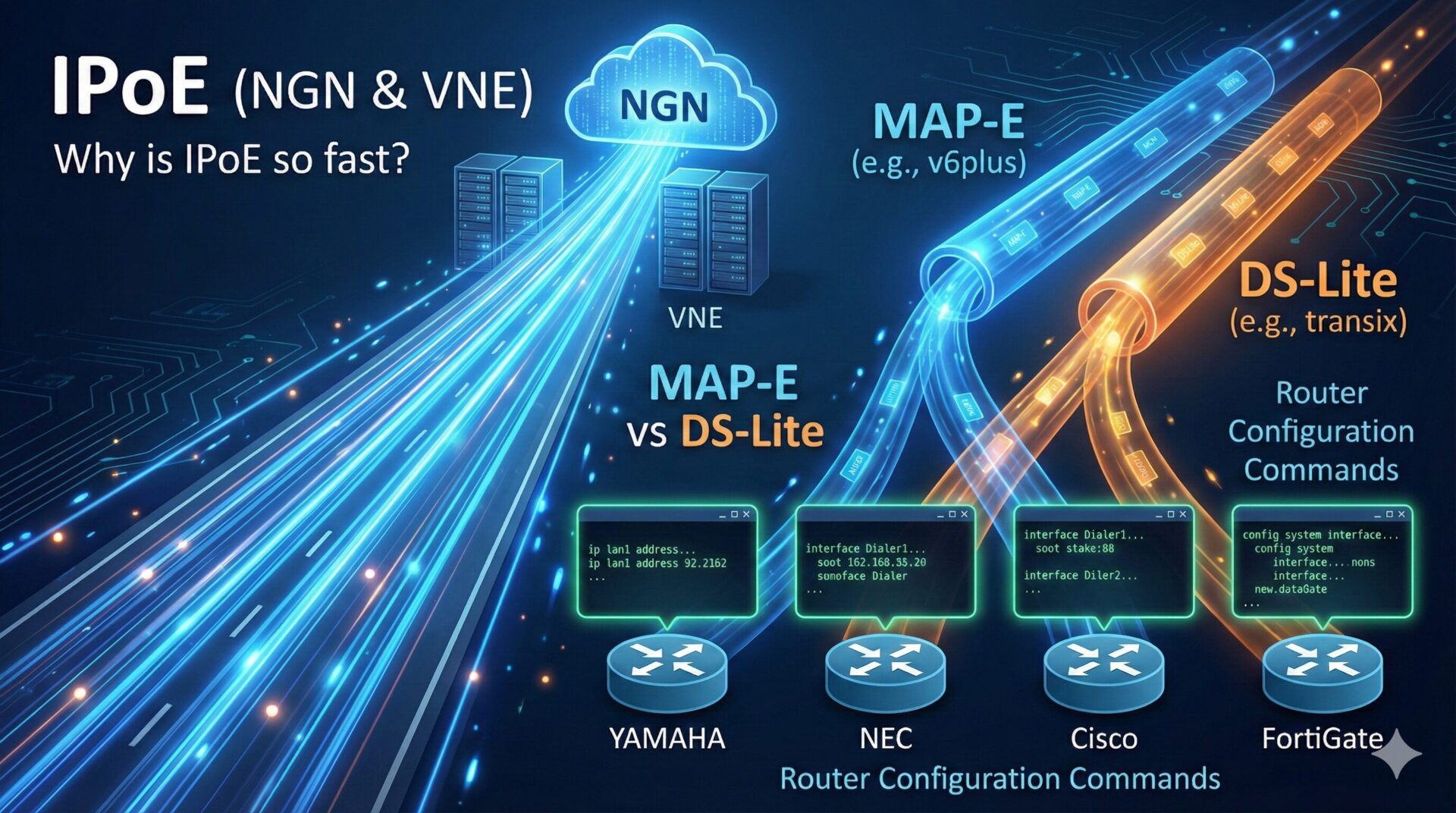

本記事では、IPoE がなぜ速いのかという理由から、接続シーケンスの仕組み、そして 主要メーカー(YAMAHA・NEC・Cisco・FortiGate)の設定例 を解説します。

- なぜ IPoE は速いのか?(NGN 網と VNE の仕組み)

- 2つの方式 「MAP-E(v6プラス等)」 と 「DS-Lite(transix 等)」 の違い

- YAMAHA、NEC、Cisco、FortiGate ルータでの具体的な設定コマンド

基礎知識: なぜ IPoE は速いのか?

「IPoE に変えたら速度が数倍になった」という話は珍しくありません。なぜこれほどまでに速度差が出るのでしょうか?その秘密は、インターネットへ抜ける「道の広さ」と「ルート」の違いにあります。

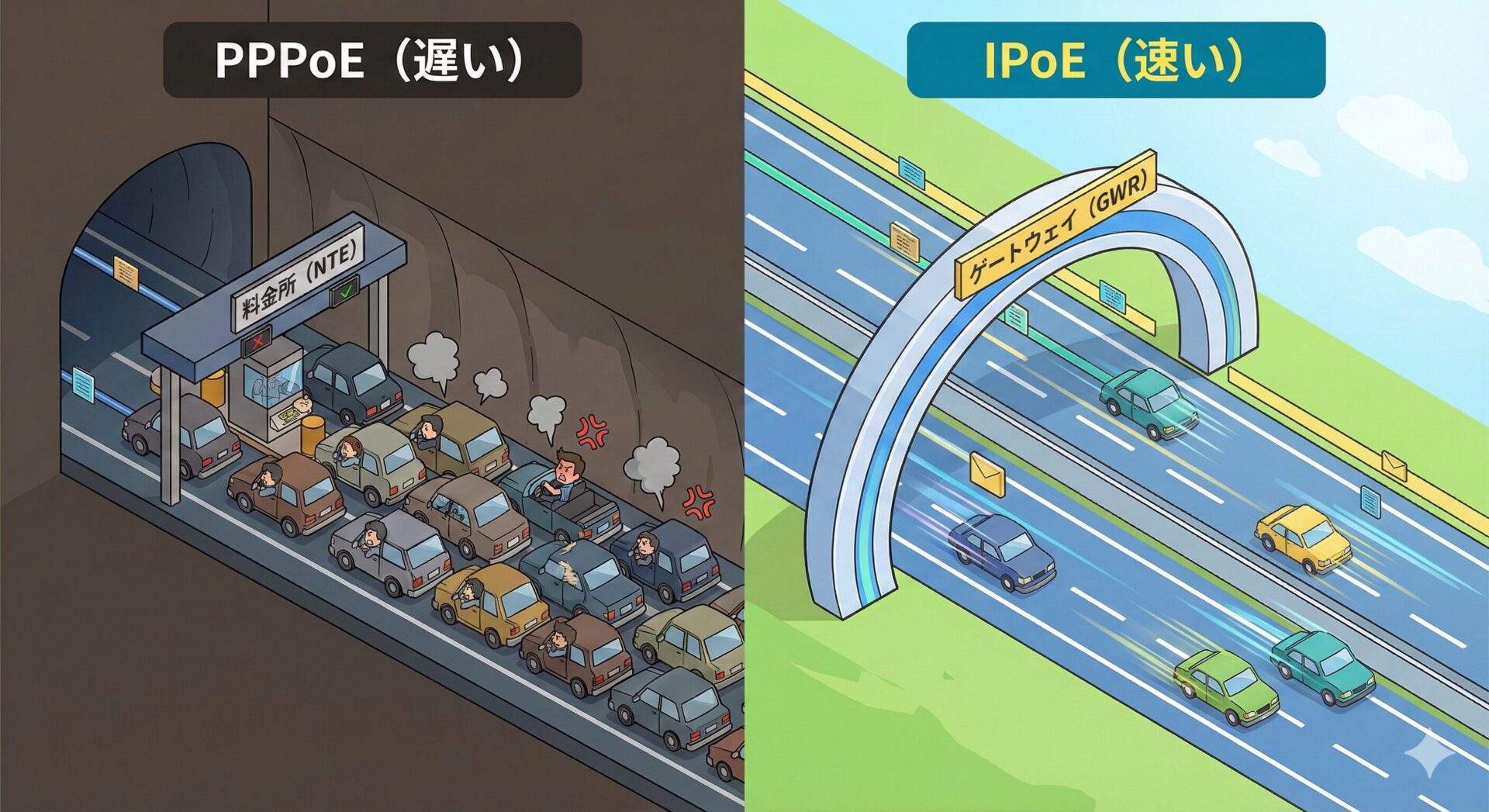

PPPoE との違い: ボトルネックは「料金所」

従来の PPPoE(PPP over Ethernet)接続は、NTT の局舎にある 「網終端装置(NTE)」 という設備を経由してインターネットに出ます。

ここはいわば、高速道路の「料金所」です。 ユーザー(ID/パスワード)を確認して通す場所ですが、インターネット人口の爆発的な増加に対し、この装置の増設が追いついていません。その結果、夜間など利用者が集中する時間帯に大混雑(輻輳)し、速度低下を引き起こします。

一方、IPoE(IP over Ethernet)は、この混雑した網終端装置を通りません。 代わりに、「VNE(Virtual Network Enabler)」 という事業者が用意した大容量の 「ゲートウェイ(GWR)」 を経由します。こちらは「料金所のないスルーパスの巨大な道路」なので、渋滞に巻き込まれることなく、NTT の次世代ネットワーク(NGN)本来の高速性能を発揮できます。

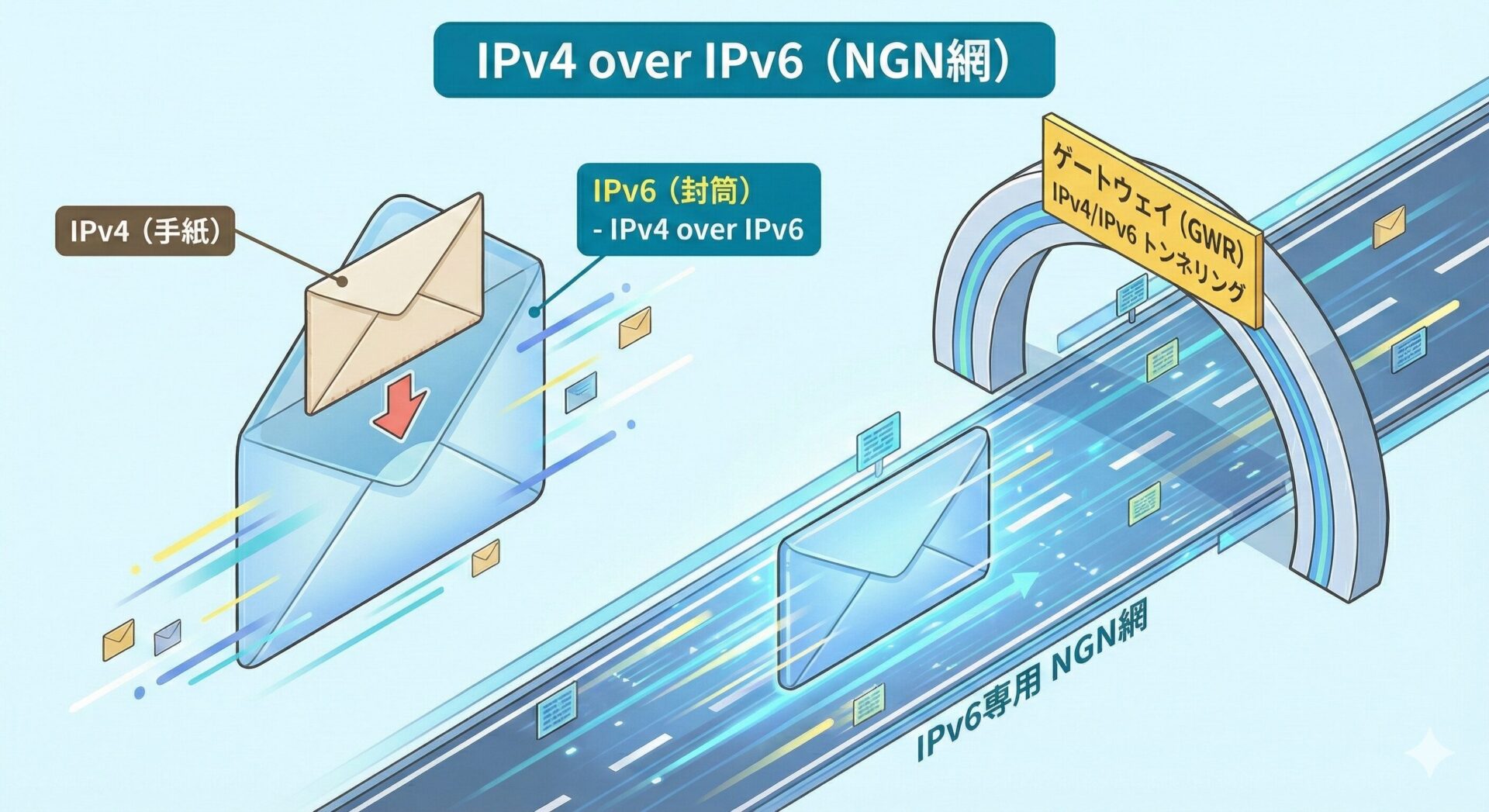

「IPv4 over IPv6」という技術

IPoE はその名の通り、本来は「IPv6 通信のための方式」であり、そのままでは IPv4(従来の Web サイトやサービス)には繋がりません。

そこで登場するのが 「IPv4 over IPv6」 という技術です。 これは、「IPv4 のパケット(手紙)」を、「IPv6 のパケット(大きな封筒)」の中に丸ごと入れてしまう(カプセル化する) 技術です。

- ルータが IPv4 パケットを IPv6 でカプセル化 します。

- IPv6 の顔をして、IPv6 専用の NGN 網・VNE 網を高速で通り抜けます。

- インターネットに出る直前でカプセルを開封し、元の IPv4 パケットとして宛先に届けます。

この「トンネリング技術」を使うことで、IPv6 の高速道路を使いながら、IPv4 の通信も快適に行えるようにしています。

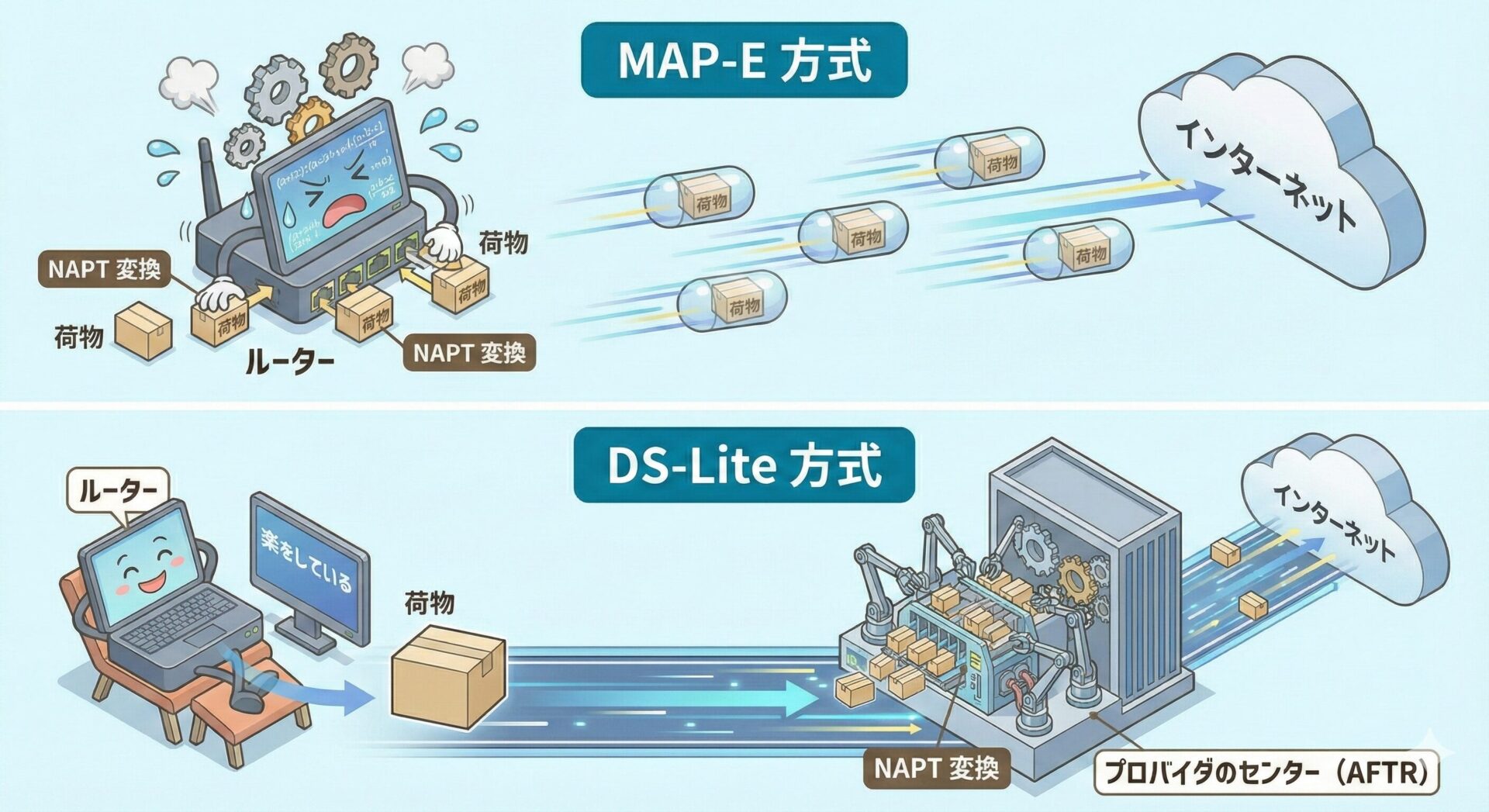

2つの方式「MAP-E」と「DS-Lite」

「IPoE 接続の設定お願いします」と言われた場合、まず確認すべきは、契約しているプロバイダが採用している通信方式が 「MAP-E(Mapping of Address and Port with Encapsulation)」 なのか 「DS-Lite(Dual-Stack Lite)」 なのか、という点です。

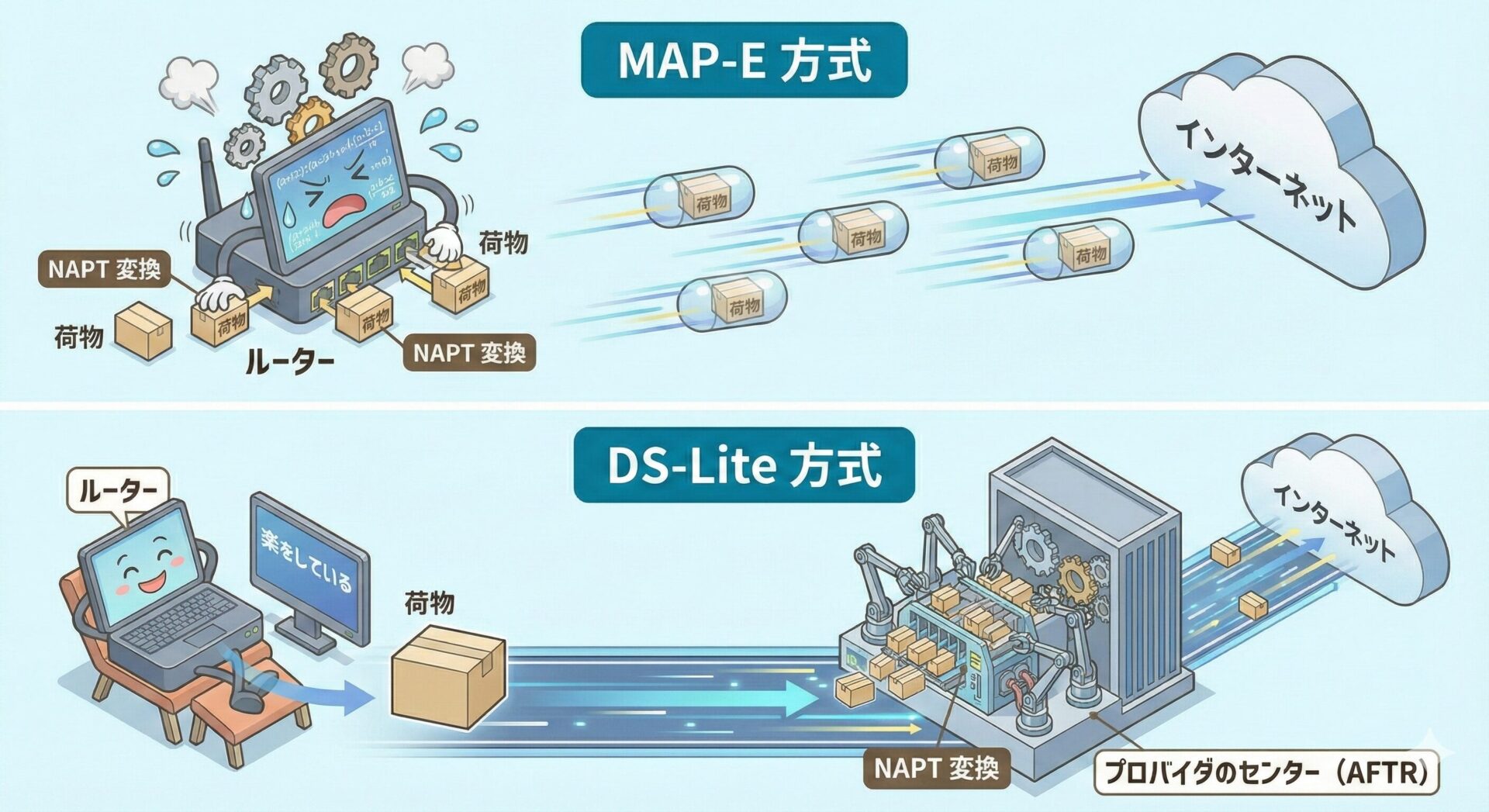

どちらも「IPv4 over IPv6」を実現する技術ですが、「誰が NAPT(IPアドレス変換)をするのか?」 という点でアーキテクチャが根本的に異なります。

MAP-E 方式

- 代表的なサービス

-

v6 プラス(JPNE)、OCN バーチャルコネクト、IPv6 オプション(BIGLOBE)

- 特徴

-

MAP-E は、ユーザー宅のルータ(CE: Customer Edge)が主役です。 最大の特徴は、「1つのグローバル IPv4 アドレスを、複数のユーザーでポート番号単位で分割して共有する」 という点です。 ルータは、自分に割り当てられた「利用可能なポート範囲(例: 240個)」だけを使って NAPT を行い、カプセル化して送信します。

接続シーケンス(MAP-E の場合)

RA(Router Advertisement)または DHCPv6 で、まずルータ自身の IPv6 アドレスを取得します。

DHCPv6 サーバーから「MAP ルール(配信データ)」を取得します。これには「使用可能な IPv4 アドレスとポート番号の計算式」が含まれています。

ルータは受け取ったルールを計算し、WAN 側 IPv4 アドレスと利用可能なポート範囲を生成して設定を完了します。

割り当てられるポートが限られているため、任意のポート番号を使う「ポート開放(サーバー公開など)」には制限があります。

DS-Lite 方式

- 代表的なサービス

-

transix(INTERNET MULTIFEED)、Xpass(Arteria)、v6 コネクト

- 特徴

-

DS-Lite は、ユーザー宅のルータは「土管(トンネル)」を作るだけです。IPv4 パケットをそのまま IPv6 で包んで、プロバイダ側にある AFTR(Address Family Transition Router)という巨大なセンター設備へ送りつけます。NAPT(アドレス変換)は、この AFTR が一括して行います。

接続シーケンス(DS-Lite の場合)

RA で IPv6 プレフィックスを取得します。

プロバイダごとの AFTR の IPv6 アドレス(ゲートウェイアドレス)に向けて、IPIP トンネル(IPv4 over IPv6 トンネル)を掘ります。

ルータは NAPT をせず、プライベート IP のままトンネルへパケットを投げ込みます。

NAPT をセンター側で行うため、ユーザー側でポート開放(外部からの受信)を行うことは原則としてできません。

MAP-E と DS-Lite の比較

| 特徴 | MAP-E(v6 プラス等) | DS-Lite(transix 等) |

| NAPT の場所 | 自宅ルータ | プロバイダ(AFTR) |

| ルータの負荷 | 高い(NAPT 計算が必要) | 低い(カプセル化のみ) |

| ポート開放 | 一部可能(割当ポートのみ) | 不可(基本 NG) |

| 設定の難易度 | 高い(計算ロジックの実装が必要) | 低い(トンネルを張るだけ) |

| セッション数制限 | 厳しい(240〜1024 個程度) | センター依存(比較的緩やか) |

Cisco や FortiGate などの海外製ルータを使う場合、計算ロジックが必要な MAP-E は設定ハードルが高く、トンネルを張るだけの DS-Lite の方が設定しやすい という傾向があります。

接続シーケンス詳細(パケットフロー)

「LAN ケーブルを挿せば繋がる」と思われがちな IPoE ですが、裏側ではルータと NGN 網の間で緻密な会話(ネゴシエーション)が行われています。 大きく分けて 「フェーズ1: 足回りの確保(IPv6)」 と 「フェーズ2: トンネルの構築(IPv4)」 の2段階で進行します。

まず、ルータはインターネット(IPv4)に出る前に、自分自身が NGN 網の中で通信できるように IPv6 アドレス を確保する必要があります。

ルータが NGN 網に対して IPv6 アドレスを要求します。

NGN 網がプレフィックス(ネットワーク部)を返します。

ルータが LAN 側端末向けのアドレスブロック(/56 など)を要求します。

NGN 網が /56 などのプレフィックスを割り当てます。

この時点で、ブラウザで https://www.google.co.jp (IPv6 対応サイト) には繋がりますが、https://yahoo.co.jp (IPv4 サイト) にはまだ繋がりません。

IPv6 で通信できるようになったら、次は「IPv4 通信をどうするか(MAP-E か DS-Lite か)」を決めるフェーズです。 ここは 「NTT 貸与のホームゲートウェイ(HGW)がある場合」 と 「自前ルータ(ONU 直下)の場合」 で動きが異なります。

HGW がある場合(全自動)

NTT の管理サーバーから HGW に自動的にソフトウェアが配信され、ユーザーが何もしなくても VNE を判別し設定を完了させます。配下のルータは「ブリッジモード」にするだけで OK です。

自前ルータの場合(ここが技術の肝です)

HGW がない場合、ルータ自身が「自分がどの VNE に接続すべきか」を知る必要があります。YAMAHA や NEC などの国内メーカー製ルータは、DHCPv6 Option 16 を使って VNE を自動判別しています。

Cisco や FortiGate などの海外製ルータはこの自動判別機能を標準で持っていないため、エンジニアが AFTR のアドレスを手動で調べ、コマンドで静的に設定する必要があります。

YAMAHA RTX ルータの設定例

日本の IPoE 環境において、間違いのない選択肢が YAMAHA RTX シリーズ(RTX1210, RTX1220, RTX830, RTX1300 等)です。MAP-E / DS-Lite のどちらでも安定して動作します。

共通設定: まずは IPv6 を通す

# --- 1. NGN 網への接続設定 (IPv6) ---

ngn type lan2 ntt

ipv6 prefix 1 ra-prefix@lan2::/64

ipv6 lan1 address ra-prefix@lan2::1/64

ipv6 lan2 address ra-prefix@lan2::2/64

ipv6 route default gateway lb lan2

dns server dhcp lan2この時点で、ルータから ping6 google.com が通れば、フェーズ1(IPv6 開通)は完了です。

MAP-E の場合(v6 プラス / OCN バーチャルコネクト等)

YAMAHA の強みは、複雑な計算が必要な MAP-E をtunnel encapsulation map-eというコマンド 1 行で処理してくれる点です。

# --- 2. MAP-E 用トンネルの設定 (Tunnel 1) ---

tunnel select 1

tunnel encapsulation map-e

tunnel map-e type v6plus # ※ OCN の場合は 'ocn' などに変更

tunnel enable 1

# --- 3. IPv4 ルーティング ---

ip route default gateway tunnel 1DS-Lite の場合(transix / Xpass 等)

tunnel endpoint nameコマンドで AFTR のドメイン名を解決し、自動追従します。

# --- 2. DS-Lite 用トンネルの設定 (Tunnel 1) ---

tunnel select 1

tunnel encapsulation ipip

tunnel endpoint name gw.transix.jp fqdn # Xpass の場合: dgw.xpass.jp

tunnel source lan2

tunnel enable 1

# --- 3. IPv4 ルーティング ---

ip route default gateway tunnel 1💡 設定のポイント

tunnel encapsulationの使い分けは、MAP-E ならmap-e、DS-Lite ならipipです。ここを間違えると接続できません。契約内容を確認の上、設定することを推奨します。

NEC UNIVERGE IX ルータの設定例

日本独自の仕様(v6 プラス、OCN バーチャルコネクトなど)にファームウェアレベルで追従しており、相性が良いのが特徴です。

共通設定: IPv6 の受け入れ準備

! --- 1. IPv6 基本設定 ---

ipv6 ufs-cache enable

ipv6 dhcp client-profile ipoe-profile

information-request

option-request dns-servers

option-request vendor-specific-information

interface GigaEthernet0.0

no ip address

ipv6 enable

ipv6 traffic-class keep

ipv6 dhcp client ipoe-profile

ipv6 nd ra enable

no shutdownMAP-E の場合(v6 プラス / OCN バーチャルコネクト等)

tunnel destination map-e vendor-nameで VNE ごとの差異を吸収できます。

! --- 2. MAP-E の設定 ---

interface Tunnel0.0

tunnel mode map-e

tunnel destination map-e vendor-name ocn # v6 プラスの場合: v6plus

tunnel source GigaEthernet0.0

ip address map-e

ip tcp adjust-mss auto

no shutdown

! --- 3. ルーティング ---

ip route default Tunnel0.0DS-Lite の場合(transix / Xpass 等)

! --- 2. DS-Lite の設定 ---

interface Tunnel0.0

tunnel mode ipip

tunnel destination fqdn gw.transix.jp

tunnel source GigaEthernet0.0

ip address unnumbered GigaEthernet0.0

ip tcp adjust-mss auto

no shutdown

! --- 3. ルーティング ---

ip route default Tunnel0.0💡 設定のポイント

NEC IX を選ぶ最大の理由が Fast-Forwarding(高速転送機能)です。MAP-E のカプセル化処理や NAPT 処理も対象となるため、安価なモデル(IX2105/IX2215 等)でもギガビット回線の速度をフルに引き出せます。基本的にデフォルトで有効なので意識して設定する必要はありません。show fast-forwarding statsコマンドで動作確認できます。

FortiGate(FortiOS)の設定例

世界中で圧倒的なシェアを誇る UTM 製品 FortiGate ですが、日本の IPoE 環境(MAP-E/DS-Lite)では GUI では設定できない項目が多く、CLI 設定と正しい契約選定が必要です。

共通設定: IPv6 の有効化

config system interface

edit "wan1"

config ipv6

set ip6-mode dhcp

set ip6-allowaccess ping

set dhcp6-prefix-delegation enable

end

next

endDS-Lite の場合(transix / Xpass 等)

AFTR アドレスを手動設定すれば、FortiGate 単体でも接続可能です。 FortiGate は AFTR の自動取得(DHCPv6 Option 64)に対応していないため、プロバイダの AFTR アドレス(IPv6)を事前に調べておく必要があります。(例: transix 東日本なら2404:8e00::feed:100、西日本なら2404:8e00::feed:101)

config system interface

edit "dslite-tunnel"

set vdom "root"

set type ipip

set interface "wan1"

# ▼ 調べた AFTR の IPv6 アドレスを指定

set remote-gw6 2404:8e00::feed:100

set mode static

set ip 192.0.0.2 255.255.255.255

# ▲ DS-Lite 規格(RFC 6333)で規定されたリンクローカルアドレス。変更しないことを推奨します。

next

end

config router static

edit 1

set device "dslite-tunnel"

set dst 0.0.0.0 0.0.0.0

next

endプロバイダ側の都合で AFTR のアドレスが変更された場合、通信が停止するリスクがあります(自動追従しないため)

MAP-E の場合(v6 プラス / OCN バーチャルコネクト等)

動的 IP の MAP-E 契約(ポート制限あり)は、FortiGate では非対応です。 ポート計算ロジックを持たないため設定できません。 FortiGate で MAP-E 系回線を使いたい場合は、以下の 2 択となります。

解決策①: 固定 IP オプションを契約する(推奨)

プロバイダの「IPoE 固定 IP オプション」を契約すれば、ポート制限がなくなるため FortiGate でも接続可能です。FortiOS 7.4 以降であれば専用コマンドvne-interfaceで設定できます。

config system vne-interface

edit "vne.wan1"

set interface "wan1"

next

end

config router static

edit 1

set device "vne.wan1"

next

end解決策②: 前段に MAP-E 対応ルータを置く

固定 IP 契約のコストを避けたい場合は、MAP-E に対応した国内メーカー製ルータ(YAMAHA, NEC, HGW 等)を前段に置き、FortiGate はその配下で利用するのが最もトラブルの少ない構成です。

💡 FortiGate 導入のポイント

- DS-Lite: AFTR アドレスを手動設定すれば接続可能

- MAP-E(動的): 非対応

- MAP-E(固定 IP):

vne-interface等を使用して接続可能

Cisco ルータ(IOS/IOS-XE)の設定例

最新の OS では日本独自の仕様に対応しましたが、依然として YAMAHA 等と比較すると設定のハードルは高めです。

- OS バージョン

-

フレッツ光クロス(DHCPv6-PD)環境では、IOS XE 17.10.1a 以降が必要です。同バージョン以降で追加された

ipv6 dhcp client vendor-class mac-addressがないと DHCPv6 Solicit が無視される既知の問題があります。長期運用・サポート期間を考慮すると 17.12.1 以降の使用が推奨されます。

古い Classic IOS ルータ(ISR G2 等)では IPv4 over IPv6 が CEF ではなく Process Switching になるためスループットが得られず、IPoE 用途には非推奨です。

- SD-WAN モードについて

-

本設定は自律モード(グローバルルーティングテーブル)での動作確認に基づいています。SD-WAN(Catalyst SD-WAN)コントローラ管理モードでの動作については別途確認が必要です。

参考: Cisco Community「Cisco ルータの IPoE(IPv4 over IPv6)サービス設定事例集」

“フレッツ光クロス等、DHCPv6-PD 方式で ONU にルータを直接接続する場合、IOS XE 17.10.1a で追加された ‘ipv6 dhcp client vendor-class mac-address’ がないと DHCPv6 Option 16 vendor-class-data に MAC アドレスがエンコードできないため、DHCPv6 Solicit Message が無視されますのでご注意ください。” (2026 年 2 月 21 日更新)

共通設定: IPv6 の有効化(フレッツ光クロス向け)

! --- グローバル設定(必須)---

ipv6 unicast-routing

! --- WAN インターフェース設定 ---

interface GigabitEthernet0/0/0

description ## WAN (ONU 直結) ##

no ip address

no shutdown

! ▼ フレッツの DHCPv6 サーバーが PID を受け付けないため MAC アドレスを送るよう変更(17.10.1a 以降必須)

ipv6 dhcp client request vendor

ipv6 dhcp client vendor-class mac-address

! ▼ DHCPv6-PD で /56 プレフィックスを取得

ipv6 dhcp client pd hint ::/56

ipv6 dhcp client pd prefix-from-provider

! ▼ フレッツの DHCPv6 サーバーが IA_NA を付与しないため明示的に無効化

no ipv6 address dhcp

ipv6 address prefix-from-provider ::aa:bb:cc:dd/64

ipv6 enable

ipv6 nd autoconfig default-route参考: Cisco 公式ドキュメント(DHCP Vendor Option Support)

“By default DHCPv6 client carries device PID of the device in option-16. This default behaviour can be overridden by configuring the ipv6 dhcp client vendor-class command.”

DS-Lite の場合(transix / Xpass 等)

DS-Lite であれば、標準機能の IPv6 IPIP トンネルで比較的簡単に接続可能です。まずはこちらから試すことを推奨します。

interface Tunnel0

description DS-Lite-Tunnel

ip address unnumbered GigabitEthernet0/0/0

tunnel source GigabitEthernet0/0/0

tunnel mode ipv6ip

! ▼ AFTR のアドレスを手動指定(例: transix 東日本)

tunnel destination 2404:8e00::feed:100

ip tcp adjust-mss 1414

no shutdown

ip route 0.0.0.0 0.0.0.0 Tunnel0MAP-E の場合(v6 プラス / OCN バーチャルコネクト等)

IOS XE のnat64 provisioningコマンドで OCN バーチャルコネクト等の MAP-E に対応しています。設定はインターフェース設定モード(config-if)でnat64 provisioning mode jp01を入力し、その配下の config-nat64-provisioning モードでサブコマンドを記述する構造です。

証明書のインストール(MAP-E のルール取得に必要)

PC で Amazon Root CA などをダウンロードし、ルータのbootflash:に保存してcrypto pkiコマンドで信頼設定を行います。(※ここが最大の難関です)

! === Cisco IOS XE MAP-E 設定例(IOS XE 17.10.1a 以降)===

! ※ 対象: v6 プラス / OCN バーチャルコネクト 等

! --- 1. グローバル設定 ---

ipv6 unicast-routing

nat64 settings fragmentation header disable

! デフォルトルートを NAT64 経由に

nat64 route 0.0.0.0/0 GigabitEthernet0/0/0

! --- 2. WAN インターフェースで MAP-E プロビジョニングを有効化 ---

interface GigabitEthernet0/0/0

! ▼ MAP-E プロビジョニングモードを jp01(日本向け)に設定

nat64 provisioning mode jp01

! ▼ ルールサーバの URL(各プロバイダの資料を参照)

rule-server http://[VNE のルールサーバ URL]

rule-server request wait-time 180

! ▼ MAP-E トンネルに使用するトンネルインターフェースを指定

tunnel interface Tunnel0

tunnel source GigabitEthernet0/0/0

exit

! --- 3. トンネルインターフェース設定 ---

interface Tunnel0

tunnel mode ipv6ip

tunnel source GigabitEthernet0/0/0

no shutdown

! --- 4. ルーティング ---

ip route 0.0.0.0 0.0.0.0 Tunnel0参考: Cisco 公式コマンドリファレンス(nat64 provisioning)

“To configure the Network Address Translation 64 (NAT64) MAP-E domain and MAP-E parameters, use the nat64 provisioning command in global configuration mode and NAT64 provisioning configuration mode.”

💡 設定のポイント

rule-serverの URL は VNE ごとに異なります。OCN バーチャルコネクトの場合は契約資料または NTT Com のサポートページを参照してください。MAP-E の接続に失敗する場合はclear nat64 map-e rule persistentを実行後、WAN インターフェースをshutdown→no shutdownで再試行することを推奨します。

Cisco MAP-E の状態確認コマンド

設定後の動作確認には以下のコマンドが有効です。

! MAP-E のルール取得状況を確認

show nat64 map-e

! NAT64 の統計情報を確認

show nat64 statistics

! NAT64 の変換テーブルを確認

show nat64 translations

! MAP-E ルールのキャッシュをクリアして再取得(接続失敗時)

clear nat64 map-e rule persistent「最新の Cisco なら MAP-E もできる」ようになりましたが、証明書の更新管理などを考えると、実務での SOHO 利用なら YAMAHA / NEC の方が運用コストは圧倒的に低いです。

Cisco で MAP-E に挑むのは、「SD-WAN の要件がある場合」や「技術検証」と割り切るのが現実的です。

接続確認とトラブルシューティング

設定が完了したら、正しく IPoE で接続できているか確認することを推奨します。また、IPoE(特に MAP-E)環境で頻発する「ポート開放できない問題」についても解説します。

接続確認サイトでのチェック

Web ブラウザから以下のサイトにアクセスするのが最も確実です。

- test-ipv6.com

-

「IPv4 アドレス」と「IPv6 アドレス」の両方が表示され、スコアが 10/10 になっていれば成功です。IPv4 アドレスのプロバイダ名(ISP)が「OCN」や「Internet Multifeed (transix)」などの VNE 事業者名になっていれば、IPoE で通信できています。

- fast.com(Netflix 提供)

-

速度測定サイトです。PPPoE 時代に数 Mbps しか出なかった環境でも、IPoE なら数百 Mbps 〜 1 Gbps 近い速度が出ることが期待できます。

よくあるトラブル①: 「ポート開放ができない」(MAP-E)

「ルータの設定でポートマッピング(静的 NAT)を入れたのに、外部から VPN や Web カメラに繋がらない」—— これは MAP-E 環境で最も多いトラブルです。

MAP-E は「1つのグローバル IP を複数人でシェアする」仕組みです。そのため、あなたに割り当てられたポート番号(例: 4096〜4255 等)以外は使えません。 一般的な 80(Web)や 443(HTTPS)、1723(PPTP)などのウェルノウンポートは、他人が使っているか、誰にも割り当てられていない可能性が高く、開放できません。

VPN やカメラの待ち受けポートを、割り当てられたポート番号の範囲内に変更することが推奨されます。YAMAHA ルータならshow status tunnel 1などで割り当てポートを確認できます。

ポート番号を自由に使いたい場合は、「固定 IP オプション」の契約を検討することが現実的な解決策です。全ポートを占有でき、枯渇問題は解消されます。

よくあるトラブル②: Web 会議が途切れる?「ポート枯渇」に注意(MAP-E)

「スピードテストでは数百 Mbps 出ているのに、なぜか Web 会議がプツプツ切れる…」— MAP-E 接続でこのような現象が起きているなら、「ポート枯渇(セッション不足)」を疑うことが推奨されます。

MAP-E は 1 つのグローバル IP アドレスを数十人のユーザーでシェアするため、1 人のユーザーが使えるポート数(セッション数)には厳しい上限があります(契約によっては 240 個や 1024 個程度)。現代の Web サイトやクラウドアプリは表示するだけで数十〜百個ものセッションを一気に消費するため、複数人の利用でポートを使い切ってしまうことがあります。

グローバル IP アドレスを 1 つ占有できるため、ポート数制限がなくなります。全ポート(約 6 万個)を自由に使えるため、枯渇問題は解消されます。

DS-Lite はプロバイダ側の AFTR で NAT を行うため、個人ルータごとのポート制限の影響を受けにくい傾向があります(※プロバイダの設備設計によります)

まとめ

- 混雑する網終端装置を通らない IPoE は、PPPoE と比較して高速で快適な接続が期待できる。

- 「MAP-E(ルータで NAPT)」と「DS-Lite(センターで NAPT)」の 2 つの方式があり、それぞれ特徴が異なる。

- YAMAHA / NEC / HGW は日本の IPoE にフル対応しており、MAP-E も DS-Lite も安定して動作する。

- Cisco は IOS XE 17.10.1a 以降で MAP-E / DS-Lite に対応。フレッツ光クロス環境では

ipv6 dhcp client vendor-class mac-addressが必須コマンドとなる。 - FortiGate は「固定 IP 契約」か「DS-Lite」を選ぶことが推奨される。動的 IP の MAP-E には非対応である。

- MAP-E 環境では「ポート開放制限」と「ポート枯渇」が主なトラブル要因であり、固定 IP オプションで解消できる。

以上、最後までお読みいただきありがとうございました。