はじめに

本記事では、FortiGate (FortiOS v7.4) における設定ファイル(Config)のバックアップと、それを復元するリストアの手順について解説します。

- Web GUI を使用した 設定バックアップ手順

- 工場出荷状態からの リストア手順(CLI での IP 設定含む)

- HA 構成 におけるバックアップの考え方

バックアップの重要性

特に以下のタイミングでは、必ずバックアップを取得することを推奨します。

- 設定変更作業の前

-

もし設定ミスで通信断が発生しても、すぐに切り戻しができます。

- ファームウェア更新の前

-

アップデート後に不具合が起きた際、元のバージョンに戻すために必須です。

- 定期的な自動取得

-

予期せぬハードウェア故障に備え、常に最新の設定を手元に残しておきましょう。

長年 FortiGate を触っている方は「System > Configuration」からバックアップを探しがちですが、v7.0以降(特に v7.4)ではメニューの場所が変わっているので注意してください。

前提条件

本記事の手順は、以下の環境で検証を行っています。

| 項目 | 内容 |

|---|---|

| 検証モデル | FortiGate VM(FortiVM) |

| OS バージョン | FortiOS v7.4.0(build2360) |

| 操作方法 | Web GUI(HTTPS) |

バックアップ・リストアは CLI(コマンド)でも可能ですが、ファイル管理のしやすさやオペレーションミスの防止観点から、通常は Web GUI(ブラウザ) での実施を推奨します。

設定のバックアップ手順

設定ファイルのバックアップは、Web GUI から簡単に行えます。FortiOS v7.4 では、画面右上の「管理者メニュー」から操作を行います。

管理者メニューを開く

管理画面(GUI)にログイン後、画面右上の 「ログイン中のアカウント名(例: admin)」 をクリックします。

バックアップ画面へ移動

表示されたドロップダウンメニューから 「設定(Configuration)」 > 「バックアップ(Backup)」 をクリックします。

バックアップ設定と実行

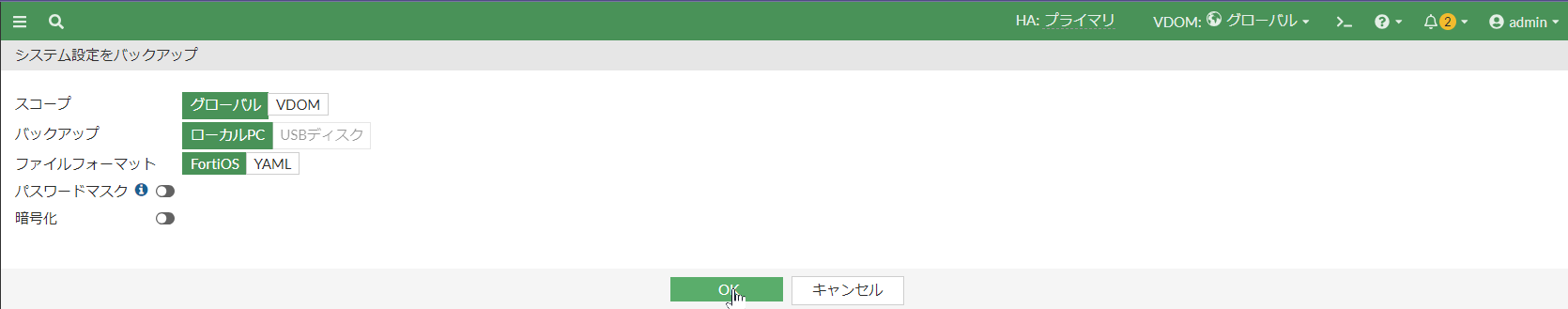

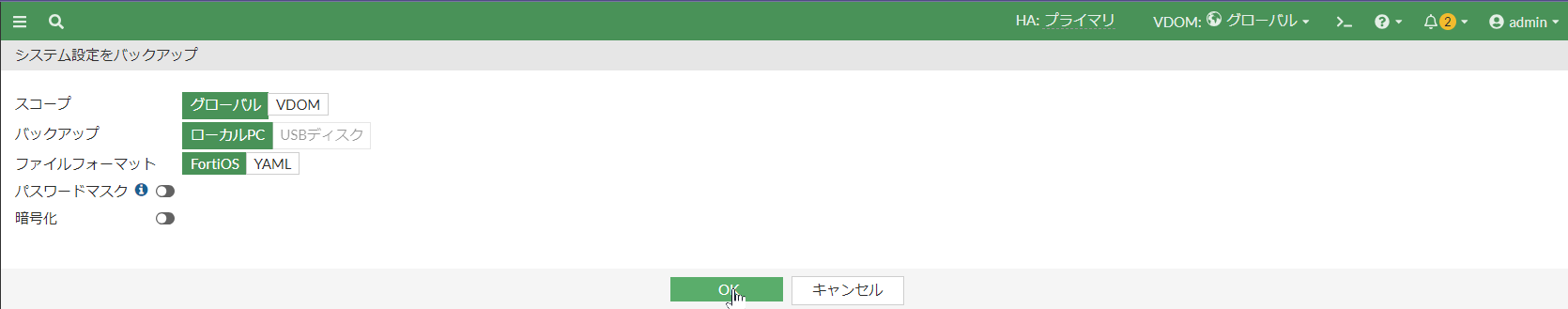

バックアップの設定ダイアログが表示されます。以下の項目を指定し、最後に 「OK」 をクリックします。

- スコープ

-

通常は「グローバル」を選択(VDOM を使用していない場合)

- バックアップ先

-

「ローカル PC」を選択(PC にファイルをダウンロードします)

- 暗号化

-

「有効(Enabled)」を推奨

バックアップ実行時、「暗号化(Encryption)」 を有効にし、パスワードを設定することを強く推奨します。

FortiGate の設定ファイル(.conf)はテキスト形式です。暗号化せずに保存すると、メモ帳などで開けば 「社内の IP アドレス体系」や「ファイアウォールポリシー」が丸見え になってしまいます。

VPN の事前共有鍵(PSK)やパスワード類はハッシュ化(ENC ...)されていますが、セキュリティリスクを最小限にするため、バックアップファイル自体をパスワードで保護する のが運用上のベストプラクティスです。

設定のリストア手順

リストア(復元)は、機器交換や初期化(Factory Reset)を行った後に実施します。 そのため、まずは 「何もない状態の FortiGate にアクセスできるようにする」 ところから始まります。

まずはコンソールで接続し、CLI で最低限のネットワーク設定を行います。

初期アクセスの確保(CLI)

工場出荷状態の FortiGate(または新規デプロイした FortiVM)は、IP アドレス設定が環境に合っていないため、そのままでは GUI にアクセスできません。

まずはコンソール(VMware コンソールやシリアルケーブル)で接続し、CLI で最低限のネットワーク設定を行います。

# 管理用インターフェースの設定(IP 付与)

config system interface

edit "port1" <-- 環境に合わせたインターフェース名

set mode static

set ip 192.168.1.99/24 <-- 管理用PCからアクセス可能な IP

set allowaccess http https ping ssh

next

end

# デフォルトルートの設定(インターネット接続用)

config router static

edit 1

set gateway 192.168.1.1 <-- デフォルトゲートウェイの IP

set device "port1"

next

end

デフォルトルートの設定は閉域網なら不要ですが、FortiVM の場合、ライセンス認証のために FortiGuard(インターネット)への通信 が必要になるケースが多々あります。 そのため、デフォルトルートの設定も入れておくことを推奨します。

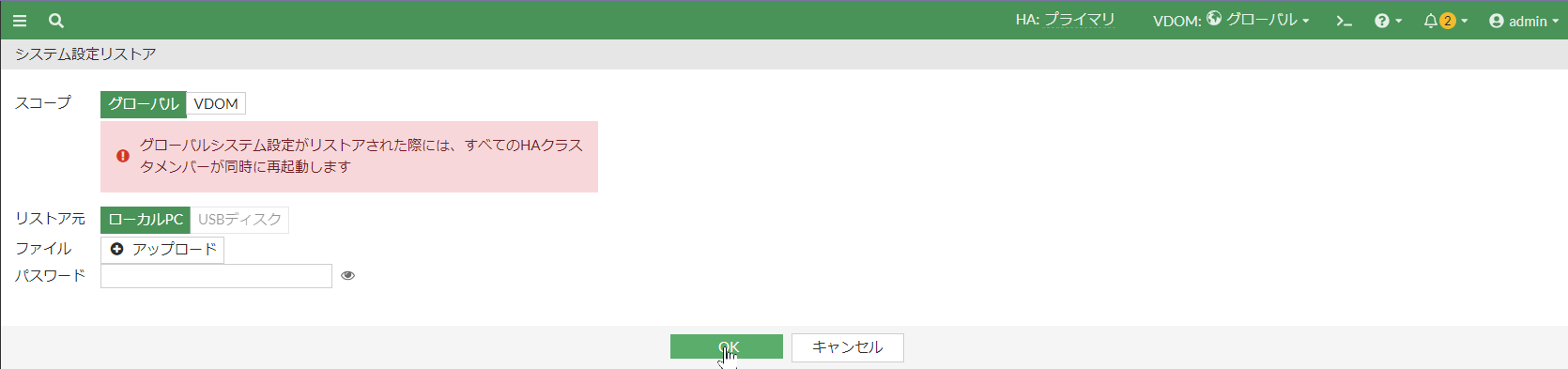

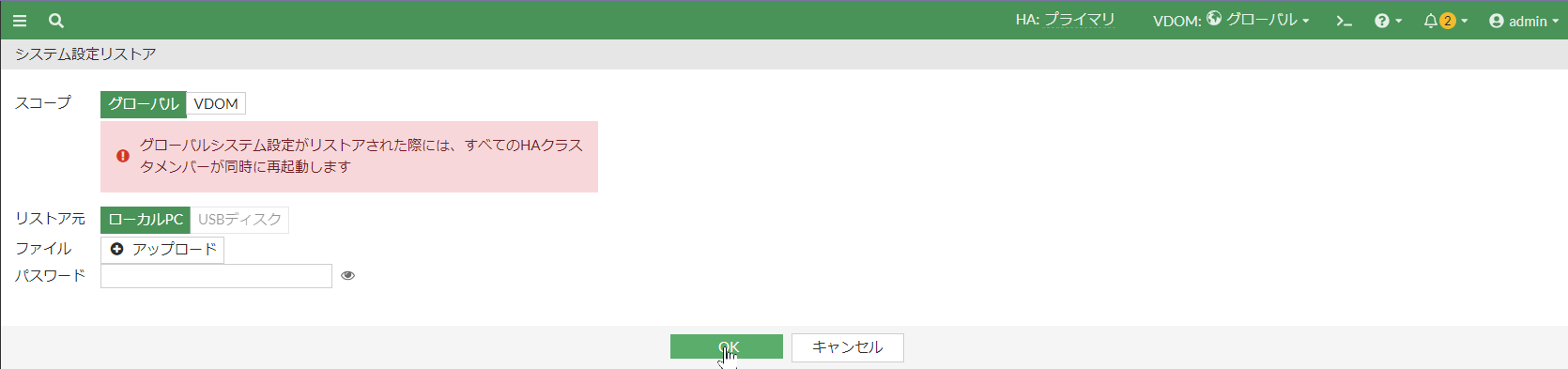

バックアップファイルの読み込み(GUI)

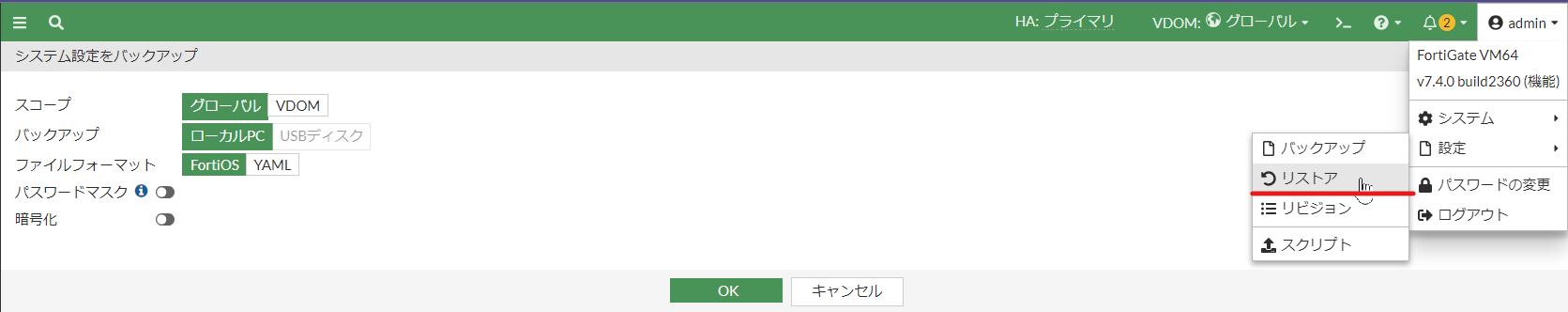

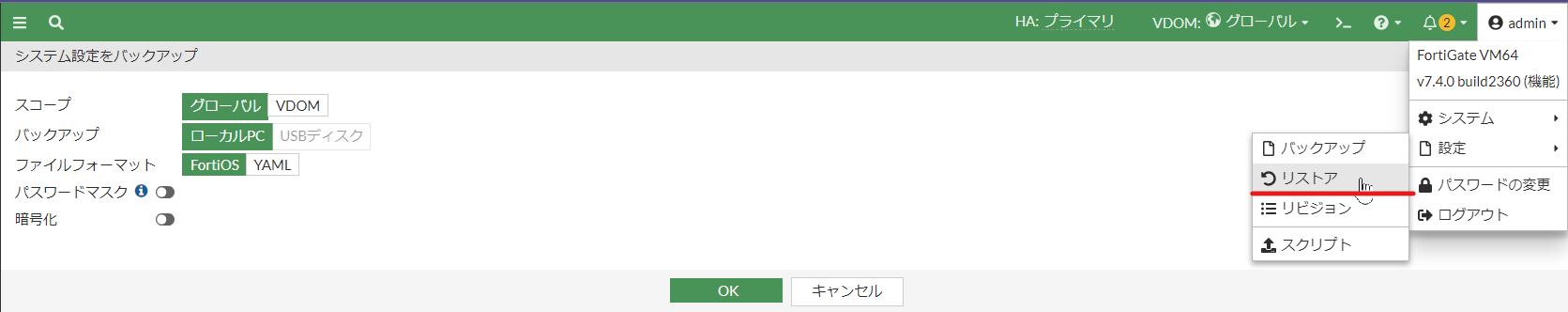

IP 設定が完了し、ブラウザから GUI にログインできたら、バックアップファイルを読み込ませます。手順はバックアップ時と同様、右上のメニューから行います。

画面右上の 「アカウント名」 をクリックし、メニューから 「設定(Configuration)」 > 「リストア (Restore)」 を選択します。

「アップロード」をクリックし、PC に保存しておいたバックアップファイル(.conf)を選択します。

「OK」をクリックすると、確認メッセージが表示されます。 「復元して再起動」 をクリックすると、設定が反映され、システムが自動的に再起動します。

リストアが完了すると、今設定した一時的な IP アドレスではなく、「バックアップファイルの中に書かれている IP アドレス」に戻ります。

もしバックアップ元の IP と、現在の IP が異なる場合は、ブラウザの URL を打ち直してアクセスしてください。

HA 構成におけるバックアップ

HA(High Availability)構成を組んでいる場合、「プライマリ機(稼働機)のバックアップさえあれば、セカンダリ機(待機機)も復元できる」と考えていませんか?

基本的にはその認識で合っていますが、完全ではありません。 なぜなら、HA 構成には 「同期される設定」と「同期されない設定」 があるからです。

同期されるもの・されないもの

FortiGate の HA では、ポリシーやネットワーク設定の大部分は自動同期されますが、機器固有の情報は同期されません。

| 同期される設定(Config 全体) | 同期されない設定(機器固有) |

|---|---|

| ファイアウォールポリシー | ホスト名 |

| アドレスオブジェクト | HA プライオリティ (優先度) |

| ルーティング設定 | HA オーバーライド設定 |

| VPN 設定 など | 管理用インターフェースの IP |

なぜ「両方の機体」でバックアップが必要なのか?

もしプライマリ機のバックアップファイルしか持っていない状態で、セカンダリ機が故障し、機器交換(RMA)になったとします。新しいセカンダリ機に「プライマリのバックアップ」を流し込むと、どうなるでしょうか?

- ホスト名が重複する

-

2台とも同じ名前になってしまい、管理上混乱します。

- 優先度(Priority)が競合

-

本来「予備」であるはずの機器が、「俺がプライマリだ!」と主張し始め、意図しない切り替わり(フェイルオーバー)が発生するリスクがあります。

障害発生時に焦らず復旧させるために、プライマリ(Master)とセカンダリ(Slave)、それぞれの機体にログインして、個別にバックアップを取得する ことを推奨します。

少なくとも、構成変更をした際は 「両方の設定ファイル」 をペアで保存しておく癖をつけましょう。

セカンダリ機へのログインは、HA 設定で「管理用ポート」を予約しておくか、CLI コマンドexecute ha manageなどを使って行います。

以上、最後までお読みいただきありがとうございました。