はじめに

ネットワークの接続検証を行う際、 Cisco ルータを PPPoE サーバとして動作させる構成 は、クライアント側の動作確認やトラブルシューティングにおいて非常に有用です。 現代のネットワークでは IPoE 方式が普及していますが、依然として PPPoE 方式を利用する環境や検証ニーズは根強く残っています。

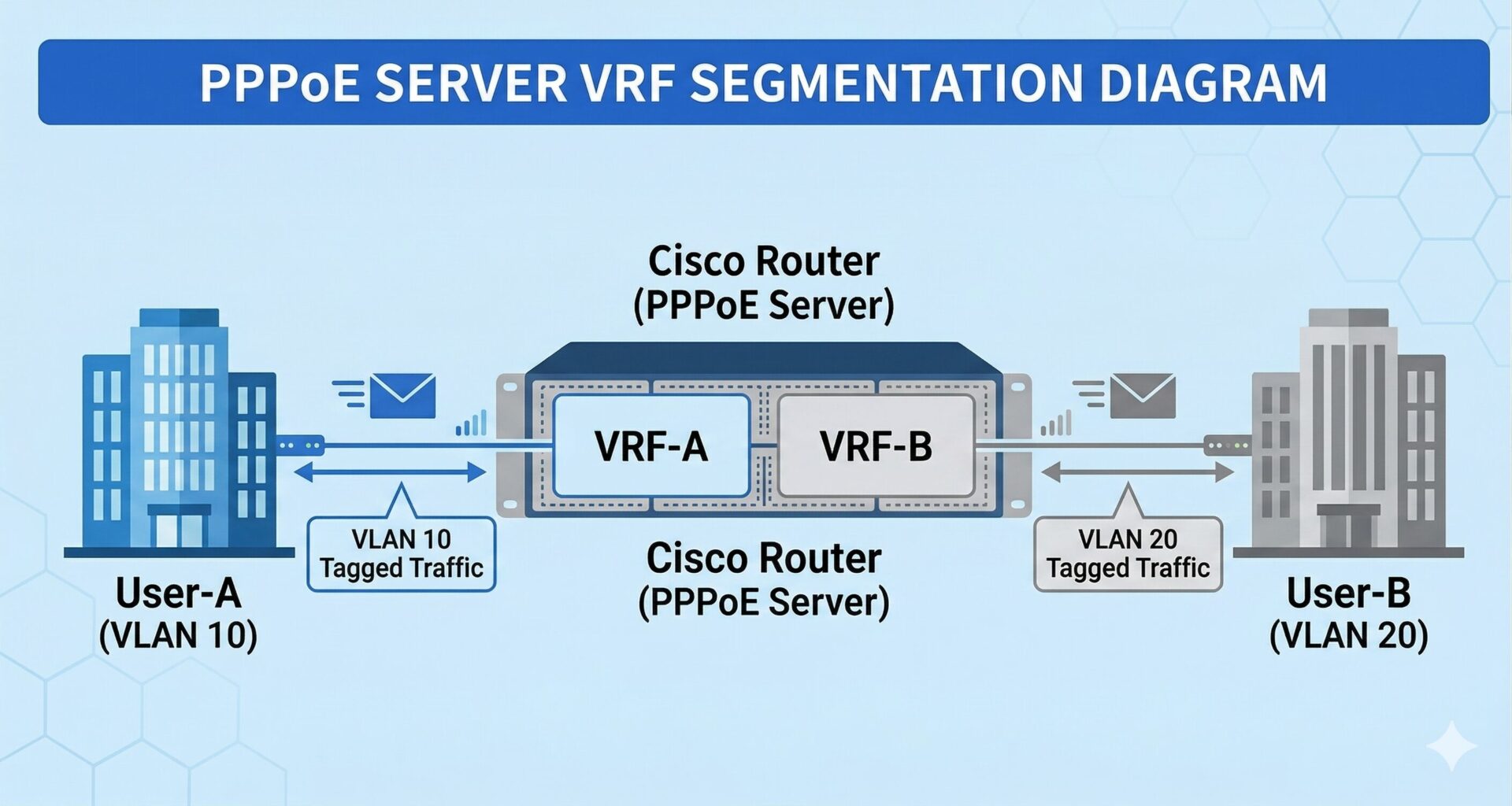

本記事では、 VRF (Virtual Routing and Forwarding) を活用して複数のテナント(ユーザ)を独立したルーティングテーブルで収容する設定例 を解説します。 また、 AAA Attribute List を用いた動的な IP アドレスの割り当て方法など、実務や検証で役立つ具体的な構成についても紹介します。

- Cisco ルータによる PPPoE サーバの基本設定手順

- VRF を用いたマルチテナント環境の論理的な分離方法

- AAA Attribute List によるユーザごとの IP アドレス制御

- PPPoE 環境における MTU サイズ等の設計上の注意点

お時間がない方向けに、 2 分の音声で要点をサクッと解説しています。

※解説はブログ記事をもとに AI で生成しています。

PPPoE サーバ機能の概要と検証での活用シーン

Cisco ルータは、 PPPoE クライアントとしてだけでなく、 PPPoE サーバ(ブロードバンドアクセスサーバ / BAS)として動作させること も可能です。 本来、 PPPoE サーバは ISP (インターネットサービスプロバイダ)の網内に配置される設備ですが、 Cisco ルータでこの機能をエミュレートすることで、閉塞された検証環境でも ISP 接続を模した試験が行えます。

なぜ今 PPPoE サーバ設定が必要なのか

近年は IPoE 方式への移行が進んでいますが、 PPPoE 方式は現在も多くの法人向け回線や既存環境で稼働しています。 ネットワークエンジニアにとって、 PPPoE サーバの設定は以下のようなシーンで非常に重宝されます。

- クライアントルータの接続設定の動作検証

- 認証サーバ( RADIUS )との連携試験

- MTU / MSS に起因する通信不具合の再現と対策確認

- マルチテナント環境における L3 分離のプロトタイプ作成

実機を用いた検証において、上位側に Cisco ルータを 1 台用意して PPPoE サーバとして設定することで、クライアント側の設定が正しいかどうかを即座に確認できます。 手軽な検証環境の構築については、当ブログの「 【Cisco】実機は不要 |「Packet Tracer」のインストールから使い方まで 」の記事も参考にしてみてください。

VRF を活用したマルチテナント構成のメリット

1 台の物理ルータを論理的に分割する VRF (Virtual Routing and Forwarding) を活用することで、 PPPoE サーバとしての柔軟性は飛躍的に向上します。 特に複数の顧客やプロジェクトの検証を同時に行う環境では、 VRF によるマルチテナント構成の導入が 有効な手段 となります。

L3 分離によるセキュアな検証環境

VRF を使用する最大のメリットは、 ルーティングテーブルを完全に独立させられる点 にあります。

- 通信の隔離

-

USER-A と USER-B の通信が混ざることがないため、セキュアなマルチテナント環境を容易に構築できます。

- IP アドレスの重複を許容

-

各テナントが独立したルーティングを持つため、 異なるテナント間で同一のプライベート IP アドレスを使用すること が可能です。 これは、 ISP 接続のシミュレーションにおいて、実際の利用環境に近い構成を組むために不可欠な要素です。

AAA Attribute List による柔軟な制御

Cisco の AAA Attribute List 機能を組み合わせることで、接続するユーザごとに動的な制御が可能になります。

今回の構成例のように、 「ユーザ ID に基づいて、どの VRF のどの IP アドレスを割り当てるか」 を定義できるため、物理的なポートに縛られない柔軟なプロビジョニングが実現します。 これにより、 1 つの物理 VLAN 上で複数のテナントを終端しつつ、論理的には別々のネットワークへ誘導するといった高度な設計も 推奨される活用方法の一つ です。

Cisco ルータでの設定手順( VRF 分離と IP 払い出し)

それでは、具体的な設定例を見ていきましょう。 本構成では、 USER-A と USER-B の 2 つのテナントを想定し、それぞれに独立した VRF を割り当てます。 サーバ側と対になるクライアント側の設定については、以下の記事で詳しく解説しています。

AAA および VRF の基本設定

まずは、ルータ全体で AAA 機能を有効化し、各テナント用の VRF を作成します。

aaa new-model

!

aaa authentication ppp default local

aaa authorization network default local

!

ip vrf for_user-a

rd 1:1

!

ip vrf for_user-b

rd 1:2この設定により、ルータのローカルデータベースを使用した PPP 認証が機能するようになります。

ユーザごとの個別属性( IP アドレス)定義

次に、クライアントに動的に IP アドレスを割り当てるための aaa attribute list を定義し、それぞれをユーザ名に紐付けます。 この設定が本構成における L3 分離の要となります。

aaa attribute list to_user-a-site1

attribute type addr 10.0.0.1 service ppp protocol ip

!

aaa attribute list to_user-b-site1

attribute type addr 10.0.0.1 service ppp protocol ip

!

username user-a-site1@example.com password 0 cisco

username user-a-site1@example.com aaa attribute list to_user-a-site1

!

username user-b-site1@example.com password 0 cisco

username user-b-site1@example.com aaa attribute list to_user-b-site1attribute type addr コマンドを使用して払い出す IP アドレスを指定します。 VRF によってルーティングテーブルが完全に分離されているため、 USER-A と USER-B で重複する IP アドレス(上記例では 10.0.0.1 )を払い出すことが可能 です。

PPPoE 終端と Virtual-Template の設定

最後に、 PPPoE セッションを受け付けるインターフェースと、セッションごとに動的生成される仮想アクセスインターフェースの元となる Virtual-Template を設定します。

bba-group pppoe USER-A

virtual-template 1

!

interface Loopback1

ip vrf forwarding for_user-a

ip address 10.0.0.254 255.255.255.0

!

interface Virtual-Template1

mtu 1454

ip vrf forwarding for_user-a

ip unnumbered Loopback1

no peer default ip address

ppp authentication chap

!

interface Vlan10

ip vrf forwarding for_user-a

no ip address

pppoe enable group USER-APPPoE を待ち受けるインターフェースで pppoe enable group を指定し、 bba-group と紐付けます。 また、 Virtual-Template では ip unnumbered を使用して Loopback インターフェースの IP アドレスを借用することで、無駄な IP アドレスの消費を抑える構成が推奨されます。

設計上の注意点とベストプラクティス

PPPoE サーバを構築する際、単にセッションを確立させるだけでなく、実際の運用環境に近いパフォーマンスを再現するための設計が重要になります。

MTU / MSS サイズの最適化

PPPoE 環境では、 8 バイトのオーバーヘッドが付与されるため、通常のイーサネット環境よりもパケットのフラグメンテーションが発生しやすくなります。 これを回避するため、 MTU サイズを適切に調整すること を推奨します。

日本国内の回線(フレッツ網など)を模擬する場合、 MTU を 1454 に設定し、同時に ip tcp adjust-mss 1414 でチューニングを行うことで、安定した通信の確保につながります。 現代の主流である IPoE 方式との違いや、それぞれの特徴については「 IPoE(IPv4 over IPv6)方式の仕組みとルーター設定手順 」でも紹介しています。

最新 IOS-XE 世代における設定の差異

ISR 1000 シリーズなどの IOS-XE 環境でも、基本的な設定概念は共通です。 ただし、 VRF 指定コマンドが ip vrf forwarding から vrf forwarding へと変更されている点に注意し、 OS バージョンに合わせて適宜読み替えることを推奨します。

よくあるトラブルと確認ポイント

設定が完了しても想定通りに通信できない場合、以下のポイントを順に確認することをおすすめします。

認証エラーやセッションが確立されない場合

PPPoE セッションが上がらない場合の多くは、認証情報の不整合が原因です。 クライアント側で設定したユーザ名・パスワードが、サーバ側の username 設定と完全に一致しているかを確認してください。 debug ppp negotiation コマンドを活用することで、失敗フェーズを詳細に追跡できます。

ルーティングが正常に反映されない場合

セッションが確立した後は、 該当する VRF のルーティングテーブルにクライアントの IP アドレスが正常に学習されているか を確認します。 show ip route vrf コマンドを使用し、対象テナントの情報を見ます。

Router# show ip route vrf for_user-a

Routing Table: for_user-a

(中略)

C 10.0.0.1/32 is directly connected, Virtual-Access1.1

C 10.0.0.2/32 is directly connected, Virtual-Access1.2正常に動作していれば、上記のように動的生成された Virtual-Access インターフェース経由で、 /32 のホストルートが学習されます。 表示されない場合は、 aaa attribute list の適用漏れやインターフェースの VRF 紐付けを再確認することを推奨します。

まとめ

- Cisco ルータの PPPoE サーバ機能は、独立した検証環境の構築に役立ちます。

- VRF と組み合わせることで、重複する IP アドレスの割り当てなど柔軟なマルチテナント化が可能です。

- 実運用に近い検証を行うため、 MTU / MSS の最適化も忘れずに設定することをおすすめします。

以上、最後までお読みいただきありがとうございました。