はじめに

本記事では、FortiGate(FortiOS v7.4 / v7.6 対応)における設定ファイル(Config)のバックアップと、それを復元するリストアの手順について解説します。

GUI からの基本的なバックアップ手順だけでなく、FTP / TFTP / SFTP / USB などへの CLI バックアップ手段、FortiOS 7.4 以降で追加された YAML 形式・難読化バックアップ、HA 構成における execute ha manage を使った個別バックアップの具体手順までを網羅しています。

- Web GUI を使った設定バックアップとリストアの手順

- CLI による各種バックアップ手段(FTP / TFTP / SFTP / USB / management-station)

- FortiOS 7.4 以降で追加された YAML 形式バックアップ と難読化バックアップ

- 工場出荷状態からのリストア手順(CLI での初期 IP 設定含む)

- HA 構成における個別バックアップの考え方と

execute ha manageの手順 - バックアップ方式の使い分けと制約事項

バックアップの重要性

以下のタイミングでは、事前のバックアップ取得を推奨します。

① 設定変更作業の前

設定ミスにより通信断が発生した場合でも、元の状態への切り戻しを容易に行えます。

② ファームウェア更新の前

アップデート後に不具合が発生した際、元のバージョンに戻す際の復旧手段として役立ちます。詳細は関連記事『FortiGate Upgrade Path Tool の使い方と HA 構成での所要時間』を参照

③ 定期的な自動取得

予期しないハードウェア故障に備え、常に最新の設定を手元に残しておくことを推奨します。CLI から FTP / TFTP / SFTP サーバーへ自動転送するスクリプト化(後述)も有効です。

💡 GUI メニューの場所に注意

FortiOS v7.0 以降では、バックアップ画面が従来のSystem > Configurationから画面右上の管理者メニュー配下に移動しています。v6.x 以前からの FortiGate 利用者が GUI でメニューを探す際に迷いやすいポイントです。

前提条件

本記事の手順は、以下の環境で検証しています。

| 項目 | 内容 |

|---|---|

| 検証モデル | FortiGate VM(FortiVM) |

| OS バージョン | FortiOS v7.4.x / v7.6.x(v7.6.6 までで GUI 手順同一を確認) |

| 操作方法 | Web GUI(HTTPS)および CLI(SSH・コンソール) |

FortiGate 40F、60F などの物理アプライアンスでも、FortiOS のバージョンが近ければ基本的な操作手順は同じです。

GUI と CLI の使い分けについては、以下が目安となります。

- Web GUI: 単発の手動バックアップに適する。ファイル選択・保存先選択が視覚的で操作ミスを防ぎやすい

- CLI: 定期自動バックアップ、FTP / TFTP / SFTP サーバーへの転送、スクリプト化による運用自動化に適する

参考: Fortinet 公式「Configuration backups and reset」(FortiOS 7.6.6 Administration Guide)

“Once you successfully configure the FortiGate, it is extremely important that you back up the configuration.”

(FortiGate の設定が完了した後は、設定のバックアップを取得することが極めて重要です。)

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/702257/configuration-backups-and-reset

設定のバックアップ手順(GUI)

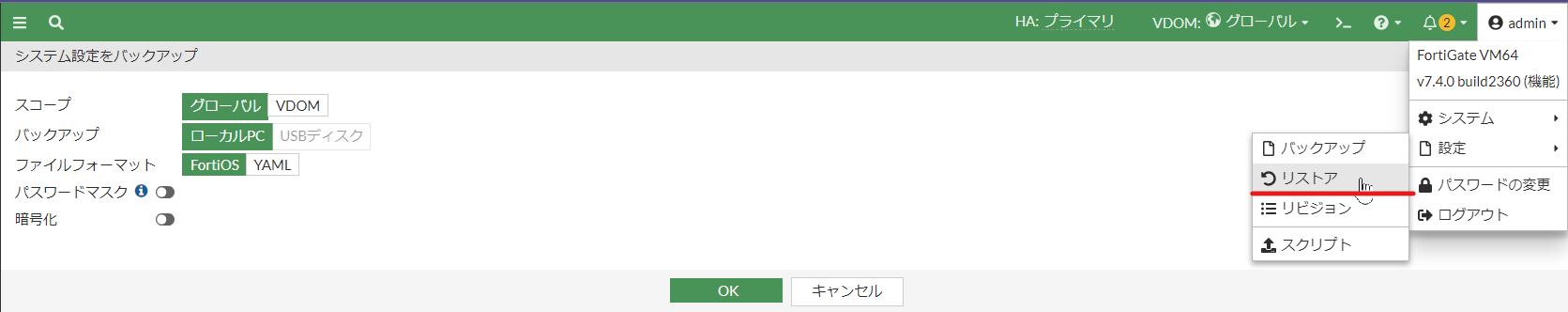

設定ファイルのバックアップは、Web GUI から実行できます。FortiOS v7.4 / v7.6 では、画面右上の管理者メニューから操作します。

管理者メニューを開く

管理画面(GUI)にログイン後、画面右上の「ログイン中のアカウント名(例:admin)」をクリックします。

<ここにスクショを添付:画面右上の admin メニューを開いた状態>

バックアップ画面へ移動

表示されたドロップダウンメニューから 「設定(Configuration)」 > 「バックアップ(Backup)」 を選択します。

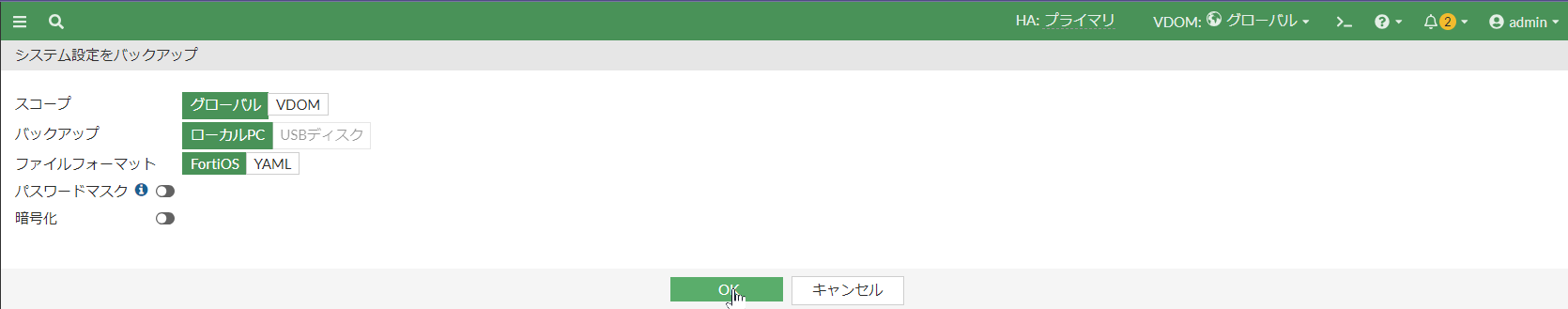

バックアップ設定と実行

バックアップ設定ダイアログが表示されます。以下の項目を指定し、最後に 「OK」 をクリックします。

| 項目 | 推奨設定 | 備考 |

|---|---|---|

| スコープ(Scope) | グローバル(Global) | VDOM 未使用時。VDOM 利用時は VDOM 単位の選択も可能 |

| バックアップ先 | ローカル PC(Local PC) | GUI では USB Disk も選択可能(USB 挿入時のみ) |

| 暗号化(Encryption) | 有効(Enabled) | パスワード保護を推奨 |

暗号化(パスワード)の設定について

バックアップ実行時、「暗号化(Encryption)」を有効にし、パスワードを設定することを推奨します。

なぜ暗号化が推奨されるのか

FortiGate の設定ファイル(.conf)はテキスト形式で出力されるため、暗号化しない状態で保存するとテキストエディタで開くだけで内容を閲覧可能です。以下のような機密情報が含まれるため、第三者に読み取られるリスクがあります。

- 社内の IP アドレス体系

- ファイアウォールポリシー

- インターフェース・ルーティング設定

- 管理者アカウントのユーザー名

VPN の事前共有鍵(PSK)や管理者パスワードについては ENC(ハッシュ化)形式で保存されますが、セキュリティリスクを低減するため、バックアップファイル自体をパスワードで保護する運用が推奨されます。

CLI を使った設定バックアップ手順

定期的な自動バックアップや、FTP / TFTP / SFTP サーバーへの保存を運用に組み込む場合、CLI での実行が適しています。FortiOS 7.6.6 の CLI Reference に記載されている主要なバックアップコマンドを以下に整理します。

FTP サーバーへのバックアップ

execute backup config ftp <filename> <ftp_server>[:port] [<user>] [<password>] [<backup_password>]実行例

FGT # execute backup config ftp fgt-backup-20260421.conf 192.168.10.100 fguser fgpass EncPass123<filename>:保存するファイル名<ftp_server>:FTP サーバーの IP アドレスまたは FQDN(ポート指定は:port形式)<user><password>:FTP サーバーの認証情報(匿名アクセス時は省略)<backup_password>:設定ファイル自体の暗号化パスワード(省略時は暗号化なし)

TFTP サーバーへのバックアップ

execute backup config tftp <filename> <tftp_server> [<backup_password>]実行例

FGT # execute backup config tftp fgt-backup.conf 192.168.10.101TFTP は認証機能がないため、FTP よりコマンドがシンプルです。セキュリティ要件の低い閉域網内バックアップに利用されます。

SFTP サーバーへのバックアップ(推奨)

execute backup config sftp <filename> <sftp_server>[:port] <user> <password> [<backup_password>]実行例

FGT # execute backup config sftp fgt-backup.conf 192.168.10.102 sftpuser sftppass EncPass123SFTP は SSH 上で動作するため、転送経路が暗号化されます。FTP / TFTP と比較してセキュリティが高く、本番環境での定期バックアップには SFTP の利用を推奨します。

USB ディスクへのバックアップ

execute backup config usb <filename> [<backup_password>]実行例

FGT # execute backup config usb fgt-backup.conf EncPass123FortiGate の USB ポートに USB ディスクを挿入した状態で実行します。ネットワーク経由のバックアップが困難な環境や、機器の初期構築時に利用されます。

FortiManager へのバックアップ(management-station)

FortiManager を運用している環境では、以下のコマンドで FortiManager に対して設定を送信できます。

execute backup config management-station <comment>実行例

FGT # execute backup config management-station "Pre-upgrade backup 2026-04-21"FortiManager 側で集中的にバックアップを管理できるため、多拠点運用時に有用です。

フラッシュメモリへのバックアップ

execute backup config flash <filename>FortiGate 本体のフラッシュメモリに設定を保存します。外部ストレージへの接続ができない環境での一時保管用途で利用されます。ただし、フラッシュメモリの容量には制約があり、ローエンド機種では利用できないケースがあります。

参考: Fortinet 公式「execute backup」(FortiOS 7.6.6 CLI Reference)

“Backup config file to FTP server:execute backup config ftp <string> <ftp server>[:ftp port] <Enter>|<user> <passwd> <Enter>|<passwd>“

https://docs.fortinet.com/document/fortigate/7.6.6/cli-reference/229031989/execute-backup

CLI を使った設定リストア

バックアップと対になるリストアコマンドも用意されています。

execute restore config ftp <filename> <ftp_server>[:port] [<user>] [<password>] [<backup_password>]

execute restore config tftp <filename> <tftp_server> [<backup_password>]

execute restore config sftp <filename> <sftp_server>[:port] <user> <password> [<backup_password>]

execute restore config usb <filename> [<backup_password>]リストア実行後、FortiGate は自動的に再起動します。再起動後はバックアップファイル内の管理 IP にアクセス経路が切り替わるため、事前に接続先 IP を把握しておくことを推奨します。

YAML 形式と難読化バックアップ(FortiOS 7.4+)

FortiOS 7.4 以降では、従来の FortiOS 形式(.conf)に加えて、YAML 形式と難読化(Obfuscated)形式でのバックアップがサポートされています。用途に応じて使い分けることで、運用の幅が広がります。

YAML 形式バックアップ

YAML 形式は、構造化されたテキストフォーマットで設定をエクスポートする方式です。以下のメリットがあります。

- 可読性の向上: 階層構造が視覚的に把握しやすい

- Git 等のバージョン管理システムとの親和性: 差分比較(diff)が行いやすい

- Infrastructure as Code との統合: 自動化ツール(Ansible 等)との連携が容易

CLI コマンド

! FTP サーバーへの YAML バックアップ

execute backup yaml-config ftp <filename> <ftp_server>[:port] [<user>] [<password>] [<backup_password>]

! TFTP サーバーへの YAML バックアップ

execute backup yaml-config tftp <filename> <tftp_server> [<backup_password>]実行例

FGT # execute backup yaml-config ftp fgt-config.yaml 192.168.10.100 fguser fgpassファイル名に .yaml が指定されていない場合、自動的に .yaml 拡張子が付与されます。

参考: Fortinet 公式「Configuration backups and reset」(FortiOS 7.6.6 Administration Guide)

“When backing up a configuration in YAML format, if it is not already specified in the file name, .yaml will be appended to the end.”

(YAML 形式でバックアップする際、ファイル名に .yaml が指定されていない場合、末尾に .yaml が自動的に付与されます。)

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/702257/configuration-backups-and-reset

難読化(Obfuscated)バックアップ

難読化バックアップは、設定ファイル内のパスワード・秘密鍵・PSK 等の機密情報をマスキングした状態でエクスポートする機能です。Fortinet TAC へのサポートチケット提出時や、サードパーティの分析ツールへ渡す際など、設定ファイルの外部共有が必要な場合に利用します。

CLI コマンド

! 難読化フル設定バックアップ(FortiOS / YAML 両対応)

execute backup obfuscated-full-config {ftp | sftp | tftp | usb} ...

execute backup obfuscated-yaml-config {ftp | tftp} ...実行例

FGT # execute backup obfuscated-full-config ftp fgt-obfuscated.conf 192.168.10.100 fguser fgpass難読化されるのは機密値のみで、インターフェース名・ポリシー構造・VLAN 設定など構成情報は保持されます。そのため、外部サポートや分析には十分な情報を提供しつつ、機密漏洩リスクを低減できます。

使い分けのガイド

| 形式 | 用途 | 適する場面 |

|---|---|---|

FortiOS 形式(.conf、暗号化あり) | 通常の定期バックアップ・リストア | 本番環境のバックアップ運用 |

YAML 形式(.yaml) | 構成管理・差分比較・自動化 | Git 管理、Infrastructure as Code |

| 難読化形式 | 外部共有・サポート対応 | TAC サポート提出、セカンドオピニオン |

設定のリストア手順

リストア(復元)は、機器交換や初期化(Factory Reset)の実施後に行います。まずは初期状態の FortiGate に管理アクセスできるようにするところから始まります。

工場出荷状態の FortiGate(または新規デプロイした FortiVM)は、IP アドレスが環境に合わないため、そのままでは GUI にアクセスできません。コンソール(VMware コンソール、シリアルケーブル、iDRAC 等)で接続し、CLI で最低限のネットワーク設定を行います。

! 管理用インターフェースの設定(IP 付与)

config system interface

edit "port1" ! 環境に合わせたインターフェース名

set mode static

set ip 192.168.1.99/24 ! 管理用 PC からアクセス可能な IP

set allowaccess http https ping ssh

next

end

! デフォルトルートの設定(インターネット接続用)

config router static

edit 1

set gateway 192.168.1.1 ! デフォルトゲートウェイの IP

set device "port1"

next

end閉域網で運用する場合はデフォルトルートの設定は不要ですが、FortiVM の場合はライセンス認証のため FortiGuard(インターネット)への通信が必要となるケースが多いため、デフォルトルートの設定を入れておくことを推奨します。

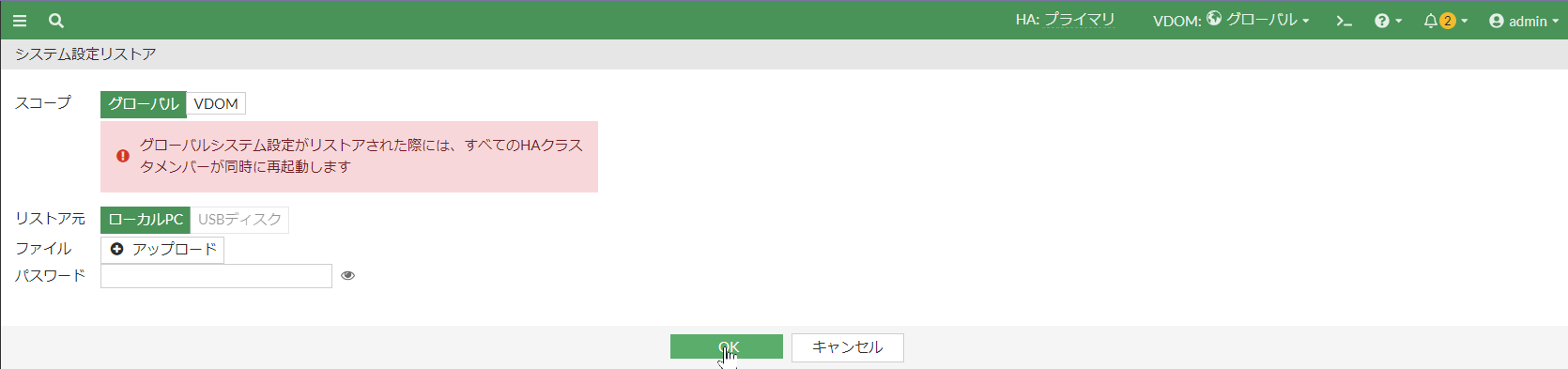

IP 設定が完了し、ブラウザから GUI にログインできる状態になったら、バックアップファイルを読み込ませます。手順はバックアップ時と同様、右上のアカウントメニューから行います。

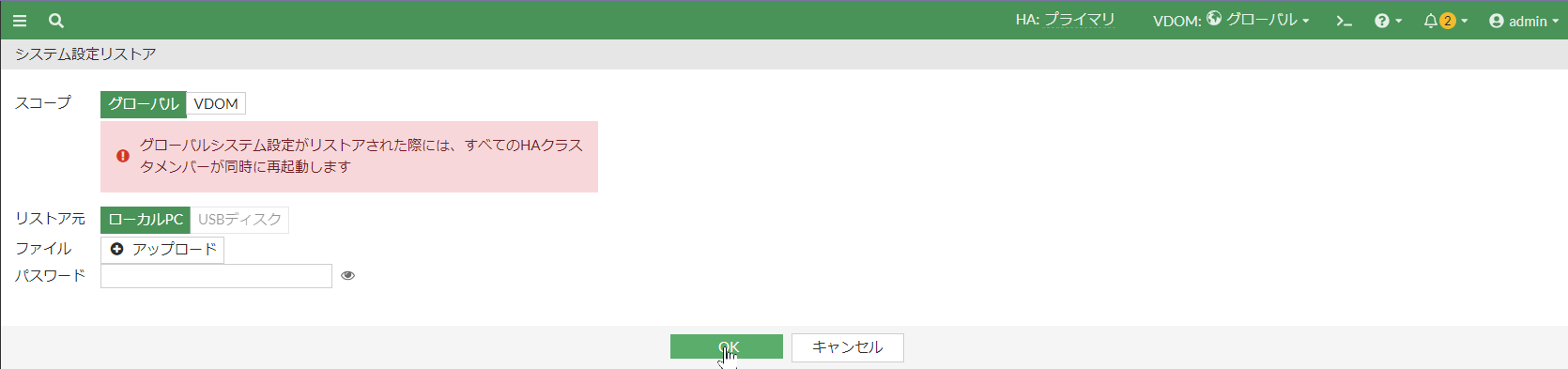

画面右上のアカウント名をクリックし、メニューから 「設定(Configuration)」 > 「リストア(Restore)」 を選択します。

「アップロード」をクリックし、PC に保存しておいたバックアップファイル(.conf)を選択します。バックアップ時にパスワードを設定した場合は、パスワード入力欄が表示されるので入力します。

「OK」 をクリックすると確認メッセージが表示されます。「復元して再起動」 をクリックすると、設定が反映され、システムが自動的に再起動します。

⚠️ リストア後の IP アドレスの変化に注意

リストアが完了すると、STEP 1 で設定した一時的な IP アドレスではなく、バックアップファイルに記載されている IP アドレスに戻ります。バックアップ元の IP と現在使用している IP が異なる場合、ブラウザの URL を打ち直してアクセスし直す必要があります。参考: Fortinet 公式「Configuration backups and reset」(FortiOS 7.6.6 Administration Guide)

“The FortiGate will load the configuration file and restart. Once the restart has completed, verify that the configuration has been restored.”

(FortiGate は設定ファイルをロードして再起動します。再起動完了後、設定が復元されているか確認してください。)

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/702257/configuration-backups-and-reset

HA 構成におけるバックアップ

HA(High Availability)構成を組んでいる場合、「Primary 機(稼働機)のバックアップさえあれば、Secondary 機(待機機)も復元できる」と認識されているケースがありますが、この認識は完全ではありません。HA 構成には「同期される設定」と「同期されない設定」が存在するためです。

同期される設定と同期されない設定

FortiGate の HA では、ポリシーやネットワーク設定の大部分は自動同期されますが、機器固有の情報は同期されません。

| 同期される設定(Config 全体) | 同期されない設定(機器固有) |

|---|---|

| ファイアウォールポリシー | ホスト名(hostname) |

| アドレスオブジェクト | HA プライオリティ(優先度) |

| ルーティング設定 | HA Override 設定 |

| VPN 設定 | HA Reserved Management Interface の IP |

| セキュリティプロファイル | Dead Gateway Detection の Ping Server 優先度 |

| VLAN / インターフェース設定 | HA 用のデフォルトルート(HA 管理インターフェース用) |

参考: Fortinet 公式「Synchronizing the configuration」

Primary 機は他のすべての HA 設定項目(HA グループ ID、HA モードなど)も含めて同期しますが、上記の機器固有情報のみ個別に設定する必要があります。

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/

なぜ両方の機体でバックアップが必要なのか

Primary 機のバックアップファイルのみを保持している状態で、Secondary 機が故障し RMA(機器交換)となった場合を考えます。新しい Secondary 機に Primary のバックアップを流し込むと、以下の問題が発生します。

① ホスト名の重複

2 台とも同一のホスト名となり、管理上の識別が困難になります。

② HA プライオリティの競合

本来 Secondary として動作すべき機器が Primary として昇格を試み、意図しないフェイルオーバーが発生するリスクがあります。

③ HA Reserved Management Interface の IP 重複

管理用予約インターフェースを利用している場合、IP が重複しアクセス不能になる可能性があります。

Secondary 機へのアクセス手順(execute ha manage)

Secondary 機の設定を個別にバックアップするには、Primary 機の CLI から execute ha manage コマンドで Secondary にアクセスする方法が一般的です。

! Primary 機の CLI から接続可能な Secondary の ID を確認

FGT-PRIMARY # execute ha manage ?

<id> please input peer box index.

0. Subsidary unit FGT60FT1234567890! ID 0 の Secondary 機に admin でログイン

FGT-PRIMARY # execute ha manage 0 adminログイン後、Secondary 機の CLI として操作できる状態になります。ここで GUI ログイン用のバックアップは取れないため、CLI から FTP / TFTP / SFTP サーバーへ送信する方法を採ります(具体的なコマンドは前述の CLI バックアップセクションを参照)。

HA Reserved Management Interface 経由でのアクセス

HA 構成を組む際に HA Reserved Management Interface(予約管理インターフェース)を設定しておくと、Secondary 機にも個別の管理 IP が割り当てられ、GUI / SSH で直接アクセスできます。運用上の利便性向上のため、HA 構成時には Reserved Management Interface の設定を推奨します。

運用の推奨

- 構成変更時は Primary・Secondary 両方のバックアップをペアで保存することを推奨します

- Reserved Management Interface を設定し、Secondary 機への直接アクセス経路を確保することを推奨します

- Secondary 機の設定バックアップは、

execute ha manage経由で取得するか、Reserved Management Interface 経由で直接取得します - ホスト名・HA プライオリティ・管理用 IP など機器固有情報は、復旧時に手動で調整することを想定した運用を組むことを推奨します

参考: Fortinet Community「How to restore a configuration backup on a FortiGate HA cluster」

Fortinet 公式コミュニティでは、HA クラスタでのバックアップリストア手順として、対象機の heartbeat ケーブルを物理的に切断したうえで個別にリストアする方法が案内されています。障害復旧時のクラスタ再同期を安全に行うための手順です。

https://community.fortinet.com/t5/FortiGate/Troubleshooting-Tip-How-to-troubleshoot-HA-synchronization-issue/ta-p/193422

制約事項と注意点

FortiGate のバックアップ・リストア機能を利用する際に留意すべき主な制約を整理します。

| 保存先 | GUI | CLI |

|---|---|---|

| ローカル PC | ◯ | ✕(ブラウザダウンロード相当がないため) |

| USB Disk | ◯(USB 挿入時のみ表示) | ◯ |

| FTP サーバー | ✕ | ◯ |

| TFTP サーバー | ✕ | ◯ |

| SFTP サーバー | ✕ | ◯ |

| management-station(FortiManager) | ✕ | ◯ |

| フラッシュメモリ | ✕ | ◯ |

サーバー連携のバックアップは CLI からのみ実行可能です。自動化を組む場合は CLI ベースの運用となります。

YAML 形式バックアップは FTP と TFTP のみに対応しており、SFTP 経由での転送はサポートされていません(FortiOS 7.6.6 時点)。YAML 形式で暗号化経路を使う必要がある場合は、FortiOS 形式と併用する運用を検討する必要があります。

VDOM 構成では、バックアップ・リストアの権限が管理者のロールによって異なります。

- Global super_admin: グローバル設定および全 VDOM のバックアップ・リストアが可能

- 単一 VDOM の管理者: 自 VDOM のみバックアップ・リストア可能

- 複数 VDOM の管理者: 担当する複数 VDOM のバックアップ・リストアが可能

参考: Fortinet 公式「Backing up and restoring configurations in multi-VDOM mode」

https://docs.fortinet.com/document/fortigate/7.6.6/administration-guide/87472/backing-up-and-restoring-configurations-in-multi-vdom-mode

リストア実行後、管理用インターフェースの IP アドレスはバックアップファイル内の値に上書きされます。一時的に設定した管理 IP から、バックアップ元の IP に戻るため、アクセス経路が変わる可能性があります。

一部のローエンド機種(40F シリーズなど)では、フラッシュメモリ容量の制約により設定リビジョン管理(Revision Control)機能が利用できない場合があります。リビジョン管理を本格利用する場合は、FortiManager との連携を検討することを推奨します。

HA クラスタに組み込まれた状態で Secondary 機にリストアを実行すると、クラスタの再同期処理で予期しない挙動が発生する可能性があります。Fortinet 公式コミュニティでは、リストア対象機の heartbeat ケーブルを物理的に切断し、オフライン状態でリストアを行う手順が案内されています。

バックアップ方式の比較と使い分け

GUI / CLI / 保存先 / 形式などの選択肢を整理すると、以下のようになります。

操作方式の比較

| 項目 | Web GUI | CLI |

|---|---|---|

| 操作性 | 視覚的でミスが少ない | スクリプト化・自動化が容易 |

| 保存先 | ローカル PC / USB のみ | FTP / TFTP / SFTP / USB / FortiManager など全種 |

| 自動化 | 不向き(手動操作) | cron 等で定期実行可能 |

| 暗号化パスワード設定 | GUI で入力可能 | コマンド引数で指定 |

| 適する用途 | 単発バックアップ、初心者 | 定期自動バックアップ、大規模運用 |

保存先の比較

| 保存先 | 転送暗号化 | 認証 | 推奨用途 |

|---|---|---|---|

| ローカル PC(GUI) | HTTPS(GUI 経由)で保護 | GUI ログイン認証 | 手動・単発バックアップ |

| USB Disk | なし(物理媒体) | 物理アクセス制御 | オフライン保管、初期構築時 |

| FTP | なし | プレーンテキスト認証 | 閉域網内バックアップ |

| TFTP | なし | なし | 閉域網内の簡易バックアップ |

| SFTP | SSH で暗号化 | SSH 鍵・パスワード | 本番環境の定期バックアップ(推奨) |

| FortiManager(management-station) | FortiManager との通信は暗号化 | FortiManager 認証 | 多拠点・集中管理環境 |

ファイル形式の比較

| 形式 | 拡張子 | 暗号化 | 主な用途 |

|---|---|---|---|

| FortiOS 形式(平文) | .conf | なし | テスト環境、一時保管 |

| FortiOS 形式(暗号化) | .conf | パスワードベース | 本番環境の通常バックアップ(推奨) |

| YAML 形式 | .yaml | パスワードベース | 構成管理・差分比較・自動化連携 |

| 難読化形式(FortiOS) | .conf | 機密値のみマスキング | 外部サポート提出・分析 |

| 難読化形式(YAML) | .yaml | 機密値のみマスキング | 外部共有・ドキュメント化 |

実務での推奨運用パターン

① 中小規模・単拠点運用

- 定期バックアップ: CLI から SFTP サーバーへ

execute backup config sftpを cron で日次実行 - 変更作業前: GUI から手動バックアップ(暗号化有効)

- 保存先: SFTP サーバー+ローカル PC の二重化

② 大規模・多拠点運用

- 定期バックアップ: FortiManager による集中バックアップ(

execute backup config management-station) - 構成管理: YAML 形式で Git リポジトリにコミット、差分レビュー

- HA 構成: Primary / Secondary 両方のバックアップを個別取得

③ サポート対応・分析用

- Fortinet TAC 提出用: 難読化形式(Obfuscated)でバックアップ取得

まとめ

本記事では、FortiGate(FortiOS v7.4 / v7.6)における設定バックアップとリストアの実務手順を解説しました。

- GUI でのバックアップは画面右上の管理者メニュー配下の 「Configuration > Backup」 から実行でき、暗号化オプションの有効化を推奨する。

- CLI からは FTP / TFTP / SFTP / USB / management-station / flash への保存が可能で、自動化運用には SFTP の利用を推奨する。

- FortiOS 7.4 以降では YAML 形式(構成管理・差分比較向け)と難読化形式(外部共有・TAC サポート向け)が追加されている。

- リストア前に CLI で管理 IP を設定し、完了後はバックアップ元の IP に戻る点に注意する。

- HA 構成では Primary・Secondary の両方で個別バックアップを取得することを推奨し、Secondary へのアクセスには

execute ha manageコマンドまたは HA Reserved Management Interface を利用する。 - VDOM 構成時の権限差、YAML の SFTP 非対応、ローエンド機種のリビジョン管理制限などの制約事項に留意する。

以上、最後までお読みいただきありがとうございました。