はじめに

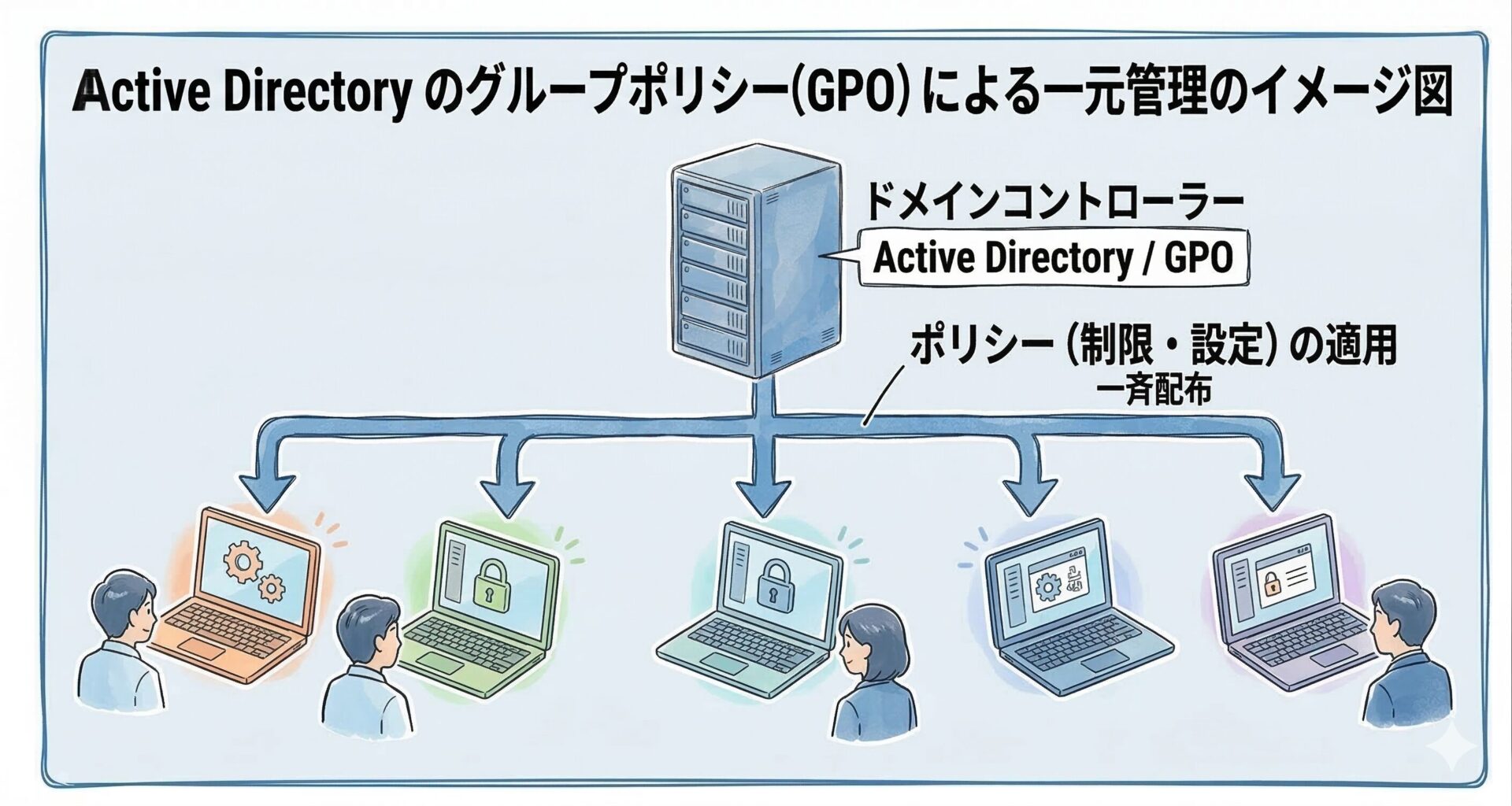

企業や学校などの組織において、多数の Windows PC やユーザーアカウントの設定を 1 台ずつ手作業で変更・管理することは、非効率でありセキュリティリスクも伴います。このような環境で、多数の端末設定を一元的に管理・強制するために利用されるのが、Active Directory の グループポリシー(GPO) です。

本記事では、GPO の基本概念や設定が正しく適用されているかを確認する方法(レポート機能)から、応用編として Google Chrome の管理用テンプレート(ADMX)を追加し、パスワード保存などのブラウザ機能を制限する具体的な手順 までを解説します。さらに、2026 年時点で広がっている Chrome の管理方式(Chrome Enterprise Core、Intune など)との比較や、運用上の注意点 にも触れます。

- GPO(グループポリシーオブジェクト)の役割と基本概念

- GPO の適用状況を確認する方法(GPO レポート /

gpresult) - 管理用テンプレート(ADMX ファイル)の仕組みとセントラルストア構築

- Google Chrome のポリシー設定手順(パスワード保存の無効化など)

- Chrome 管理方式の比較と運用上の注意点

GPO(グループポリシーオブジェクト)とは?

グループポリシーオブジェクト(GPO)とは、Active Directory(AD)ドメイン環境において、参加しているコンピューターやユーザーの動作・設定を中央から一元的に管理・制御するための機能です。

例えば、「USB メモリの接続を禁止する」「コントロールパネルへのアクセスを制限する」「壁紙を会社のロゴに固定する」といったポリシーを作成し、組織内の対象端末へ一斉に適用させることができます。GPO の運用基盤となる Active Directory(AD DS)の仕組みについては、関連記事『Active Directory 基礎|AD DS の仕組みと Server 2025 の変更点』も参考になります。

GPO を導入する目的

GPO を導入する主な目的は、ユーザー環境の標準化とセキュリティの強化 です。管理者が意図したセキュリティ基準を強制的に適用できるため、ユーザーによる意図しない設定変更や、情報漏洩につながる危険な操作を防ぐことが期待できます。

また、GPO は管理側の都合だけでなく、ユーザーの利便性を向上させる目的でも利用されます。例えば、社内のどの PC からログオンしても自分専用のデスクトップ環境やドキュメントを再現できる移動ユーザープロファイルなどは、GPO と組み合わせて構成・管理されることが多い機能の一つです。詳細は関連記事『移動ユーザープロファイルとフォルダリダイレクトの違いと運用の落とし穴』をご参照ください。

参考: Group Policy overview(Microsoft Learn)

“Group Policy is the primary administrative tool for defining and controlling how programs, network resources, and the operating system operate for users and computers in an organization.”

(グループポリシーは、組織内のユーザーおよびコンピューターに対する、プログラム・ネットワークリソース・OS の動作を定義・制御する主要な管理ツールです)

https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/group-policy/group-policy-overview

GPO の基本設定と適用状況の確認(レポート)

GPO の作成や割り当ては、ドメインコントローラー上の グループポリシーの管理コンソール(GPMC) を使用して行います。

GPO 設定の基本手順

GPO を特定のユーザーやコンピューターに適用するための基本的な流れは以下のとおりです。

| STEP | 操作 | 内容 |

|---|---|---|

| 1 | GPO の作成とリンク | GPMC を開き、ポリシーを適用したい組織単位(OU)に対して新しい GPO を作成し、リンクさせます |

| 2 | ポリシーの編集 | 作成した GPO を右クリックして「編集」を開き、数多くの設定項目の中から目的の項目(例: コントロールパネルの制限など)を「有効」または「無効」に設定します |

| 3 | ポリシーの反映 | 設定したポリシーは一定時間経過後に自動でクライアント端末に反映されますが、即時反映させたい場合は、クライアント側でコマンドプロンプトから gpupdate /force を実行します |

なお、グループポリシーの 既定の更新間隔は 90 分(最大 30 分のランダム化)で、最大遅延は約 120 分となります。

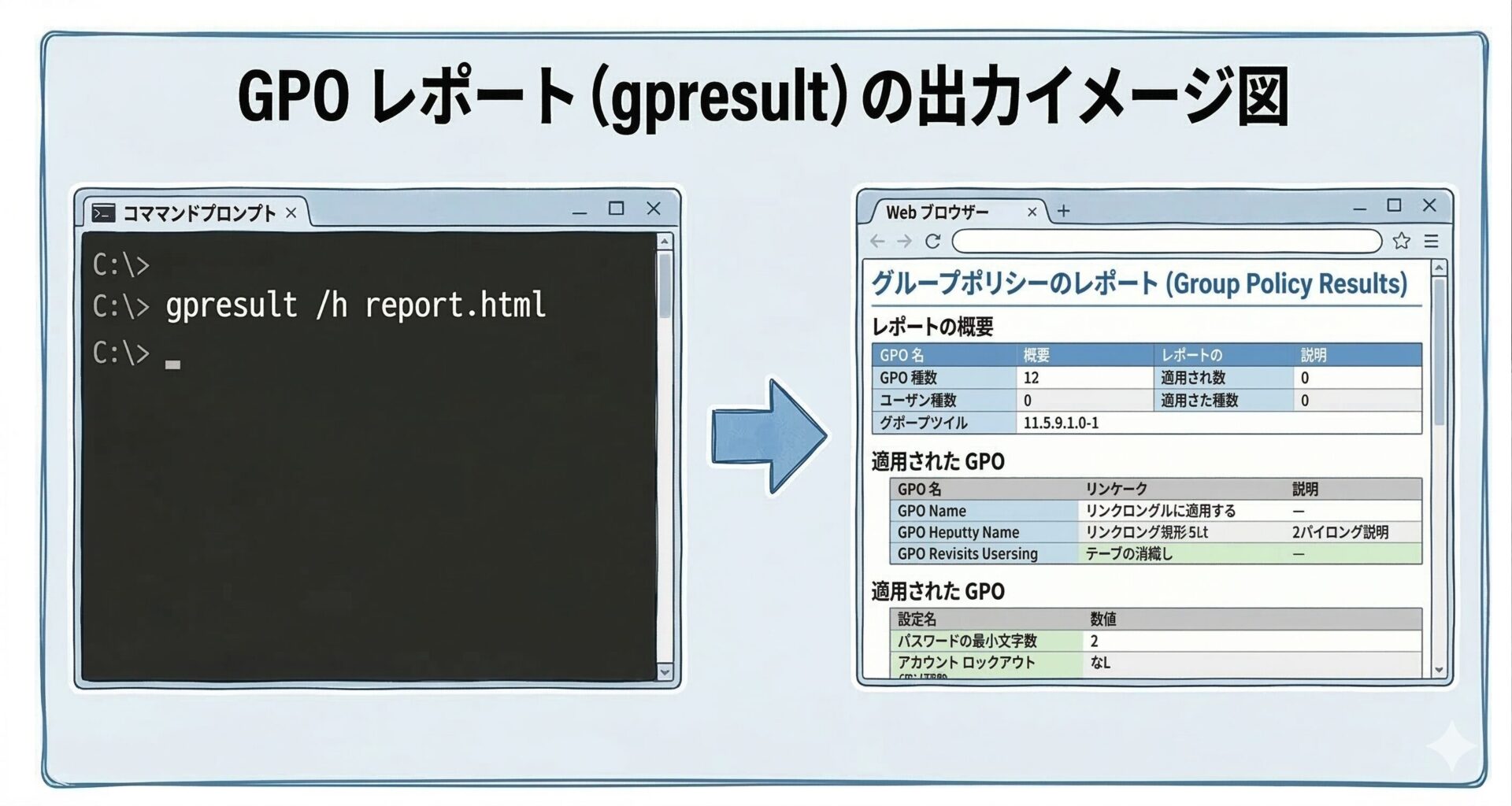

適用状況の確認と GPO レポートの出力

GPO を設定した後は、「意図したポリシーがクライアント端末に適用されているか」を確認する作業が重要です。複数の GPO が競合してうまく適用されないケースもあるため、適用状況の確認(トラブルシューティング)には gpresult コマンドを使用します。

主要なオプション

| コマンド | 内容 |

|---|---|

gpresult /r | 適用されている GPO 名の一覧をテキストで簡易表示 |

gpresult /r /scope user | ユーザー設定の GPO のみを表示 |

gpresult /r /scope computer | コンピューター設定の GPO のみを表示(管理者権限が必要) |

gpresult /v | 適用されているポリシーの詳細情報を表示 |

gpresult /h C:\temp\gpo_report.html | HTML 形式の詳細レポートを出力 |

gpresult /h C:\temp\gpo_report.html /f | 既存ファイルを上書きして HTML レポートを出力 |

gpresult /h で出力した HTML 形式の 「グループポリシーのレポート」 はブラウザで開くことができ、どの GPO がどの設定項目に勝っているか(優先されているか)を視覚的に確認できる ため、詳細なトラブルシューティングに有効です。

参考: gpresult コマンドリファレンス(Microsoft Learn)

“Except when using /?, you must include an output option, /r, /v, /z, /x, or /h.”

(/?を使用する場合を除き、出力オプション/r/v/z/x/hのいずれかを必ず含める必要があります)

https://learn.microsoft.com/en-us/windows-server/administration/windows-commands/gpresult

実行時の注意点

- コマンドプロンプトまたは PowerShell を「管理者として実行」しないと、コンピューター設定の結果は取得できません。管理者権限なしで実行すると

ERROR: Access Deniedが表示されるか、コンピューターセクションが空になります。 - ARM64 版 Windows では、

%SystemRoot%\SysWOW64配下のgpresult.exeのみが/hパラメータで動作 します。Snapdragon X Elite 搭載の Copilot+ PC など ARM 系端末では注意が必要です。

また、サーバー側(GPMC)の 「グループポリシーの結果」ウィザード を利用することでも、ネットワーク上の特定端末に関する GPO レポートをリモートから生成・確認することが可能です。

管理用テンプレート(ADMX)による機能拡張

Windows Server に標準搭載されているグループポリシーだけでは、OS の基本設定や Microsoft 製ブラウザ(Edge など)の制御しか行えません。Google Chrome や Mozilla Firefox といったサードパーティ製アプリケーションの設定を GPO で一元管理するためには、管理用テンプレートを追加してポリシーの制御項目を拡張する必要があります。

ADMX ファイルと ADML ファイルの役割

管理用テンプレートは、各アプリケーションのベンダー(Google など)から企業の管理者向けに提供されており、主に以下の 2 種類のファイルで構成されています。

| ファイル | 拡張子 | 役割 |

|---|---|---|

| ADMX ファイル | .admx | ポリシーの設定項目や、適用時に変更されるレジストリの値が定義されたシステムファイル(言語共通) |

| ADML ファイル | .adml | グループポリシーエディター上で、設定項目を日本語などの各言語で表示するための翻訳用ファイル |

テンプレートの配置場所

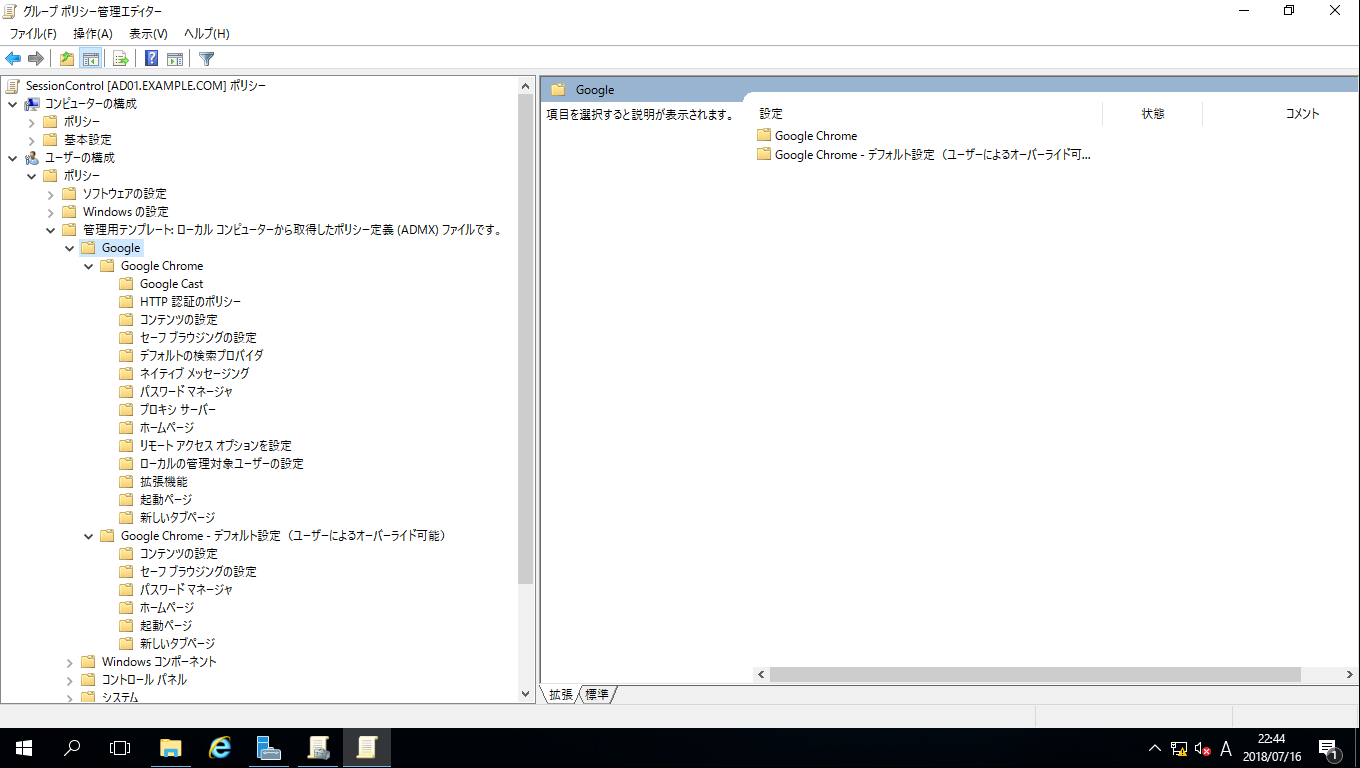

取得した拡張ファイルをドメインコントローラー(または GPO を編集する管理端末)の所定のフォルダに配置すると、グループポリシー管理エディターの「管理用テンプレート」ツリー内に、新しいアプリケーションの項目が自動的に追加されます。

単一サーバー環境での配置先

| ファイル種別 | 配置先 |

|---|---|

| ADMX ファイル | C:\Windows\PolicyDefinitions |

| ADML ファイル(日本語) | C:\Windows\PolicyDefinitions\ja-JP |

| ADML ファイル(英語) | C:\Windows\PolicyDefinitions\en-US |

複数 DC 環境での推奨: セントラルストア

複数台のドメインコントローラーを運用している企業環境では、各サーバーへ個別に配置する手間を省くため、SYSVOL 領域に セントラルストア(Central Store) と呼ばれる共有フォルダを作成し、テンプレートを一元管理する方法がベストプラクティスとして広く採用されています。具体的な作成手順は次章で解説します。

セントラルストアの作成手順

複数のドメインコントローラー(DC)が存在する環境では、各 DC の C:\Windows\PolicyDefinitions フォルダに ADMX/ADML ファイルを個別に配置するのは管理コストが高くなります。SYSVOL 領域にセントラルストアを作成すれば、ファイルが SYSVOL レプリケーションによって全 DC へ自動配布され、一元管理が可能 になります。

セントラルストアの作成

DC 上で、以下のパスに PolicyDefinitions フォルダを作成します。<ドメイン名> は実際のドメイン FQDN(例: example.com)に置き換えます。

\\<ドメイン名>\SYSVOL\<ドメイン名>\Policies\PolicyDefinitions参考: Create and Manage Central Store(Microsoft Learn)

“To create a Central Store for .admx and .adml files, create a folder that’s named PolicyDefinitions in the following location (for example) on the domain controller:\\contoso.com\SYSVOL\contoso.com\policies\PolicyDefinitions“

(ADMX および ADML ファイル用のセントラルストアを作成するには、ドメインコントローラー上の以下の場所に PolicyDefinitions という名前のフォルダを作成します)

https://learn.microsoft.com/en-us/troubleshoot/windows-client/group-policy/create-and-manage-central-store

ADMX/ADML ファイルのコピー

DC のローカル PolicyDefinitions フォルダから、SYSVOL 配下の PolicyDefinitions フォルダへ全ファイルをコピーします。

コマンドプロンプトでの一括コピー例は以下のとおりです。

xcopy /s C:\Windows\PolicyDefinitions\* \\<ドメイン名>\SYSVOL\<ドメイン名>\Policies\PolicyDefinitions\PowerShell を使う場合は以下のコマンドが利用できます。

$Source = "C:\Windows\PolicyDefinitions"

$Destination = "\\<ドメイン名>\SYSVOL\<ドメイン名>\Policies\PolicyDefinitions"

Copy-Item -Path "$Source\*" -Destination $Destination -Recurse -Forceセントラルストアが利用されているかの確認

GPMC でいずれかの GPO を編集モードで開き、[コンピューターの構成] > [ポリシー] > [管理用テンプレート] を選択します。右側に 「中央ストアから取得したポリシー定義(ADMX ファイル)」 という表記があれば、セントラルストアが正しく機能している状態です。

ローカルの PolicyDefinitions フォルダから読み込まれている場合は、「ローカル コンピューターから取得したポリシー定義(ADMX ファイル)」 と表示されます。

セントラルストア運用上の注意点

- セントラルストアは原則として 1 つだけ持てる

-

- 複数の Windows バージョン(例: Server 2019 と Server 2025)が混在する環境では、最新バージョンの ADMX に統一する運用が推奨されます。

- ADMX は新版が旧版と後方互換性を持つことが多い ですが、Microsoft が一部の設定名を変更したり、設定項目を削除したりすることがあるため、混在環境では事前検証が推奨されます。

- 更新時は必ずバックアップを取得

-

既存ファイルを上書きする前に、

PolicyDefinitions-oldなどにリネームして退避しておくことを推奨します。

Google Chrome の管理用テンプレート設定手順

ここまでの仕組みを踏まえ、実際にドメイン環境の Google Chrome に対して GPO を適用し、特定の機能を制限する手順を解説します。なお、Chrome の管理用テンプレートには 400 以上のポリシー が含まれており、ブラウザの幅広い動作を制御できます。

テンプレートのダウンロードと配置

| STEP | 操作 |

|---|---|

| 1. ダウンロード | 「Chrome Enterprise」公式ページにアクセスし、Chrome ADM/ADMX テンプレートをダウンロードします(メールでダウンロードリンクが送付される方式) |

| 2. ZIP の解凍 | ダウンロードした policy_templates.zip を解凍します |

| 3. ADMX の配置 | windows\admx\chrome.admx および windows\admx\google.admx を、配置先(C:\Windows\PolicyDefinitions またはセントラルストア)にコピー |

| 4. ADML の配置 | windows\admx\ja-JP\chrome.adml などを、配置先の ja-JP フォルダにコピー |

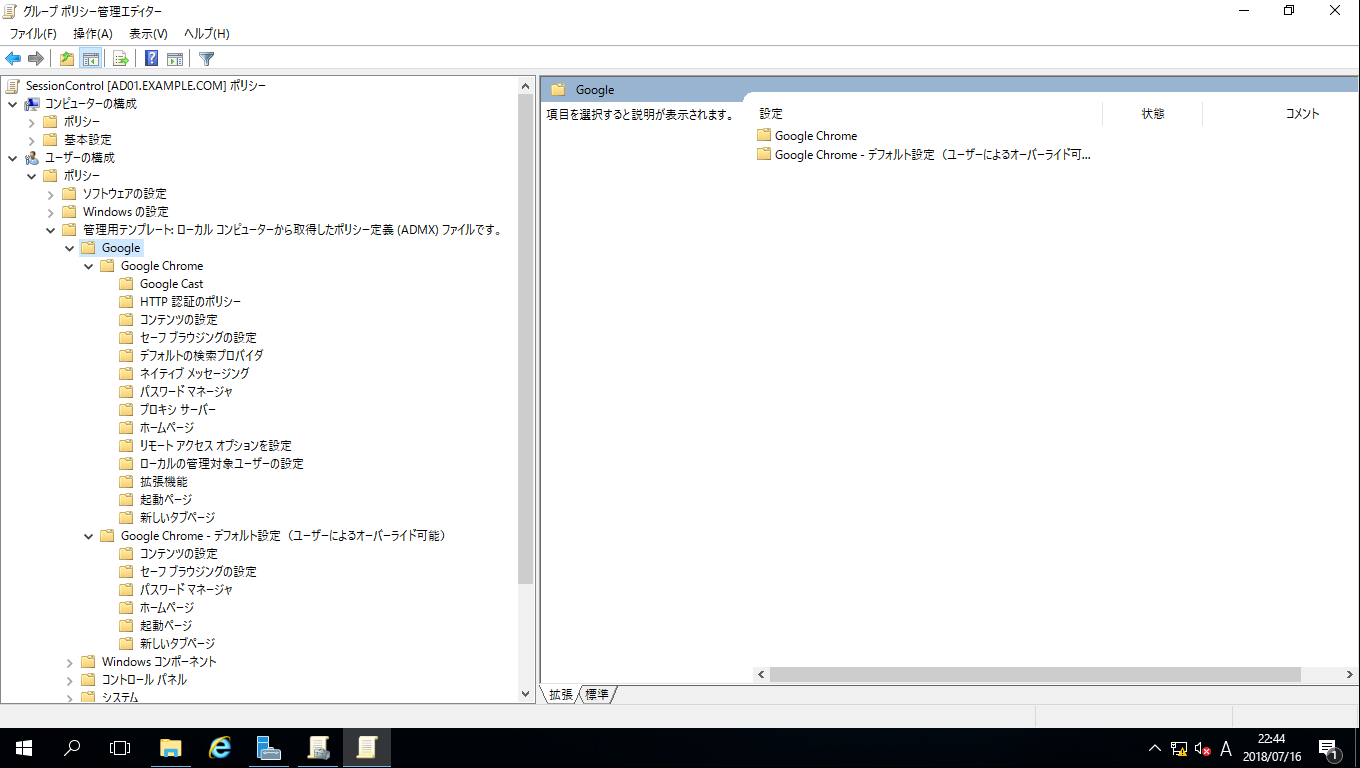

これで、グループポリシー管理エディターを開いた際に、「管理用テンプレート」直下に Google/Google Chrome という設定ツリーが追加され、利用可能になります。

参考: Set Chrome browser policies on managed PCs(Chrome Enterprise Help)

https://support.google.com/chrome/a/answer/187202

ポリシー設定例: パスワード保存機能の無効化

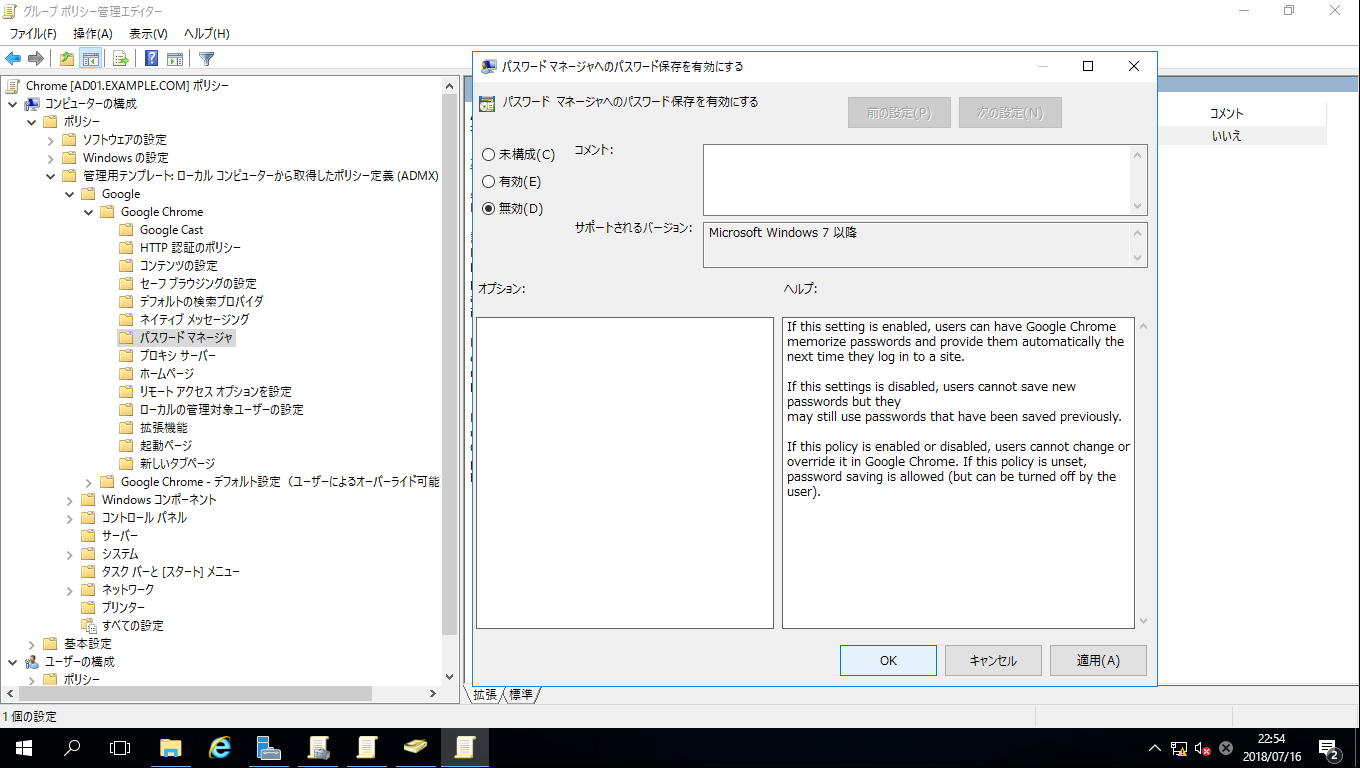

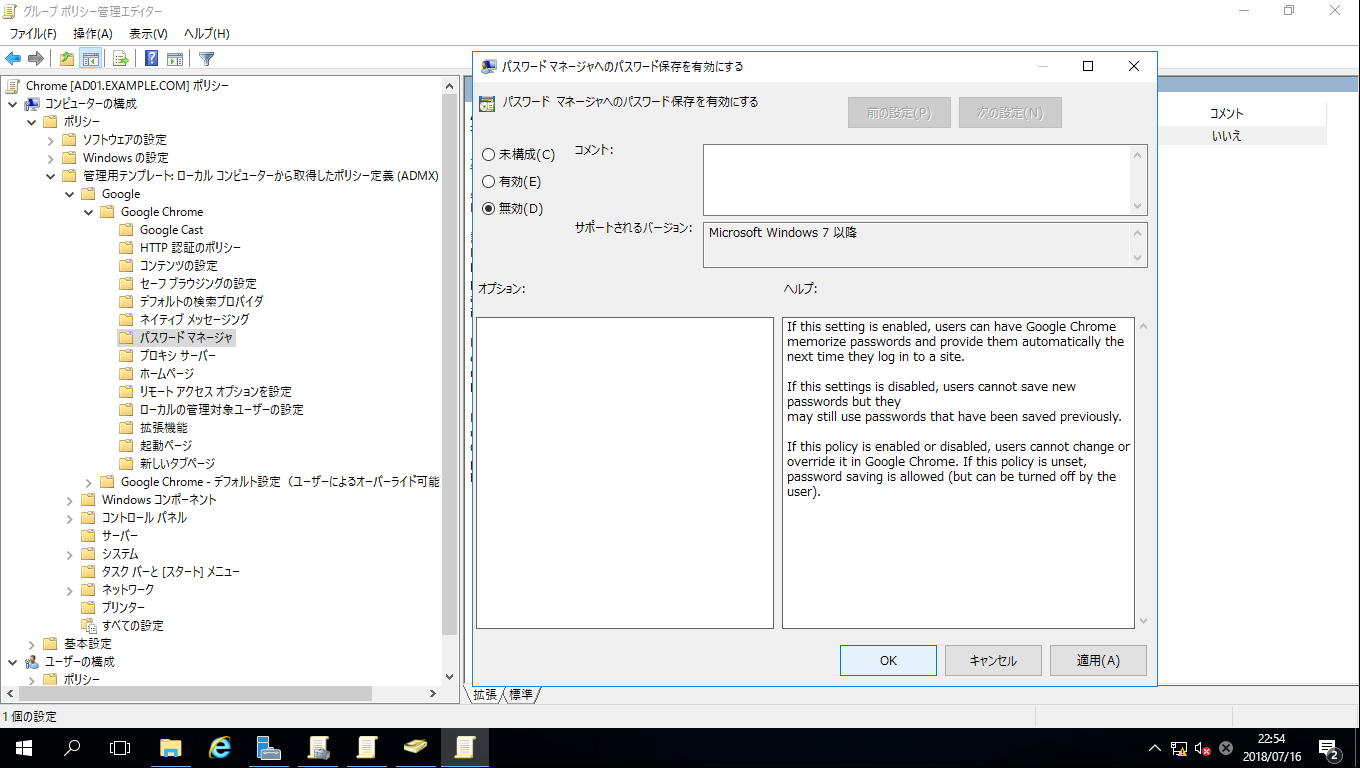

企業セキュリティの観点から、ブラウザにパスワードを記憶させる「パスワードマネージャー」機能を GPO で無効化する設定例を紹介します。Chrome の対応ポリシー名は PasswordManagerEnabled です。

| STEP | 操作 |

|---|---|

| 1 | グループポリシー管理エディターを開き、作成した GPO を編集モードで開く |

| 2 | [コンピューターの構成] > [ポリシー] > [管理用テンプレート] > [Google] > [Google Chrome] の順にツリーを展開 |

| 3 | 右側一覧から「パスワードマネージャーへのパスワードの保存を有効にする」を選択 |

| 4 | 設定値を「無効」に変更し、「OK」をクリックして適用 |

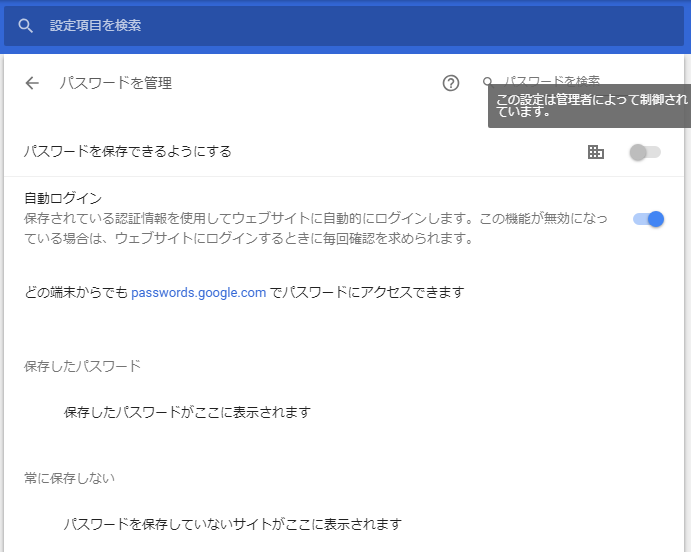

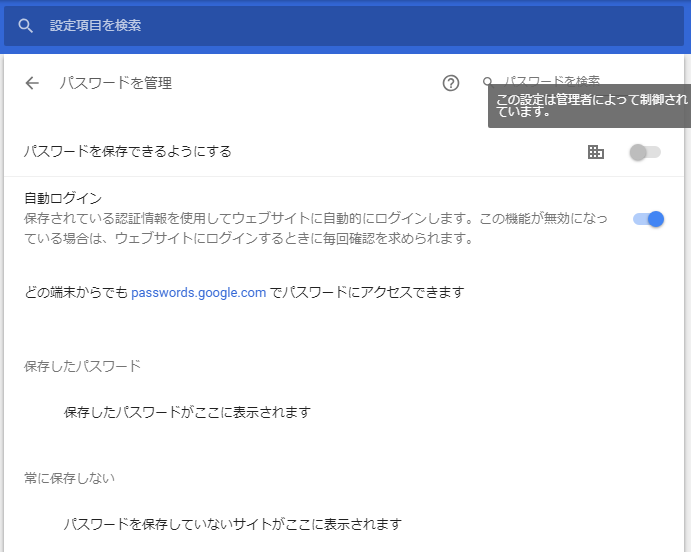

この GPO がクライアント端末に適用されると、対象端末の Google Chrome 設定画面において「パスワードを保存できるようにする」のトグルスイッチがグレーアウトし、ユーザーが個別に有効化できなくなります。

重要な制約事項

参考: PasswordManagerEnabled(Chrome Enterprise Policy List)

“Setting the policy to Disabled means users can’t save new passwords, but previously saved passwords will still be available.”

(ポリシーを無効に設定すると、ユーザーは新しいパスワードを保存できなくなりますが、以前に保存されたパスワードは引き続き利用可能です)

https://chromeenterprise.google/policies/password-manager-enabled/

PasswordManagerEnabled を無効にしても、すでに保存されているパスワードは削除されず、引き続き利用可能 です。既存パスワードも使えなくしたい場合は、ユーザー側での明示的なパスワード削除や、別途のクリーンアップ手順が必要となります。

適用状況の確認

Chrome のポリシー適用状況は、以下 2 つの方法で確認できます。

クライアント Chrome での確認(推奨)

Chrome のアドレスバーに chrome://policy と入力すると、適用されているポリシー一覧が表示されます。PasswordManagerEnabled の値が false、ソースが Platform と表示されていれば、GPO による設定が反映されている状態です。

レジストリでの確認

レジストリエディター(regedit)で以下のキーを確認します。

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chromeこのキー配下に PasswordManagerEnabled = 0(DWORD 型)が設定されていれば、GPO 適用済みです。

Chrome 管理方式の比較|GPO・Chrome Enterprise Core・Intune

2026 年時点では、Chrome を企業環境で管理する方法は GPO 以外にも複数の選択肢があります。それぞれ得意分野と制約が異なるため、環境に応じた使い分けが推奨されます。

主要 4 方式の比較

| 管理方式 | 主用途 | 必要環境 | 特徴 |

|---|---|---|---|

| GPO(ADMX) | オンプレ AD 中心の Windows 環境 | AD ドメイン、ADMX 配置 | 設定が即時かつ予測可能。ローカル管理で完結 |

| Chrome Enterprise Core(旧 CBCM) | 混在 OS、リモートワーク | Google 管理コンソール | クラウド一元管理。追加費用なしで利用可能 |

| Microsoft Intune | クラウド管理の Windows 端末 | Intune ライセンス | ADMX インポートで GPO 相当のポリシーをクラウドから配信 |

| 初期設定ファイル | 管理ツール非導入の小規模環境 | initial_preferences.json 配置 | 推奨設定のみ。ユーザーが上書き可能 |

Chrome Enterprise Core の概要

Chrome Enterprise Core(旧 Chrome Browser Cloud Management)は、Google 管理コンソールから Chrome ブラウザのポリシーをクラウド経由で配信する管理方式 です。Windows・macOS・Linux・iOS・Android にまたがって統一的にポリシーを適用できる点が大きな特徴です。

参考: Browser management with Chrome Enterprise Core(Google Cloud Blog)

“If you’re not yet using Chrome Enterprise’s cloud management tool, you can get started here – there is no fee to manage Chrome devices from the cloud.”

(Chrome Enterprise のクラウド管理ツールをまだ利用していない場合は、ここから開始できます。クラウドから Chrome デバイスを管理するための費用はかかりません)

https://cloud.google.com/blog/products/chrome-enterprise/browser-management-made-easier-with-chrome-enterprise-core

ポリシーの優先順位(Policy Precedence)

GPO とクラウド管理を併用する環境では、ポリシーの優先順位 を理解しておくことが重要です。Chrome は既定で以下の順序でポリシーを適用します(上位のものが優先)。

| 優先度 | ポリシーの種類 | 設定元 |

|---|---|---|

| 1(最優先) | プラットフォームマシンポリシー | GPO(Windows レジストリ) |

| 2 | プラットフォームユーザーポリシー | GPO(ユーザー設定) |

| 3 | クラウドマシンポリシー | Chrome Enterprise Core(マシン登録) |

| 4 | クラウドユーザーポリシー | Chrome Enterprise Core(ユーザーサインイン) |

| 5(最低) | ユーザーの手動設定 | Chrome 設定画面 |

参考: Understand Chrome policy management(Chrome Enterprise Help)

https://support.google.com/chrome/a/answer/9037717

GPO で設定したポリシーは、クラウド管理コンソールで設定したポリシーよりも優先される のが既定動作です。GPO とクラウド管理を併用していて意図しない動作が発生した場合は、優先順位を確認することで原因を特定しやすくなります。

なお、CloudPolicyOverridesPlatformPolicy ポリシーを GPO で有効化することで、この優先順位を逆転させ、クラウドポリシーを優先させる構成も可能です。

環境別の推奨構成

| 環境 | 推奨構成 | 理由 |

|---|---|---|

| オンプレ AD のみ、Windows 中心 | GPO(ADMX) | 既存 AD 資産を活用。設定の即時性と予測可能性が高い |

| Microsoft 365 / Intune を導入済み | Intune(ADMX インポート) | クラウド管理に統一可能。リモート端末にも配信可能 |

| 混在 OS(Windows・Mac・モバイル) | Chrome Enterprise Core | プラットフォーム横断で統一管理が可能 |

| 小規模・管理ツールなし | 初期設定ファイル | 簡易だが、ユーザーによる上書きが可能な点に留意 |

制約事項と運用上の注意点

GPO による Chrome 管理を運用する際に押さえておきたい制約事項と注意点を整理します。事前に把握しておくことで、運用後のトラブルや問い合わせを抑制できます。

Chrome の自動更新を GPO で無効化することは推奨されない

参考: Set Chrome browser policies on managed PCs(Chrome Enterprise Help)

“Turn off auto-updates – Although not normally recommended, you can turn off auto-updates.”

(自動更新の無効化 – 通常は推奨されませんが、自動更新を無効化することも可能です)

https://support.google.com/chrome/a/answer/187202

Chrome の自動更新を停止すると、ゼロデイ脆弱性への対応が遅れるリスクがあります。特定バージョンへの固定が業務上必要な場合を除き、自動更新は有効のまま運用することを推奨します。

ポリシー適用までのタイムラグ

GPO で設定したポリシーは、即時適用されるわけではありません。

- GPO の既定の更新間隔は 90 分(最大 30 分のランダム化)で、最大 120 分の遅延が発生

- クラウド管理(Chrome Enterprise Core)の場合は最大 3 時間 かかることがある

- 即時反映には、クライアント側で

gpupdate /forceの実行が必要

検証時は、テスト用クライアントで gpupdate /force を実行してから動作確認することを推奨します。

chrome://policy で適用が確認できない場合の切り分け

GPO を設定したのに chrome://policy で表示されない場合、以下を確認します。

| 確認項目 | 内容 |

|---|---|

gpresult /r で対象 GPO がリンク済みか | リンク先 OU が正しいか、対象ユーザー / コンピューターが OU に所属しているか |

| ADMX ファイルの配置先 | セントラルストア使用時はローカル配置のものは無視される |

| Chrome のレジストリキー | HKLM\SOFTWARE\Policies\Google\Chrome 配下に値が書き込まれているか |

| Chrome の再起動 | chrome://policy 上で「ポリシーを再読込」を実行 |

Chrome 91 以降の master_preferences 名称変更

Chrome 91 以降、初期設定ファイル master_preferences.json の名称が initial_preferences.json に変更 されています。古い手順書を参考にしている場合、ファイル名が異なる点に注意が必要です。

セントラルストア更新時の互換性問題

新しい Windows バージョンの ADMX をセントラルストアに上書きする際、まれに以下のようなエラーが発生することがあります。

Administrative Templates Resource xxxx referenced in attribute xxxx could not be found.このエラーは、ADMX と ADML のバージョン不整合 が原因のことが多いため、両ファイルを同じバージョンで上書きすることで解消できます。問題が継続する場合は、PolicyDefinitions-old などにリネームしておいた旧バージョンに切り戻すことで復旧できます。

まとめ

本記事では、Active Directory における GPO の基本概念から、適用状況のレポート確認、Chrome の管理用テンプレート設定、そして 2026 年時点での代替管理方式までを解説しました。

- GPO: ドメイン環境内の PC やユーザー設定を一元管理し、セキュリティ強化に寄与する機能

- 適用確認:

gpresult /rやgpresult /hによる HTML レポートで、適用 GPO と優先順位を可視化できる - ADMX/ADML: 標準外アプリ(Chrome 等)の管理項目を拡張するための拡張ファイル

- セントラルストア: 複数 DC 環境で ADMX を一元管理する際の推奨構成

- Chrome 管理: 400 以上のポリシーで詳細な制御が可能。

PasswordManagerEnabledで新規パスワード保存をブロック可能(既存パスワードは残る) - 管理方式の選択肢: GPO・Chrome Enterprise Core・Intune・初期設定ファイルから環境に応じて選択

- 運用上の注意: 自動更新の維持、適用までのタイムラグ、

chrome://policyでの確認手順を押さえておくとトラブル時の切り分けが容易

以上、最後までお読みいただきありがとうございました。