はじめに

2026 年 3 月、経済産業省および内閣官房国家サイバー統括室より「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS 評価制度)」の構築方針が公表されました。本制度は、取引先を含めたサプライチェーン全体のセキュリティ対策状況を可視化し、水準の向上を図ることを目的としています。

特に 2026 年度末頃の開始が予定されている「★3」および「★4」の評価水準では、ネットワークやエンドポイントにおける具体的なセキュリティ対策が求められます。単なるガイドラインの確認にとどまらず、実際のインフラ環境においてどのように要件を満たす設計・構築を行うかが、現場のエンジニアにとって重要なテーマとなります。

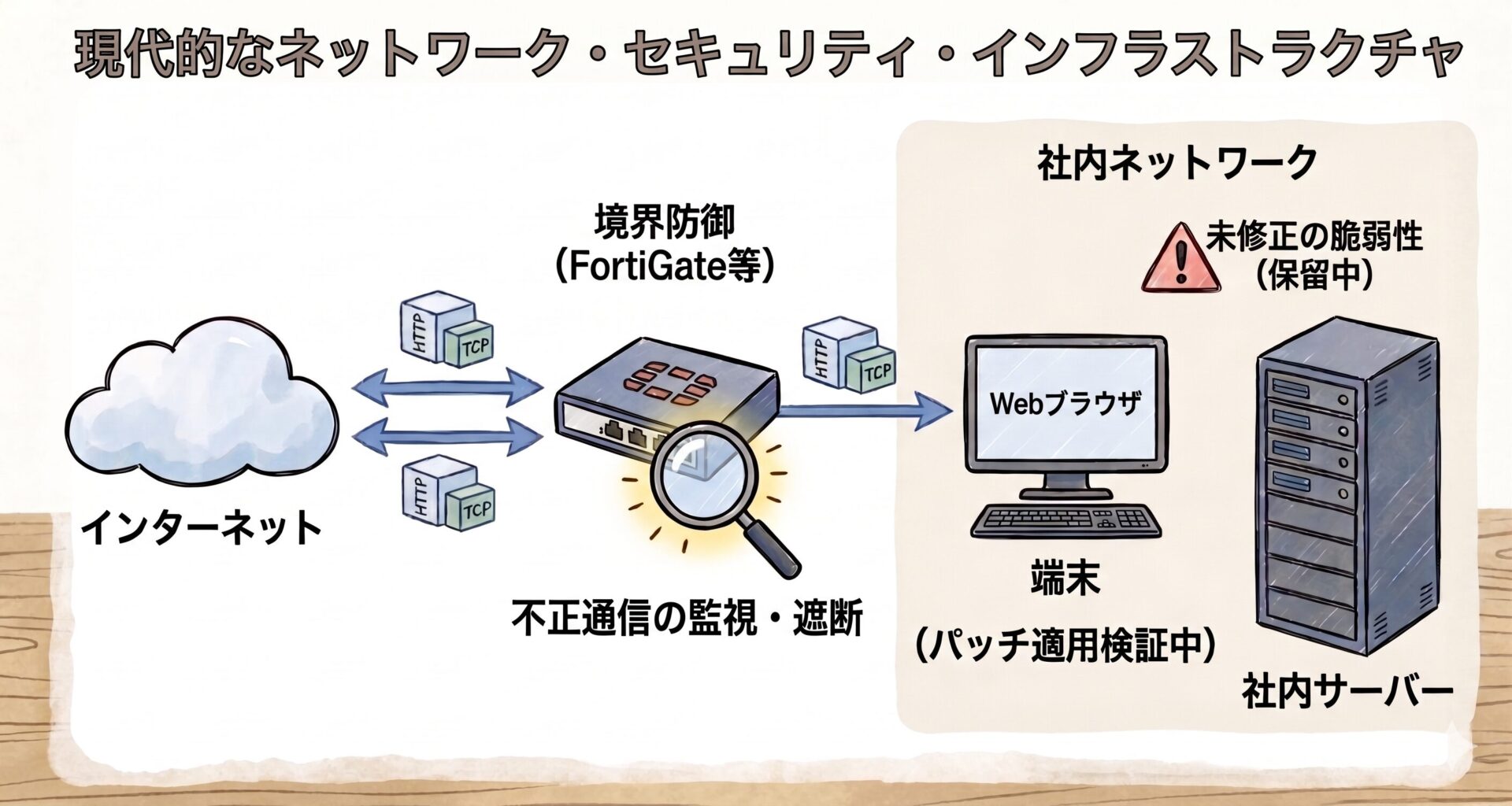

本記事では、SCS 評価制度における ★3・★4 の要求水準を満たすためのインフラ設計の考え方や、FortiGate などのセキュリティアプライアンスを用いた境界防御の実務的なポイントを解説します。

- サプライチェーン全体のセキュリティ対策が急務となっている背景

- SCS 評価制度(★3・★4)がインフラ設計やネットワーク要件に与える影響

- FortiGate を活用した境界防御の実装と運用設計のポイント

- インシデント発生時を想定したレジリエンス(復旧能力)担保の考え方

SCS 評価制度がインフラ設計に与える影響

なぜ今、サプライチェーン全体のセキュリティが問われるのか

近年のサイバー攻撃は、ターゲットとする大企業を直接狙うのではなく、セキュリティ対策が比較的手薄な関連企業や委託先を最初の標的とし、そこを踏み台にして本丸のシステムへ侵入する手口(サプライチェーン攻撃)が主流となっています。

IPA(情報処理推進機構)が発表した「情報セキュリティ 10 大脅威 2026」でも、「サプライチェーンや委託先を狙った攻撃」が組織編の 2 位に 8 年連続でランクインしています。自社単独で守りを固めるだけでは脅威を防ぎきれなくなった背景から、取引先を含めたビジネスネットワーク全体で足並みをそろえ、防御水準の底上げを図る目的で誕生したのが「SCS 評価制度」です。

SCS 評価制度の概要と ★3・★4 の位置づけ

経済産業省が主導する本制度は、サプライチェーン全体での対策状況を共通の基準で可視化するための枠組みです。2026 年 3 月 27 日、意見公募の結果を踏まえた「制度構築方針」が正式に確定・公表されました。同方針に基づき、2026 年度末頃に ★3 および ★4 の水準から制度開始(認定を受けるための審査申請の受付開始)が目指されています。

参考: 経済産業省「SCS 評価制度の構築方針」 https://www.meti.go.jp/press/2025/03/20260327001/20260327001.html

本制度において、★3 は「サプライチェーン企業が最低限実装すべきセキュリティ対策」、★4 は「標準的に目指すべきセキュリティ対策」と明確に位置づけられています。インフラエンジニアの視点では、単にポリシーを策定するだけでなく、これらの要求を満たすための具体的なネットワーク構成やエンドポイント管理の実装を行うことが重要なテーマとなります。

SCS の評価水準(★3・★4)と FortiGate 機能のマッピング

※本項のマッピングは、SCS 評価制度のガイドラインで求められている要件(通信の監視や厳格なアクセス制御など)を、FortiGate の具体的な機能に当てはめた実務上の解釈・一例です。

これらの要求水準を FortiGate の具体的な機能に当てはめると、インフラ設計の要件として以下のように整理できます。

★3(最低限実装すべき水準)に対応する主な機能

サイバー攻撃による初期侵入や、内部での被害拡大を抑えるための基本的な境界防御が求められます。

- NGFW(次世代ファイアウォール): アプリケーションレベルでの細かな通信制御

- Web フィルタリング / ゲートウェイ AV: 悪意あるサイトへのアクセス遮断と既知のマルウェア検知

- IPS(侵入防止システム): 仮想パッチとしての活用(※パッチ適用の代替措置として推奨されます)

- セキュア VPN: IPsec や SSL-VPN を用いた安全なリモートアクセス経路の確保 ※

※ FortiOS 7.6.3 以降では SSL-VPN トンネルモードが廃止されているため、新規構築では IPsec VPN が前提となります

★4(標準的に目指すべき水準)に対応する主な機能

より高度な攻撃を想定し、継続的な監視や厳格なアクセス制御を取り入れることが推奨されます。

- ZTNA: 通信のたびにユーザーやデバイスの状態を検証する厳格なアクセス制御

- SSL / TLS インスペクション: 暗号化通信を復号し、内部に潜む脅威を可視化する機能

- Security Fabric(EDR 連携等): ネットワーク境界とエンドポイントを統合的に監視する仕組み

設計のベースとなる FortiGate の役割について、以下の記事も併せて参考に頂ければと思います。

FortiGate を活用した境界防御とインフラ設計の実務

パッチ適用の猶予期間(14 日以内)への対応と運用設計

SCS 評価制度では、重大な脆弱性に対するアップデートプログラムがリリースされてから、原則として 14 日以内の適用が推奨されています。しかし、動作検証に時間を要し、期限内の適用が困難なケースも少なくありません。

このような場合、FortiGate の IPS (侵入防止システム)機能を活用した「仮想パッチ(Virtual Patching)」の適用が有効な代替策として推奨されます。FortiGuard Labs から配信される最新のシグネチャを自動適用するように設計することで、エンドポイント側でのパッチ適用が完了するまでの間、ネットワーク境界で脆弱性を突く攻撃をブロックする運用が期待できます。

なお、FortiGate 自身のファームウェア運用に関しても、計画的なアップデートが求められます。実機でのアップデート管理については、当ブログの既存記事「【FortiGate】強制アップグレード(自動アップグレード)の仕様と回避対策」も併せて参考にしてください。

境界部分における通信監視と不正検知(IPS / IDS 等の設計)

前述の通り、14 日以内のパッチ適用が難しい場合の代替措置として、公式のガイドラインでは、対象となる情報機器とネットワークの境界部分に、通信を監視して不正な挙動を検知する機器を導入することが明記されています。

インフラ設計においては、インターネットの出入口だけでなく、サーバーセグメントとクライアントセグメントの間にもファイアウォールポリシーを適用し、IPS センサーを有効化する内部境界設計(マイクロセグメンテーション)の導入をおすすめします。これにより、内部ネットワークでの横展開(ラテラルムーブメント)の防止につながります。

ゼロトラストを視野に入れたセキュアなリモートアクセス設計

外部からのアクセス経路に対しては、多要素認証(MFA)の導入や、VPN / ZTNA を用いた厳格な通信制御が推奨されます。

FortiGate を用いる場合、標準の VPN 機能に FortiToken などの MFA を組み合わせる構成が一般的です。さらに高い水準を目指す場合は、FortiOS の ZTNA 機能を活用し、ユーザーのデバイス状態(OS のバージョン等)を継続的に評価・検証するアクセス制御を取り入れることで、より強固な境界防御の実現につながります。

レジリエンス(復旧能力)を担保する運用とバックアップ

SCS 評価制度のベースとなっている NIST CSF 2.0 などの基準では、攻撃を防ぐことに加え、万が一の際の「レジリエンス(復旧能力)」が重視されています。(参考: SCS 評価制度 パブリックコメントに対する考え方)

境界防御を担う機器の障害やサイバー攻撃によるシステム停止に備え、機器の冗長化(HA 構成)だけでなく、定期的なコンフィグ(設定ファイル)のバックアップ取得と、ネットワークから隔離された安全な場所への保管が強く推奨されます。

迅速にリストア(復元)できる手順をマニュアル化し、平時から復旧訓練を実施しておくことが、システムのダウンタイム最小化につながります。具体的な手順については、既存記事「【FortiGate】設定ファイルのバックアップとリストア(復元)手順」をご参照ください。

補足: 具体的な審査基準と今後の対応について

2026 年 3 月 27 日に正式確定した制度構築方針により、★3・★4 の要求事項と評価基準の項目数が公開されました。

確定した要求事項・評価基準の概要

- ★3(Basic)

-

要求事項 26 件・評価基準 81 項目。自己評価の後、制度用研修を受けたセキュリティ専門家(情報処理安全確保支援士・CISSP・CISM・CISA・ISO27001 主任審査員等)による確認を経て申請する「専門家確認付き自己評価」方式。有効期限は 1 年間

- ★4(Standard)

-

要求事項 43 件・評価基準 153 項目。認定を受けた評価機関による第三者評価方式

なお、具体的な審査チェックリストに相当する「評価ガイド」は、2026 年秋頃を目途に公表される予定です。

参考: 経済産業省「SCS 評価制度の構築方針」

“本制度の評価基準を達成するにあたっては、特定のセキュリティ対策製品の導入が必須とされているものではありません。要求事項・評価基準を満たす具体的な実装例などをまとめた評価ガイド等は、2026 年秋頃を目途に公表する予定です。

” https://www.meti.go.jp/press/2025/03/20260327001/20260327001.html

今から始められる準備

現段階では、公表済みの要求事項をベースとした自社インフラの現状把握が第一歩となります。あわせて、IPA が 2026 年 3 月 27 日付で改訂・公開した「中小企業の情報セキュリティ対策ガイドライン」は、SCS 評価制度の要求事項に対応する形で内容が拡充されており、自己評価の際の参考資料として活用できます。

自社単独での評価が難しい場合は、実績のあるセキュリティ診断(脆弱性診断)サービス(例: NRI セキュア や ラック の脆弱性診断など)の活用や、IPA の「中小企業向けサイバーセキュリティ対策支援者リスト」に掲載される登録セキスペによるセキュリティアセスメントを先行して受けておくことも、制度開始に備えた有効な準備といえます。

また、中小企業向けの支援策として、★3・★4 の取得を安価かつ簡便に支援する「サイバーセキュリティお助け隊サービス(新類型)」の創設が予定されており、2026 年春頃から実証事業が開始される見込みです。詳細は経済産業省・IPA の公式ページで順次公表されます。

まとめ

本記事では、SCS 評価制度の要求水準を実際のネットワーク環境やインフラ設計に落とし込むための考え方について解説しました。

- SCS 評価制度(★3・★4)の制度構築方針が 2026 年 3 月に正式確定し、2026 年度末頃の制度開始が目指されている。

- ★3・★4 の要件を満たすには、ネットワークの境界における多層的な防御の実装が推奨される。

- 期限内のパッチ適用が難しい場合の代替措置として、FortiGate の IPS 機能を活用した仮想パッチ運用が有効である。

- ZTNA を視野に入れた厳格なアクセス制御と、定期的なバックアップ運用によるレジリエンスの担保をおすすめする。

- 評価ガイドは 2026 年秋頃に公表予定であり、中小企業向けの「サイバーセキュリティお助け隊サービス(新類型)」による支援策も整備される見込みである。

以上、最後までお読みいただきありがとうございました。