はじめに

大規模言語モデル(LLM)を活用したアプリケーション開発において、LangChain や LangGraph は事実上の標準フレームワークとして広く利用されています。 しかし、これらのコンポーネントに深刻な脆弱性が発見され、システムの基盤となるファイルや環境変数が漏洩するリスクが顕在化しました。

参考: The Hacker News

“Cybersecurity researchers have disclosed three security vulnerabilities impacting LangChain and LangGraph that, if successfully exploited, could expose filesystem data, environment secrets, and conversation history.”

(サイバーセキュリティの研究者は、LangChain と LangGraph に影響を与える 3 つのセキュリティ脆弱性を公開しました。これらが悪用されると、ファイルシステムのデータ、環境シークレット、および会話履歴が公開される可能性があります。)

https://thehackernews.com/2026/03/langchain-langgraph-flaws-expose-files.html

本記事では、今回公開された 3 つの脆弱性の詳細なメカニズムを客観的に整理し、クラウド環境やコンテナ環境(Docker等)を運用するインフラエンジニアが直ちに実施すべき具体的な対策手順と、CI/CD パイプラインにおける予防的アプローチについて解説します。

- LangChain と LangGraph における 3 つの脆弱性の概要と影響

- ファイル漏洩や SQL インジェクションが引き起こす具体的なリスクシナリオ

- 開発・運用現場で直ちに実施すべきバージョンアップと依存関係の確認手順

- クラウド環境や CI/CD パイプラインへの予防的なセキュリティ実装

LangChain と LangGraph における深刻な脆弱性の概要

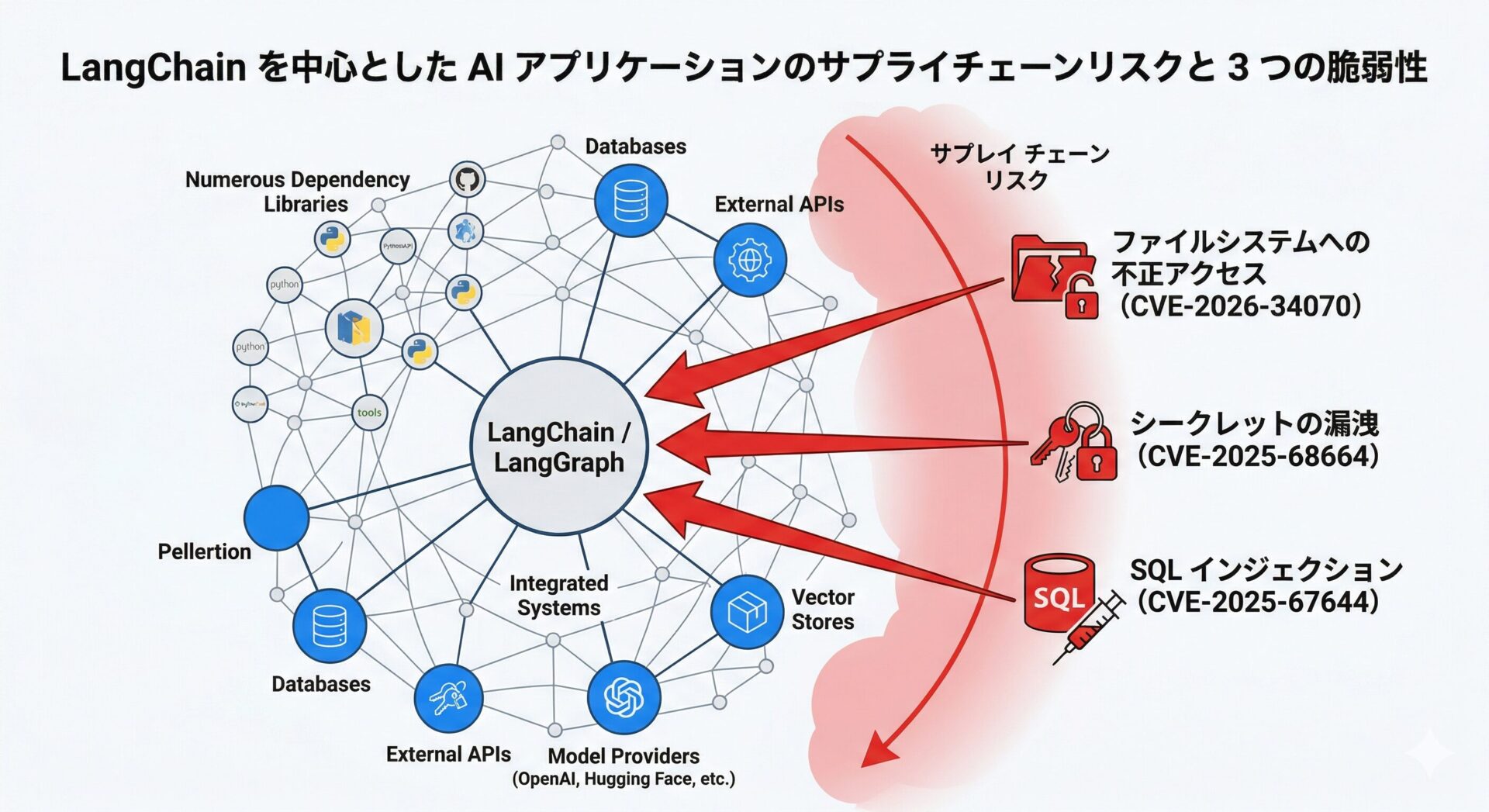

昨今の AI アプリケーション開発において、LangChain および LangGraph は欠かせない要素となっています。しかし、広く普及しているが故に、これらのフレームワークに内在する脆弱性は広範なシステムに対する重大なサプライチェーンリスクとなります。

AI フレームワークの普及とサプライチェーンリスク

Python Package Index(PyPI)の統計によると、LangChain 関連のパッケージは週に数千万回以上ダウンロードされています。これは、一つの脆弱性が無数のダウンストリームライブラリや統合システムへ連鎖的に波及することを意味します。

参考: The Hacker News

“LangChain doesn’t exist in isolation. It sits at the center of a massive dependency web that stretches across the AI stack. Hundreds of libraries wrap LangChain, extend it, or depend on it,”

(LangChain は単独で存在しているわけではありません。AI スタック全体に広がる巨大な依存関係ウェブの中心に位置しています。何百ものライブラリが LangChain をラップし、拡張し、あるいは依存しています。)

https://nodejs.org/en/blog/vulnerability/march-2026-security-releases

公開された 3 つの脆弱性(CVE-2026-34070 等)の核心

今回報告されたのは、エンタープライズ環境の根幹を揺るがす 3 つの独立した脆弱性です。それぞれが異なるクラスのデータに対する不正アクセスを可能にします。

- CVE-2026-34070(CVSS スコア: 7.5)

-

LangChain のプロンプト読み込み API(langchain_core/prompts/loading.py)におけるパストラバーサルの脆弱性です。特製のプロンプトテンプレートを渡すことで、入力検証を迂回して任意のファイルへのアクセスを許してしまいます。

- CVE-2025-68664(CVSS スコア: 9.3)

-

信頼できないデータのデシリアライズに伴う極めて深刻な脆弱性です。入力を不正に解釈させるデータ構造を渡すことで、API キーや環境変数のシークレット情報が漏洩するリスクがあります。

- CVE-2025-67644(CVSS スコア: 7.3)

-

LangGraph の SQLite チェックポイント実装における SQL インジェクションの脆弱性です。メタデータフィルターキーを通じて、データベースに対して任意の SQL クエリが実行される危険性があります。

これらの脆弱性は、システムの認証情報や機密データを直接脅かすため、インフラ運用者は対象となるパッケージのバージョン監査と修正パッチの適用を最優先で実施する必要があります。.

脆弱性がもたらす 3 つの情報漏洩シナリオと影響範囲

今回公開された脆弱性は、AI アプリケーションの裏側で稼働するインフラストラクチャに対して直接的な脅威をもたらします。具体的には、以下の 3 つのシナリオが想定されます。

参考: The Hacker News

“Successful exploitation of the aforementioned flaws could allow an attacker to read sensitive files like Docker configurations, siphon sensitive secrets via prompt injection, and access conversation histories associated with sensitive workflows.”

(前述の欠陥の悪用に成功すると、攻撃者は Docker 構成などの機密ファイルを読み取ったり、プロンプトインジェクションを介して機密シークレットを吸い上げたり、機密性の高いワークフローに関連する会話履歴にアクセスしたりできるようになります。)

https://nodejs.org/en/blog/vulnerability/march-2026-security-releases

パストラバーサルによるコンテナ設定ファイルの漏洩(CVE-2026-34070)

プロンプトテンプレートの検証不備を突くことで、攻撃者はアプリケーションの実行権限を利用し、ホストやコンテナ内の任意のファイルを読み取ることが可能になります。 これにより、Docker 環境における .env ファイルや docker-compose.yml などが標的となり、システム全体の構成情報が外部へ流出する危険性があります。

デシリアライズの悪用によるシークレットの流出(CVE-2025-68664)

不正なデータ構造を入力として渡すことで、アプリケーションの環境変数に格納されている API キー(Azure OpenAI Service や AWS のクレデンシャルなど)が漏洩します。 クラウドプロバイダーのアクセス権が奪われるだけでなく、クラウド環境全体へのラテラルムーブメント(横展開)の起点となる極めて深刻なシナリオです。

SQLite チェックポイントにおける SQL インジェクション(CVE-2025-67644)

LangGraph の状態管理(チェックポイント)において、細工されたメタデータフィルターを通じて任意の SQL クエリが実行されます。 これにより、ユーザーと AI 間のプロンプト履歴や、業務上の機密データが含まれる会話ログ(Conversation History)がデータベースから直接抽出される恐れがあります。

開発・運用現場で直ちに実施すべき対策手順

AI フレームワークの脆弱性は、公開から数時間〜数日以内にエクスプロイト(攻撃コード)が作成され、悪用される傾向にあります。別の製品(Langflow)の事例では、公開後わずか 20 時間で悪用が確認されています。

参考: The Hacker News

“With threat actors moving quickly to exploit newly disclosed flaws, it’s essential that users apply the patches as soon as possible for optimal protection.”

(脅威アクターは新たに公開された欠陥を悪用するために迅速に動いているため、ユーザーは最適な保護のためにできるだけ早くパッチを適用することが不可欠です。)

https://nodejs.org/en/blog/vulnerability/march-2026-security-releases

修正済みバージョンへのアップデートと依存関係の確認

最も確実かつ最優先の対策は、影響を受けるパッケージを修正済みの安全なバージョンへアップデートすることです。

公式からアナウンスされている修正済みバージョンは以下の通りです。

- CVE-2026-34070:

langchain-core>= 1.2.22 - CVE-2025-68664:

langchain-core0.3.81 および 1.2.5 - CVE-2025-67644:

langgraph-checkpoint-sqlite3.0.1

実環境において、現在のバージョンを確認するには以下のコマンドを実行します。

pip show langchain-core langgraph-checkpoint-sqlite古いバージョンが検出された場合は、requirements.txt や Pipfile の指定バージョンを修正し、直ちにパッケージを更新してください。

Docker コンテナ環境における脆弱性スキャン

CI/CD パイプラインやローカルの開発環境において、コンテナイメージ内に脆弱なバージョンのライブラリが混入していないかを監査します。 例えば、Trivy などのコンテナスキャナを利用して、デプロイ前に依存関係の脆弱性を検出することが推奨されます。

trivy image my-langchain-app:latestこのスキャン結果に該当の CVE 番号が含まれていた場合、ベースイメージの再構築(ビルド)を行い、本番環境へデプロイされる前にパイプラインを強制的に停止(フェイル)させる仕組みを構築することが重要です。

クラウド環境(Azure 等)および CI/CD における予防的アプローチ

AI アプリケーションの基盤コンポーネントにおける脆弱性は、それ単体の問題にとどまらず、システム全体を危険にさらす可能性があります。

参考: The Hacker News

“The findings once again underscore how artificial intelligence (AI) plumbing is not immune to classic security vulnerabilities, potentially putting entire systems at risk.”

(今回の発見は、人工知能(AI)の基盤が古典的なセキュリティ脆弱性の影響を受けないわけではなく、システム全体を危険にさらす可能性があることを改めて浮き彫りにしています。)

https://nodejs.org/en/blog/vulnerability/march-2026-security-releases

パッチの適用に加えて、万が一未知の脆弱性を突かれた場合でも被害を局所化できるよう、インフラストラクチャレベルでの予防的なアーキテクチャ設計が求められます。

権限の最小化とシークレット管理のベストプラクティス

コンテナやアプリケーションの実行権限は、必要最小限(Least Privilege)に制限することが鉄則です。 ホスト側の重要なディレクトリが読み取り専用(Read-Only)でマウントされていれば、CVE-2026-34070 のようなパストラバーサル攻撃による被害を大幅に軽減できます。 また、API キーなどの機密情報はコンテナ内の環境変数やファイルに直接保存せず、Azure Key Vault や AWS Secrets Manager のような外部のシークレット管理サービスを利用し、動的に参照する構成とすることが極めて強力な防御策となります。

CI/CD パイプラインへの自動脆弱性診断の組み込み手順

開発プロセスの初期段階(シフトレフト)で脆弱性を検知するため、CI/CD パイプラインにセキュリティ診断を組み込みます。 GitHub Actions や Azure DevOps のワークフロー内で、ソースコードのプッシュ時やコンテナイメージのビルド時に自動スキャンを実行します。 重大な脆弱性(Critical や High)が検出された場合はパイプラインを強制終了させ、本番環境へのデプロイを自動的にブロックする仕組みを構築することが、人的ミスによる脆弱なパッケージの混入の防止につながります。

まとめ

本記事では、LangChain と LangGraph に発見された 3 つの深刻な脆弱性と、その実践的な対策について解説しました。

- AI フレームワークの脆弱性は、広範なシステムへの重大なサプライチェーンリスクとなる。

- パストラバーサルや SQL インジェクションにより、環境変数などの機密データが漏洩する恐れがある。

- 直ちにパッケージのバージョンを確認し、修正済みバージョンへアップデートを実施する。

- CI/CD 環境に脆弱性スキャンを組み込み、未パッチのコードのデプロイを自動ブロックする。

以上、最後までお読みいただきありがとうございました。