はじめに

Oracle は、Fusion Middleware 製品群に含まれる Oracle Identity Manager および Oracle Web Services Manager に影響を与える深刻な脆弱性(CVE-2026-21992)に関するセキュリティアラートを公開しました。

本脆弱性は、攻撃者がネットワーク経由で認証を経ることなくリモートコード実行(RCE)を引き起こす可能性があり、CVSS v3.1 のベーススコアは 9.8(クリティカル)と極めて高く評価されています。

本記事では、インフラエンジニアおよびシステム管理者に向けて、CVE-2026-21992 の概要と技術的な脅威メカニズムを紐解き、パッチ適用時の運用上の注意点や、WAF や IPS などのセキュリティ製品を活用した実践的な緩和策とシステム保護の手法について客観的に解説します。

- CVE-2026-21992 の概要と認証不要な RCE の脅威メカニズム

- 影響を受ける製品バージョンとパッチ適用の際の運用ポイント

- Fortinet 製品(WAF / IPS)等を利用した一時的な緩和策の考え方

- 単発の対応にとどまらない、恒久的なインフラ保護のベストプラクティス

CVE-2026-21992 の概要と RCE の脅威メカニズム

今回のセキュリティアラートで修正された CVE-2026-21992 は、対象となる Oracle 製品の特定のコンポーネントにおいて、外部からの入力値の検証や処理に重大な欠陥が存在することを示しています。

認証不要でリモートコード実行を許す脆弱性の深刻度(CVSS 9.8)

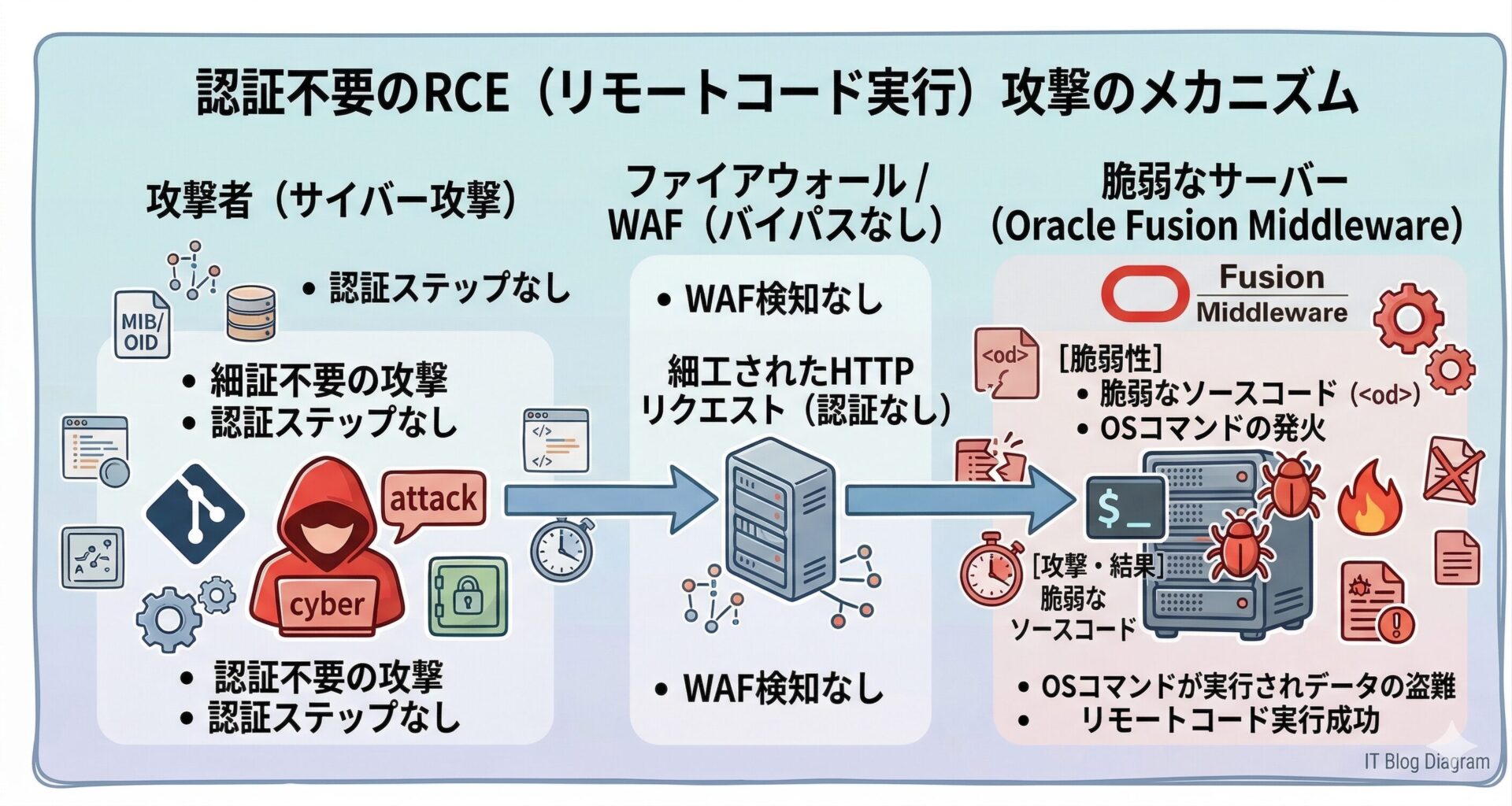

本脆弱性の最大のリスクは、攻撃を成立させるために「事前のユーザー認証」や「ユーザーの操作(インタラクション)」を一切必要としない点にあります。

参考: Oracle Security Alert Advisory – CVE-2026-21992

“This vulnerability is remotely exploitable without authentication. If successfully exploited, this vulnerability may result in remote code execution.” (この脆弱性は、認証なしでリモートから悪用可能です。悪用に成功した場合、リモートコード実行を引き起こす可能性があります。)

https://www.oracle.com/security-alerts/alert-cve-2026-21992.html

Oracle のリスクマトリクスによれば、攻撃元区分(Attack Vector)は「ネットワーク」であり、HTTP プロトコルを介して脆弱なエンドポイント(REST WebServices や Web Services Security)に到達できる状態であれば、インターネット経由からでも攻撃が成立する条件が揃っています。

インフラエンジニアが理解しておくべき RCE 攻撃のプロセス

リモートコード実行(RCE)は、攻撃者が細工したリクエスト(悪意のあるペイロード)を標的サーバーへ送信することで、サーバーの OS 上で任意のシステムコマンドを実行させる攻撃手法です。

この攻撃が成功すると、サーバーの完全な制御(機密データの窃取、システムファイルの改ざん、ランサムウェアの展開、他の内部ネットワークへの横展開など)を許すことになります。したがって、インフラの設計・運用においては、パッチの適用と併せて、不要なエンドポイントをインターネットに公開しないネットワークレベルでのアクセス制御(ファイアウォールによる IP 制限など)を徹底することが第一の防御層となります。

影響を受ける製品バージョンとパッチ適用の注意点

今回の脆弱性において、直接的に影響を受ける製品とバージョンは以下の通りです。

- Oracle Identity Manager: バージョン 12.2.1.4.0、14.1.2.1.0

- Oracle Web Services Manager: バージョン 12.2.1.4.0、14.1.2.1.0

参考: Oracle Security Alert Advisory – CVE-2026-21992

“Oracle always recommends that customers remain on actively-supported versions and apply all Security Alerts and Critical Patch Update security patches without delay.” (Oracle は、お客様が常にアクティブにサポートされているバージョンを使用し、すべてのセキュリティアラートおよびクリティカルパッチアップデートのセキュリティパッチを遅滞なく適用することを常に推奨しています。)

https://www.oracle.com/security-alerts/alert-cve-2026-21992.html

パッチ適用前後でのシステム影響確認と実運用環境での切り戻し計画

ベンダーの推奨に従い、早急にパッチを適用することが根本的な解決策です。しかし、基幹システムを支えるミドルウェア(Fusion Middleware など)へのパッチ適用は、既存のアプリケーション動作に予期せぬ影響を与えるリスクが伴います。

本番環境へ適用する前に、必ず検証環境(ステージング)で同等のパッチを適用し、認証機能や Web サービス連携などの正常性確認を実施することが不可欠です。また、万が一適用後に障害が発生した場合に備え、適用前のスナップショットやバックアップを取得し、迅速に切り戻し(ロールバック)できる手順を確立しておくことが、実運用において最も重要なポイントとなります。

Fortinet 等のセキュリティ製品を活用した一時的な緩和策

パッチの検証や適用に向けたメンテナンスウィンドウ(計画停止)の確保に時間がかかる場合、ネットワーク境界におけるセキュリティデバイスを活用した仮想パッチ(Virtual Patching)やアクセス制御が有効な防御策となります。

WAF(Web Application Firewall)による不正な HTTP リクエストの遮断

今回の RCE 脆弱性は、主に HTTP プロトコルを介して悪用されます。公開されている Web エンドポイントの前面に WAF(Web Application Firewall)を配置することで、攻撃者の送信する異常なペイロードや不正なリクエストパターンを検査・遮断することが可能です。

FortiWeb などの WAF ソリューションを利用している場合は、ベンダーから提供される最新のシグネチャデータベースへ更新し、異常なパラメータや不正なコマンドインジェクションの試行をブロックするモードで運用することが推奨されます。

IPS(侵入防御システム)シグネチャによるエクスプロイト通信の検知と防御

内部ネットワークと外部ネットワークの境界に設置された次世代ファイアウォール(NGFW)や IPS(侵入防御システム)も、RCE 攻撃の検知に強力な効果を発揮します。

FortiGate 等のデバイスでは、CVE-2026-21992 に関連する攻撃トラフィックを検知するための IPS シグネチャがリリースされるケースが一般的です。インフラ管理者は、該当する IPS シグネチャのアクションを「検知のみ(Monitor)」から「遮断(Block)」へ変更し、対象サーバー宛ての通信を保護することで、パッチ適用までの間、システムを攻撃から守る猶予期間を作り出すことができます。

恒久的なインフラ保護に向けたベストプラクティス

パッチの適用は特定の脆弱性に対する対症療法に過ぎません。今回の CVE-2026-21992 のように、認証不要でシステムを掌握されるクリティカルな RCE に備えるためには、インフラ全体のアーキテクチャをセキュア・バイ・デザインの思想で見直す必要があります。

参考: Oracle Security Alert Advisory – CVE-2026-21992

“However, it is likely that earlier versions of affected releases are also affected by these vulnerabilities. As a result, Oracle recommends that customers upgrade to supported versions.”

(しかし、影響を受けるリリースの初期バージョンもこれらの脆弱性の影響を受ける可能性が高いです。結果として、Oracle はお客様にサポートされているバージョンへのアップグレードを推奨します。)

https://www.oracle.com/security-alerts/alert-cve-2026-21992.html

単発のパッチ適用に依存しない、最小権限の原則とネットワーク分離

ミドルウェアが稼働するサーバーを、インターネットや広範な社内ネットワークに直接露出させる構成は非常に危険です。

不要な管理ポートや API エンドポイントをファイアウォールで厳格に遮断し、VPN や ZTNA(Zero Trust Network Access)を経由したアクセスのみを許可するネットワーク分離(セグメンテーション)が重要です。また、ミドルウェアを実行するサービスアカウントには、OS 上での最小権限の原則(Least Privilege)を適用し、万が一 RCE が成立しても被害を局所化できる設計が求められます。

定期的な脆弱性診断による継続的なリスク評価の重要性

システムの構成変更や、サポート切れ(EOL)製品に潜む未知の脅威に追従するためには、定期的な監査が不可欠です。

脆弱性スキャナーや CSPM(Cloud Security Posture Management)などのツールを導入し、ミドルウェアのバージョンやパッチ適用状況を継続的に監視・評価する運用プロセスを確立してください。これにより、次なるゼロデイ攻撃や深刻な脆弱性が公表された際にも、迅速な影響範囲の特定と初動対応が可能になります。

まとめ

本記事では、Oracle Fusion Middleware の深刻な RCE 脆弱性(CVE-2026-21992)と、インフラエンジニアが取るべき対策について解説しました。

- CVE-2026-21992 は認証不要でリモートコード実行(RCE)を許す CVSS 9.8 の脆弱性である。

- 影響を受ける Identity Manager などの対象バージョンに対し、早急なパッチ適用と影響確認が必要である。

- パッチ適用までの間、FortiWeb などの WAF や IPS シグネチャを活用した仮想パッチによる保護が有効である。

- ネットワーク分離や ZTNA(Zero Trust Network Access)の導入など、インフラ全体の恒久的なセキュリティ強化が求められる。

以上、最後までお読みいただきありがとうございました。