はじめに

Aqua Security がメンテナーを務める広く普及したコンテナ脆弱性スキャナー「Trivy」の公式 GitHub Actions において、CI/CD 環境の機密情報(Secrets)を狙った重大な侵害事件が報告されました。

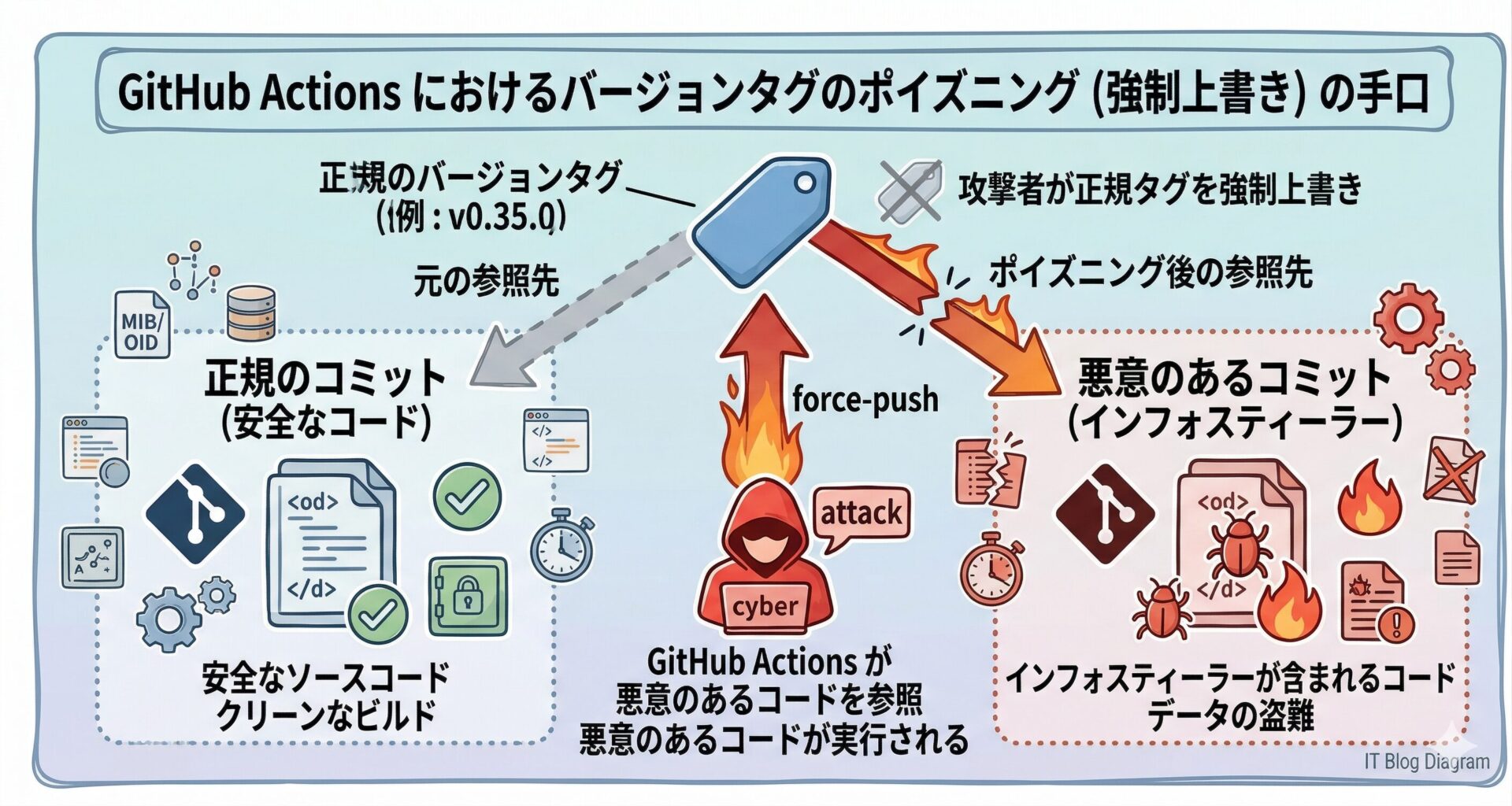

本事件は、Trivy 自体のソースコードのバグを突いたものではなく、攻撃者が正規の認証情報を悪用して過去のバージョンタグを書き換え、開発者が信頼して利用しているツールをマルウェア(インフォスティーラー)の配信メカニズムに変えてしまったサプライチェーン攻撃です。

本記事では、この侵害の概要と攻撃者の手口を整理し、自社環境への影響確認手順や、CI/CD パイプラインを永続的に保護するための実践的なセキュリティ対策とベストプラクティスについて解説します。

- Trivy の公式 GitHub Actions を標的とした侵害の全容

- バージョンタグの強制書き換え(タグポイズニング)の手口

- インフォスティーラーの挙動と自社環境への影響確認方法

- SHA ハッシュによる Actions の固定化など、実践的な防御策

Trivy 公式 GitHub Actions 侵害の概要と手口

今回のインシデントは、CI/CD パイプラインで Trivy の脆弱性スキャンを実行するための公式アクションである aquasecurity/trivy-action および aquasecurity/setup-trivy に影響を与えました。

窃取された認証情報による「バージョンタグの強制書き換え」

攻撃者は、Git システム自体の脆弱性を悪用したわけではありません。何らかの方法で窃取した十分な権限を持つ認証情報(メンテナーの PAT や自動化トークンなど)を利用し、trivy-action リポジトリの 76 個のバージョンタグのうち 75 個を強制的にプッシュ(force-push)して上書きしました。

この手口により、新しい悪意のあるリリースを作成することなく、既存のバージョン指定を悪意のあるコミットへとすり替えることに成功しています。

参考: Trivy Security Scanner GitHub Actions Breached, 75 Tags Hijacked to Steal CI/CD Secrets

“These tags were modified to serve a malicious payload, effectively turning trusted version references into a distribution mechanism for an infostealer.”

(これらのタグは悪意のあるペイロードを提供するように変更され、事実上、信頼されたバージョン参照がインフォスティーラーの配信メカニズムに変わりました。)

https://thehackernews.com/2026/03/trivy-security-scanner-github-actions.html

第一のインシデント(hackerbot-claw)からの連鎖的な被害

実は、Trivy に関連するサプライチェーンインシデントは 1 ヶ月以内で 2 回目となります。

2026 年 2 月末から 3 月初旬にかけて、自律型ボット(hackerbot-claw)が pull_request_target ワークフローを悪用し、Personal Access Token(PAT)を窃取する最初の事件が発生していました。セキュリティベンダーの報告によれば、今回のタグポイズニングは、この最初の事件の「不完全な封じ込め」に起因しています。

シークレットやトークンのローテーションを実施したものの、そのプロセスがアトミック(不可分・一斉)ではなかったため、攻撃者が更新されたトークンを継続して把握できてしまった可能性が指摘されています。

インフォスティーラーの挙動と環境への影響確認

悪意のあるタグを参照してしまった CI/CD パイプラインでは、GitHub Actions のランナー内でインフォスティーラー(情報窃取マルウェア)が実行されます。

CI/CD 環境から窃取される機密情報(Secrets)の種類

このペイロードは、ランナープロセスのメモリおよびファイルシステムから環境変数を収集します。主な標的となるのは、SSH キー、クラウドプロバイダーの認証情報、データベースの接続情報、Git や Docker の構成ファイル、Kubernetes トークンなど、インフラの根幹に関わる重要な機密情報(Secrets)です。

また、攻撃グループ(TeamPCP)の金銭的な動機から、Solana バリデーターのキーペアや暗号資産ウォレットなども窃取の対象として組み込まれています。

データ持ち出し経路と「tpcp-docs」リポジトリの有無の確認

収集されたデータは暗号化され、攻撃者が管理するサーバー(scan.aquasecurtiy[.]org ※typo に偽装されたドメイン)へ HTTP POST リクエスト経由で送信(持ち出し)されます。

さらに、この攻撃には巧妙なフォールバック(代替手段)が用意されています。

参考: Trivy Security Scanner GitHub Actions Breached, 75 Tags Hijacked to Steal CI/CD Secrets

“Should the exfiltration attempt fail, the victim’s own GitHub account is abused to stage the stolen data in a public repository named “tpcp-docs” by making use of the captured INPUT_GITHUB_PAT”

(データ持ち出しの試みが失敗した場合、被害者自身の GitHub アカウントが悪用され、キャプチャされた INPUT_GITHUB_PAT を利用して「tpcp-docs」という名前のパブリックリポジトリに盗まれたデータがステージングされます。)

https://thehackernews.com/2026/03/trivy-security-scanner-github-actions.html

外部サーバーへの送信がファイアウォール等でブロックされた場合、マルウェアはランナー内の環境変数(INPUT_GITHUB_PAT)を悪用し、被害者のアカウント上に「tpcp-docs」という公開リポジトリを勝手に作成してデータをアップロードします。

CI/CD 環境を守る実践的な防御策とベストプラクティス

このような公式ツールの侵害(サプライチェーン攻撃)から自社環境を守るために、開発チームやインフラ担当者は以下の対策を講じる必要があります。

被害が疑われる場合の即時 Secrets ローテーション

もし侵害されたバージョンの Trivy アクションを実行してしまった可能性がある場合、以下の対応を即座に行うことが推奨されます。

- パイプライン内のすべての機密情報(Secrets)を侵害されたものとみなし、直ちにローテーション(無効化および再発行)を実施する。

- ネットワークレベルでデータの持ち出し先ドメイン(scan.aquasecurtiy[.]org)と IP アドレス(45.148.10[.]212)への通信をブロックする。

- 自身または組織の GitHub アカウント内に「tpcp-docs」という不審なリポジトリが作成されていないか確認する。

バージョンタグではなくフル SHA ハッシュによる Actions の固定化

今回の事件から学ぶべき最大の教訓は、GitHub Actions におけるバージョン指定の方法です。

uses: aquasecurity/trivy-action@master や @v0.28.0 といったブランチ名・タグ名は、攻撃者(またはメンテナー)によって後から別のコミットへ強制的に書き換えることが可能です。これを防ぐためには、GitHub Actions を利用する際、バージョンタグではなく不変のフル SHA ハッシュ(例: @a1b2c3d4…)でアクションを固定する運用が必須となります。

参考: Trivy Security Scanner GitHub Actions Breached, 75 Tags Hijacked to Steal CI/CD Secrets

“Pin GitHub Actions to full SHA hashes, not version tags,” Wiz researcher Rami McCarthy said. “Version tags can be moved to point at malicious commits, as demonstrated in this attack.”

(Wiz の研究者 Rami McCarthy 氏は「GitHub Actions はバージョンタグではなく、完全な SHA ハッシュに固定してください。この攻撃で実証されたように、バージョンタグは悪意のあるコミットを指すように移動される可能性があります」と述べています。)

https://thehackernews.com/2026/03/trivy-security-scanner-github-actions.html

まとめ

本記事では、Trivy 公式の GitHub Actions に対する侵害事件の概要と、CI/CD 環境を守るための実践的な対策について解説しました。

- 攻撃者は窃取した権限でバージョンタグを書き換え、正規ツールをマルウェア配信に悪用した。

- マルウェアは環境変数やクラウド認証情報を窃取し、外部サーバーや公開リポジトリへ送信する。

- 被害が疑われる場合は、すべての Secrets の即時ローテーションと不審なリポジトリの確認が必要である。

- 将来のタグポイズニングを防ぐため、Actions の指定は必ず不変の SHA ハッシュで行うべきである。

以上、最後までお読みいただきありがとうございました。