はじめに

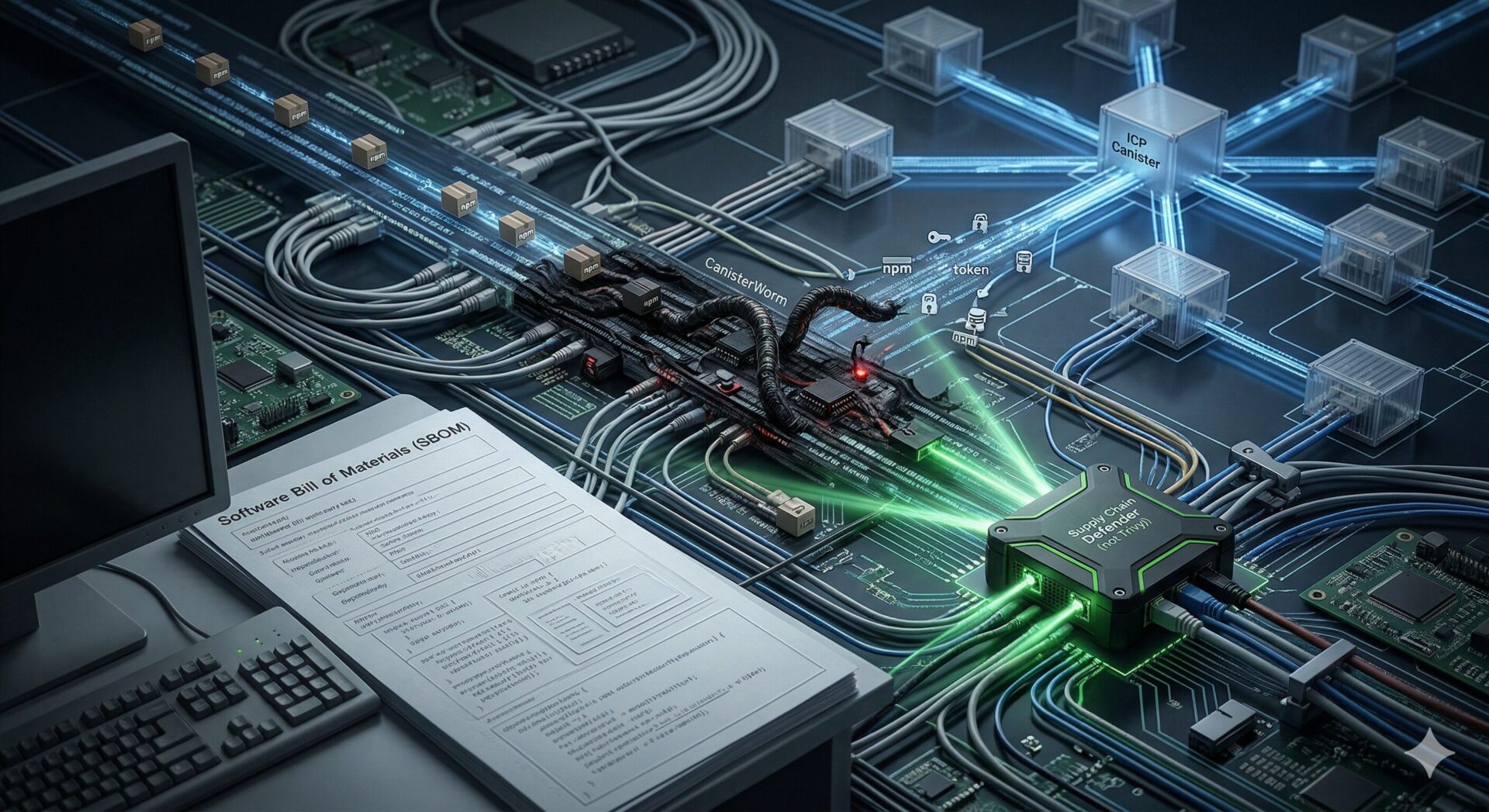

近年、オープンソースのパッケージリポジトリを狙ったサプライチェーン攻撃が激化しています。今回のニュースでは、北朝鮮を背景とするハッカー集団がnpmやPyPI、Go、Rustなどのエコシステムを通じて、 1,700 以上の悪意あるパッケージを拡散させていることが明らかになりました。

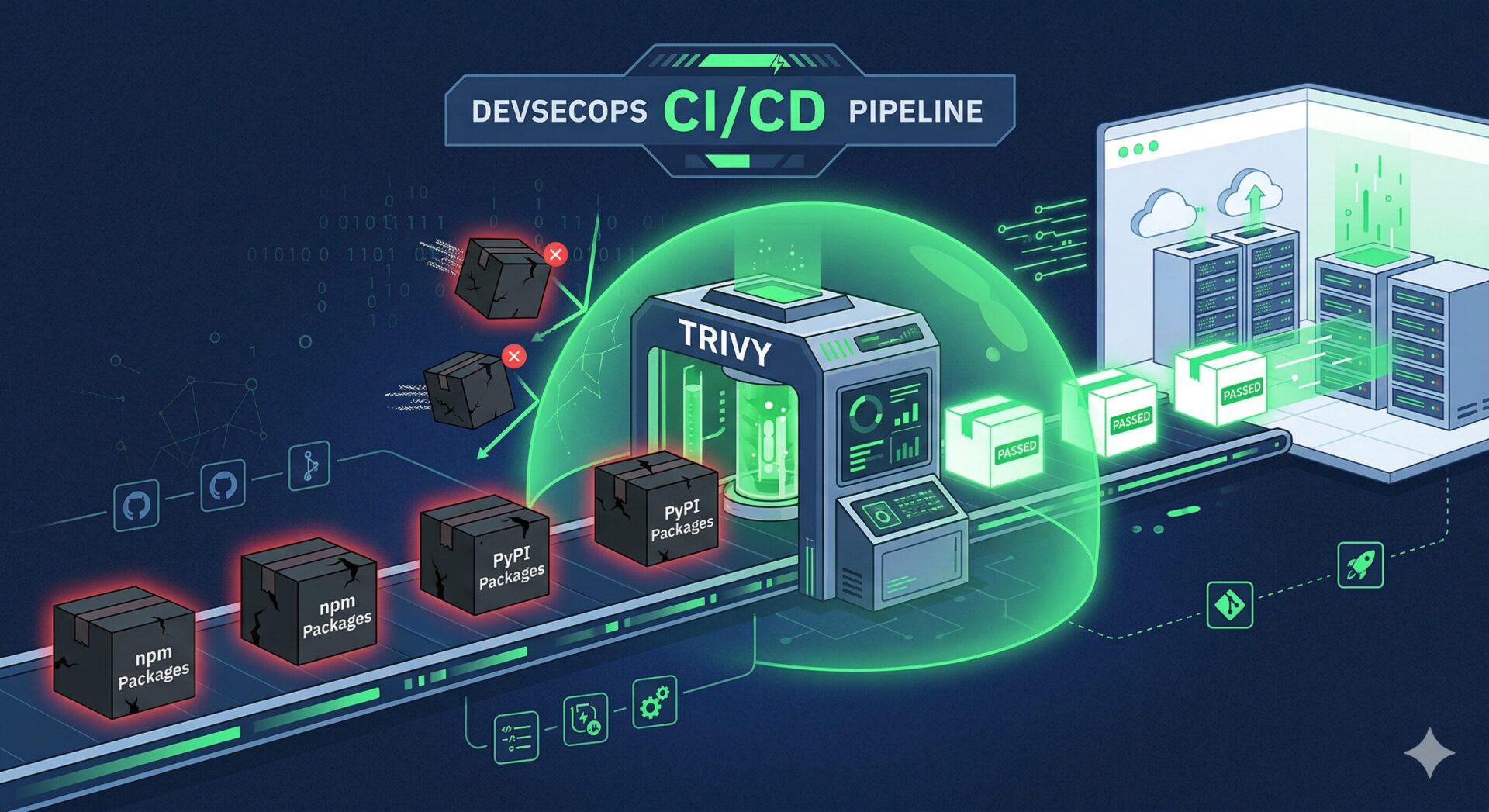

本記事では、この大規模な攻撃キャンペーンの全容と手口を解説し、DevSecOpsの観点からTrivyを用いて CI/CD パイプラインで汚染パッケージを自動ブロックする防衛策について考察します。

- 悪意あるパッケージを利用したサプライチェーン攻撃の最新動向

- 攻撃者が用いる潜伏手法とソーシャルエンジニアリングの手口

Trivyを活用した CI/CD 環境での実践的なブロック手順

お時間がない方向けに、 2 分の音声で要点をサクッと解説しています。

※解説はブログ記事をもとに AI で生成しています。

1,700 超の悪意あるパッケージによるサプライチェーン攻撃の全容

標的となったパッケージマネージャ(npm, PyPI, Go, Rust 等)

「Contagious Interview」と呼ばれる北朝鮮関連のハッカー集団によるキャンペーンは、npm、PyPI、Go、Rust、PHP(Packagist) といった主要な開発エコシステム全体へ標的を拡大しています。

参考: N. Korean Hackers Spread 1,700 Malicious Packages Across npm, PyPI, Go, Rust

“In all, Socket said it has identified more than 1,700 malicious packages linked to the activity since the start of January 2025.”

(Socket によると、 2025 年 1 月初旬以降、この活動に関連する 1,700 以上の悪意あるパッケージが特定されたとのことです。)

https://thehackernews.com/2026/04/n-korean-hackers-spread-1700-malicious.html

これらのパッケージは正規の開発ツールを装いながら、実際にはマルウェアのローダーとして機能します。実行されると、情報窃取(Infostealer)や遠隔操作(RAT)の機能を持つ第 2 段階のペイロードをダウンロードし、Web ブラウザのデータやパスワードマネージャー、暗号資産ウォレットなどの情報を標的にします。 特に Windows 環境向けの一部パッケージでは、シェルコマンドの実行やキーストロークの記録、リモートアクセスツール(AnyDesk 等)の展開など、深刻な侵害を引き起こす機能が組み込まれていることが確認されています。

インストール時ではなく正規機能に潜伏する巧妙な手口

今回の攻撃群で特筆すべき点は、悪意あるコードが「パッケージのインストール時」には直接実行されないという点です。

従来の手法とは異なり、マルウェアはパッケージが提供する正規の機能やメソッドの中に巧妙に隠蔽されています。例えば、logtraceというRustパッケージでは、Logger::trace(i32)という日常的に開発者が使用するロギング関数の中に悪意あるコードが潜んでいました。 このように、開発者が疑いを持たない通常の呼び出しフローにマルウェアを組み込むことで、セキュリティスキャンや目視でのコードレビューをすり抜ける確率を高めています。

数字がエグいです。1,700は「たまたま見つかった」分で、氷山の一角の可能性が高い。npm、PyPI、Go、Rust、PHPと主要どころを総なめにしているので、言語を問わず全員が当事者だと思った方がいい。開発環境はもはや「信頼できる場所」ではなく「常に疑う場所」になりました。

攻撃者の狙いとソーシャルエンジニアリングの手法

UNC1069 による偽の Zoom / Teams ミーティングを通じた侵入

この大規模なサプライチェーン攻撃の背後には、「UNC1069」(BlueNoroff や Sapphire Sleet 等のグループと重複)と呼ばれる金銭目的の脅威グループが存在します。彼らの手法で特徴的なのは、技術的な悪用だけでなく、非常に巧妙なソーシャルエンジニアリングを組み合わせている点です。

攻撃者は LinkedIn や Telegram、Slack などを通じて、ターゲットとなる開発者や企業の担当者に対して数週間にわたるコンタクトを行い、警戒心を解いていきます。十分な信頼関係を築いた後、業務連絡を装って偽の Zoom や Microsoft Teams のミーティングリンクを送信し、「ClickFix」と呼ばれる手口でマルウェアをダウンロード・実行させます。

情報窃取(Infostealer)と遠隔操作(RAT)のリスクと潜伏

侵入に成功したマルウェアは、C2(コマンド&コントロール)サーバーと通信し、Windows、macOS、Linux 環境を横断してデータの窃取や侵害後の活動を展開します。ここで最も警戒すべきは、攻撃者が「侵入直後には意図的に行動を起こさない」という戦略をとっていることです。

参考: N. Korean Hackers Spread 1,700 Malicious Packages Across npm, PyPI, Go, Rust

“Operators deliberately do not act immediately following initial access. The implant is left dormant or passive for a period following compromise,”

(オペレーターは初期アクセス後、意図的にすぐには行動しません。インプラントは侵害後、一定期間休眠またはパッシブ状態のままになります。)

https://thehackernews.com/2026/04/n-korean-hackers-spread-1700-malicious.html

被害者が「ミーティングツールの一時的な不具合だろう」と勘違いしてスケジュールを再調整し、通常業務に戻っている間、マルウェアは休眠状態で潜伏します。これにより、EDR(Endpoint Detection and Response)などのセキュリティ監視による即時検知をすり抜け、インシデント対応が発動する前に被害範囲を最大化することが攻撃者の真の狙いとみられています。

UNC1069 は技術より“人間”を攻めます。LinkedIn や Slack で数週間かけて雑談し、信頼を作ってから「打ち合わせしましょう」と Zoom リンクを送る。ここで焦らないのがプロ。マルウェアはリンク先の「ClickFix」で入ります。つまり、フィッシングというより“面談詐欺”です。

Trivy を用いた CI/CD パイプラインでの自動防衛策

DevSecOps におけるコンテナ・パッケージスキャンの重要性

今回のような大規模かつ巧妙なサプライチェーン攻撃に対し、開発者の目視レビューやインストール時の警戒だけで防ぐことは困難です。攻撃者は常にツールやインフラを進化させており、防衛側も自動化されたセキュリティ機構をパイプラインに組み込むことが推奨されます。

参考: N. Korean Hackers Spread 1,700 Malicious Packages Across npm, PyPI, Go, Rust

“What we are seeing consistently is ongoing evolution in how DPRK-linked, financially motivated actors operate, shifts in tooling, infrastructure, and targeting…”

(DPRK に関連する金銭目的の攻撃者の活動において、ツール、インフラ、標的の変化など、継続的な進化が一貫して見られます…)

https://thehackernews.com/2026/04/n-korean-hackers-spread-1700-malicious.html

こうした脅威に対抗するための有効な手段として、脆弱性および設定ミスをスキャンするオープンソースツールであるTrivyの導入をおすすめします。Trivyは OS パッケージだけでなく、npmやPyPI、Go、Rustなどの言語固有の依存関係も高速にスキャンできるため、DevSecOpsの基盤として非常に強力です。

GitHub Actions 等への Trivy 組み込みとビルドのブロック運用

実際の運用においては、GitHub Actions や GitLab CI といった CI/CD パイプラインのジョブに Trivy を組み込む設計が有効です。

コードがプッシュされた際、あるいはコンテナイメージがビルドされる直前に Trivy を実行し、依存関係ファイル( package-lock.json や requirements.txt 等)をスキャンします。このとき、「CRITICAL(致命的)」または「HIGH(高)」の脆弱性、あるいは既知の悪意あるパッケージが検出された場合は、自動的に --exit-code 1 を返してビルドを即座に強制停止(ブロック)する設定を行うことが、サプライチェーン攻撃の防止につながります。

同様のサプライチェーン攻撃に対する実務的な防衛アプローチについては、以下の記事でも詳しく解説しています。あわせてご確認ください。

目視レビューはもう限界。攻撃側は常に進化するので、防衛は“自動で止める”に寄せるのが正解だと思いんす。Trivy は OS パッケージだけでなくnpm、PyPI、Go、Rust まで一気通貫で見られるので、最初の1本にちょうどいい。

まとめ

- 北朝鮮系ハッカーが主要パッケージリポジトリで 1,700 超の悪意あるコードを拡散している

- 攻撃はソーシャルエンジニアリングを起点とし、侵入後に休眠する巧妙な手口を用いる

- CI/CD パイプラインに

Trivyを組み込み、ビルドを自動ブロックする運用が推奨される。

以上、最後までお読みいただきありがとうございました。