はじめに

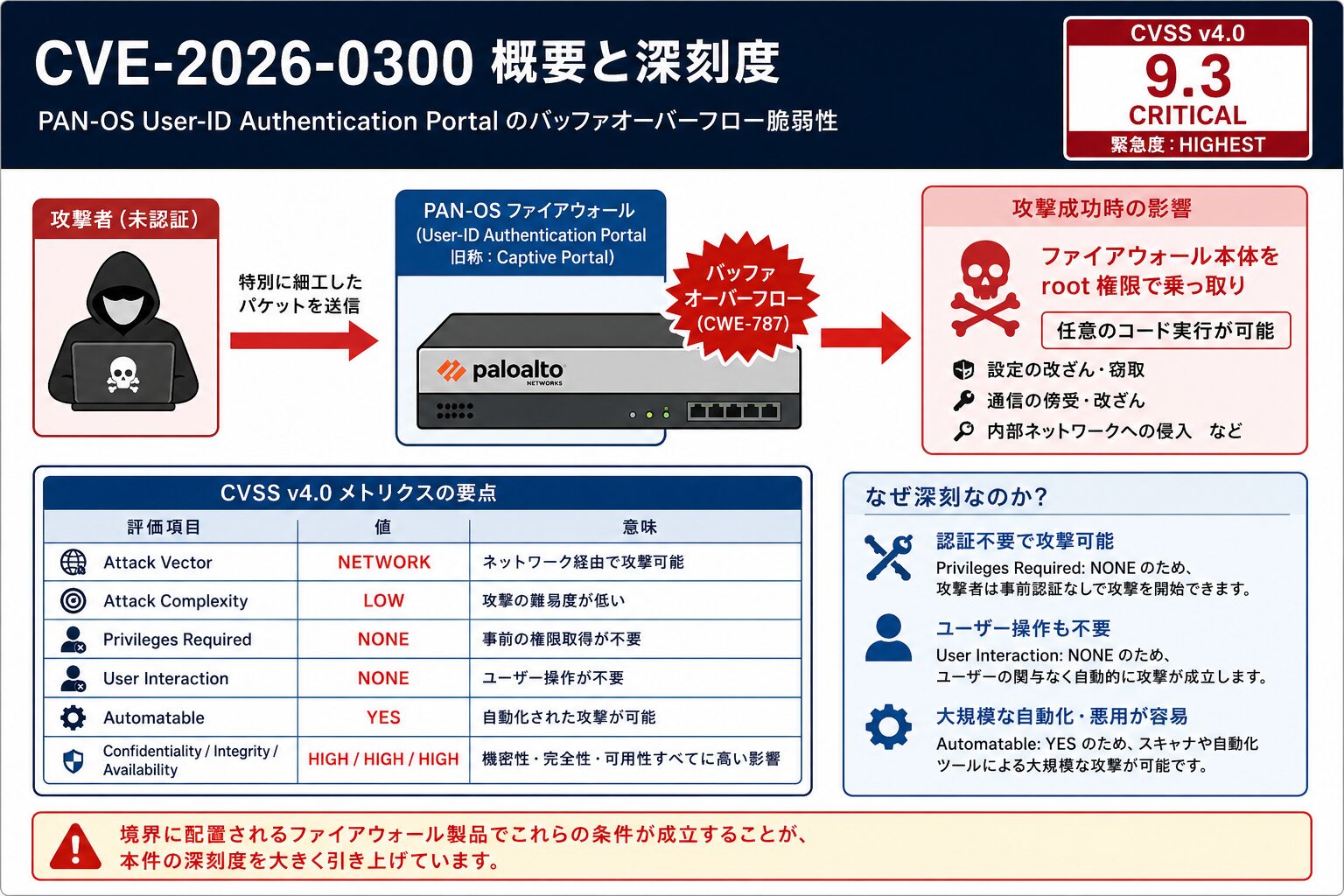

2026 年 5 月 5 日、Palo Alto Networks より PAN-OS の User-ID Authentication Portal(旧称: Captive Portal)に存在する重大なバッファオーバーフロー脆弱性 CVE-2026-0300 が公開されました。CVSS スコアは 9.3(CRITICAL)、緊急度(Urgency)は HIGHEST に分類されており、未認証の攻撃者が特別に細工したパケットを送り込むことで、ファイアウォール上で root 権限による任意コード実行が可能となる深刻な内容です。

さらに、Palo Alto Networks 公式によれば、インターネットや信頼できないネットワークに公開された User-ID Authentication Portal を狙った限定的な攻撃が既に観測されているとされており、対象環境では迅速な確認と対処が望まれる状況です。

本記事では、CVE-2026-0300 の技術的な概要、影響を受ける PAN-OS バージョン、そして自社環境が脆弱な構成に該当するかどうかの確認手順から、緩和策・恒久対策までを実務目線で整理します。

- CVE-2026-0300 の技術的な概要と CVSS 評価のポイント

- 影響を受ける PAN-OS のバージョンと、対象 / 非対象となる製品の切り分け

- 自社環境が脆弱な構成に該当するかを判断するための具体的な確認観点

- 修正版適用までの間に取れる暫定的な緩和策(IP 制限、Threat ID、Response Pages 無効化など)

- アップグレード時の留意点と適用後の確認ポイント

CVE-2026-0300 の概要と深刻度

CVE-2026-0300 は、PAN-OS の User-ID Authentication Portal(旧称: Captive Portal)サービスに存在するバッファオーバーフロー(CWE-787: Out-of-bounds Write)の脆弱性です。攻撃者は認証を一切経ずにネットワーク経由で攻撃可能であり、成功した場合はファイアウォール本体を root 権限で乗っ取られるリスクを伴います。

脆弱性の基本情報

公式アドバイザリでは、本脆弱性について以下のように説明されています。

参考: Palo Alto Networks Security Advisory CVE-2026-0300

“A buffer overflow vulnerability in the User-ID™ Authentication Portal (aka Captive Portal) service of Palo Alto Networks PAN-OS software allows an unauthenticated attacker to execute arbitrary code with root privileges on the PA-Series and VM-Series firewalls by sending specially crafted packets.”

(PAN-OS の User-ID Authentication Portal(別名 Captive Portal)サービスにおけるバッファオーバーフロー脆弱性により、未認証の攻撃者が特別に細工したパケットを送ることで、PA-Series および VM-Series ファイアウォール上で root 権限による任意のコード実行が可能になります。)

https://security.paloaltonetworks.com/CVE-2026-0300

CVSS v4.0 のメトリクスを整理すると、本脆弱性のリスク特性は次の通りです。

| 評価項目 | 値 | 意味 |

|---|---|---|

| Attack Vector | NETWORK | ネットワーク経由で攻撃可能 |

| Attack Complexity | LOW | 攻撃の難易度が低い |

| Privileges Required | NONE | 事前の権限取得が不要 |

| User Interaction | NONE | ユーザー操作が不要 |

| Automatable | YES | 自動化された攻撃が可能 |

| Product C/I/A | HIGH | 機密性・完全性・可用性すべてに高い影響 |

特に注目すべきは、「Privileges Required: NONE」「User Interaction: NONE」「Automatable: YES」という組み合わせです。これは攻撃者が事前認証もユーザー操作も必要とせず、かつスキャナや自動化ツールによって大規模に悪用できる条件が揃っていることを意味します。境界に置かれるファイアウォール製品でこの条件が成立する点が、本件の深刻度を押し上げている要因と言えます。

「Captive Portal」という旧称について

User-ID Authentication Portal は、過去のリリースでは Captive Portal という名称で呼ばれていた機能です。公式アドバイザリでも “aka Captive Portal” と明記されており、運用ドキュメントや過去の手順書で「Captive Portal」と記載されている設定が、そのまま今回の脆弱性の対象機能に該当します。

この機能は、ユーザーがネットワークアクセスする際に Web ブラウザ経由で認証を行わせ、IP アドレスとユーザー名のマッピング(User-ID)を取得するためのものです。ゲスト Wi-Fi や、AD 連携が困難な環境でのユーザー識別などで利用されるケースが多い機能です。

なお、Captive Portal という用語自体は Palo Alto Networks に限らず、FortiGate などの他社ファイアウォール製品でも類似機能の名称として広く使われています。「インターネット側からブラウザでアクセスさせて認証する」という設計の性質上、運用上のリスク管理が共通の課題となりやすい機能です。他ベンダー製品での Captive Portal 運用については、関連記事『FortiGate キャプティブポータルの設定手順とゲスト Wi-Fi 構築のポイント』も参考になります。

既に限定的な攻撃が観測されている

本脆弱性のもう一つの重要なポイントは、公開時点で既に攻撃が観測されている点です。

参考: Palo Alto Networks Security Advisory CVE-2026-0300 – Exploitation Status

“Limited exploitation has been observed targeting Palo Alto Networks User-ID™ Authentication Portals that are exposed to untrusted IP addresses and/or the public internet.”

(信頼できない IP アドレスや公衆インターネットに公開された Palo Alto Networks の User-ID Authentication Portal を標的とした、限定的な攻撃の観測が確認されています。)

https://security.paloaltonetworks.com/CVE-2026-0300

公式アドバイザリの「Exploit Maturity」も ATTACKED に設定されており、これは PoC レベルではなく、実環境での悪用が確認されている段階であることを示します。一方で、信頼できる内部ネットワークにのみアクセスを制限している環境では、攻撃リスクは大きく低下するとも明記されています。つまり、自社の Authentication Portal がどの程度のネットワークに対して公開されているかが、リスク評価における最重要ポイントとなります。

影響を受ける PAN-OS バージョンと対象製品

CVE-2026-0300 は PAN-OS の主要メジャーバージョン(10.2 / 11.1 / 11.2 / 12.1)に広く影響します。一方で、Palo Alto Networks のクラウド型サービスや管理製品は影響対象外となっており、利用形態によってリスク評価が大きく変わります。

対象 / 非対象となる製品

公式アドバイザリでは、以下のように影響範囲が明確に区別されています。

参考: Palo Alto Networks Security Advisory CVE-2026-0300

“Prisma Access, Cloud NGFW and Panorama appliances are not impacted by this vulnerability.”

(Prisma Access、Cloud NGFW および Panorama アプライアンスは、本脆弱性の影響を受けません。)

https://security.paloaltonetworks.com/CVE-2026-0300

整理すると、影響対象は次の通りです。

| 区分 | 製品 | 影響 |

|---|---|---|

| 影響対象 | PAN-OS(PA-Series 物理アプライアンス) | あり |

| 影響対象 | PAN-OS(VM-Series 仮想アプライアンス) | あり |

| 影響対象外 | Prisma Access | なし |

| 影響対象外 | Cloud NGFW | なし |

| 影響対象外 | Panorama | なし |

つまり、自社で PA-Series または VM-Series を運用しており、かつ後述の構成条件に該当する場合のみ、本脆弱性の直接的な対処が必要となります。Panorama を経由した管理は行っていても、Panorama 自体は影響を受けないため、Panorama サーバへのパッチ適用は本件では不要です。

バージョン別の修正版一覧

各メジャーバージョンの修正版と公開予定日(ETA)は次の通りです。本記事公開時点では、公式アドバイザリで提示された ETA に従って順次リリースされる予定となっています。

| メジャーバージョン | 影響を受けるバージョン | 修正版 | 公開予定(ETA) |

|---|---|---|---|

| PAN-OS 12.1 | < 12.1.4-h5 | 12.1.4-h5 | 05/13 |

| PAN-OS 12.1 | < 12.1.7 | 12.1.7 | 05/28 |

| PAN-OS 11.2 | < 11.2.4-h17 | 11.2.4-h17 | 05/28 |

| PAN-OS 11.2 | < 11.2.7-h13 | 11.2.7-h13 | 05/13 |

| PAN-OS 11.2 | < 11.2.10-h6 | 11.2.10-h6 | 05/13 |

| PAN-OS 11.2 | < 11.2.12 | 11.2.12 | 05/28 |

| PAN-OS 11.1 | < 11.1.4-h33 | 11.1.4-h33 | 05/13 |

| PAN-OS 11.1 | < 11.1.6-h32 | 11.1.6-h32 | 05/13 |

| PAN-OS 11.1 | < 11.1.7-h6 | 11.1.7-h6 | 05/28 |

| PAN-OS 11.1 | < 11.1.10-h25 | 11.1.10-h25 | 05/13 |

| PAN-OS 11.1 | < 11.1.13-h5 | 11.1.13-h5 | 05/13 |

| PAN-OS 11.1 | < 11.1.15 | 11.1.15 | 05/28 |

| PAN-OS 10.2 | < 10.2.7-h34 | 10.2.7-h34 | 05/28 |

| PAN-OS 10.2 | < 10.2.10-h36 | 10.2.10-h36 | 05/13 |

| PAN-OS 10.2 | < 10.2.13-h21 | 10.2.13-h21 | 05/28 |

| PAN-OS 10.2 | < 10.2.16-h7 | 10.2.16-h7 | 05/28 |

| PAN-OS 10.2 | < 10.2.18-h6 | 10.2.18-h6 | 05/13 |

ホットフィックス(-hXX)が枝分かれしているため、現在運用しているマイナーバージョンによって適用すべき修正版が異なる点に注意が必要です。例えば 11.1.10 系で運用中の環境は 11.1.10-h25 を、11.1.13 系で運用中の環境は 11.1.13-h5 を選択することになります。

自社の PAN-OS バージョン確認方法

自社環境の PAN-OS バージョンは、以下のいずれかの方法で確認できます。

GUI から確認する場合

Dashboard タブの「General Information」ウィジェット内、Software Version 項目で現在のバージョンが表示されます。

CLI から確認する場合

> show system info | match sw-versionこのコマンドは PAN-OS の標準的なシステム情報取得コマンドで、出力例は sw-version: 11.1.4-h12 のような形式となります。

参考: Palo Alto Networks – PAN-OS CLI Quick Start

PAN-OS の CLI コマンド体系は公式リファレンスで網羅されています。

https://docs.paloaltonetworks.com/pan-os/cli-quick-start

自社環境が脆弱な構成かどうかを見分けるポイント

CVE-2026-0300 は、PA-Series / VM-Series であれば一律に影響を受けるわけではなく、特定の機能を有効化している環境のみが攻撃対象となります。むやみに緊急対処に走る前に、自社の構成が「攻撃を受け得る状態」か否かを正しく判定することが重要です。

影響を受けるための 2 つの設定条件

公式アドバイザリの「Required Configuration for Exposure」セクションでは、本脆弱性の影響を受ける条件として以下が示されています。

参考: Palo Alto Networks Security Advisory CVE-2026-0300 – Required Configuration for Exposure

“This issue is applicable only to PA-Series and VM-Series firewalls that are configured to use User-ID™ Authentication Portal.”

(本問題は、User-ID Authentication Portal を使用するように構成された PA-Series および VM-Series ファイアウォールにのみ該当します。)

https://security.paloaltonetworks.com/CVE-2026-0300

より詳細には、以下の 2 つの条件が同時に成立している場合に脆弱な状態となります。

- User-ID Authentication Portal が有効化されている

-

Device > User Identification > Authentication Portal SettingsでEnable Authentication Portalがオンになっている(transparent モード / redirect モードの両方が対象) - Response Pages を有効化したインターフェース管理プロファイルが、外部公開インターフェースに紐付いている

-

Network > Interfaces > 該当インターフェース > Advanced タブ > Management Profileから確認できる Interface Management Profile で、Response Pages が有効化されている

両方の条件が成立している場合に、攻撃が成立し得る状態となります。逆に、Authentication Portal を利用していない環境、あるいは Response Pages を無効化済みの外部インターフェースしか持たない環境であれば、本脆弱性の直接的な悪用リスクは大きく下がります。

GUI での確認手順

以下の 2 箇所を順番に確認することで、自社環境が該当条件に当てはまるかを判定できます。

- PAN-OS の Web 管理画面にログイン

Deviceタブ →User Identification→Authentication Portal Settingsを開くEnable Authentication Portalのチェック状態を確認

- チェックが入っていない → 本脆弱性の影響対象外

- チェックが入っている → 次の確認に進む

Networkタブ →Interfacesを開く- 外部(インターネット側)に面した L3 インターフェースを選択

AdvancedタブのManagement Profile欄に紐付いている Interface Management Profile を確認Network→Network Profiles→Interface Mgmtから該当プロファイルを開くResponse Pagesが有効化されているかをチェック

- 有効化されている → 影響を受ける構成に該当

- 無効化されている → 該当インターフェースからの攻撃リスクは低下

参考: Palo Alto Networks Documentation – Device > User Identification > Authentication Portal Settings

“Edit the Authentication Portal Settings to configure the firewall to authenticate users whose traffic matches an Authentication policy rule.”

(Authentication Portal Settings を編集することで、Authentication ポリシーに合致するトラフィックのユーザーを認証するようファイアウォールを構成できます。)

https://docs.paloaltonetworks.com/ngfw/help/12-1/user-identification/device-user-identification-captive-portal-settings

「インターネットに公開されているか」の判断基準

公式アドバイザリでは、インターネットや信頼できないネットワークから到達可能な状態が最もリスクが高いと明記されています。一方で、内部ネットワークからのみアクセス可能な構成であればリスクは大きく低下します。

判定の目安としては、以下の観点で自社環境を整理することが有効です。

- 該当インターフェースにグローバル IP が割り当てられているか

- 上位ルータや FW で、Authentication Portal の宛先ポートに外部からのアクセスが許可されているか

- Authentication Portal のリダイレクトホスト FQDN が外部 DNS で名前解決可能か

これらの 1 つ以上が「Yes」となる場合、外部からの攻撃を試行され得る状態と判断するのが妥当です。

なお、Captive Portal という機能の性質上、「ブラウザでアクセスして認証させる」という動作の都合で、設計時に意図せず外部到達可能な状態になっているケースが見受けられます。これは Palo Alto Networks 製品に限らず、他社のファイアウォールでも同様の運用課題が存在します。FortiGate での Captive Portal 運用設計や、外部アクセスを許可する際の注意点については、関連記事『FortiGate キャプティブポータルの設定手順とゲスト Wi-Fi 構築のポイント』も参考にしてください。

緊急対処と緩和策

修正版がリリース済み・あるいは数週間以内にリリース予定であるとはいえ、影響構成に該当する環境では「修正版のリリースを待つだけ」では不十分です。Palo Alto Networks は恒久対策(修正版適用)と並行して、運用継続中も適用可能な複数の緩和策を案内しています。自社の運用状況に応じて、これらを組み合わせて防御層を厚くすることが現実的な対処方針となります。

推奨される恒久対策: 修正版へのアップグレード

最も確実な対処は、上記のバージョン表に従って修正版 PAN-OS へアップグレードすることです。公式アドバイザリでもこの方針が明示されています。

参考: Palo Alto Networks Security Advisory CVE-2026-0300 – Solution

“This issue will be fixed in upcoming releases of PAN-OS as captured in the table above. We strongly recommend that you secure access to your User-ID™ Authentication Portal following the instructions in the workarounds section below.”

(本問題は上記の表に記載された PAN-OS のリリースで修正されます。Workarounds セクションの手順に従って User-ID Authentication Portal へのアクセスを保護することを強く推奨します。)

https://security.paloaltonetworks.com/CVE-2026-0300

ホットフィックスは細かく分かれているため、現在運用中のメジャー / マイナーバージョンに対応する最小ホットフィックスを選定するのが、変更影響を抑える上で適切です。

暫定的な緩和策 1: アクセス元 IP の制限(最重要)

公式アドバイザリで最も強く推奨されているのが、Authentication Portal へのアクセスを信頼できる内部 IP アドレスのみに制限する方法です。これは Palo Alto Networks がベストプラクティスとして従来から推奨している運用設計でもあり、本脆弱性の影響を大幅に低減できます。

実装の方向性としては、以下のいずれかを取ることが考えられます。

- 上位 FW やルータの ACL で、Authentication Portal の宛先ポートへの外部からのアクセスを遮断する

- PAN-OS 自身のセキュリティポリシーで、信頼ゾーンからのトラフィックのみ Authentication Portal 関連の通信を許可する

- インターフェース管理プロファイルの「Permitted IP Addresses」で許可元 IP を絞り込む

CVSS スコア自体も、インターネット公開時は 9.3(CRITICAL)だがネットワーク経由(隣接ネットワーク)に限定すると 8.7(HIGH)まで低下する評価となっており、外部公開を断つことが最も費用対効果の高い緩和策です。

暫定的な緩和策 2: Response Pages の無効化

Authentication Portal の機能要件上、認証ページを表示するために Response Pages の有効化が必要です。これを利用して、外部に面したインターフェースの Interface Management Profile では Response Pages を明示的に無効化することで、攻撃面を縮小できます。

公式アドバイザリでは以下のように案内されています。

参考: Palo Alto Networks Security Advisory CVE-2026-0300 – Workarounds and Mitigations

“Restrict User-ID™ Authentication Portal access to only trusted zones and in addition, disable Response Pages in the Interface Management Profile attached to every L3 interface in any zone where untrusted/internet traffic can ingress.”

(User-ID Authentication Portal のアクセスを信頼ゾーンのみに制限し、加えて、信頼できない / インターネットトラフィックが流入し得るゾーンの L3 インターフェースに紐付くインターフェース管理プロファイルでは Response Pages を無効化してください。)

https://security.paloaltonetworks.com/CVE-2026-0300

具体的な GUI 操作の流れは以下の通りです。

Networkタブ →Network Profiles→Interface Mgmtを開く- インターネット側 / 非信頼ゾーンに紐付くプロファイルを選択

Response Pagesのチェックを外す- 内部ユーザー向けの正規 Authentication Portal が動作するインターフェース(信頼ゾーン)には Response Pages を残す

- Commit を実行

運用ユーザーが Authentication Portal で認証する経路と、外部脅威からの攻撃面を物理的に分ける設計に切り替える、というのが本緩和策の趣旨です。

暫定的な緩和策 3: Threat ID 510019 による IPS ブロック

Threat Prevention サブスクリプションを契約している環境では、IPS シグネチャによる検知 / ブロックも有効な緩和策となります。Applications and Threats コンテンツ バージョン 9097-10022 以降で Threat ID 510019 が利用可能であり、これを有効化することで本脆弱性を狙う通信をブロックできます。なお、本機能は PAN-OS 11.1 以降が前提となります。

GUI 操作の流れは以下の通りです(Vulnerability Protection プロファイルでの例外設定として有効化します)。

Objectsタブ →Security Profiles→Vulnerability Protectionを開く- 該当する Vulnerability Protection プロファイル(既存の運用プロファイル)を選択

Exceptionsタブを開き、Show all signaturesにチェックを入れる- 検索欄に

510019を入力し、対象シグネチャを表示 Enableカラムにチェックを入れ、Actionをreset-bothなどのブロックアクションに設定- OK で保存し、Commit を実行

- 該当プロファイルが、Authentication Portal の通信を扱うセキュリティポリシーに適用されていることを確認

参考: Palo Alto Networks Documentation – Security Profile: Vulnerability Protection

“Vulnerability Protection profiles stop attempts to exploit system flaws or gain unauthorized access to systems. The Exceptions settings allow you to change the response to a specific signature.”

(Vulnerability Protection プロファイルは、システムの欠陥を悪用したり、不正アクセスを試みる攻撃を阻止します。Exceptions 設定で特定のシグネチャへの応答を変更できます。)

https://docs.paloaltonetworks.com/network-security/security-policy/administration/security-profiles/security-profile-vulnerability-protection

Threat ID 510019 が対象シグネチャ一覧に表示されるためには、最新の Applications and Threats コンテンツがファームウェアにインストール済みである必要があります。コンテンツのバージョンは Device > Dynamic Updates で確認・更新できます。

暫定的な緩和策 4: User-ID Authentication Portal の無効化

そもそも Authentication Portal を利用していない、あるいは代替手段(Cloud Identity Engine、GlobalProtect、エージェント型 User-ID 等)に移行可能な環境では、機能自体を無効化するのが最もシンプルな対処です。

GUI 操作の流れは以下の通りです。

Deviceタブ →User Identification→Authentication Portal Settingsを開くEnable Authentication Portalのチェックを外す- Commit を実行

ただし、現在 Authentication Portal を運用上の認証経路として利用している場合、無効化はユーザー認証フロー全体に影響します。代替の User-ID 取得手段が確立できているかを十分に確認した上で実施するのが望まれます。

緩和策の組み合わせ方

公式アドバイザリの本文から、緩和策は単独運用ではなく「アクセス元の制限」+「Response Pages の無効化」+「IPS シグネチャ」を多層で重ねることが推奨されます。具体的には次のような優先順位で対処を検討するのが現実的です。

- まず外部公開を断つ(IP 制限・Response Pages 無効化)

- 次に IPS シグネチャで内部からの攻撃も検知 / ブロック

- 最後に修正版 PAN-OS へアップグレードして恒久対策を完了させる

修正版の ETA を待つ間、最低でも 1 と 2 の組み合わせまでは早期に適用することが、現実的な防御ラインの確保につながります。

アップグレードと設定変更時の留意点

緩和策の適用や PAN-OS のアップグレードは、ファイアウォール本体の挙動に影響する作業です。事前準備と適用後の確認を丁寧に進めることで、想定外のサービス影響を抑えられます。

バックアップ取得の重要性

PAN-OS のアップグレード前、および緩和策適用に伴うコンフィグ変更の前には、設定のエクスポート(XML 形式の running-config)と、Commit 前のスナップショット保存を行っておくことが推奨されます。

GUI 操作の流れは以下の通りです。

Deviceタブ →Setup→Operationsを開くExport named configuration snapshotでrunning-config.xmlをエクスポート- 必要に応じて

Save named configuration snapshotで現状のコンフィグを名前付きで保存

CLI からは save config to <filename> などで同等の操作が可能です。コマンド体系の細部はメジャーバージョンによって差異があるため、運用バージョンの公式リファレンスで確認の上で実行することが望まれます。

参考: Palo Alto Networks – PAN-OS CLI Quick Start

https://docs.paloaltonetworks.com/pan-os/cli-quick-start

Threat Prevention のコンテンツバージョン要件

Threat ID 510019 を利用するには、Applications and Threats コンテンツが 9097-10022 以降である必要があります。コンテンツのバージョンと更新は GUI から確認できます。

Deviceタブ →Dynamic Updatesを開くApplications and Threatsの現在インストールされているバージョンを確認Check Nowで最新コンテンツの取得状況を確認- 必要に応じて

Download→Installを実行

加えて、PAN-OS 11.1 未満のバージョンでは Threat ID 510019 のデコーダ機能が動作しない点に注意してください。古いメジャーバージョン(10.2 系など)で運用中の環境では、IPS シグネチャによる緩和策は利用できないため、IP 制限と Response Pages 無効化の組み合わせがより重要となります。

適用後の動作確認ポイント

修正版へのアップグレード、または緩和策の適用後は、以下の観点で正常性を確認することが推奨されます。

| 確認項目 | 確認方法 |

|---|---|

| PAN-OS バージョン | Dashboard または > show system info |

| Authentication Portal の有効状態 | Device > User Identification > Authentication Portal Settings |

| Response Pages 設定 | Network > Network Profiles > Interface Mgmt 内の各プロファイル |

| Threat ID 510019 の有効状態 | Objects > Security Profiles > Vulnerability Protection > Exceptions |

| Threat ログでの検知状況 | Monitor > Logs > Threat で Threat ID 510019 をフィルタ |

| 既存のユーザー認証フロー | 内部ユーザーが Authentication Portal で正常に認証できることを確認 |

特に、Response Pages を無効化したインターフェースで、意図せず内部ユーザーの認証が通らなくなっていないかは要確認ポイントです。Authentication Portal は Response Pages 機能を介して認証画面を表示するため、信頼ゾーン側で Response Pages が誤って無効化されると、正規ユーザーの認証が機能しなくなります。

まとめ

CVE-2026-0300 は、PAN-OS の User-ID Authentication Portal(旧称: Captive Portal)に存在する未認証 RCE 脆弱性で、CVSS スコア 9.3(CRITICAL)・実環境での限定的な攻撃が既に観測されているという深刻な内容です。本記事の要点を整理します。

- 影響対象は PA-Series / VM-Series のみ。Prisma Access・Cloud NGFW・Panorama は対象外

- 脆弱な構成の条件は 2 つ: ① Authentication Portal が有効 かつ ② 外部インターフェースの Interface Management Profile で Response Pages が有効

- CVSS の内訳が示す通り、事前認証不要・自動化可能・root 権限での RCE という条件が揃っており、インターネット公開状態では緊急度は最高位(HIGHEST)

- 緩和策の優先順位は「外部アクセス遮断 → Response Pages 無効化 → Threat ID 510019 有効化 → 修正版適用」の順で多層的に対処することが推奨される。

- Threat ID 510019 は PAN-OS 11.1 以降 かつ コンテンツ バージョン 9097-10022 以降が前提。PAN-OS 10.2 系では IP 制限と Response Pages 無効化の組み合わせが現実的な緩和策

- 修正版の ETA は 05/13 と 05/28 の 2 波に分かれており、現在運用中のマイナーバージョンに対応したホットフィックスを選定した上でアップグレードを計画することが推奨される。

- アップグレード前後の確認として、バックアップ取得・Response Pages の誤無効化による認証フローへの影響・Threat ログでの検知状況の確認が重要な観点となる。

以上、最後までお読みいただきありがとうございました。