はじめに

エンタープライズ環境で広く利用されている Citrix NetScaler ADC および NetScaler Gateway において、CVSS スコア 9.3 を記録する極めて深刻な脆弱性(CVE-2026-3055)が公開されました。 すでに攻撃者による探索活動(Reconnaissance)が観測されており、本格的な攻撃への発展が危惧されています。

参考: The Hacker News

“A recently disclosed critical security flaw impacting Citrix NetScaler ADC and NetScaler Gateway is witnessing active reconnaissance activity, according to Defused Cyber and watchTowr.”

(Defused Cyber と watchTowr によると、Citrix NetScaler ADC および NetScaler Gateway に影響を与える最近公開された重大なセキュリティの欠陥は、活発な偵察活動を目の当たりにしています。)

https://thehackernews.com/2026/03/citrix-netscaler-under-active-recon-for.html

本記事では、この脆弱性(CVE-2026-3055)の技術的な詳細と影響を受ける条件を客観的に整理し、インフラ運用者が直ちに実施すべき影響範囲の確認手順、安全なパッチ適用戦略、そして他製品を用いた多層的な緩和策について解説します。

- Citrix NetScaler における CVE-2026-3055 の脆弱性の仕組みと発動条件

- 攻撃者による偵察活動の実態と本格的なエクスプロイトへの切迫度

- 影響有無を確認する具体的なコマンドとパッチ適用時のダウンタイム対策

- FortiGate などの周辺セキュリティ機器を活用した多層防御のアプローチ

NetScaler 脆弱性(CVE-2026-3055)の技術的詳細と影響範囲

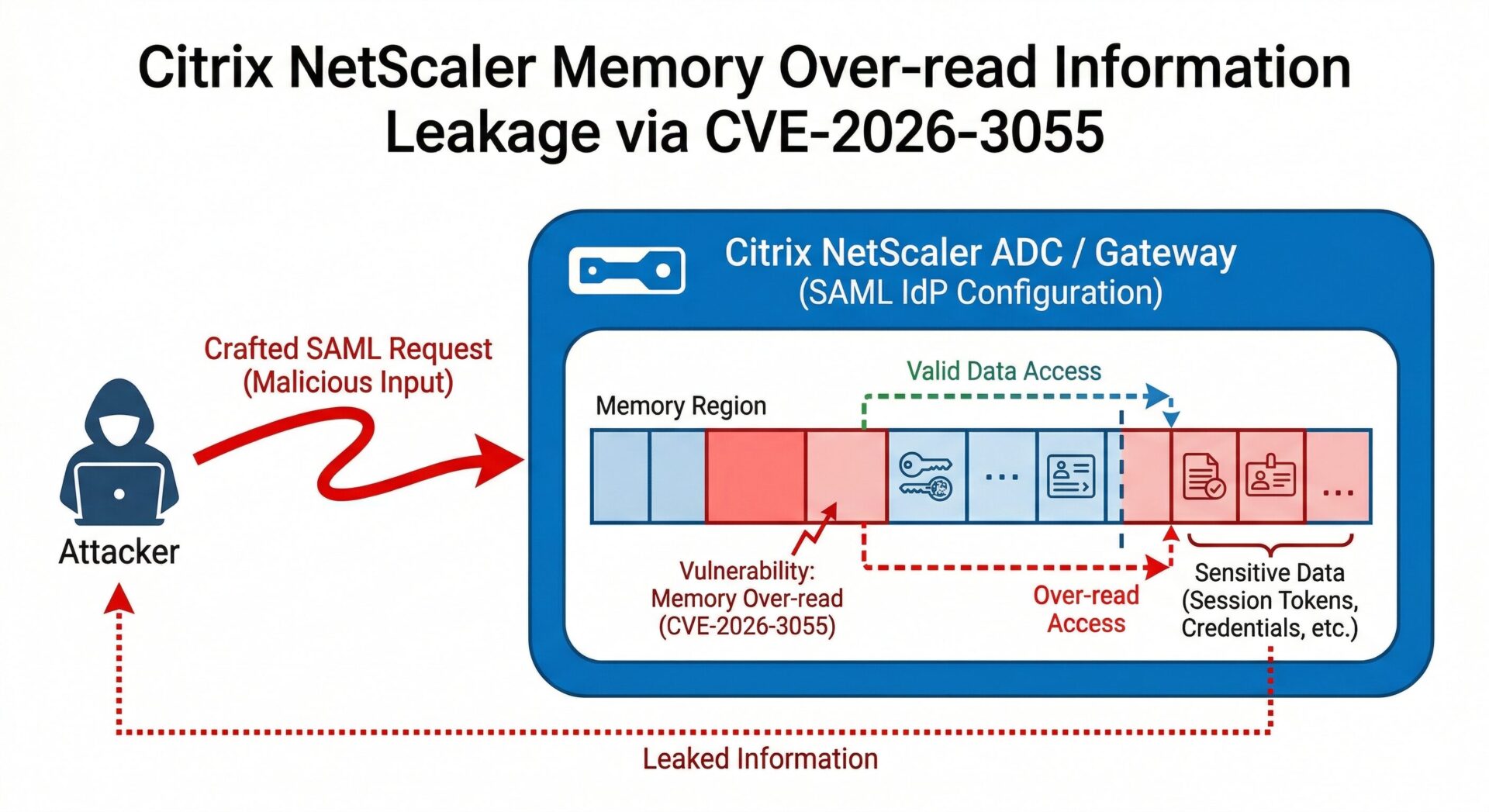

今回公開された脆弱性は、システムメモリ内の機密情報が外部へ漏洩する恐れがある設計上の欠陥に起因しています。

CVSS スコア 9.3 のメモリオーバーリードが引き起こす情報漏洩

CVE-2026-3055 は、不十分な入力検証によって引き起こされるメモリオーバーリードの脆弱性です。 攻撃者が特定の細工をしたリクエストを送信することで、NetScaler アプライアンスのメモリ領域から想定外のデータを読み取ることが可能になります。これにより、セッション情報や認証情報といった機密データが漏洩し、システムの乗っ取りや内部ネットワークへの侵入(ラテラルムーブメント)の足がかりとして悪用されるリスクがあります。

影響を受けるバージョンと SAML IDP 構成という発動条件

この脆弱性は、すべての NetScaler アプライアンスが無条件で影響を受けるわけではありません。メーカーである Citrix の発表によると、本脆弱性が悪用可能となるには特定の構成条件を満たしている必要があります。

参考: The Hacker News

“Per Citrix, successful exploitation of the flaw hinges on the appliance being configured as a SAML Identity Provider (SAML IDP).”

(Citrix によると、この欠陥の悪用が成功するかどうかは、アプライアンスが SAML アイデンティティプロバイダ(SAML IDP)として構成されているかどうかにかかっています。)

https://thehackernews.com/2026/03/citrix-netscaler-under-active-recon-for.html

影響を受けるファームウェアバージョンは以下の通りです。

- NetScaler ADC および NetScaler Gateway 14.1(14.1-66.59 より前)

- NetScaler ADC および NetScaler Gateway 13.1(13.1-62.23 より前)

- NetScaler ADC 13.1-FIPS および 13.1-NDcPP(13.1-37.262 より前)

自社の環境で稼働しているバージョンが上記に該当し、かつ SAML IDP(SAML Identity Provider)として機能するように構成されている場合、直ちにパッチ適用の計画を立てることが推奨されます。

攻撃者による偵察活動(Reconnaissance)の実態と切迫度

脆弱性の公開直後から、すでにインターネット上では攻撃者による活発なスキャンと偵察活動(Reconnaissance)が観測されています。

ハニーポットで観測された認証フローの列挙(/cgi/GetAuthMethods)

セキュリティ企業の Defused Cyber や watchTowr は、自社のハニーポットネットワークにおいて、NetScaler を標的とした特有のアクセスを検知しています。

参考: The Hacker News

“Attackers are probing /cgi/GetAuthMethods to enumerate enabled authentication flows in our Citrix honeypots.”

(「攻撃者は私たちの Citrix ハニーポットで有効な認証フローを列挙するために /cgi/GetAuthMethods を調査しています。」)

https://thehackernews.com/2026/03/citrix-netscaler-under-active-recon-for.html

この /cgi/GetAuthMethods へのアクセス試行は、ターゲットとなる NetScaler アプライアンスが脆弱性の発動条件である SAML IDP として機能しているかを外形的に判別(フィンガープリンティング)するための準備行動です。

過去の Citrix Bleed 等の事例から予測される本格搾取へのタイムライン

Citrix 製品の脆弱性は、攻撃者にとって非常に価値が高く、過去にも CVE-2023-4966(Citrix Bleed)や CVE-2025-5777(Citrix Bleed 2)などが公開直後にランサムウェアグループ等の標的となり、大規模な実被害をもたらしました。 現在の「偵察段階」から「アクティブなエクスプロイト(本格的な攻撃)」へと移行するのは時間の問題です。watchTowr が警告している通り、攻撃フェーズが移行した瞬間にインシデント対応の猶予は消滅するため、直ちにパッチ適用計画を遂行することが求められます。

運用現場における影響確認とパッチ適用手順

自社の環境が攻撃の対象になり得るかを正確に把握し、安全にアップデートを実施するための具体的な手順を整理します。

コマンドライン(CLI)を用いた SAML IDP 設定の有無の確認

まずは、稼働中の NetScaler が SAML IDP として設定されているかを確認します。SSH 等で CLI にログインし、以下のコマンドを実行して設定の有無を調べます。

show samlIdPProfileまたは、実行中のコンフィグレーションから関連する設定を抽出します。

show run | grep samlIdPこれらのコマンドで設定情報が出力された場合、そのアプライアンスは脆弱性(CVE-2026-3055)の悪用条件を満たしていることになります。

パッチ適用前のスナップショット取得とダウンタイムを抑える運用上の考慮点

アップデート作業を安全に行うため、パッチを適用する前には必ず以下のバックアップを取得してください。

- コンフィグの保存

-

save ns configコマンドで最新の設定を保存し、外部へ退避します。 - ハイパーバイザ上のスナップショット

-

仮想アプライアンス(VPX)で運用している場合は、VMware や Hyper-V などのハイパーバイザ側で静止点スナップショットを取得し、万が一の不具合発生時に確実なロールバック手段を確保します。

また、HA(High Availability)構成を組んでいる場合は、セカンダリ機を先にアップグレードしてフェイルオーバーを実施し、その後旧プライマリ機をアップグレードする手順を踏むことで、業務影響(ダウンタイム)を最小限に抑えつつ脆弱性に対処することが可能です。

FortiGate 等の周辺機器を活用した多層的な緩和策

脆弱性に対する最も確実な対応はメーカーが提供する公式パッチの適用ですが、エンタープライズ環境においては、検証やメンテナンスウィンドウの調整によって即座のパッチ適用が困難なケースも多々あります。

参考: The Hacker News

“Organizations running affected Citrix NetScaler versions in affected configurations need to drop tools and patch immediately,” the company said. “When attacker reconnaissance shifts to active exploitation, the window to respond will evaporate.”

(「影響を受ける構成で影響を受ける Citrix NetScaler バージョンを実行している組織は、ツールを置いて直ちにパッチを適用する必要があります」と同社は述べています。「攻撃者の偵察が積極的なエクスプロイトに移行すると、対応するためのウィンドウ(猶予)は消滅します。」)

https://thehackernews.com/2026/03/citrix-netscaler-under-active-recon-for.html

パッチ適用までのダウンタイムを保護するため、あるいはパッチ適用後の多層防御(Defense in Depth)として、境界に設置されている FortiGate などの次世代ファイアウォール(NGFW)を活用した緩和策の導入を推奨します。

エッジレベルでの不審な通信ブロックとアクセス制御の強化

攻撃者は本格的なエクスプロイトの前に、ターゲットが SAML IDP として機能しているかを確認するため /cgi/GetAuthMethods に対する不審な HTTP リクエスト(スキャン)を実行します。 FortiGate の WAF(Web Application Firewall)機能やカスタムシグネチャを活用し、外部から NetScaler アプライアンスに対する特定 URI への異常なアクセスや、脅威インテリジェンス(FortiGuard 等)で悪意があると判定された IP アドレスからの通信をエッジレベルで遮断する設定を追加することを推奨します。

パッチ適用までの時間を稼ぐ仮想パッチ(IPS シグネチャ)の活用

CVE-2026-3055 のようなメモリオーバーリードを引き起こすエクスプロイトコードの特徴が明らかになり次第、FortiGate 側の IPS(Intrusion Prevention System)データベースにシグネチャが配信されます。 NetScaler の前段に配置した FortiGate で IPS プロファイルを「Block(遮断)」モードで適切に適用しておくことで、パッチが適用されていない脆弱な NetScaler(CVE-2026-3055)に対する不正なペイロードをネットワークの境界でドロップする仮想パッチ(Virtual Patching)として機能させることが可能です。

まとめ

本記事では、Citrix NetScaler における極めて深刻な脆弱性(CVE-2026-3055)の実態と、インフラ運用者が取るべき対策について解説しました。

- CVSS スコア 9.3 のメモリオーバーリードにより、機密情報が漏洩する危険性がある。

- 影響を受けるのは、SAML IDP として構成された特定のバージョンの NetScaler である。

- 攻撃者による偵察が始まっているため、直ちに CLI 等で設定の有無を確認する。

- スナップショット等のバックアップを取得した上で、速やかに最新パッチを適用する。

- FortiGate(IPS/WAF)を用いた多層防御で、パッチ適用までのリスクを最小化する。

以上、最後までお読みいただきありがとうございました。