はじめに

「セキュリティポリシーが異なる部署ごとにファイアウォールを分けたい。でも、物理アプライアンスを何台も買う予算はない……」 「1台の FortiGate で、複数の顧客(テナント)環境を安全に収容したい」

インフラエンジニアをしていると、こうした「コスト削減」と「環境分離」の板挟みになることがよくあります。 そんな時に役立つのが、今回解説する FortiGate の 「VDOM(Virtual Domain)」 機能です。

VDOM を使えば、1台の物理的な FortiGate を、あたかも複数の独立したファイアウォールがあるかのように論理的に分割できます。

この記事では、VDOM の基本的な仕組みから、現場でよく使われる「LAG(リンクアグリゲーション)+ VLAN」を組み合わせた実践的な設定例までを解説します。

- VDOM の仕組み(なぜ IP 重複が可能なのか?)

- CLI での有効化手順と注意点

- 【実践】LAG・VLAN を組み合わせたマルチテナント設定例

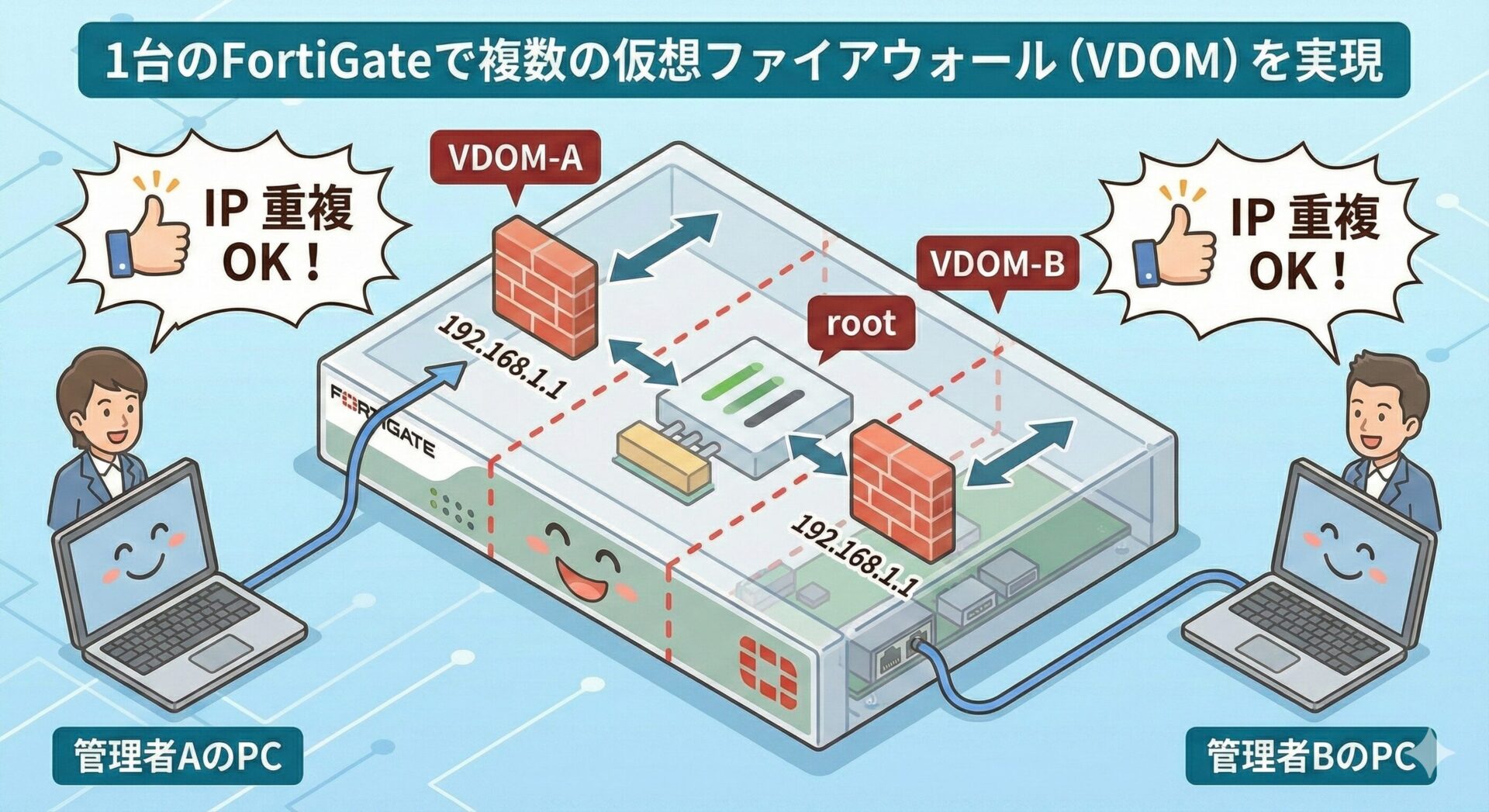

VDOM(Virtual Domain)とは?

VDOM(Virtual Domain)とは、その名の通り1台の物理的な FortiGate の中に、独立した複数の「仮想ファイアウォール」を構築できる機能のことです。

標準ライセンスで(機種によりますが)10個程度の VDOM を作成することが可能です。

マンションと部屋でイメージしよう

この仕組みは、「マンション(物理筐体)」 と 「部屋(VDOM)」 の関係で考えると非常に分かりやすくなります。

- 物理筐体(マンション本体)

-

CPU やメモリ、電源などの「ハードウェアリソース」は建物全体で共有します。

- VDOM(各部屋)

-

「A 号室」と「B 号室」が完全に壁で仕切られているように、各 VDOM は論理的に完全に独立しています。

この「独立している」というのが最大のポイントで、具体的には以下のようなメリットがあります。

- 管理権限の分離

-

「VDOM-A の鍵(管理者アカウント)」では、VDOM-B の設定は一切見えません。顧客ごとに管理画面を提供するといった運用が可能です。

- 設定・機能の独立

-

ファイアウォールポリシー、VPN 設定、UTM 機能などを、それぞれの VDOM で自由に設定できます。

- IPアドレスの重複が可能(重要)

-

ここが最大のメリットです。各 VDOM は「ルーティングテーブル(VRF)」を個別に持っています。 そのため、VDOM-A で

192.168.1.1/24を使い、VDOM-B でも全く同じ192.168.1.1/24を使うといった構成が可能です。

VDOM の有効化手順

VDOM 機能は、多くの FortiGate モデルでデフォルトでは「無効」になっています。 GUI でも設定できる場合がありますが、基本的には CLI(コマンドライン)で有効化するのが確実です。

VDOM を有効にすると、システムの構成が根本から変わります。 既存のインターフェース設定やポリシーは、自動的に「root」という管理用 VDOM に移行されることが多いですが、設定の一部が消失したり、意図しない割り当てになるリスクがあります。 稼働中の環境で安易に有効化するのは避けましょう。

CLI での有効化コマンド

コンソールまたは SSH で接続し、以下のコマンドを入力します。

config system global

set vdom-mode multi-vdom

endコマンドを入力して end を押すと、以下のような確認メッセージが表示されます。 「設定を反映するためにログアウトしますよ」という警告です。

You will be logged out for the operation to take effect.

Do you want to continue? (y/n)yここで y を入力すると、セッションが切断され、再ログイン後から VDOM モードが有効になります。

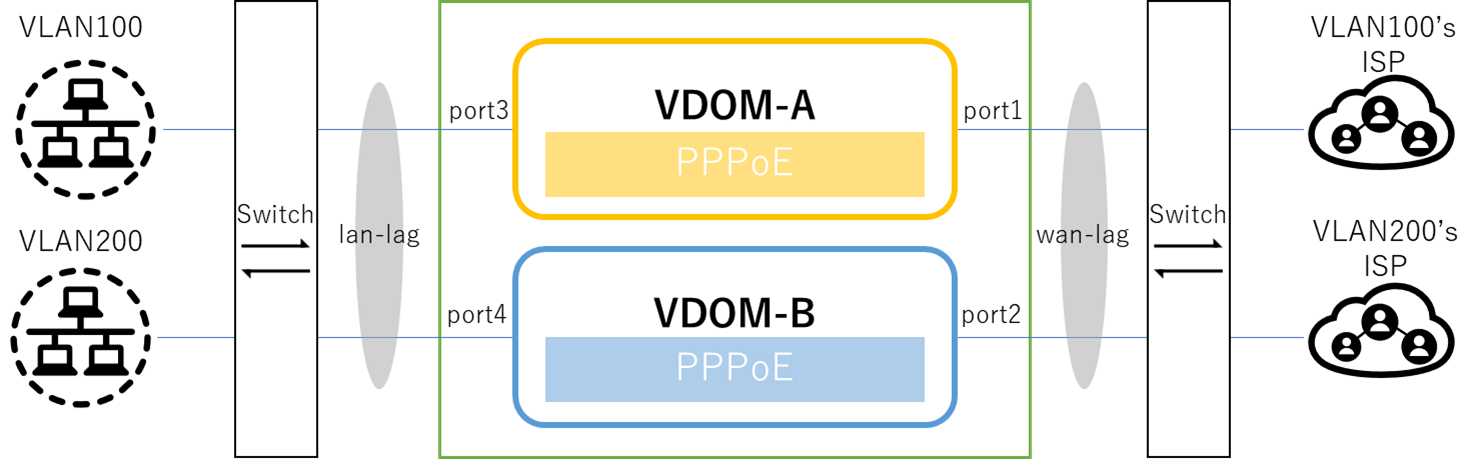

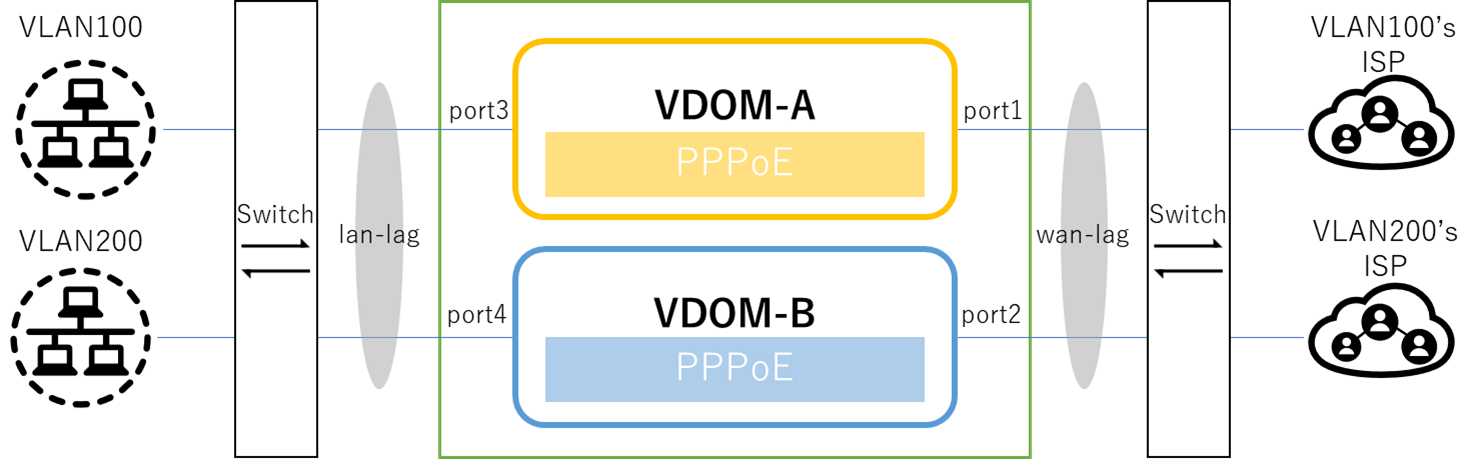

【実践】LAG と VLAN を使ったマルチテナント構成

ここからは、実務で頻繁に利用される「LAG(リンクアグリゲーション)と VLAN を組み合わせたマルチテナント構成」を解説します。 少し複雑に見えますが、順を追って設定すれば難しくありません。

シナリオと論理構成

- 物理要件

-

耐障害性を高めるため、物理ポート(port1/2, port3/4)を束ねて LAG を組む。

- 論理要件

-

1つの物理回線(LAG)の中に、VLAN で論理的な区切りを作る。

- VDOM 要件

-

VLAN ごとに異なる VDOM(仮想 FW)に割り当て、顧客 A と顧客 B を完全に分離する。

VDOM の作成

まずは、器となる VDOM(仮想 FW の枠)を作成します。

config vdom

edit VDOM-A

next

edit VDOM-B

end物理インターフェースの LAG 設定(Global)

次に、土台となる物理ポートの設定です。 物理ポートや LAG インターフェースは、基本的に管理用である 「root」VDOM(または Global)で管理します。

config vdom

edit root

config system interface

# WAN側のLAG作成(port1とport2を束ねる)

edit wan-lag

set vdom "root"

set type aggregate

set member "port1" "port2"

set lacp-mode active

next

# LAN側のLAG作成(port3とport4を束ねる)

edit lan-lag

set vdom "root"

set type aggregate

set member "port3" "port4"

set lacp-mode active

end

endVLAN インターフェースと VDOM の紐づけ

ここがポイントです。 先ほど作った土台(LAG)の上に、「VLAN インターフェース」を作成し、それを 「どの VDOM で使うか」 を指定します。 これにより、物理的には同じ LAG を通ってきても、VLAN ID によって自動的に VDOM-A や VDOM-B に振り分けられます。

例: LAN 側(VLAN 100/200)の振り分け

# VDOM-A 用の設定(VLAN 100)

config vdom

edit VDOM-A

config system interface

edit "lan-lag-v100"

set vdom "VDOM-A" <-- ここで所属VDOMを指定!

set interface "lan-lag" <-- 土台のインターフェースを指定

set vlanid 100 <-- タグIDを指定

set ip 192.168.1.254 255.255.255.0

next

end

end

# VDOM-B 用の設定(VLAN 200)

config vdom

edit VDOM-B

config system interface

edit "lan-lag-v200"

set vdom "VDOM-B"

set interface "lan-lag"

set vlanid 200

set ip 192.168.2.254 255.255.255.0

next

end

end各 VDOM 内での PPPoE 設定

インターフェースの割り当てさえ終われば、あとは通常の FortiGate と同じです。 各 VDOM の中に入って、PPPoE の設定を行います。

例: WAN 側(PPPoE)の設定

# VDOM-A のPPPoE設定

config vdom

edit VDOM-A

config system interface

edit wan-lag-v10

set mode pppoe

set username "aaa@example.com"

set password **********

set interface "wan-lag"

set vlanid 10

next

end

end

コマンドを見ると長く感じますが、やっていることはシンプルです。 「物理(LAG)は root が持ち、その上の VLAN インターフェースだけを各 VDOM に渡す」 というイメージですね。

まとめ

本記事では、FortiGate の仮想化機能「VDOM」について解説しました。

- コスト削減とセキュリティ分離の両立

-

1台の物理アプライアンスで、複数の独立したファイアウォールを運用できる。

- IPアドレスの重複が可能

-

各 VDOM が独立したルーティングテーブルを持つため、顧客ごとの IP 設計に柔軟に対応できる。

- 物理と論理の組み合わせ

-

LAG(物理配線) で帯域と耐障害性を確保し、VLAN(論理分割) で VDOM に振り分ける構成が鉄板

以上、最後までお読みいただきありがとうございました。