はじめに

近年、企業や個人を狙うサイバー攻撃の手法は巧妙化しており、その中でも「ClickFix(クリックフィックス)」と呼ばれる新たな攻撃手法が急増しています。

ClickFix は、偽のエラー画面やロボット認証(CAPTCHA)画面を用いて、ユーザー自身に悪意のあるコマンドをコピー&ペーストさせるソーシャルエンジニアリングの手口です。ユーザー自身の操作を利用することで、PC 上のセキュリティソフトの検知をすり抜けようとする特徴があります。

本記事では、ClickFix 攻撃の概要や従来のフィッシング(Phishing)との違い、および被害を防ぐための具体的な対策について解説します。

- ClickFix 攻撃の概要と、従来のフィッシング(Phishing)との違い

- ユーザーに不正なコマンドを実行させる巧妙な手口と感染経路

- 被害を防ぐための具体的な対策と、FortiGate を活用した多層防御の仕組み

ClickFix(クリックフィックス)とは?

ClickFix(クリックフィックス)は、Web サイト上で偽の警告や認証画面を表示し、ユーザー自身の手で悪意のあるスクリプトを実行させるサイバー攻撃の手法です。ソーシャルエンジニアリング(人間の心理的な隙を突く手法)を悪用した巧妙な手口として警戒されています。

ユーザー自身に不正なコマンドを実行させる攻撃手法

ClickFix の最大の特徴は、マルウェアを含むファイル(実行ファイルやマクロ付きドキュメントなど)をユーザーに直接ダウンロードさせない点にあります。

攻撃者は、改ざんされた Web サイト上で「文字化けを修正するためのフォントが不足しています」といった偽のエラー画面や、ロボット認証(CAPTCHA)を装った画面を表示します。そして、解決手順としてユーザーに不正なコマンド(主に PowerShell スクリプト)をコピーさせ、「ファイル名を指定して実行(Windows キー + R)」やコマンドプロンプトにペーストして実行するよう誘導します。

この手法は、ユーザー自身が Windows の標準機能を使ってコマンドを実行するため、一部のアンチウイルスソフトや EDR(Endpoint Detection and Response)の検知をすり抜けやすいという特徴を持っています。

従来のフィッシング(Phishing)詐欺との違い

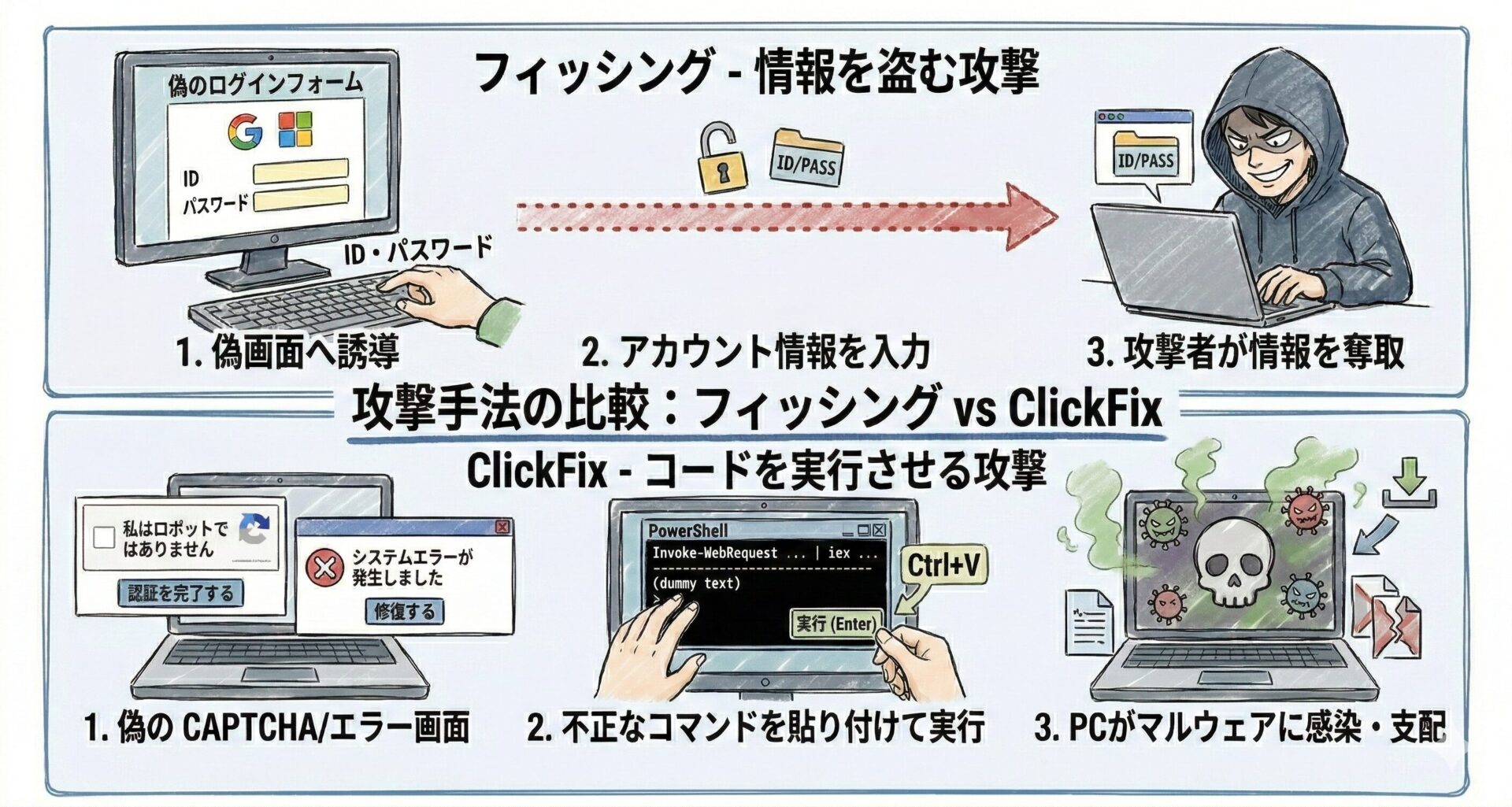

検索トレンドでも増加傾向にある「Phishing(フィッシング)」と ClickFix は、どちらもユーザーを騙す点では共通していますが、攻撃の目的とアプローチが異なります。

主に偽のログイン画面や決済画面へ誘導し、ID、パスワード、クレジットカード番号といった「情報の入力」を促してデータを窃取します。

情報の入力ではなく、PC 上で直接「悪意のあるコードを実行させること」を目的とします。ユーザーが手動でスクリプトを実行してしまうと、バックグラウンドでマルウェアがダウンロードされ、情報窃取やランサムウェアの感染など、システム全体への深刻な侵害に繋がります。

ClickFix 攻撃の巧妙な仕組みと主なパターン

ClickFix 攻撃は、ユーザーが日常の Web ブラウジングで頻繁に目にする画面を精巧に偽装し、心理的な隙を突いて不正な操作へ誘導します。ここでは、代表的な誘導パターンと実際の感染経路を解説します。

偽の CAPTCHA(ロボット認証)やシステムエラーによる誘導

攻撃者は、脆弱性のある正規の Web サイトを改ざんしたり、悪意のある広告(マルバタイジング)を利用したりして、ユーザーを不正なページへ誘導します。該当ページにアクセスすると、以下のような偽の画面が全画面で表示されます。

「私はロボットではありません」「人間であることを証明してください」といった認証プロセスを装い、通過するための操作として特定のキー入力を求めます。

「Google Chrome でエラーが発生しました」「Word のフォントが見つかりません」「証明書の更新が必要です」といった警告を表示し、問題解決のための修復手順として操作を指示します。

ユーザーは「早く目的のWebサイトを閲覧したい」「エラーをすぐに直したい」という心理状態にあるため、画面の指示を疑わずに無意識に従ってしまう傾向があります。

コマンドのコピー&ペースト(ファイル名を指定して実行)による感染経路

これらの偽画面には、「解決策」や「認証手順」として具体的な PC の操作手順が記載されています。感染に至る典型的な手口は以下の通りです。

画面上の「認証する」「修正する」「コピーする」といったボタンをクリックさせます。この操作の背後で、悪意のあるスクリプト(主に難読化された PowerShell コマンド)がユーザーのクリップボードに密かにコピーされます。

画面の指示に従い、ユーザーに「Windowsキー + R(ファイル名を指定して実行)」や「Windows PowerShell」を起動させます。

クリップボードに保持されている不正なコマンドを「Ctrl + V」で貼り付けさせ、「Enter」キーまたは「OK」を押させます。

この一連の操作により、ユーザー自身の権限で悪意のあるコマンドが実行されてしまいます。実行されたコマンドは外部の攻撃者サーバー(C2サーバー)と通信を行い、情報窃取型のマルウェア(インフォスティーラー)やランサムウェアなどを、バックグラウンドで気付かれないようにダウンロードしてシステムに感染させます。

ClickFix による被害を防ぐための対策

ClickFix は人間の心理的な隙と OS の標準機能を悪用するため、単一の対策で完全に防ぐことは困難です。被害を最小限に抑えるためには、人的な対策とシステム的な防御を組み合わせた多層的なアプローチが必要となります。

従業員へのセキュリティ教育と運用ルールの徹底

まずは攻撃の具体的な手口を組織内で共有し、ユーザーのリテラシーを向上させることが重要です。

Web ブラウジング中に「警告画面」や「ロボット認証」が表示されても、安易に画面の指示に従わないよう周知します。特に、「Windows キー + R(ファイル名を指定して実行)」や「PowerShell」を開き、コピーした文字列を貼り付けて実行するような操作を求める正規のWebサービスは存在しません。この事実を社内ルールとして徹底することが、初期段階での感染を防ぐ有効な手段となります。

境界防御や多層防御の活用

教育による人的な対策に加え、万が一ユーザーが騙されて不正なコマンドを実行してしまった場合に備え、ネットワークの境界で脅威を食い止めるシステム的な防御が不可欠です。

例えば、統合脅威管理(UTM)機器である「FortiGate」などを導入することで、ClickFix 攻撃の各プロセスにおいて効果的な多層防御を実現できます。

ユーザーがマルウェアを仕込まれた偽サイトへアクセスするのを入り口でブロックします。

誤ってコマンドが実行された場合でも、その後のマルウェアのダウンロードや攻撃者サーバーへの不審な通信を検知・遮断します。

ClickFix による通信の多くは暗号化(HTTPS)されていますが、インスペクション機能で通信の中身を検査することで、上記の防御機能が確実に動作します。

このように、ユーザーの操作ミスをシステムでカバーする仕組みを構築することが重要です。FortiGate の全体的な概要や機能の詳細については、以下の記事をご参照ください。

まとめ

本記事では、近年急増しているサイバー攻撃「ClickFix」の仕組みと有効な対策について解説しました。

- ClickFix は偽のエラー画面等を用いて、ユーザー自身に不正なコマンドを実行させる手口である。

- 情報窃取を狙う従来のフィッシングとは異なり、端末のマルウェア感染を直接的な目的とする。

- 被害を防ぐには、手口の周知徹底と FortiGate 等を活用したネットワークの多層防御が不可欠である。

以上、最後までお読みいただきありがとうございました。