はじめに

エンタープライズネットワークやデータセンターの基盤を支える Cisco(シスコ)製品において、CVSS スコア 9.8 を記録する極めて深刻な脆弱性が複数公開されました。

標的となっているのは、サーバーのハードウェアレベルでの統合管理を担う Cisco IMC(Integrated Management Controller)および、オンプレミスでのライセンス管理を行う SSM On-Prem(Smart Software Manager On-Prem)です。いずれも認証をバイパスされ、リモートからシステムを掌握される危険性が指摘されています。

参考: The Hacker News

“Cisco has released updates to address a critical security flaw in the Integrated Management Controller (IMC) that, if successfully exploited, could allow an unauthenticated, remote attacker to bypass authentication and gain access to the system with elevated privileges.”

(Cisco は、Integrated Management Controller(IMC)における重大なセキュリティ上の欠陥に対処するアップデートをリリースしました。この欠陥が正常に悪用されると、認証されていないリモートの攻撃者が認証をバイパスし、昇格された権限でシステムにアクセスできるようになる可能性があります。)

https://thehackernews.com/2026/04/cisco-patches-98-cvss-imc-and-ssm-flaws.html

本記事では、これら 2 つの致命的な脆弱性の概要と脅威を整理し、Cisco UCS 環境等における影響範囲の特定手順、およびインフラ運用現場で推奨されるパッチ適用前の考慮事項や緩和策について解説します。

- Cisco IMC(CVE-2026-20093)および SSM On-Prem(CVE-2026-20160)の脆弱性の仕組み

- 認証バイパスと OS コマンド実行がシステム全体に与える影響

- Cisco UCS 環境における GUI/CLI を用いた影響有無の確認手順

- パッチ適用前のバックアップ戦略と一時的なアクセス制御の推奨設定

お時間がない方向けに、 2 分の音声で要点をサクッと解説しています。

※解説はブログ記事をもとに AI で生成しています。

Cisco IMC および SSM における致命的な脆弱性の概要

今回パッチがリリースされた 2 つの脆弱性は、いずれも最高の深刻度である CVSS スコア 9.8 と評価されており、ネットワークインフラの管理プレーンに対する根本的な脅威となります。

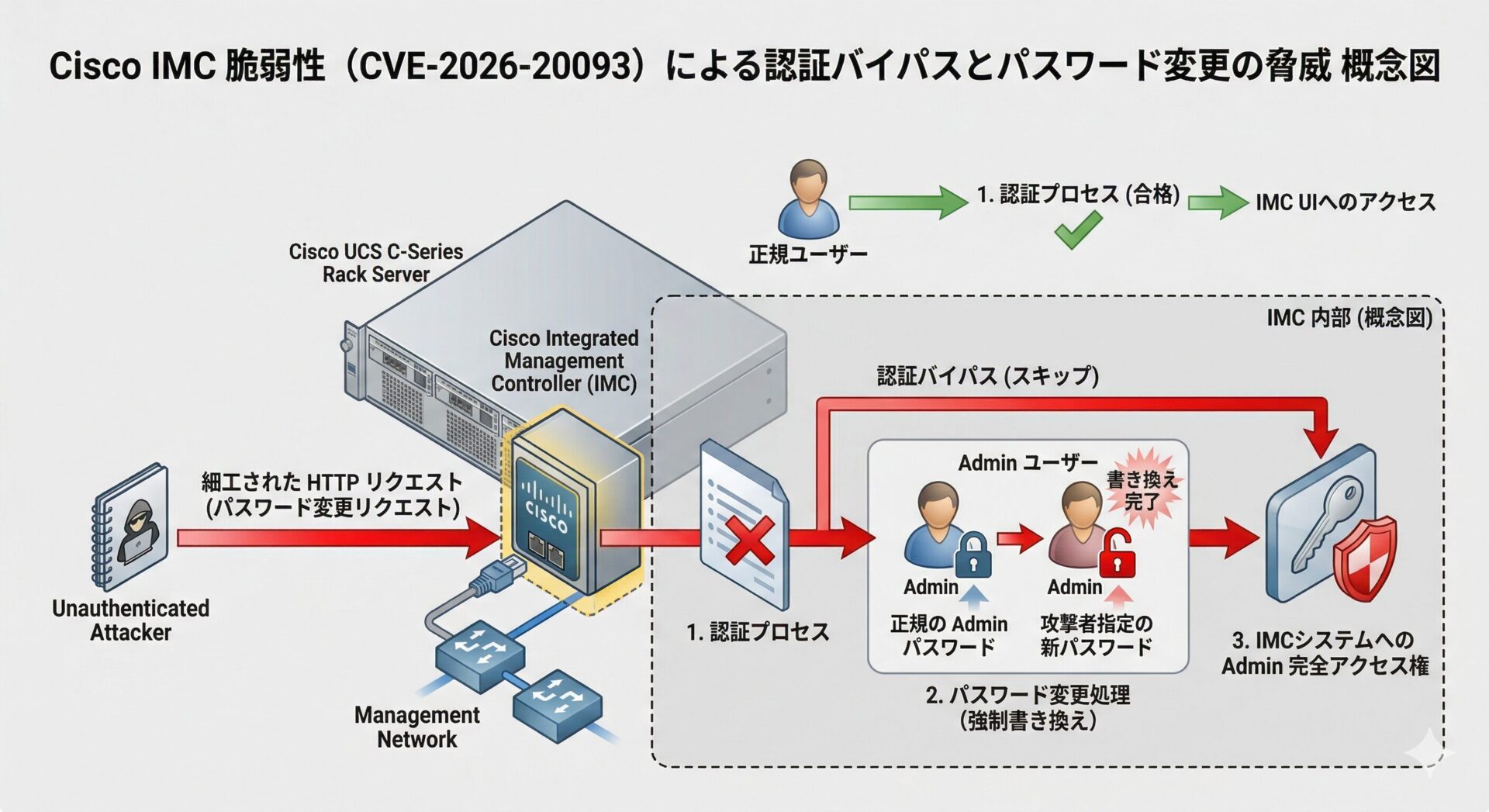

CVE-2026-20093(IMC): 認証バイパスによる不正なパスワード変更の脅威

1 つ目は、Cisco IMC におけるパスワード変更要求の不適切な処理に起因する脆弱性(CVE-2026-20093)です。 攻撃者が影響を受けるデバイスに対して細工された HTTP リクエストを送信することで、認証プロセスを完全にバイパスすることが可能になります。

参考: The Hacker News

“A successful exploit could allow the attacker to bypass authentication, alter the passwords of any user on the system, including an Admin user, and gain access to the system as that user.”

(エクスプロイトが成功すると、攻撃者は認証をバイパスし、管理者ユーザーを含むシステム上のすべてのユーザーのパスワードを変更し、そのユーザーとしてシステムにアクセスできるようになる可能性があります。)

https://thehackernews.com/2026/04/cisco-patches-98-cvss-imc-and-ssm-flaws.html

この脆弱性が悪用された場合、攻撃者は管理者(Admin)を含む任意のユーザーのパスワードを無断で書き換え、正規の管理者としてハードウェアの管理インターフェースを完全にコントロールできるようになります。システムのシャットダウンや設定の初期化など、破壊的な操作を許すことにつながります。

CVE-2026-20160(SSM On-Prem): 内部サービス露出に伴う OS コマンド実行

2 つ目は、Cisco SSM On-Prem に存在する脆弱性(CVE-2026-20160)です。これは内部サービスが意図せず外部へ露出している設計上の欠陥によるものです。

参考: The Hacker News

“An attacker could exploit this vulnerability by sending a crafted request to the API of the exposed service,” Cisco said. “A successful exploit could allow the attacker to execute commands on the underlying operating system with root-level privileges.”

(「攻撃者は、露出したサービスの API に細工されたリクエストを送信することで、この脆弱性を悪用する可能性があります」と Cisco は述べています。「エクスプロイトが成功すると、攻撃者は基盤となるオペレーティングシステム上で root レベルの権限でコマンドを実行できるようになる可能性があります。」)

https://thehackernews.com/2026/04/cisco-patches-98-cvss-imc-and-ssm-flaws.html

ライセンス管理サーバーである SSM に対して、認証されていないリモートの攻撃者が API 経由で細工したリクエストを送ることで、基盤となる OS 上において root 権限で任意のコマンドを実行できる状態に陥ります。マルウェアの展開や内部ネットワークへのラテラルムーブメント(横展開)の足場として悪用されるリスクが極めて高いため、利用中の環境において該当サービスが外部ネットワークから到達可能になっていないか、早急に確認することをおすすめします。

Cisco UCS 環境における影響範囲の特定と間接的リスク

今回の脆弱性は、システムがどのように構成されているかにかかわらず、特定のファームウェアバージョンを実行しているデバイスそのものに影響を及ぼします。まずは自社の環境が影響範囲に含まれているかを正確に特定することが第一歩となります。

GUI および CLI を用いた対象バージョン・ファームウェアの確認手順

公式発表によると、今回の Cisco IMC 脆弱性(CVE-2026-20093)の影響を受ける主なプロダクトは以下の通りです。

参考: The Hacker News

“UCS C-Series M5 and M6 Rack Servers in standalone mode – Fixed in 4.3(2.260007), 4.3(6.260017), and 6.0(1.250174)”

(スタンドアロンモードの UCS C-Series M5 および M6 ラックサーバー – 4.3(2.260007)、4.3(6.260017)、および 6.0(1.250174)で修正)

https://thehackernews.com/2026/04/cisco-patches-98-cvss-imc-and-ssm-flaws.html

自社の環境が対象かを確認するため、以下の手順で現在の稼働バージョンを特定することをおすすめします。

- GUI の場合

-

ブラウザで Cisco IMC にログインし、ダッシュボードの「Admin」タブから「Firmware Management」等の画面を開き、現在アクティブなファームウェアバージョンを確認します。

- CLI の場合

-

SSH 経由で Cisco IMC にログイン後、

show versionやscope chassis配下の情報確認コマンドを実行し、バージョン情報を抽出します。

確認の結果、稼働中のファームウェアが脆弱なバージョンに該当する場合は、速やかに対策計画の立案へ移行することを推奨します。

VMware Horizon などの仮想化・VDI 基盤に対する間接的な影響の考慮

Cisco UCS(スタンドアロンサーバー)は、VMware ESXi などのハイパーバイザを稼働させる物理基盤として広く利用されています。特に、VMware Horizon などの VDI(仮想デスクトップ)環境のホストとして稼働している場合、IMC の侵害は極めて深刻な間接的被害をもたらします。

攻撃者が IMC の管理者権限を奪取すると、ハードウェアレベルでの電源強制切断(Power Off)や BIOS 構成の改ざんが可能になります。これにより、そのホスト上で稼働する数百台の仮想デスクトップが突如として全停止し、全社的な業務停止(ダウンタイム)を引き起こすリスクがあります。ハードウェアの管理ポートへのアクセス制限が、上位レイヤーの業務継続性に直結することを再認識することをおすすめします。

運用現場におけるパッチ適用前の準備と考慮事項

CVSS 9.8 の脆弱性に対しては迅速なパッチ適用が理想ですが、エンタープライズの運用現場において、無計画なファームウェアのアップデートは予期せぬ障害を招く恐れがあります。

影響を受けるデバイス群の洗い出しと対応優先度の決定

パッチ作業に入る前に、組織内に存在するすべての Cisco IMC および SSM On-Prem デバイスをインベントリから洗い出し、対応の優先順位をつけることを推奨します。 特に、インターネットから直接アクセス可能な状態になっている管理インターフェースや、外部ベンダーとの保守用 VPN セグメントに露出しているデバイスは、攻撃の標的になりやすいため、最優先でパッチ適用または一時的なネットワーク遮断(緩和策)の対象としてリストアップすることを推奨します。

安全なアップデートに向けたバックアップ取得とダウンタイムの計画策定

ハードウェアレベルのファームウェアアップデートは、IMC 自体の再起動を伴うほか、アップデートの種類によってはホスト OS(ESXi など)の再起動が必要になるケースもあります。

作業前には、Cisco IMC の設定ファイル(XML 形式など)をエクスポートし、外部の安全なストレージへバックアップを取得しておくことをおすすめします。万が一アップデート後に不具合が発生した場合でも、迅速に構成を復元することで長期的なダウンタイムの防止につながります。 また、対象ホスト上で重要な仮想マシンが稼働している場合は、事前に vMotion 等を活用してワークロードを別ホストへ退避させ、安全なメンテナンスウィンドウ(保守枠)を確保した上で作業を実施することが推奨されます。

修正パッチの適用と一時的な緩和策(アクセス制御)

今回の脆弱性に対する最も確実な対策は、メーカーから提供されている修正済みファームウェアへのアップデートです。Cisco の公式アドバイザリでは、これらの脆弱性に対するシステム上の回避策(Workaround)は存在しないと明記されています。

参考: The Hacker News

“While neither of the vulnerabilities has been exploited in the wild, number of recentlydisclosed security flaws in Cisco products have been weaponized by threat actors. In the absence of a workaround, customers are recommended to update to the fixed version for optimal protection.”

(これらの脆弱性はどちらも実際の環境では悪用されていませんが、Cisco 製品で最近公開された多数のセキュリティ上の欠陥は、脅威アクターによって兵器化されています。回避策がないため、最適な保護のために修正済みバージョンに更新することをお勧めします。)

https://thehackernews.com/2026/04/cisco-patches-98-cvss-imc-and-ssm-flaws.html

各プロダクトにおける修正済みバージョンへのアップデート手順

対象となるデバイスのモデルに応じて、修正パッチが組み込まれたファームウェアが提供されています。 例えば、Cisco IMC(CVE-2026-20093)の場合、Catalyst 8300 Series Edge uCPE ではバージョン 4.18.3 へ、UCS E-Series Servers M6 では 4.15.3 などへのアップデートが推奨されます。また、SSM On-Prem(CVE-2026-20160)については、バージョン 9-202601 への更新が推奨されます。 事前に確保したメンテナンスウィンドウにてパッチを適用し、システムの再起動後に正常性を確認することをおすすめします。

パッチ適用までの時間を稼ぐための管理インターフェースのアクセス制御強化

公式な回避策はないものの、パッチ適用までの暫定的な緩和策として、Cisco IMC や SSM On-Prem の管理インターフェース(Web GUI や API)へのネットワークアクセスを、信頼できる特定の IP アドレスや管理用セグメントからのみに厳格に制限することを強く推奨します。 インターネットからの直接アクセスをファイアウォール等で遮断し、アクセス可能な範囲を最小化する多層防御(Defense in Depth)を構築することが、認証バイパスや OS コマンド実行といった致命的な攻撃の防止につながります。

まとめ

本記事では、Cisco IMC および SSM On-Prem における深刻な脆弱性(CVSS 9.8)とその対応戦略について解説しました。

- Cisco IMC と SSM で、認証バイパスや OS コマンド実行の重大な脆弱性が公開された。

- 稼働中のファームウェアを GUI や CLI で確認し、影響範囲を特定することが推奨される。

- VDI 基盤等への間接的な影響も考慮し、バックアップ等の安全なアップデート計画を策定する。

- 公式の回避策はないため、各モデルに応じた修正パッチ(最新ファームウェア)を適用する。

- 適用までの暫定策として、管理インターフェースへのアクセス制御を強化することが推奨される。

以上、最後までお読みいただきありがとうございました。