はじめに

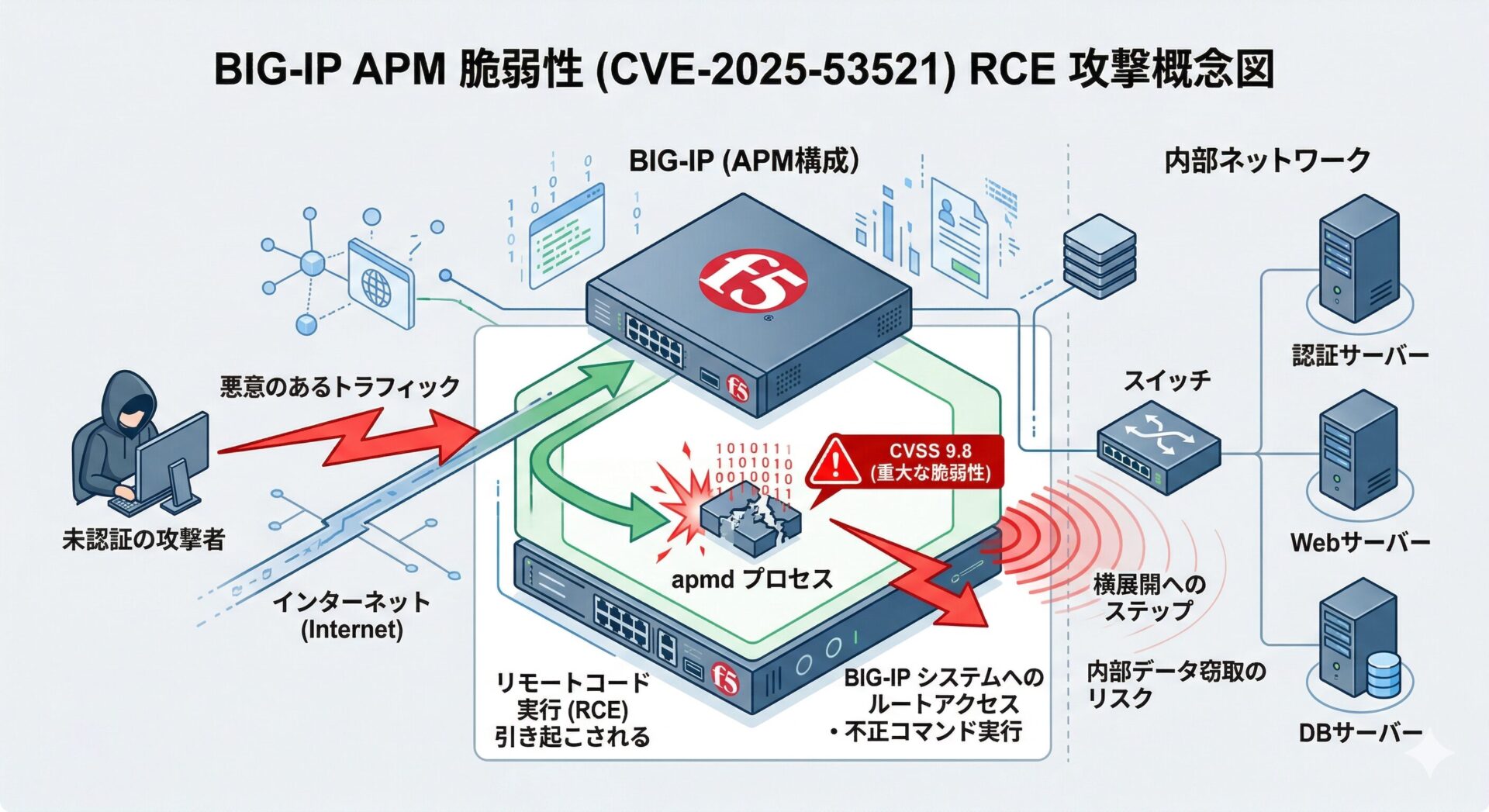

エンタープライズネットワークの境界防御やリモートアクセス基盤として広く導入されている F5 の BIG-IP APM(Access Policy Manager)において、極めて深刻なリモートコード実行(RCE)の脆弱性(CVE-2025-53521)が確認されました。

本脆弱性は、当初 DoS(サービス拒否)として分類されパッチが提供されていましたが、2026 年 3 月に得られた新たな情報に基づき、CVSS スコア 9.8 の RCE へと引き上げられました。すでに野外(In-the-wild)での悪用が確認されているため、インフラ運用者は直ちに対応を迫られています。

参考: K000156741: BIG-IP APM vulnerability CVE-2025-53521

“Due to new information obtained in March 2026, the original vulnerability is being re-categorized to an RCE with CVSS scores of 9.8 (CVSS v3.1) and 9.3 (CVSS v4.0).”

(2026 年 3 月に得られた新たな情報により、元の脆弱性は CVSS スコア 9.8(CVSS v3.1)および 9.3(CVSS v4.0)の RCE に再分類されます。)

https://my.f5.com/manage/s/article/K000156741

本記事では、この脆弱性が RCE へ格上げされた背景と影響範囲を客観的に整理し、実環境における侵害の痕跡(IoC)の確認手法、運用現場でのパッチ適用戦略、および WAF 等を用いた一時的な緩和策について解説します。

- BIG-IP APM 脆弱性(CVE-2025-53521)が RCE へ格上げされた背景と影響範囲

- 既存環境における侵害の痕跡(IoC)の確認とログ分析の着眼点

- 安全なパッチ適用戦略と、侵害が疑われる場合の構成再構築アプローチ

- WAF や外部ファイアウォールを活用したパッチ適用前の一時的な緩和策

BIG-IP APM 脆弱性(CVE-2025-53521)の概要と RCE への格上げ

この脆弱性(CVE-2025-53521)の最大の特徴は、一度修正されたはずの過去の脆弱性が、新たな攻撃手法の発見により致命的な RCE(Remote Code Execution)として再評価された点にあります。

DoS から CVSS 9.8 のリモートコード実行へ再分類された背景と悪用の実態

当初はシステムの処理リソースを枯渇させる DoS 脆弱性として認識されていましたが、詳細な調査の結果、認証されていない攻撃者がデータプレーンを通じて細工したトラフィックを送信することで、BIG-IP システム上で任意のコードを実行できることが判明しました。 メーカーである F5 のアドバイザリでは、すでにこの脆弱性を悪用した攻撃が確認されていると明記されており、事態は極めて切迫しています。

影響を受けるバージョンと特定の APM アクセスポリシー構成

脆弱性の影響を受けるのは、仮想サーバーに BIG-IP APM のアクセスポリシーが設定されている環境です。コントロールプレーンへの直接的な露出はありませんが、Appliance モードで稼働しているシステムも影響を受け、内部の apmd プロセスが標的となります。

参考: K000156741: BIG-IP APM vulnerability CVE-2025-53521

“When a BIG-IP APM access policy is configured on a virtual server, specific malicious traffic can lead to Remote Code Execution (RCE). (CVE-2025-53521)”

(BIG-IP APM アクセスポリシーが仮想サーバー上に構成されている場合、特定の悪意のあるトラフィックがリモートコード実行(RCE)を引き起こす可能性があります。(CVE-2025-53521))

https://my.f5.com/manage/s/article/K000156741

影響を受ける主なバージョンは、BIG-IP APM 17.x(17.1.0 – 17.1.2)、16.x(16.1.0 – 16.1.6)、15.x(15.1.0 – 15.1.10)など広範囲に及びます。自社の環境が対象バージョンで稼働しており、かつ APM を利用している場合は、直ちに侵害の痕跡を確認した上で、修正済みバージョンへのアップデートを計画することが不可欠です。

実環境における侵害の痕跡(IoC)確認とログ分析

今回の脆弱性(CVE-2025-53521)はすでに悪用が確認されているため、パッチを適用する前に、まずは自社の BIG-IP APM 環境が侵害されていないかを確認する初動対応が不可欠です。

参考: K000156741: BIG-IP APM vulnerability CVE-2025-53521

“We recommend reviewing the K000160486: Indicators of Compromise for c05d5254 in systems that: Were upgraded from a vulnerable version to a fixed version / Are running a vulnerable version”

(脆弱なバージョンから修正済みバージョンにアップグレードされたシステム、または脆弱なバージョンを実行しているシステムにおいて、K000160486: c05d5254 の侵害の痕跡(IoC)を確認することをお勧めします。)

https://my.f5.com/manage/s/article/K000156741

パッチ適用済みの環境にも潜むバックドアのリスク

すでに修正済みバージョンへアップデートを完了している環境であっても、安心はできません。アップデートを実施する「前」の段階でシステムが侵害されていた場合、攻撃者によってバックドアが設置されていたり、不正なアカウントが作成されていたりする可能性があります。そのため、現在の稼働バージョンにかかわらず、過去のアクセス履歴やシステムファイルの状態を厳密に監査する必要があります。

監査ログを用いた不正アクセスの具体的な着眼点と調査手法

具体的な調査として、BIG-IP の /var/log/audit や /var/log/secure などのシステムログを確認し、身に覚えのない管理者アカウントの追加や、予期しない IP アドレスからの SSH ログイン成功ログが存在しないかを洗い出します。 また、APM のアクセスログにおいて、通常では見られない不自然なリクエストパラメーターの連続や、apmd プロセスの異常終了(クラッシュ)を示すエラーログが記録されていないかを確認します。万が一、環境内に侵害の痕跡(IoC)が確認された場合は、直ちに該当の BIG-IP をネットワークから隔離し、インシデント対応プロセスへ移行してください。

運用現場でのパッチ適用戦略とロールバック計画

侵害の痕跡が見られなかった場合でも、CVSS 9.8 の脆弱性を放置することは極めて危険であり、速やかに修正済みバージョン(17.5.1.3 など)へのアップデートを実施する必要があります。

アップデート実行時の注意点とシステム挙動の監視ポイント

BIG-IP のファームウェアアップデートはシステム全体のリブートを伴うため、HA(High Availability)構成を活用した無停止でのパッチ適用が基本となります。スタンバイ機からアップデートを行い、フェイルオーバーを実施した後にアクティブ機のログ(/var/log/ltm など)を監視し、APM ポリシーが正常にロードされ、ユーザーの認証トラフィックが滞りなく処理されているかを確認します。 作業前には現在の稼働状態を UCS ファイルとしてバックアップし、万が一認証エラーなどの不具合が発生した場合の切り戻し(ロールバック)手順と、判断基準となるタイムリミットを事前に定義しておくことが重要です。

侵害が疑われる場合の構成再構築(クリーンインストール)の重要性

前述の IoC 調査により、すでにシステムが侵害されていることが判明した場合、または侵害された時期が特定できない場合、単なるアップデートや既存の UCS ファイルからの設定復元では不十分です。

参考: K000156741: BIG-IP APM vulnerability CVE-2025-53521

“F5 strongly recommends that you rebuild the configuration from scratch because UCS files from compromised systems can contain persistent malware.”

(侵害されたシステムからの UCS ファイルには永続的なマルウェアが含まれている可能性があるため、F5 は構成をゼロから再構築することを強くお勧めします。)

https://my.f5.com/manage/s/article/K000156741

侵害された環境のバックアップ(UCS ファイル)にはマルウェアやバックドアが混入している可能性が高いため、必ず初期状態(クリーンインストール)から安全な BIG-IP バージョンをセットアップし、手動で設定を再構築することを徹底してください。

WAF や外部ファイアウォールを活用した多層的な暫定緩和策

メーカーである F5 の公式アドバイザリでは、本脆弱性に対する緩和策(Mitigation)は存在しないと明記されています。

参考: K000156741: BIG-IP APM vulnerability CVE-2025-53521

“Mitigation None”

(緩和策 なし)

https://my.f5.com/manage/s/article/K000156741

しかし、実際の運用現場において即座のパッチ適用が困難な場合、システムが直接攻撃に晒される状態を少しでも軽減するための多層的なアプローチ(Defense in Depth)を講じる必要があります。

パッチ適用までの時間を稼ぐためのエッジレベルでのアクセス制御

APM の仮想サーバーがインターネットに直接公開されている場合、脅威にさらされるリスクは最大となります。可能であれば、BIG-IP の前段に設置されている次世代ファイアウォール(NGFW)を利用してアクセス制御を強化します。 例えば、リモートアクセスを許可するユーザーの接続元が特定の拠点や国内の IP アドレスに限定できる場合、外部のファイアウォールで BIG-IP APM の仮想サーバーに対するアクセス元 IP アドレスを信頼できる範囲のみに厳格に制限することが、攻撃表面(アタックサーフェス)を減らす強力な暫定対策となります。

暫定的な緩和策が持つ効果とアーキテクチャ上の限界

前段の WAF(Web Application Firewall)や IPS を活用して異常なトラフィックをドロップすることも一定の効果を見込めます。しかし、APM の性質上、通信は暗号化された SSL/TLS トンネルの中で処理されることが多く、外部のセキュリティ機器でエクスプロイト(攻撃コード)を完全に検知・遮断することはアーキテクチャ上非常に困難です。 恒久的な解決策は修正済みバージョンへのアップデートのみであるため、WAF やアクセス制御による緩和策はあくまでパッチ適用までの時間を稼ぐための暫定対応として割り切ることが重要です。

まとめ

本記事では、BIG-IP APM における極めて深刻な RCE 脆弱性(CVE-2025-53521)の実態と、実運用で取るべき対応策について解説しました。

- BIG-IP APM の脆弱性(CVE-2025-53521)が CVSS 9.8 の RCE へ再分類された。

- すでに悪用が確認されており、パッチ適用前後のシステム侵害調査が不可欠である。

- 侵害された環境のバックアップ(UCS ファイル)から設定を復元してはならない。

- 安全な構成を一から再構築し、最新パッチを適用した BIG-IP を運用する。

- 外部ファイアウォールによるアクセス制御で、パッチ適用までのリスクを低減する。

以上、最後までお読みいただきありがとうございました。