はじめに

2026 年 3 月に発生したコンテナスキャナ Trivy の侵害は、単一のツールへの攻撃に留まらず、広範なエコシステムを揺るがす二次、三次被害へと発展しています。

今回、世界で週に 8,300 万回以上ダウンロードされる主要な HTTP クライアントライブラリである Axios(アクシオス)において、サプライチェーン攻撃が確認されました。メンテナのアカウントが侵害され、悪意のある依存関係を注入されたバージョンが公開されています。

参考:The Hacker News

“The popular HTTP client known as Axios has suffered a supply chain attack after two newly published versions of the npm package introduced a malicious dependency that delivers a trojan capable of targeting Windows, macOS, and Linux systems.”

(Axios として知られる人気のある HTTP クライアントは、npm パッケージの新たに公開された 2 つのバージョンが、Windows、macOS、および Linux システムを標的にできるトロイの木馬を配信する悪意のある依存関係を導入した後、サプライチェーン攻撃を受けました。)

https://thehackernews.com/2026/03/axios-supply-chain-attack-pushes-cross.html

本記事では、一連の Trivy 関連サプライチェーン攻撃の最新動向として、Axios 侵害のタイムラインとクロスプラットフォーム RAT(リモートアクセスツール)の巧妙な挙動を解説し、インフラエンジニアが取るべき具体的な監視・防御策について整理します。

- Axios(1.14.1 および 0.30.4)における不正な依存関係注入の全容

- Windows、macOS、Linux 各 OS に最適化された RAT の実行経路と隠蔽工作

- 開発環境における RAT アーティファクトの検知とシークレットのローテーション手順

- Azure 等のクラウド環境や CI/CD パイプラインにおける多層防御のアーキテクチャ

お時間がない方向けに、 2 分の音声で要点をサクッと解説しています。

※解説はブログ記事をもとに AI で生成しています。

Axios を標的としたサプライチェーン攻撃の概要とタイムライン

今回の攻撃は、偶発的なものではなく、事前に周到に準備された計画的なサプライチェーン攻撃です。

巨大パッケージ Axios(1.14.1 / 0.30.4)における不正な依存関係の注入

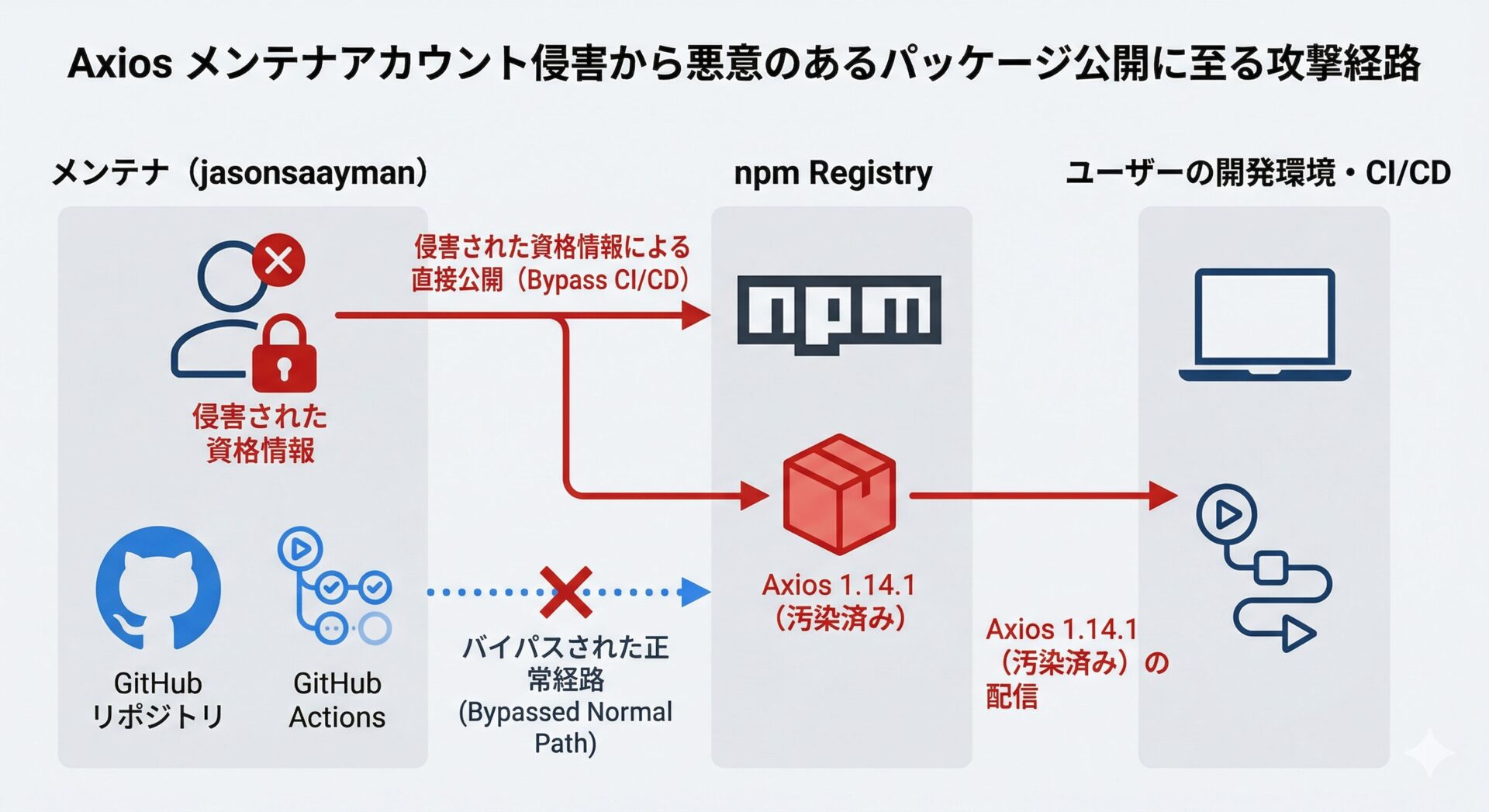

攻撃者は、Axios の主要なメンテナである「jasonsaayman」のアカウントを侵害し、GitHub Actions の CI/CD パイプラインを介さずに、npm レジストリへ直接悪意のあるバージョンを公開しました。

具体的には、Axios バージョン 1.14.1 および 0.30.4 に対して、本来不要な plain-crypto-js(バージョン 4.2.1)というパッケージが依存関係として強制的に注入されました。

メンテナのアカウント侵害と CI/CD パイプラインを迂回した公開手順

調査によると、攻撃者は npm アカウントの登録メールアドレスを自身が管理する Proton Mail へ書き換えており、長期間有効な classic npm access token を使用して権限を奪取したと考えられています。

参考:The Hacker News

“According to StepSecurity, the two versions were published using the compromised npm credentials of the primary Axios maintainer (“jasonsaayman”), allowing the attackers to bypass the project’s GitHub Actions CI/CD pipeline.”

(StepSecurity によると、これら 2 つのバージョンは、Axios の主要メンテナである「jasonsaayman」の侵害された npm 資格情報を使用して公開されたため、攻撃者はプロジェクトの GitHub Actions CI/CD パイプラインをバイパスすることができました。)

https://thehackernews.com/2026/03/axios-supply-chain-attack-pushes-cross.html

この手法により、ソースコードリポジトリ(GitHub)上のコードレビューを一切介することなく、汚染されたパッケージが世界中の開発環境やビルドサーバーへ配信される事態となりました。

クロスプラットフォーム RAT(Remote Access Trojan)の巧妙な挙動

今回の攻撃で注入された不正な依存関係(plain-crypto-js)は、単なるデータの抜き取りではなく、OS の種類を判別して最適なマルウェアを実行する極めて高度なドロッパー(setup.js)として機能します。

参考: The Hacker News

“The embedded malware, for its part, is launched via an obfuscated Node.js dropper (“setup.js”) and is designed to branch into one of three attack paths based on the operating system”

(組み込まれたマルウェアは、難読化された Node.js ドロッパー(setup.js)を介して起動され、オペレーティングシステムに基づいて 3 つの攻撃パスのいずれかに分岐するように設計されています。)

https://thehackernews.com/2026/03/axios-supply-chain-attack-pushes-cross.html

Windows、macOS、Linux ごとに最適化されたペイロードと実行経路

ドロッパーは対象の OS を特定すると、それぞれ異なる手法でバックドアを設置します。

- Windows 環境

-

PowerShell のバイナリパスを検索し、それを Windows Terminal アプリに偽装して

%PROGRAMDATA%\wt.exeにコピーします。その後、一時ディレクトリに VBScript を作成・実行し、外部の C2 サーバーから PowerShell RAT スクリプトを取得して実行します。 - macOS 環境

-

AppleScript ペイロードを実行し、C++ で書かれたトロイの木馬バイナリを外部サーバー(sfrclak[.]com:8000)から取得します。取得したファイルは

/Library/Caches/com.apple.act.mondに保存され、バックグラウンドで起動して 60 秒ごとに C2 サーバーへビーコンを送信します。 - Linux 環境

-

Node.js の

execSyncを介してシェルコマンドを実行し、Python で書かれた RAT スクリプトを取得して/tmp/ld.pyに保存、nohupコマンドを使用してバックグラウンドで密かに実行します。

各プラットフォームは、同一の C2 サーバーに対して異なるエンドポイント(例: macOS は packages.npm.org/product0、Windows は product1)へ POST リクエストを送信し、OS に適した第 2 段階のペイロードを受け取ります。

postinstall フックの悪用と痕跡を消去する自己破壊型の隠蔽工作

このマルウェアの恐ろしい点は、インストール完了後に自動実行される npm の postinstall ライフサイクルを悪用していることと、実行後の徹底したフォレンジック妨害(証拠隠滅)です。 ペイロードの実行が完了すると、マルウェアは自身の postinstall スクリプトを削除し、さらにトリガーとなった元の package.json を削除して、クリーンな設定ファイルである package.md を package.json にリネームします。これにより、事後のコードレビューや検査で異常を検知することが非常に困難になります。

開発現場で直ちに実施すべき影響確認とインシデント対応

Axios はフロントエンドからバックエンドまで無数に利用されているため、影響範囲の特定と初動対応のスピードが被害を最小限に抑える鍵となります。

RAT アーティファクトの検知とシークレットのローテーション

まずは、開発環境や CI/CD サーバー上にマルウェアの実行痕跡(アーティファクト)が残っていないかを直ちに調査してください。 確認すべきパスは以下の通りです。

- macOS:

/Library/Caches/com.apple.act.mond - Windows:

%PROGRAMDATA%\wt.exe - Linux:

/tmp/ld.py

これらのファイルが検出された場合、あるいはログから plain-crypto-js のインストール履歴が確認された場合は、すでにシステムが完全に侵害されていると見なす必要があります。対象システム上に存在していたすべての認証情報(AWS や Azure のクレデンシャル、API キー、データベースのパスワード等)を直ちにローテーション(無効化と再発行)が推奨されます。

クリーンなバージョンへのダウングレードと C2 サーバーへの通信遮断

package.json などの依存関係定義ファイルを確認し、侵害された Axios(1.14.1 または 0.30.4)が指定されている場合は、直ちに安全なバージョン(1.14.0 または 0.30.3)へダウングレードを実施します。 同時に、node_modules ディレクトリから plain-crypto-js を完全に削除してください。

また、ネットワークレベルでの追加の被害を防ぐため、ファイアウォールやプロキシサーバーの設定において、C2 ドメイン(sfrclak[.]com)へのアウトバウンド(Egress)通信をブロックすることを推奨します。

インフラ・クラウド視点でのパイプライン保護と多層防御

今回の Axios 侵害において怖いのは、ソースコード自体には一切の変更が加えられていない(依存関係の追加のみ)という点です。

参考: The Hacker News

“The attack is notable for its restraint. No axios source files were modified, making traditional diff-based code review less likely to catch it,” SafeDep said.

(「この攻撃は、その抑制力において注目に値します。Axios のソースファイルは変更されていないため、従来の diff ベースのコードレビューでは発見される可能性が低くなります」と SafeDep は述べています。)

https://thehackernews.com/2026/03/axios-supply-chain-attack-pushes-cross.html

コードレビューをすり抜ける巧妙なサプライチェーン攻撃を防ぐためには、開発者の端末だけでなく、CI/CD パイプラインやクラウドインフラのレイヤーにおける多層的な防御(Defense in Depth)の構築が不可欠です。

Azure DevOps 等における依存関係スキャンのパイプライン組み込み

Azure DevOps や GitHub Actions などの CI/CD パイプラインにおいて、ビルドプロセスに依存関係の脆弱性スキャン(Trivy等のツール)を必須のステップとして組み込みます。 今回の plain-crypto-js のような不審なサードパーティパッケージが package.json に混入した場合、デプロイ前のスキャンで異常を検知し、自動的にパイプラインをフェイル(停止)させるゲート制御を実装することが、本番環境へのマルウェア流出を防ぐ最後の砦となります。

コンテナ実行環境の権限最小化と Egress 通信の厳格な制御

万が一、悪意のある postinstall スクリプトが実行されてしまった場合に備え、アプリケーションを実行するコンテナや仮想マシンのアウトバウンド(Egress)通信を厳格に制御します。 RAT(Remote Access Trojan)は外部の C2 サーバー(sfrclak[.]com など)からペイロードをダウンロードし、ビーコンを送信することで成立します。そのため、Azure Network Security Group(NSG)や次世代ファイアウォールを活用し、アプリケーションが外部と通信できる宛先(FQDN や IP アドレス)を必要最小限のホワイトリストのみに制限することで、RAT の活動をネットワークレベルで完全に封じ込めることが可能です。

まとめ

本記事では、Trivy 侵害から波及した一連のサプライチェーン攻撃の最新動向として、Axios における RAT 混入の脅威と対策について解説しました。

- 週 8,300 万回ダウンロードされる Axios(1.14.1 / 0.30.4)がサプライチェーン攻撃を受けた。

- メンテナのアカウントが侵害され、CI/CD を迂回して不正な依存関係が直接公開された。

- Windows、macOS、Linux ごとに最適化された RAT が密かに実行・隠蔽される。

- RAT の痕跡を直ちに確認し、該当する場合は全シークレットのローテーションを実施する。

- CI/CD の依存関係スキャンと Egress 制御による多層防御でパイプラインを保護する。

以上、最後までお読みいただきありがとうございました。

関連記事: 本インシデントから波及した一連のサプライチェーン攻撃

一連の大規模なサプライチェーン攻撃は、すべて Trivy のインシデントで窃取された認証情報が起点となっています。

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 | CI/CD Secrets 漏洩と対策

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 | CanisterWorm の脅威と防御策

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 |ワイパーの脅威と多層防御

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 | litellm バックドアの脅威と対策

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 | Telnyx 侵害と WAV 隠蔽の脅威

- 【DevSecOps】Trivy 関連サプライチェーン攻撃 | Axios 侵害と RAT 隠蔽の脅威 (本記事)