はじめに

2026 年 5 月 10 日、Dell Technologies より同社のオブジェクトストレージ製品 Dell ECS(Elastic Cloud Storage) および Dell ObjectScale に関する重大なセキュリティアドバイザリ DSA-2026-019 が公開されました。Impact は Critical に分類され、Dell 独自の脆弱性 4 件に加え、Apache MINA、Oracle Java SE、SUSE 系 Linux カーネルなど多数のサードパーティコンポーネント由来の CVE が同時に修正対象として含まれています。

特に注目すべきは、ハードコード認証情報の脆弱性 CVE-2026-40636(CVSS 9.8)で、未認証の攻撃者がローカルアクセスからファイルシステムアクセスを獲得し得る深刻な内容です。Dell ECS / ObjectScale は大容量のオブジェクトストレージ基盤として、バックアップデータ、アーカイブ、ログ、S3 互換ワークロードなどの機密性の高いデータを大規模に保管する用途で利用されるケースが多く、これらが侵害された場合の影響は甚大です。

本記事では、DSA-2026-019 の全体像、特に CVE-2026-40636 の技術的な内容、影響を受けるバージョンと修正版、そして Operating Environment Upgrade Service Request を介した恒久対処と、アップグレードを待たずに適用可能な暫定対処(デフォルト認証情報の変更)までを実務目線で整理します。

- DSA-2026-019 に含まれる Dell 独自 4 件 + 多数のサードパーティ CVE の全体像

- 最も深刻な CVE-2026-40636(CVSS 9.8 ハードコード認証情報)の技術的な内容とリスク

- 影響を受ける Dell ECS / ObjectScale のバージョンと、修正版 4.3.0.0 への移行ポイント

- Dell サポートへ Operating Environment Upgrade Service Request を起票する際の流れ

- アップグレードを待たずに適用可能な、デフォルト認証情報変更による暫定対処の考え方

DSA-2026-019 の概要と公開された CVE

DSA-2026-019 は、Dell ECS および Dell ObjectScale を対象とした包括的なセキュリティアドバイザリで、Dell が独自に発見した 4 件の脆弱性と、製品に組み込まれている多数のサードパーティコンポーネント由来の CVEを一括して修正するリリースとなっています。

アドバイザリ全体像と Impact 評価(Critical)

Dell 公式のアドバイザリでは、本件の概要が以下のように示されています。

参考: Dell Security Advisory DSA-2026-019

“Dell ECS and ObjectScale remediation is available for multiple security vulnerabilities that could be exploited by malicious users to compromise the affected system.”

(Dell ECS および ObjectScale に対する、悪意あるユーザーによってシステム侵害に悪用され得る複数のセキュリティ脆弱性に対応する修正が提供されます。)

https://www.dell.com/support/kbdoc/en-us/000462117/dsa-2026-047-security-update-for-dell-ecs-and-objectscale-multiple-vulnerabilities-1

Impact は Critical に分類されており、Dell として最高位の緊急度評価が与えられています。修正対象となるバージョンは Dell ECS 3.8.1.0 ~ 3.8.1.7 および ObjectScale 4.3.0.0 未満の全バージョンに及ぶため、ECS / ObjectScale を運用中の環境のほぼすべてが影響対象となります。

Dell 独自(Proprietary)CVE 4 件の整理

DSA-2026-019 で公開された Dell 独自の脆弱性 4 件を、深刻度の高い順に整理します。

| CVE | 概要 | CVSS | 攻撃前提 |

|---|---|---|---|

| CVE-2026-40636 | ハードコード認証情報(Use of Hard-coded Credentials) | 9.8(Critical) | 未認証・リモート / ローカル |

| CVE-2026-26946 | OS における不適切な権限管理(特権昇格) | 6.7(Medium) | 高権限ローカルアクセス |

| CVE-2026-35157 | CSV ファイルへの数式インジェクション(CSV Formula Injection) | 5.8(Medium) | 未認証・リモート、ユーザー操作必要 |

| CVE-2025-43992 | Geo replication における認証バイパス(伝送中データへの不正アクセス) | 5.6(Medium) | 未認証・リモート |

このうち、CVSS 9.8 の CVE-2026-40636 が突出して深刻であり、本記事の独自フックとしても重点的に解説します。残りの 3 件についても、特に Geo replication 利用環境ではデータ漏洩リスクに直結する CVE-2025-43992、CSV エクスポート機能を多用する環境では CVE-2026-35157 が運用上の注意点となります。

サードパーティ CVE の規模感

DSA-2026-019 では、Dell 独自の脆弱性以外に、製品に組み込まれている多数のサードパーティコンポーネント由来の CVE が併せて修正されます。主要な対象コンポーネントは以下の通りです。

| コンポーネント | 主な役割 | CVE 件数の目安 |

|---|---|---|

| Kernel-default(SUSE 系 Linux カーネル) | ノード OS のカーネル | 約 230 件 |

| Apache MINA | ネットワーキングフレームワーク | 1 件 |

| Apache Parquet Avro | データフォーマットライブラリ | 1 件 |

| Dell BSAFE SSL-J | TLS 実装 | 2 件 |

| libxslt(EXSLT parser) | XML 変換 | 1 件 |

| MySQL Connector/J | データベース接続ドライバ | 1 件 |

| Oracle Java SE | Java 実行環境 | 3 件 |

| wcurl | HTTP ダウンロード | 1 件 |

特筆すべきは Kernel-default の約 230 件で、これは ECS / ObjectScale アプライアンスがノード OS として SUSE 系 Linux を採用しているため、ノード OS のカーネルレベルで蓄積されてきた脆弱性が、本アドバイザリで一括して修正されることを意味します。Linux カーネルレベルの脆弱性は、攻撃者がノードへのローカルアクセスを獲得した後の特権昇格や横展開に悪用され得るため、運用面でのインパクトは大きいと考えられます。

Linux カーネルレベルでの最近のローカル特権昇格脆弱性の動向については、関連記事『Dirty Frag CVE-2026-43284|Linux カーネル特権昇格の緩和手順』も参考になります。

なお、サードパーティ CVE の個別詳細については Dell アドバイザリ本文および各コンポーネントの NVD エントリで確認できます。

最も注目すべき CVE-2026-40636(ハードコード認証情報)

DSA-2026-019 で公開された 4 件の Dell 独自脆弱性のうち、CVSS 9.8 で最も深刻なのが CVE-2026-40636 です。これは Dell ECS / ObjectScale 製品内にハードコードされた認証情報(Use of Hard-coded Credentials)に起因する脆弱性で、攻撃者がこの認証情報を入手・推測し得る状況では、認証なしでファイルシステムアクセスを獲得され得る内容となります。

脆弱性の技術的な内容

Dell アドバイザリでは、本脆弱性の内容が以下のように説明されています。

参考: Dell Security Advisory DSA-2026-019 – CVE-2026-40636

“Dell ECS versions 3.8.1.0 through 3.8.1.7 and Dell ObjectScale versions prior to 4.3.0.0, contains a use of hard-coded credentials vulnerability. An unauthenticated attacker with local access could potentially exploit this vulnerability, leading to filesystem access for attacker.”

(Dell ECS バージョン 3.8.1.0 から 3.8.1.7 までおよび Dell ObjectScale バージョン 4.3.0.0 より前のバージョンには、ハードコード認証情報の脆弱性が存在します。未認証の攻撃者がローカルアクセス権を持つ場合、本脆弱性を悪用してファイルシステムアクセスを獲得する可能性があります。)

https://www.dell.com/support/kbdoc/en-us/000462117/dsa-2026-047-security-update-for-dell-ecs-and-objectscale-multiple-vulnerabilities-1

CVSS 9.8 の内訳

CVSS v3.1 のベクトル CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H を分解すると、本脆弱性のリスク特性が見えてきます。

| 評価項目 | 値 | 意味 |

|---|---|---|

| Attack Vector | NETWORK | ネットワーク経由で攻撃可能 |

| Attack Complexity | LOW | 攻撃の難易度が低い |

| Privileges Required | NONE | 事前の権限取得が不要 |

| User Interaction | NONE | ユーザー操作が不要 |

| Confidentiality / Integrity / Availability | HIGH | 機密性・完全性・可用性すべてに高い影響 |

説明文中には “with local access” との記述がある一方、CVSS ベクトルでは AV:N(NETWORK)が指定されており、若干の整合性のばらつきがあります。これは「ノード OS のネットワーク到達範囲内からアクセスすれば認証なしで成立する」という運用実態を踏まえた評価と解釈するのが妥当です。いずれにせよ、認証・ユーザー操作なしで CIA すべてに高影響を及ぼし得るという点では、9.8 という数字が示すとおりの最高位リスクと捉えるべき内容です。

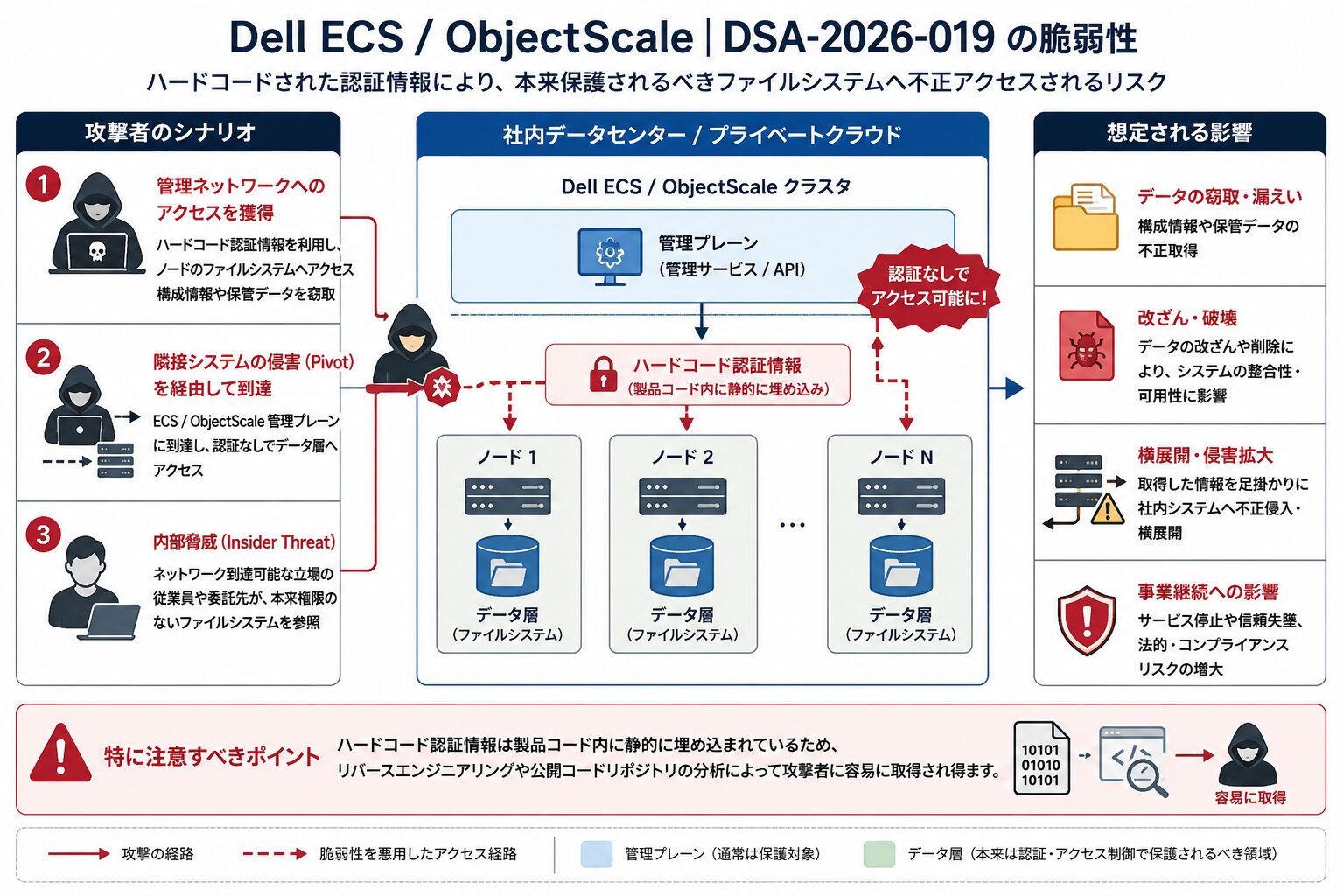

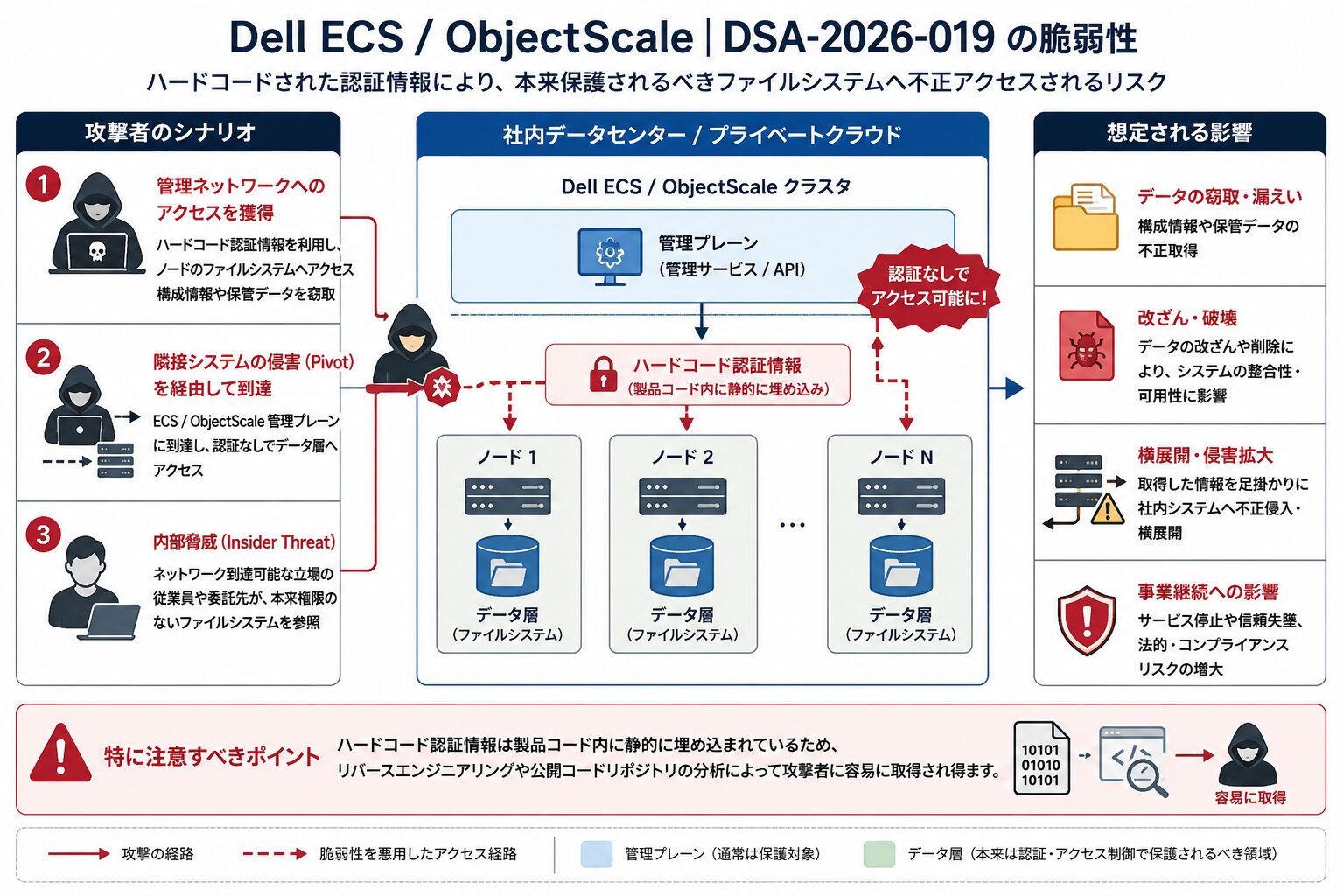

攻撃者が悪用可能なシナリオ

ECS / ObjectScale の典型的なデプロイメントは、複数ノードで構成されるクラスタとして社内データセンターやプライベートクラウドに配置されます。本脆弱性が悪用され得る現実的なシナリオは以下の通りです。

- 管理ネットワークへのアクセスを獲得した攻撃者が、ハードコード認証情報を利用してノードのファイルシステムへアクセスし、構成情報や保管データを窃取

- 隣接システムの侵害(Pivot)経由で ECS / ObjectScale 管理プレーンに到達した攻撃者が、認証なしでデータ層へアクセス

- 内部脅威(Insider Threat): ネットワーク到達可能な立場の従業員や委託先が、本来権限のないファイルシステムを参照

特に注意すべきは、ハードコード認証情報は製品コード内に静的に埋め込まれているため、リバースエンジニアリングや公開コードリポジトリの分析によって攻撃者に容易に取得され得る点です。本脆弱性が公開された以上、近い将来に PoC や認証情報そのものが公開・流通する可能性も想定しておくべきと考えられます。

デフォルトノードユーザーが残っている運用環境のリスク

CVE-2026-40636 は、Dell が暫定対処として「デフォルトノードユーザー(Default Node Users)のパスワード変更」を案内していることから、ハードコードされている認証情報は製品出荷時のデフォルトユーザーに紐付くと推察されます。

Dell の公式 KB によれば、ECS のデフォルト管理ユーザーには emcservice および emcmonitor が存在し、デフォルトパスワードは ChangeMe が設定されています。

参考: Dell ECS Knowledge Base – Implications of changing emcservice & emcmonitor passwords

“The default password for all the default management users is ChangeMe. There may be strict security policies at various customer environments which would require changing the default passwords for the default user accounts.”

(すべてのデフォルト管理ユーザーのデフォルトパスワードは ChangeMe です。各種顧客環境のセキュリティポリシーに応じて、これらのデフォルトユーザーのパスワード変更が求められる場合があります。)

https://www.dell.com/support/kbdoc/en-us/000212797/ecs-implications-of-changing-emcservice-emcmonitor-passwords

導入時にデフォルトパスワードを変更しないまま運用されている環境は、本脆弱性の悪用に対して特に無防備な状態となります。逆に、運用ポリシーとして導入直後にデフォルトパスワードを変更している環境では、本脆弱性によるリスクは大幅に低減できる可能性があります。

なお、CVE-2026-40636 以外の 3 件についても、運用上の留意点は以下の通りです。

- CVE-2026-26946

-

ローカル高権限ユーザーが root 相当へ昇格し得る欠陥。Linux カーネル CVE 群と組み合わさることで、攻撃チェーンを構成するリスクが想定されます。

- CVE-2026-35157

-

管理 UI で生成される CSV ファイルに数式が混入し、開いた管理者の端末側でコード実行され得る欠陥。運用担当者が CSV をローカル PC で開く運用フローには注意が必要

- CVE-2025-43992

-

複数拠点間のレプリケーション(Geo replication)で、伝送中データへの不正アクセスが成立し得る欠陥。マルチサイト運用環境では特に影響を確認すべき項目です。

影響を受ける製品とバージョン

DSA-2026-019 の影響対象は、Dell ECS(旧称・現行 3.8.1 系)と Dell ObjectScale(4.x 系、ECS のリブランド後継)の両系列にまたがる広範囲となっています。修正版は ObjectScale 4.3.0.0 のみが提供されるため、自社環境のバージョン把握とアップグレード経路の確認が運用判断の第一歩となります。

Dell ECS / ObjectScale の対象バージョン

Dell アドバイザリでは、影響を受けるバージョンと修正版が以下のように示されています。

参考: Dell Security Advisory DSA-2026-019 – Affected Products & Remediation

“Elastic Cloud Storage (ECS): Versions 3.8.1.0 through 3.8.1.7 / ObjectScale: Versions prior to 4.3.0.0 / Remediated Versions: Version 4.3.0.0 or later”

(Elastic Cloud Storage (ECS): バージョン 3.8.1.0 から 3.8.1.7 まで / ObjectScale: 4.3.0.0 より前のすべてのバージョン / 修正版: 4.3.0.0 以降)

https://www.dell.com/support/kbdoc/en-us/000462117/dsa-2026-047-security-update-for-dell-ecs-and-objectscale-multiple-vulnerabilities-1

整理すると次の通りです。

| 製品名 | 影響を受けるバージョン | 修正版 |

|---|---|---|

| Dell Elastic Cloud Storage (ECS) | 3.8.1.0 ~ 3.8.1.7 | ObjectScale 4.3.0.0 以降 |

| Dell ObjectScale | 4.3.0.0 より前のすべて(4.0.x / 4.1.x / 4.2.x) | ObjectScale 4.3.0.0 以降 |

つまり、ECS 3.8.1 系を運用している環境はもちろん、すでに ObjectScale 4.x 系へ移行済みの環境であっても 4.3.0.0 未満であれば影響対象となります。「リブランド前後にかかわらず、4.3.0.0 にしないと本件は解消しない」という認識が重要です。

修正版(ObjectScale 4.3.0.0)と ObjectScale へのリブランド背景

DSA-2026-019 で指定される修正版 ObjectScale 4.3.0.0 は、ECS 製品ラインのリブランド後継として位置付けられた最新メジャーリリースに含まれるバージョンです。リブランドの経緯を整理すると次のようになります。

| 世代 | 製品名 | 代表的なバージョン |

|---|---|---|

| 旧世代 | Dell ECS(Elastic Cloud Storage) | 3.7.x、3.8.0.x、3.8.1.x |

| リブランド後 | Dell ObjectScale | 4.0.x、4.1.x、4.2.x、4.3.x(修正版) |

参考: Dell Knowledge Base – ECS rebranding to ObjectScale

“With ObjectScale 4.0, we begin the unification of ECS and ObjectScale as a single product under the ObjectScale brand. The software-only update to OBS 4.0 is straightforward for current ECS 3.8.X customers.”

(ObjectScale 4.0 をもって、ECS と ObjectScale は ObjectScale ブランドの単一製品として統一されます。現行の ECS 3.8.X ユーザーにとって、OBS 4.0 へのソフトウェアのみのアップグレードは平易です。)

https://www.dell.com/support/kbdoc/en-us/000296965/ecs-rebranding-to-objectscale

Dell の説明によれば、リブランドはあくまでブランド名と内部コードベースの近代化の統合であり、UI、ワークフロー、自動化、API はすべて ECS から引き継がれるため、ユーザー側の操作体系に大きな差異はありません。ECS Gen2 / Gen3 のハードウェアもいずれも 4.0 系以降にアップグレード可能と公式に明示されています。

アップグレード経路のパターン

自社の現行バージョンに応じたアップグレード経路は、概ね以下のいずれかに該当します。

| 現行バージョン | アップグレード経路 |

|---|---|

| ECS 3.7 以前 | まず ECS 3.8.x へ移行 → その後 ObjectScale 4.3.0.0 へ |

| ECS 3.8.0.x | 直接 ObjectScale 4.3.0.0 へアップグレード可能 |

| ECS 3.8.1.x(3.8.1.0 ~ 3.8.1.7) | 直接 ObjectScale 4.3.0.0 へアップグレード可能 |

| ObjectScale 4.0.x / 4.1.x / 4.2.x | 4.3.0.0 へアップグレード |

ECS 3.8.1 系から ObjectScale 4.x 系への移行は、Dell が「ソフトウェアのみの更新(software-only update)」と位置付けているため、ハードウェア交換は通常伴いません。ただし、メジャーバージョンをまたぐアップグレードとなるため、Operating Environment Upgrade Service Request を介した Dell エンジニアによる計画策定支援が標準フローとなります。

自社環境の影響有無を確認する観点

① 現行バージョンの確認

ObjectScale / ECS 管理 UI から現行のソフトウェアバージョンを確認します。表示位置は運用バージョンの公式マニュアル(ObjectScale 4.x.x Info Hub または ECS 3.8.x Administration Guide)で参照することが推奨されます。

② デフォルト管理ユーザーのパスワード変更履歴の確認

CVE-2026-40636 の暫定対処と直結する観点として、emcservice / emcmonitor などのデフォルト管理ユーザーのパスワードが、導入時から変更されているかを運用ドキュメントや変更履歴で確認することが重要です。

③ Geo replication 設定の有無

CVE-2025-43992 の該当性については、複数拠点間のレプリケーションを設定しているかを管理 UI の Geo / Replication 設定画面、または ECS Management REST API で確認します。

④ Dell サポート契約の有無と種別

アップグレードは ProSupport 契約等の対象であれば追加コストなしで実施可能とされていますが、契約状況によっては個別見積もりとなる場合もあるため、SR 起票時に確認することが望まれます。

参考: Dell Knowledge Base – ECS: OBS: Code Upgrade Recommendation

“Open an upgrade Service Request to begin the upgrade planning process with a Dell engineer.”

(Dell エンジニアとアップグレード計画策定プロセスを開始するため、アップグレードのサービスリクエストを起票してください。)

https://www.dell.com/support/kbdoc/en-us/000216334/ecs-code-upgrade-recommendation

恒久対処: ObjectScale 4.3.0.0 へのアップグレード

DSA-2026-019 の根本的な解消には、ObjectScale 4.3.0.0 以降への計画的なアップグレードが必要です。ECS / ObjectScale はミッションクリティカルなオブジェクトストレージ基盤として運用されているケースが多いため、Dell は顧客が単独でアップグレードを実施するのではなく、Dell エンジニアと共同で計画策定・実施するフローを標準としています。

Operating Environment Upgrade Service Request の起票

Dell アドバイザリ本文では、恒久対処の手順として以下が示されています。

参考: Dell Security Advisory DSA-2026-019 – Affected Products & Remediation

“Dell recommends all customers have their ObjectScale systems upgraded at the earliest opportunity by opening an ‘Operating Environment Upgrade’ Service Request.”

(Dell は、すべての顧客が「Operating Environment Upgrade」のサービスリクエストを起票することで、できる限り早期に ObjectScale システムをアップグレードすることを推奨します。)

https://www.dell.com/support/kbdoc/en-us/000462117/dsa-2026-047-security-update-for-dell-ecs-and-objectscale-multiple-vulnerabilities-1

具体的な起票手順の概要は次の通りです。

サービスタグまたはエクスプレスサービスコードで ObjectScale / ECS Appliance のシリアル番号を指定

「Open a Service Request」から新規 SR を作成

種別として Operating Environment Upgrade(運用環境アップグレード) を選択

SR の本文または件名に 「DSA-2026-019」 を明記

ObjectScale 4.3.0.0 以降へのアップグレードを希望する旨を記載

現行ソフトウェアバージョン、ハードウェア世代(Gen2 / Gen3)、サポート契約種別(ProSupport 等)を併せて共有

SR 起票後は、Dell のアップグレードエンジニアが現行構成を確認し、アップグレード経路・実施日程・ダウンタイムの有無などを協議の上で計画策定する流れとなります。

Dell サポートとの連携と計画策定で確認しておきたい観点

実際にアップグレードを進める際、Dell サポートとの協議で確認しておきたい代表的な観点は次の通りです。

- アップグレード対象のソフトウェアパス

-

現行が ECS 3.7 以前であれば、まず 3.8.x への中間アップグレードが必要

- 想定される所要時間とダウンタイム

-

クラスタ規模、ノード数、データ量によって変動

- Geo replication 構成の事前停止 / 再開計画

-

マルチサイト構成の場合、レプリケーション停止と再開のタイミング調整が必要

- クライアントアプリケーション側の互換性確認

-

S3 API クライアント、バックアップソフトウェア(NetWorker、Avamar 等)との互換性

- アップグレード後の認証情報のローテーション

-

過去の DSA-2025-154(ハードコード SSH 鍵)では、アップグレード後の「Rotate SSH Keys」手順実施が推奨されており、本件でもアップグレード後にハードコード認証情報および関連クレデンシャルのローテーションが必要かどうかを Dell サポートに確認することが推奨されます。

アップグレード前のバックアップ・前提確認

ECS / ObjectScale は大量のオブジェクトデータを保持するため、アップグレード前の前提確認として以下が重要となります。

- 構成バックアップの取得

-

ユーザー設定、ネームスペース、バケット定義、レプリケーション設定、認証連携設定などの構成情報のエクスポート

- データ保護製品との連携状態の確認

-

バックアップソフトウェアが ECS / ObjectScale をストレージターゲットとして利用している場合、アップグレード期間中の挙動を整理

- クラスタの冗長性確認

-

ノード障害が発生した状態でアップグレードに入らないよう、事前にクラスタヘルスを確認

- ライセンス・サポート契約の有効性確認

-

アップグレード対象期間中に契約満了とならないか事前確認

暫定対処: デフォルト認証情報の変更(CVE-2026-40636)

CVE-2026-40636 については、Dell からアップグレードを行わずに適用可能な暫定対処が明示的に案内されています。アップグレード計画の調整に時間を要する環境でも、まず暫定対処を適用することで、CVSS 9.8 のハードコード認証情報リスクを大きく低減できる可能性があります。

Dell が案内する暫定対処の概要

Dell アドバイザリの「Workarounds & Mitigations」セクションでは、CVE-2026-40636 に対して以下の暫定対処が示されています。

参考: Dell Security Advisory DSA-2026-019 – Workarounds & Mitigations

“To mitigate this vulnerability, customers on all supported ECS or Objectscale versions, still using default credentials, can apply the password change procedure documented as a ‘NOTE’ under the ‘Default Node Users’ table in the Dell ObjectScale 4.3.0.0 Security Configuration Guide, without performing an upgrade.”

(本脆弱性を緩和するため、デフォルト認証情報を依然として使用しているすべてのサポート対象 ECS / ObjectScale バージョンの顧客は、Dell ObjectScale 4.3.0.0 Security Configuration Guide の “Default Node Users” 表下の “NOTE” に記載されたパスワード変更手順を、アップグレードを実施せずに適用できます。)

https://www.dell.com/support/kbdoc/en-us/000462117/dsa-2026-047-security-update-for-dell-ecs-and-objectscale-multiple-vulnerabilities-1

本暫定対処は「依然としてデフォルト認証情報を使用している」環境を対象としたものです。導入時にすでにデフォルトパスワードを変更済みの環境であれば、追加適用は不要となる可能性があります(Dell サポートへの確認が推奨されます)。

Dell ObjectScale 4.3.0.0 Security Configuration Guide の参照箇所

具体的な手順は Dell ObjectScale 4.3.0.0 Security Configuration Guide の「Default Node Users」表に付随する NOTE 内に記載されています。本ドキュメントは Dell サポートサイトの ObjectScale 4.3.x Info Hub から取得できます。

本記事執筆時点では Security Configuration Guide 内の具体的な NOTE 文面はインターネット上で公開されていないため、詳細な手順については Dell サポート契約に基づくマニュアル取得が前提となります。以下では、ECS / ObjectScale で従来から知られているデフォルト管理ユーザーの構造と UI からの一般的な変更手順を補足として整理します。

パスワード変更の対象ユーザー

Dell 公式 KB(000212797)によれば、ECS / ObjectScale のデフォルト管理ユーザーには次のようなアカウントが存在します。

| ユーザー | 役割 | 取り扱いの注意点 |

|---|---|---|

emcservice | Configuration Framework 操作用の特権管理ユーザー(UI 上では非表示) | 削除は禁止。パスワード変更のみ可能 |

emcmonitor | 監視・参照系の管理ユーザー | パスワード変更可能 |

root ほかノード OS ユーザー | ノード OS レベルのアカウント | Security Configuration Guide の手順に従う |

emcservice は製品の内部動作に必須のアカウントであり、削除すると ECS / ObjectScale の構成変更が機能しなくなるため、誤って削除しないよう注意が必要です。

UI からの一般的なパスワード変更手順

ECS / ObjectScale 管理 UI からは、次の流れでパスワードを変更できます(バージョンによって表示位置や項目名に差異があるため、運用バージョンのマニュアル参照が前提です)。

- ECS / ObjectScale 管理 UI に対象ユーザー(

emcserviceまたはemcmonitor)でログイン - 画面右上のユーザー名の隣にある下向き矢印をクリック

- メニューから

Change passwordを選択 - 現行パスワードと新パスワードを入力し保存

参考: Dell ObjectScale 1.2.x Administration Guide – Password management for local users

“Local Management Users can change their password at any time after they are successfully logged in. On any UI page, click the down arrow next to the username in the upper right. Then select Change password.”

(ローカル管理ユーザーはログイン後いつでもパスワードを変更できます。UI 上で右上のユーザー名横の下矢印をクリックし、Change password を選択してください。)

https://www.dell.com/support/manuals/en-us/objectscale/objectscale_p_1_2_admin_guide/password-management-for-local-users参考: Dell Knowledge Base – ECS Implications of changing emcservice & emcmonitor passwords

“Login to the ECS UI portal either as emcservice or emcmonitor user and navigate to Settings > Change Password to change the password.”

(emcservice または emcmonitor ユーザーで ECS UI ポータルにログインし、Settings > Change Password へ進んでパスワードを変更してください。)

https://www.dell.com/support/kbdoc/en-us/000212797/ecs-implications-of-changing-emcservice-emcmonitor-passwords

パスワード変更時の影響範囲

emcservice / emcmonitor のパスワードを変更する際は、これらの認証情報を外部システムから自動連携で利用していないかの事前確認が重要です。

- バックアップソフトウェアからの ECS / ObjectScale 管理 API 呼び出し

- 監視ツール(SNMP / SMI-S ベースの監視サーバなど)からの定期ポーリング

- 自動化スクリプト(Ansible、Python スクリプト等)に埋め込まれた認証情報

- 容量・性能監視ダッシュボード(DataIQ、CloudIQ 等)からの連携

「変更前に連携先の棚卸し → パスワード変更 → 連携先設定の更新」という順序で計画的に進めることが推奨されます。

暫定対処の限界と恒久対処への移行計画

本暫定対処はあくまで CVE-2026-40636 のみに有効であり、DSA-2026-019 に含まれる他の脆弱性(CVE-2026-26946、CVE-2026-35157、CVE-2025-43992、および約 230 件の Linux カーネル CVE を含むサードパーティ CVE 群)には効果がありません。

暫定対処はあくまで「アップグレードまでの時間的猶予を確保するための応急処置」と位置付け、並行して Operating Environment Upgrade Service Request の起票・計画策定を進めることが望まれます。

まとめ

DSA-2026-019 は、Dell ECS / ObjectScale に対する Critical 評価のセキュリティアドバイザリで、CVSS 9.8 のハードコード認証情報(CVE-2026-40636)を筆頭に、Dell 独自 4 件と約 230 件を含む多数のサードパーティ CVE が同時修正対象となっています。本記事の要点を整理します。

- 影響対象は ECS 3.8.1.0 ~ 3.8.1.7 および ObjectScale 4.3.0.0 未満の全バージョン。リブランド前後にかかわらず、4.3.0.0 未満であれば影響対象となる。

- 最重要は CVE-2026-40636(CVSS 9.8): ハードコード認証情報により、未認証での filesystem アクセスが成立し得る。デフォルトパスワード(

ChangeMe)のまま運用している環境では特にリスクが高い。 - 恒久対処は ObjectScale 4.3.0.0 へのアップグレード一択。Dell サポートへ「Operating Environment Upgrade」Service Request を起票し、SR 本文に DSA-2026-019 を明記して計画策定を進めることが推奨される。

- 暫定対処として、CVE-2026-40636 のみを対象に、アップグレードなしでデフォルト認証情報の変更が可能。手順は Dell ObjectScale 4.3.0.0 Security Configuration Guide の「Default Node Users」表下の NOTE に記載されている。

- パスワード変更前に、連携先システム(バックアップ、監視、自動化スクリプト等)での認証情報ハードコードがないかを事前確認することが重要。変更後の一斉連携断を防ぐために計画的な対処が望まれる。

- 暫定対処は CVE-2026-40636 のみに有効。CVE-2026-26946(特権昇格)・CVE-2026-35157(CSV インジェクション)・CVE-2025-43992(Geo replication 認証バイパス)および 230 件超の Linux カーネル CVE には、4.3.0.0 へのアップグレードが必要

- ECS 3.7 以前を運用中の環境は、まず ECS 3.8.x への中間アップグレードが必要となるため、早期に Dell サポートへ連絡し移行計画の策定を開始することが推奨される。

以上、最後までお読みいただきありがとうございました。