はじめに

2026 年 4 月 23 日、Cisco から Secure Firewall ASA / FTD 製品に関する新たなセキュリティアドバイザリ(cisco-sa-asaftd-persist-CISAED25-03)が公開されました。同日、米 CISA も Emergency Directive 25-03(ED 25-03)を V1 として更新し、既に 2025 年 9 月公開の修正版へアップグレード済みの環境であっても、ArcaneDoor 攻撃者による持続化メカニズムが残存している可能性があることが明らかになりました。

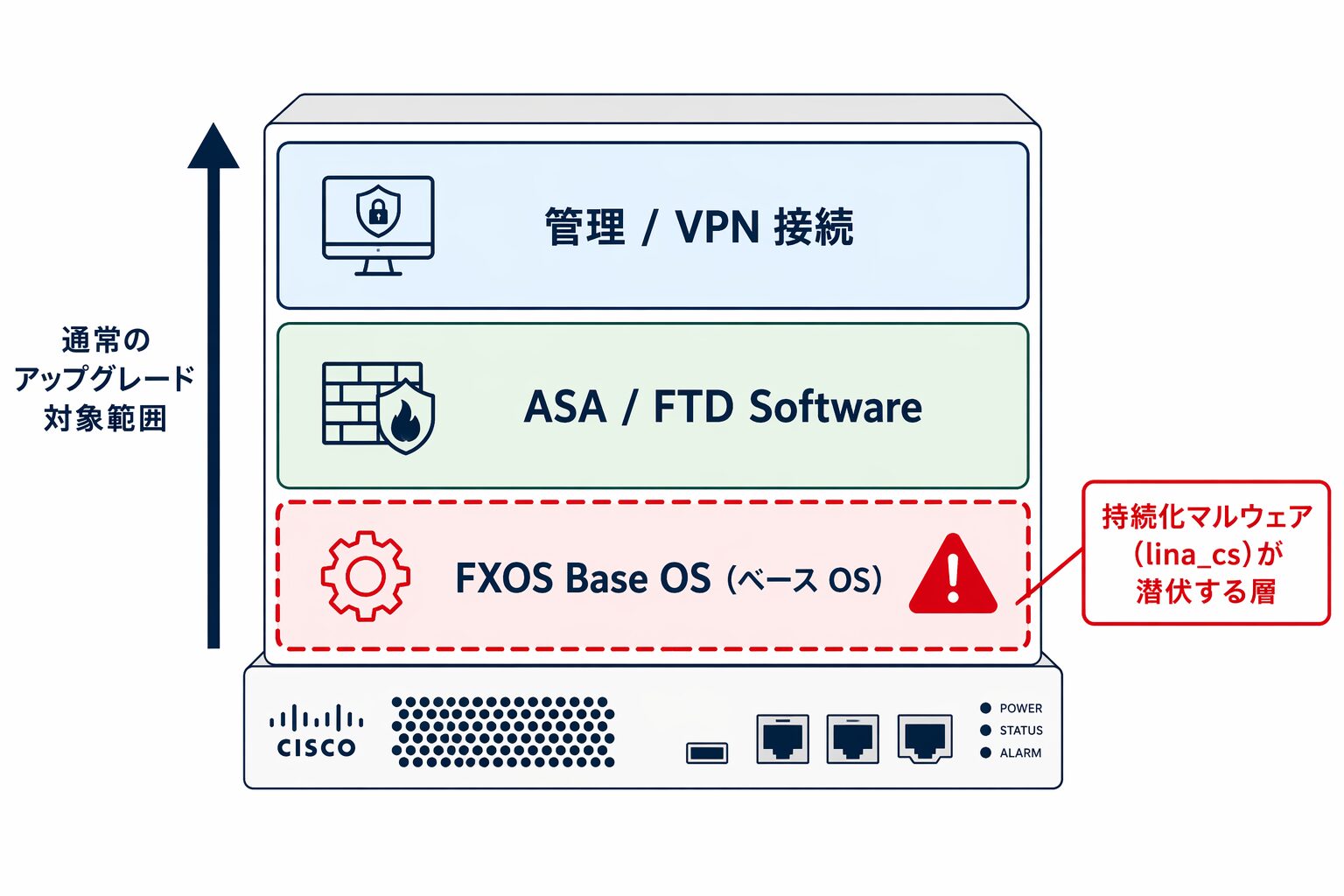

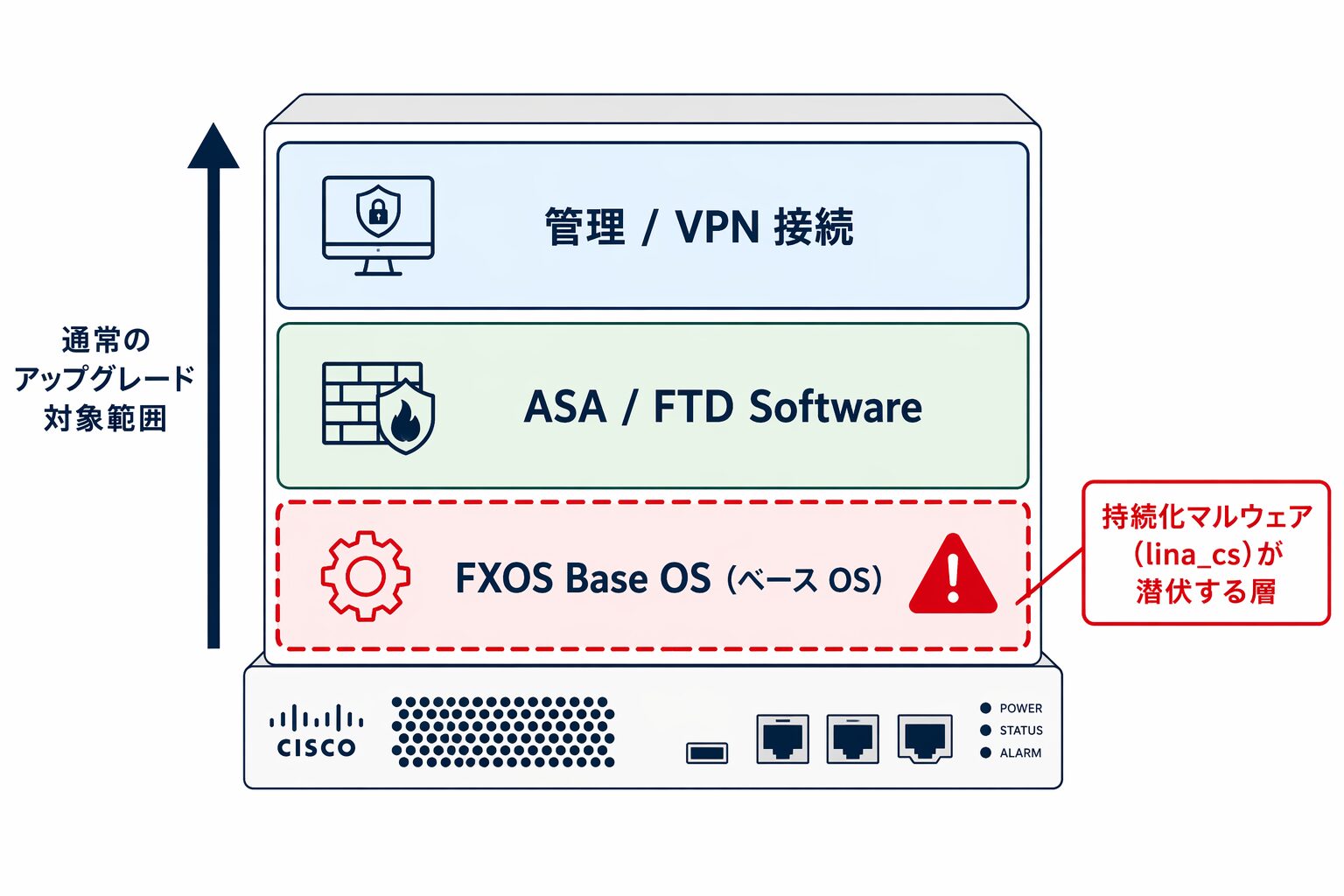

今回特筆すべきは、この持続化が ASA / FTD のアプリケーション層ではなく、その下位にある FXOS(Firepower eXtensible Operating System)ベース OS に存在する点です。これは、通常のソフトウェアアップグレードでは除去しきれないことを意味しており、運用現場では「パッチ適用済み」だけでは安全とみなせない状況となっています。

本記事では、公式アドバイザリと CISA の情報をもとに、持続化メカニズムの概要、侵害の有無の確認方法、そして推奨される対処手順までを整理します。

- ArcaneDoor 攻撃者が新たに開発した FXOS 層の持続化メカニズムの概要

- CISA Emergency Directive 25-03 の更新内容と、2025 年 9 月パッチとの関係

- 影響を受ける Firepower / Secure Firewall 製品と対象外製品の切り分け

show kernel processコマンドによるlina_csプロセスの確認手順- 再イメージ化および修正版アップグレードを含む対処方法

ArcaneDoor 持続化メカニズムの概要

今回のアドバイザリの本質は、「アップグレードでは消えない持続化」が Cisco によって正式に確認された点にあります。本セクションでは、その背景と技術的な特徴を整理します。

ArcaneDoor とは

ArcaneDoor は、2024 年初頭に Cisco Talos によって最初に報告された、国家支援型と見られる攻撃者による標的型キャンペーンです。攻撃者は UAT4356(Microsoft の呼称では Storm-1849)として追跡されており、主に政府機関や通信事業者のネットワーク境界機器を標的としてきました。

2025 年 9 月には、このキャンペーンの継続として、Cisco ASA / FTD に存在する以下 2 件のゼロデイ脆弱性が悪用されていたことが明らかになり、同日に修正版がリリースされました。

- CVE-2025-20333: VPN Web Server に起因するリモートコード実行の脆弱性

- CVE-2025-20362: VPN Web Server に起因する認可バイパスの脆弱性

今回の 2026 年 4 月のアドバイザリは、この 2025 年 9 月の修正後も攻撃者の足場が残っているケースが確認されたことによるものです。

参考: Cisco Security Advisory “Continued Evolution of Persistence Mechanism Against Cisco Secure Firewall ASA and FTD”

“the ArcaneDoor threat actor has developed a previously unknown persistence mechanism that is preserved across upgrading to the fixed releases that were published in September 2025.”

(ArcaneDoor 攻撃者は、2025 年 9 月に公開された修正版へのアップグレードをまたいで保持される、これまで未知の持続化メカニズムを開発している。)

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-persist-CISAED25-03

今回新たに判明した FXOS 層の持続化

今回判明した持続化メカニズムは、Cisco Secure Firewall ASA / FTD ソフトウェアの 下位レイヤーである FXOS ベース OS 内に存在する とされています。FXOS は Firepower / Secure Firewall シリーズのハードウェアプラットフォームで動作する基盤 OS であり、ASA または FTD アプリケーションはその上で動作する構造です。

この構造上、ASA や FTD のアプリケーションソフトウェアのみを入れ替えても、FXOS 層に仕込まれた実装は影響を受けずに残存する可能性があります。実際、CISA の報告でも、ROM(読み取り専用メモリ)の改ざんを含む、リブートやアップグレードを越えて持続する挙動が確認されています。

なぜ 2025 年 9 月の修正版にアップグレードしても残るのか

攻撃の流れを整理すると、以下のようになります。

- 攻撃者が修正版公開前に CVE-2025-20333 / CVE-2025-20362 を悪用して侵入

- ASA / FTD 上でリモートコード実行を獲得

- FXOS ベース OS 層に持続化のための実装を書き込む

- その後、運用側が 2025 年 9 月の修正版へアップグレード

- ASA / FTD アプリケーションは修正されるが、FXOS 層の実装は残ったまま

この流れの通り、「修正版適用 = 脅威除去」とはならない点が今回の核心です。CVE のパッチは再侵入を防ぐためのものであり、既に侵入済みの環境から攻撃者を追い出すための手段ではない という点を、運用者は明確に区別する必要があります。

CISA Emergency Directive 25-03 の更新ポイント

CISA の Emergency Directive 25-03 は、米国連邦政府機関(FCEB)向けに発出された緊急指令ですが、対応要件は一般の運用現場でも参考になる内容です。本セクションでは、初版と V1 更新版の違いを整理します。

初版(2025 年 9 月)からの経緯

初版の ED 25-03 は 2025 年 9 月 25 日に発出され、CVE-2025-20333 および CVE-2025-20362 への対処として、以下を連邦機関に義務付けていました。

- 対象となる Cisco ASA / FTD デバイスの特定

- CISA が提供するツールによるフォレンジックデータの収集

- 侵害の兆候の評価

- サポート終了デバイスの切り離し

- サポート対象デバイスのアップグレード(2025 年 9 月 26 日期限)

この時点では、修正版の適用によって脅威を排除できることが前提とされていました。

今回(2026 年 4 月)の追加要件

V1 更新の主旨は、「修正版を適用しただけでは、既に侵入している攻撃者を排除できない」という点です。CISA は次のように明記しています。

参考: CISA “V1: ED 25-03: Identify and Mitigate Potential Compromise of Cisco Devices”

“CISA analysis determines that applying the Cisco-provided security updates required by the original issuance of ED 25-03 does not necessarily remove an existing threat actor from the compromised device.”

(CISA の分析では、ED 25-03 初版で要求された Cisco 提供のセキュリティ更新を適用するだけでは、既に侵害されたデバイスから攻撃者を排除できるとは限らないと判断される。)

https://www.cisa.gov/news-events/directives/v1-ed-25-03-identify-and-mitigate-potential-compromise-cisco-devices

この判断に基づき、V1 更新版では以下の点が強調されています。

- 既にパッチ適用済みの機関であっても、持続化の影響を受けている可能性がある

- 本持続化問題に対応するため、Cisco から新たに提供された修正(hotfix 等)の適用が必要

- 侵害の痕跡調査とあわせて、再イメージ化を含む踏み込んだ対処が推奨される

なお、Cisco のアドバイザリでも、このアップデートは CISA との協力に基づくものであることが明記されており、同アドバイザリは単なる情報提供ではなく、既にパッチ適用済みの環境にも追加対応を促す位置付けとなっている 点が重要です。

一般の民間企業は ED 25-03 に直接拘束されるわけではありませんが、Cisco Secure Firewall ASA / FTD を運用している環境であれば、CISA が示す対応要件を自組織のインシデント対応プロセスに取り込み、段階的に進めることが現実的な選択肢となります。

影響を受ける製品と対象外製品

本セクションでは、アドバイザリで明示されている影響範囲を整理します。自組織の機器が対象に含まれるかどうかを最初に確認することが、対応優先度の判断において重要です。

影響を受ける製品

今回の持続化メカニズムは、デバイスの設定内容に関わらず影響を受けると Cisco は明記しています。対象は以下のハードウェアプラットフォームで、ASA または FTD ソフトウェアを実行しているものが該当します。

参考: Cisco Security Advisory “cisco-sa-asaftd-persist-CISAED25-03”

“The following Cisco Secure Firewall ASA and Cisco Secure FTD platforms are affected by this issue, regardless of the device configuration”

(以下の Cisco Secure Firewall ASA および FTD プラットフォームは、デバイスの設定に関わらず本問題の影響を受ける。)

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-persist-CISAED25-03

| シリーズ | 備考 |

|---|---|

| Firepower 1000 Series | |

| Firepower 2100 Series | |

| Firepower 4100 Series | FXOS コードトレインあり |

| Firepower 9300 Series | FXOS コードトレインあり |

| Secure Firewall 1200 Series | |

| Secure Firewall 3100 Series | |

| Secure Firewall 4200 Series |

「Firepower 4100 / 9300 Series は FXOS コードトレインあり」と記載しているのは、これらの機種では後述する対処において FXOS 自体のバージョン管理が必要になるためです。

影響を受けない製品

以下の製品は今回の持続化メカニズムの影響を受けないとされています。

| 製品名 | 補足 |

|---|---|

| ASA 5500-X Series | |

| Secure Firewall 200 Series | FTD ソフトウェア 10.0.0 以降のみ対応(※) |

| Secure Firewall 6100 Series | FTD ソフトウェア 10.0.0 以降のみ対応(※) |

| Secure Firewall ASA Virtual | |

| Secure Firewall ISA3000 | |

| Secure Firewall Threat Defense Virtual |

※ Secure Firewall 200 / 6100 Series は FTD ソフトウェア 10.0.0 以降にのみ対応しており、このリリースには 2025 年 9 月に公開された脆弱性の修正が含まれています。

仮想アプライアンス(ASA Virtual / FTD Virtual)が対象外となっている点は重要です。今回の持続化メカニズムは FXOS ベース OS に依存しており、仮想環境では FXOS が存在しないため影響を受けません。

製品の確認方法

自組織の機器がどのシリーズに該当するかは、ASA であれば show version コマンドの出力、FTD であれば show version または FMC の Device Management 画面から確認できます。

侵害の有無を確認する方法(IoC チェック)

本セクションが今回の記事の核心部分です。Cisco は lina_cs という悪意あるプロセスを IoC として公式に示しており、その確認方法が具体的に提示されています。

show kernel process コマンドとは

show kernel process は、デバイスの FXOS ベース OS 上で動作しているカーネルプロセスの一覧を表示するコマンドです。Cisco Secure Firewall ASA および FTD の両製品で使用できることが、各製品の公式コマンドリファレンスで確認されています。

- ASA 向け

-

Cisco Secure Firewall ASA Series Command Reference, S Commands(2026 年 3 月更新)

https://www.cisco.com/c/en/us/td/docs/security/asa/asa-cli-reference/S/asa-command-ref-S/m_show_is-show_m.html - FTD 向け

-

Cisco Secure Firewall Threat Defense Command Reference, show j – show o(2025 年 12 月更新)

https://www.cisco.com/c/en/us/td/docs/security/firepower/command_ref/b_Command_Reference_for_Firepower_Threat_Defense/s_6.html

このコマンドに | include lina_cs を組み合わせることで、不審な lina_cs プロセスが存在するかを絞り込んで確認できます。

ASA / FTD それぞれの実行例

Cisco Secure Firewall ASA の場合

Privileged EXEC モード(enable 状態)で以下を実行します。

asa# show kernel process | include lina_cs出力がない場合は lina_cs プロセスが存在しないことを示します。以下のような出力が返った場合は、侵害されている可能性があるとして対処を進める必要があります。

68081 29428 20 0 249856 100 1 S 3 0 0 lina_csCisco Secure FTD の場合

FTD CLI(SSH またはコンソールでログイン後の > プロンプト)で以下を実行します。

> show kernel process | include lina_cs同様に出力がある場合は侵害の可能性があると判断します。

68081 29428 20 0 249856 100 1 S 3 0 0 lina_cs参考: Cisco Security Advisory “cisco-sa-asaftd-persist-CISAED25-03”

“To check for the presence of this process, use the command show kernel process | include lina_cs on the device. If the show kernel process | include lina_cs command returns any output, the device is considered compromised”

(このプロセスの存在を確認するには、デバイスでshow kernel process | include lina_csコマンドを実行する。何らかの出力が返った場合、そのデバイスは侵害されているとみなされる。)

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-persist-CISAED25-03

検出時の 2 つの注意点

Cisco アドバイザリでは、IoC 評価にあたって以下の 2 点が明記されています。

① プロセス名は変化する可能性がある

lina_cs はあくまで現時点で確認されているプロセス名です。アドバイザリでは「インプラントの設計によってはプロセス名が変わる可能性があり、本 IoC だけでは持続化インプラントを確定的に特定できるわけではない」と注記されています。lina_cs が検出されなかった場合でも、侵害がなかったと断言できるわけではない点に注意が必要です。

② 対象期間の考慮

今回の持続化の前提となる侵入経路は、2025 年 9 月の修正版公開「以前」に CVE-2025-20333 / CVE-2025-20362 が悪用されたケースです。2025 年 9 月以前に対象機種を稼働させていた、または修正版適用が遅れた環境は、特に優先してチェックすることが望ましいと言えます。

対処方法と修正バージョン

IoC チェックの結果を踏まえ、取るべき対処手順を整理します。Cisco は対応方針を明確に示しており、推奨手順・代替緩和策・修正バージョンの 3 つに分けて理解しておくことが実務上の判断を助けます。

推奨: 再イメージ化 + 修正版へのアップグレード

Cisco が強く推奨しているのは、再イメージ化(reimage)を行ったうえで修正版ソフトウェアへアップグレードするという対処です。通常の reload や reboot コマンドではこの持続化メカニズムを除去できない点が、今回の対処を複雑にしている要因のひとつです。

参考: Cisco Security Advisory “cisco-sa-asaftd-persist-CISAED25-03”

“To fully remove the persistence mechanism, Cisco strongly recommends reimaging and upgrading the device using the fixed releases that are listed in the Fixed Software section of this advisory.”

(持続化メカニズムを完全に除去するには、本アドバイザリの修正ソフトウェアセクションに記載された修正版を使用してデバイスを再イメージ化およびアップグレードすることを Cisco は強く推奨する。)

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-persist-CISAED25-03

再イメージ化の手順は、機種ごとに以下の公式ドキュメントが参照先となります。

| 対象機種 | 参照ドキュメント |

|---|---|

| Firepower 1000 / 2100 / Secure Firewall 1200 / 3100 / 4200 Series | Cisco Secure Firewall ASA and Threat Defense Reimage Guide https://www.cisco.com/c/en/us/td/docs/security/firepower/quick_start/reimage/asa-ftd-reimage.html |

| Firepower 4100 / 9300 Series | Perform a Complete Reimage for FXOS in Firepower 4100 and 9300 Series https://www.cisco.com/c/en/us/support/docs/security/firepower-9300-series/220603-perform-a-complete-reimage-for-fxos-in-f.html |

Firepower 4100 / 9300 については FXOS の完全再イメージ化が伴うため、フラッシュ内のすべてのイメージと設定がリセットされます(所要時間は 20〜30 分程度が目安です)。事前の設定バックアップは必須の準備となります。詳しくは後述の「運用者向けの実務的な留意点」を参照してください。

代替緩和策(コールドリスタートの位置付け)

再イメージ化がすぐに実施できない場合に限り、物理的な電源の抜き差しによるコールドリスタートが一時的な緩和策として示されています。ただし、Cisco はこれを推奨せず、あくまで再イメージ化までの暫定措置と位置付けています。

この点については 2 つの注意が必要です。

shutdown・reboot・reloadといった CLI コマンドによる再起動では持続化インプラントは除去されません。電源コードを物理的に抜いて再投入する操作が必要です。- コールドリスタートはデータベースやディスクの破損リスクを伴い、デバイスが起動しない、または正常動作しない可能性があると Cisco は明記しています。

コールドリスタートはあくまで再イメージ化の実施が困難な状況での一時対応であり、根本的な除去策としては推奨しません。

修正バージョン一覧

侵害が確認された場合は、以下の修正版に再イメージ化してアップグレードすることが推奨されています。

Cisco Secure Firewall ASA Software

| コードトレイン | 最初の修正バージョン |

|---|---|

| 9.16 | 9.16.4.92 |

| 9.18 | 9.18.4.135 |

| 9.20 | 9.20.4.30 |

| 9.22 | 9.22.3.5 |

| 9.23 | 9.23.1.195 |

| 9.24 | 9.24.1.155 |

Cisco Secure FTD Software

| コードトレイン | 最初の修正バージョン |

|---|---|

| 7.0 | 7.0.9 + Hotfix FZ-7.0.9.1-3 |

| 7.2 | 7.2.11 + Hotfix HI-7.2.11.1-1 |

| 7.4 | 7.4.7 |

| 7.6 | 7.6.4 + Hotfix CC-7.6.4.1-1 |

| 7.7 | 7.7.11 + Hotfix AE-7.7.11.1-4 |

| 10.0 | 10.0.0 + Hotfix(2026 年 4 月 30 日リリース予定) |

FTD の一部コードトレイン(7.0 / 7.2 / 7.6 / 7.7)では、ベースバージョンのアップグレード後に Hotfix ファイルを別途適用する必要があります。各 Hotfix の詳細は「Cisco Secure Firewall Threat Defense/Firepower Hotfix Release Notes」を参照してください。

Firepower 4100 / 9300 FXOS

| コードトレイン | 最初の修正バージョン |

|---|---|

| 2.10 | 2.10.1.383 |

| 2.12 | 2.12.1.117 |

| 2.14 | 2.14.3.125 |

| 2.16 | 2.16.2.119 |

| 2.17 | 2.17.0.549 |

| 2.18 | 2.18.0.535 |

Firepower 4100 / 9300 では、FTD ソフトウェアとは別に FXOS 自体のバージョンも上記修正版に更新する必要があります。FXOS のコードトレインと対応する FTD バージョンの互換性は「Cisco Firepower 4100/9300 FXOS Compatibility」で確認できます。

運用者向けの実務的な留意点

再イメージ化は通常のソフトウェアアップグレードよりも手順が多く、影響範囲も広くなります。本セクションでは、実施前後に確認しておきたい実務上のポイントを整理します。

侵害確認時の設定・認証情報の再構成

IoC チェックや他の方法によって侵害が確認された場合、Cisco はデバイス上のすべての設定要素を「信頼できないもの」として扱うよう推奨しています。

具体的には以下の再構成が必要です。

- ローカルパスワードの変更: デバイス上のすべてのローカルアカウントのパスワードを再設定する

- 証明書の再生成・差し替え: VPN や管理接続に使用している証明書と秘密鍵を新規に生成し直す

- 共有鍵・事前共有鍵(PSK)の変更: IPsec や管理接続で使用している鍵情報もすべて変更する

侵害されたデバイスが保持していた認証情報は、攻撃者が既に取得している可能性があります。再イメージ化後の設定投入時に古い認証情報をそのまま流用することは、対処の効果を損なうリスクがあります。

参考: Cisco Security Advisory “cisco-sa-asaftd-persist-CISAED25-03”

“In cases of confirmed compromise on any Cisco Secure ASA or FTD platforms, all configuration elements of the device should be considered untrusted. Cisco recommends that all configurations—especially local passwords, certificates, and keys—be reconfigured and that all certificates and keys are regenerated.”

(Cisco Secure ASA または FTD プラットフォームで侵害が確認された場合、デバイスのすべての設定要素は信頼できないとみなすべきである。特にローカルパスワード、証明書、鍵を含むすべての設定を再構成し、すべての証明書と鍵を再生成することを Cisco は推奨する。)

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-asaftd-persist-CISAED25-03

再イメージ化前に準備しておきたいこと

再イメージ化は工場出荷時の状態に戻す操作を含むため、事前準備が対応品質を大きく左右します。以下の点を作業前に確認・準備しておくことが現実的な対処を助けます。

設定のバックアップ

再イメージ化後に設定を再投入するには、現行の設定を事前にエクスポートしておく必要があります。ただし、侵害が疑われる環境のバックアップは「信頼できない設定」として扱い、再投入時にパスワードや証明書の部分は新規に差し替えることが前提となります。設定ファイルそのものを無批判に復元するのではなく、内容を精査しながら再構成するアプローチが安全です。

メンテナンスウィンドウの確保

再イメージ化中はデバイスがオフラインになるため、通過するトラフィックは遮断されます。本番環境では事前にステークホルダーへの通知と、影響を受ける通信経路の整理が必要です。HA ペア構成(フェイルオーバー構成)の場合は、片系ずつ順番に対処することで影響範囲を限定できます。ただし対処前にスタンバイ側の IoC チェックも忘れずに実施してください。

ソフトウェアイメージの事前取得

再イメージ化に使用するソフトウェアイメージは、Cisco Software Download ポータルから事前にダウンロードしておく必要があります。ダウンロードにはデバイスの有効なサービスコントラクトが必要です。FTD の一部コードトレインは Hotfix ファイルを追加で適用するため、ベースイメージと Hotfix の両方を取得しておく必要があります。

Smart Licensing の事前解除

再イメージ化の前に Smart Licensing でのデバイス登録を解除しておくことが推奨されます。これにより再イメージ化後の再登録をスムーズに行うことができます。

まとめ

本記事では、2026 年 4 月 23 日に Cisco が公開したセキュリティアドバイザリ(cisco-sa-asaftd-persist-CISAED25-03)をもとに、ArcaneDoor 攻撃者による新たな持続化メカニズムの概要から実務的な対処手順までを整理しました。

- 今回の持続化は FXOS ベース OS 層に存在するため、2025 年 9 月の修正版へのアップグレードだけでは除去できない。

- CISA は ED 25-03 を V1 更新し、パッチ適用済みの環境にも追加対応を求めている。

- 影響を受けるのは Firepower 1000 / 2100 / 4100 / 9300 Series、Secure Firewall 1200 / 3100 / 4200 Series であり、仮想アプライアンスは対象外

- IoC 確認は

show kernel process | include lina_csコマンドで実施できるが、プロセス名が変化する可能性があるため、陰性でも侵害を完全に否定できるわけではない。 - 根本的な対処は 再イメージ化 + 修正版へのアップグレードであり、CLI の

reloadコマンドによる再起動では不十分 - 侵害が確認された場合は、ローカルパスワード・証明書・鍵をすべて再生成・再構成することが推奨される。

- HA 構成の環境では片系ずつ対処できるが、スタンバイ側の IoC チェックも必ず実施する。

以上、最後までお読みいただきありがとうございました。