はじめに

2026 年 1 月以降、税務関連の文書を検索するユーザーを標的とした大規模な不正広告(マルバタイジング)キャンペーンが確認されています。

この攻撃は、Google 広告を悪用して正規の遠隔操作ツールである ScreenConnect の不正なインストーラーを配信し、最終的に BYOVD(Bring Your Own Vulnerable Driver)手法を用いてエンドポイントでの検知と対応(EDR)を無効化するツール「HwAudKiller」を展開します。

現在アメリカで確認されている攻撃ですが、手法が高度であり、日本の確定申告シーズンや一般的なビジネス業務へのルアー(おとり)として容易に標的が切り替わる可能性があるため、日本のインフラエンジニアにとっても対岸の火事ではありません。

本記事では、商用のクローキングサービスや署名済みの Huawei ドライバを悪用する攻撃の全容を解説し、FortiGate や MDE(Microsoft Defender for Endpoint)などのセキュリティ製品を組み合わせた実践的な多層防御アーキテクチャについて客観的な視点で考察します。

- 検索広告から始まる BYOVD 攻撃の全容と日本への脅威

- 署名済みの Huawei ドライバを悪用した EDR 無効化の仕組み

- MDE などのクラウド EDR における異常プロセスの検出ロジック

- FortiGate を活用した C2 通信の遮断と多層防御のアプローチ

検索広告から始まる BYOVD 攻撃の全容と日本への脅威

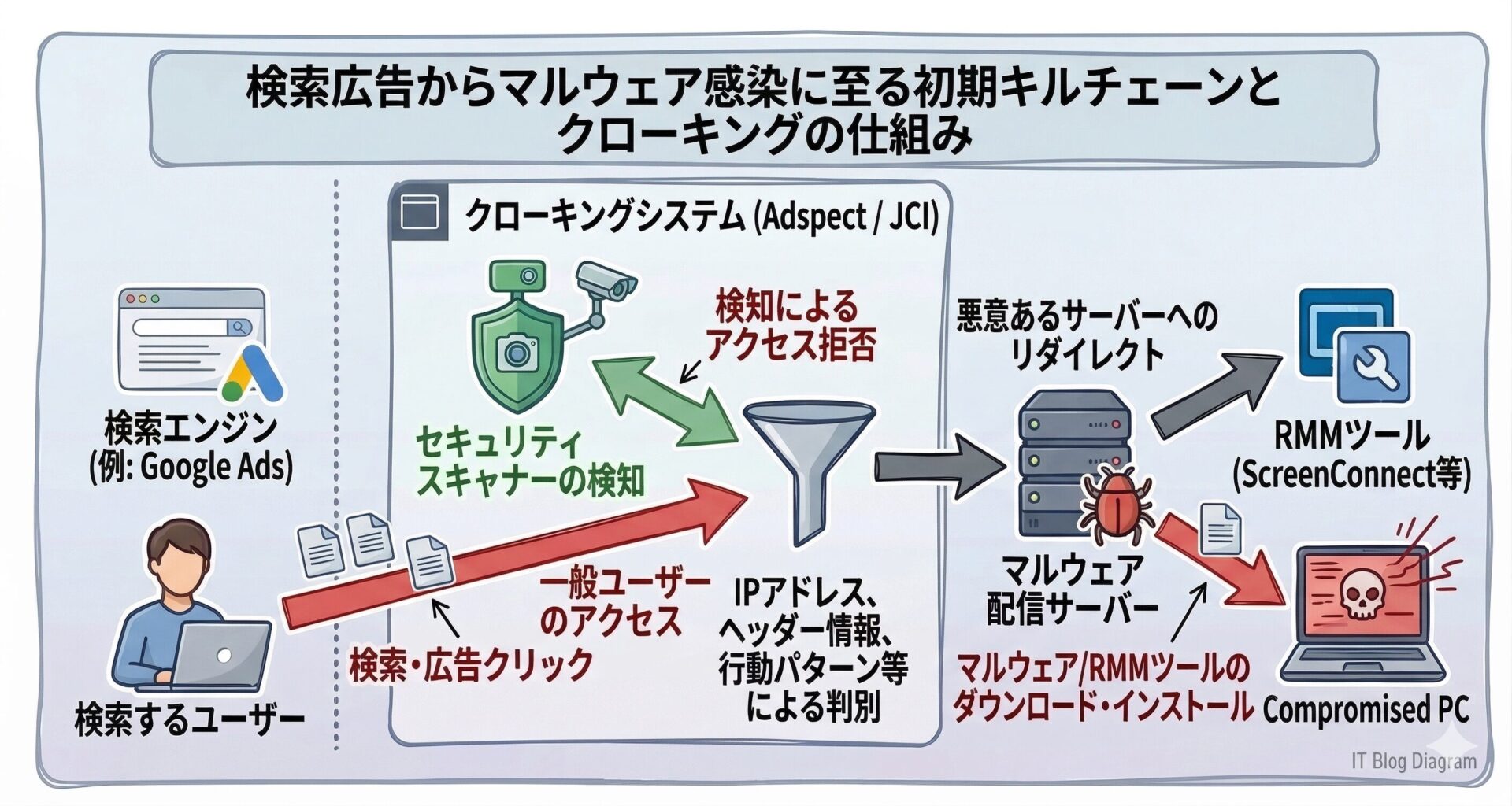

今回の攻撃キャンペーンの初期侵入は、検索エンジン上で「W2 tax form」などの税務関連用語を検索したユーザーを、スポンサー付きの不正な検索結果へ誘導することから始まります。

税務書類を偽装した ScreenConnect の配信とクローキング技術

攻撃者は、ユーザーを「bringetax[.]com/humu/」などの偽サイトへ誘導し、ScreenConnect のインストーラーをダウンロードさせます。この際、セキュリティベンダーのクローラーや広告審査システムによる検知を逃れるため、Adspect や JustCloakIt(JCI)といった商用のクローキングサービスが多重に悪用されています。

参考: Tax Search Ads Deliver ScreenConnect Malware Using Huawei Driver to Disable EDR

“The two cloaking services are stacked in the same index.php—JCI’s server-side filtering runs first, while Adspect provides client-side JavaScript fingerprinting as a second layer,” Pham explained. (Pham 氏は「2 つのクローキングサービスは同じ index.php に積み重ねられています。JCI のサーバーサイドフィルタリングが最初に実行され、Adspect が第 2 層としてクライアントサイドの JavaScript フィンガープリンティングを提供します」と説明しました。)

https://thehackernews.com/2026/03/tax-search-ads-deliver-screenconnect.html

このように、セキュリティ製品には無害なページを提示し、実際の標的にのみ悪意のあるペイロードを配信する高度なトラフィック制御(TDS)が実装されています。

手法の汎用性: 日本のエンタープライズ環境も標的になり得る理由

このニュースが日本のインフラエンジニアにとっても重要である理由は、攻撃手法の「高い汎用性」にあります。

攻撃に悪用されているのは、被害者の PC に元々インストールされている特定の Huawei 製ハードウェアの脆弱性ではありません。攻撃者自身が、正規のデジタル署名が付与された脆弱なカーネルドライバを外部から持ち込んで強制的に読み込ませる BYOVD(Bring Your Own Vulnerable Driver)という手法です。

つまり、一般的な Windows 10 や Windows 11 が稼働している日本のエンタープライズ環境であれば、PC のメーカーを問わずすべて標的になり得ます。

さらに、このマルウェアが停止を試みる Microsoft Defender、Kaspersky、SentinelOne といった EDR 製品は、日本国内でも非常に高いシェアを持っています。攻撃者が検索広告のキーワードを日本の確定申告や一般的な業務ツールに切り替えるだけで、同様の被害が広がるリスクが存在します。

Huawei ドライバ(HWAuidoOs2Ec.sys)を悪用した EDR 無効化の仕組み

攻撃者がエンドポイントのセキュリティを無効化するために用いるのが、BYOVD(Bring Your Own Vulnerable Driver)と呼ばれる手法です。

BYOVD 手法の脅威: なぜ正規の署名済みドライバがロードされるのか

BYOVD 攻撃の厄介な点は、OS が持つ正規のセキュリティ機構を逆手に取ることにあります。Windows には、未署名の怪しいドライバがカーネル空間に読み込まれるのを防ぐ DSE(Driver Signature Enforcement)という保護機能が存在します。

しかし攻撃者は、すでに正規のベンダー(今回は Huawei)によって署名されているものの、悪用可能な脆弱性を内包した古いオーディオドライバ(HWAuidoOs2Ec.sys)を標的のシステムに持ち込みます。このドライバは有効なデジタル署名を持っているため、Windows は疑うことなくカーネルモードでの実行を許可してしまいます。

参考: Tax Search Ads Deliver ScreenConnect Malware Using Huawei Driver to Disable EDR

“The driver terminates the target process from kernel mode, bypassing any usermode protections that security products rely on. Because the driver is legitimately signed by Huawei, Windows loads it without complaint despite Driver Signature Enforcement (DSE),” Huntress noted. (Huntress は「ドライバはカーネルモードからターゲットプロセスを終了させ、セキュリティ製品が依存するすべてのユーザーモードの保護をバイパスします。ドライバは Huawei によって正当に署名されているため、Windows は Driver Signature Enforcement(DSE)にもかかわらず文句なしにそれをロードします」と指摘しました。)

https://thehackernews.com/2026/03/tax-search-ads-deliver-screenconnect.html

カーネルレベルからのプロセス強制終了によるアンチウイルスの回避

カーネル空間は、OS の中核であり最高権限を持つ領域です。ここにロードされた脆弱なドライバを利用することで、攻撃者はユーザーモードで動作しているセキュリティ製品の保護プロセスを完全にバイパスし、システム権限で強制終了させることが可能になります。

今回のキャンペーンでは「HwAudKiller」と呼ばれる EDR キラーがこの仕組みを悪用し、Microsoft Defender や Kaspersky、SentinelOne といった主要な EDR プロセスの停止を試みます。

MDE 等のクラウド EDR による検知と対策

このような高度な BYOVD 攻撃からシステムを守るためには、OS レベルの防御強化と、MDE(Microsoft Defender for Endpoint)などのクラウド EDR を連携させた対策が不可欠です。

脆弱なドライバのロードと異常なプロセス終了の監視ロジック

最新の EDR は、単なるマルウェアのシグネチャマッチングだけでなく、システムの振る舞い(ビヘイビア)を監視しています。

正規の署名を持つファイルであっても、通常業務では使用されない特定の古い Huawei ドライバ(HWAuidoOs2Ec.sys)が突然システムフォルダにドロップされ、ロードされる挙動自体を「疑わしいアクティビティ」として検知するよう、カスタム検出ルール(Custom Detection Rules)を構成することが推奨されます。また、EDR 自身のサービスプロセスが予期せず終了(クラッシュ)したログをトリガーとし、即座に管理者にアラートを発報する仕組みも重要です。

ブロックリストの活用と OS レベルでのパッチ管理・設定強化

BYOVD に対する最も効果的で根本的な防御策は、脆弱なドライバのロードを OS レベルで物理的にブロックすることです。

Windows 環境においては、Microsoft が提供する「脆弱性のあるドライバのブロックリスト(Microsoft Vulnerable Driver Blocklist)」を有効化し、WDAC(Windows Defender Application Control)や ASR(Attack Surface Reduction)ルールを通じて、既知の脆弱なドライバの実行を強制的に拒否する設定が非常に有効です。これにより、攻撃者が HWAuidoOs2Ec.sys などの悪用可能なドライバを持ち込んでも、OS 側でロードを未然に防ぐことができます。

FortiGate を活用した C2 通信の遮断と多層防御アーキテクチャ

EDR 製品が BYOVD 攻撃によって無効化されるリスクを考慮すると、エンドポイント単体の防御に依存しないネットワーク境界での多層防御が極めて重要になります。

Web フィルタリングと IPS を用いた RMM ツールの不正通信ブロック

今回のキャンペーンの特徴は、初期侵入後に複数のリモートアクセスツールがエンドポイントに迅速に展開される点にあります。

参考: Tax Search Ads Deliver ScreenConnect Malware Using Huawei Driver to Disable EDR

“A consistent pattern across compromised hosts was the rapid stacking of multiple remote access tools. After the initial rogue ScreenConnect relay was established, the threat actor deployed additional trial ScreenConnect instances on the same endpoint, sometimes two or three within hours, and backup RMM tools like FleetDeck.” (侵害されたホスト全体で一貫したパターンは、複数のリモートアクセスツールが急速に積み重ねられていることでした。最初の不正な ScreenConnect リレーが確立された後、脅威アクターは同じエンドポイントに追加のトライアル ScreenConnect インスタンスを数時間以内に 2、3 個展開し、FleetDeck などのバックアップ RMM ツールを展開しました。)

https://thehackernews.com/2026/03/tax-search-ads-deliver-screenconnect.html

FortiGate の Application Control 機能を活用し、組織内で公式に許可されていない ScreenConnect や FleetDeck などの RMM(Remote Monitoring and Management)ツールの通信をネットワークレベルでプロアクティブに遮断する運用が推奨されます。また、Web フィルタリングや IPS(侵入防御システム)のシグネチャを最新に保ち、初期侵入時のインストーラーのダウンロードや、Adspect 等のクローキングインフラへの通信を検知・ブロックしてください。

ゼロトラストを前提としたネットワークセグメンテーションの重要性

万が一 EDR が無効化され、LSASS(Local Security Authority Subsystem Service)から認証情報がダンプされた場合、攻撃者は NetExec などのツールを用いて内部ネットワークでの横展開(ラテラルムーブメント)を試みます。

これを防ぐためには、内部犯行やエンドポイントの侵害を前提としたゼロトラストアーキテクチャが不可欠です。FortiGate を ISFW(内部セグメンテーションファイアウォール)として配置し、クライアント PC 間の不要な SMB や RPC 通信をデフォルトで拒否(Deny All)することで、被害の範囲を最小限に封じ込めるマイクロセグメンテーションの実装が有効な対策となります。

まとめ

本記事では、検索広告から始まり Huawei ドライバを悪用して EDR を無効化するマルウェアキャンペーンについて解説しました。

- 検索広告とクローキング技術を悪用し、不正な ScreenConnect などの RMM ツールを展開する。

- 正規署名を持つ脆弱なドライバ(HWAuidoOs2Ec.sys)を持ち込む BYOVD 手法で EDR を強制停止する。

- OS のドライバブロックリストを有効化し、クラウド EDR で異常なプロセス終了を監視する。

- FortiGate のアプリケーション制御で未承認の RMM ツールを遮断し、内部セグメンテーションで横展開を防ぐ。

以上、最後までお読みいただきありがとうございました。