はじめに

近年、Google や Yahoo! をはじめとする多くの Web サイトが常時 SSL 化(HTTPS)され、通信内容は暗号化されるのが当たり前になりました。 プライバシーが守られるのは良いことですが、ネットワーク管理者にとっては 「ある深刻な問題」 を引き起こしています。

それは、「ウイルスや攻撃コードも、暗号化されてやってくる」 ということです。

従来のファイアウォールにとって、HTTPS 通信は 「中身の見えない頑丈なトンネル」 のようなものです。 たとえその中にマルウェアが潜んでいたとしても、暗号化の壁に阻まれて中身を検査できず、そのまま通過させてしまいます。

この「暗号化の死角」をなくし、セキュリティを確保するための切り札となる機能が、FortiGate の 「SSL インスペクション(Deep Inspection)」 です。

本記事では、暗号化された通信を “一度ほどいて” 中身を検査するこの技術の仕組みと、多くの人がつまずく「ブラウザのセキュリティ警告」を出さずに運用するための設定手順 を解説します。

- 暗号化された通信の中身をチェックする「Deep Inspection」の仕組み

- FortiGate での設定手順(証明書のダウンロードからポリシー適用まで)

- ブラウザで「セキュリティ警告」を出さないためのクライアント設定

SSL インスペクションの仕組み(なぜ警告が出るの?)

SSL インスペクション(Deep Inspection)は、PC と Web サーバーの間に FortiGate が割り込み、暗号化された通信を「検閲」する技術です。 技術的には 「中間者攻撃(Man-in-the-Middle)」 と呼ばれるハッキング手法と同じ仕組みを使います(もちろん、これは社内セキュリティを守るための「善意の割り込み」です)。

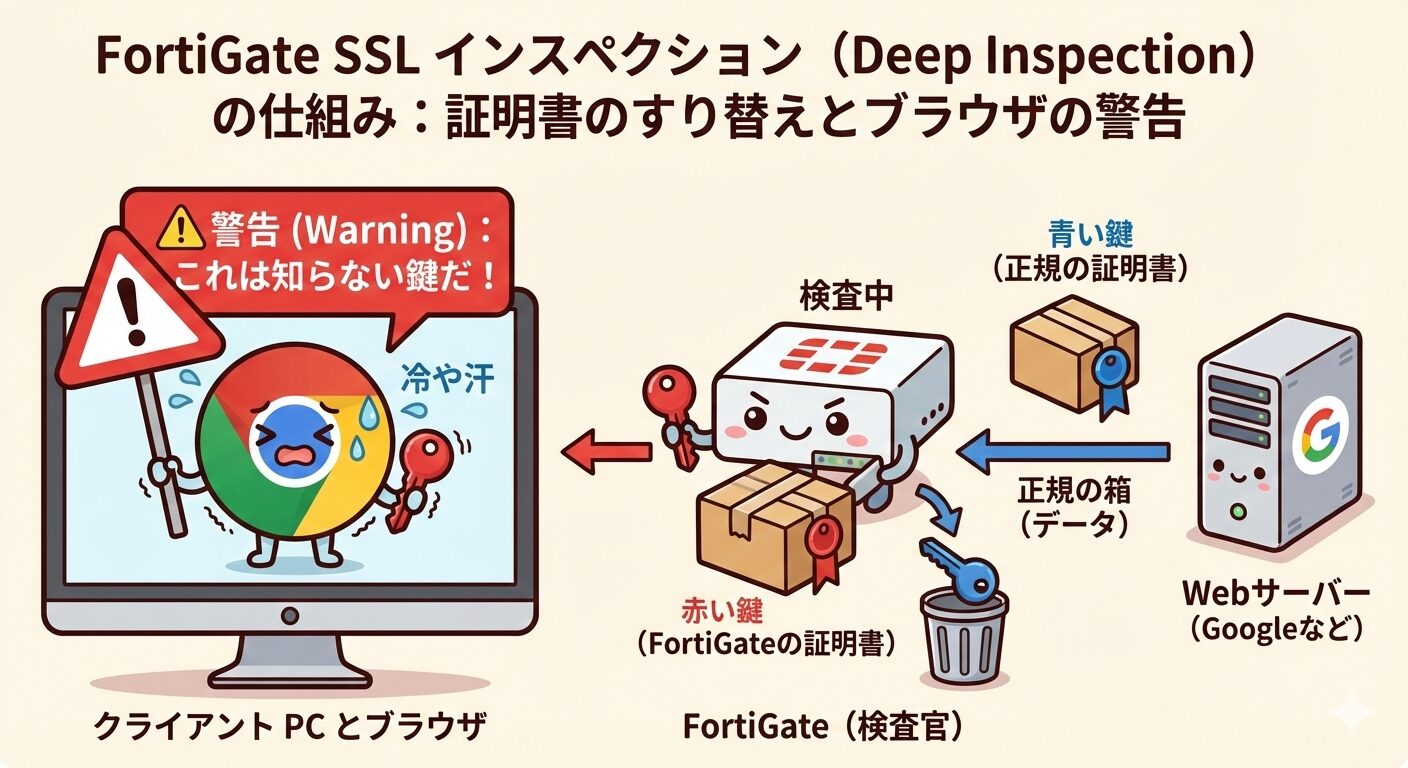

【図解】FortiGate が行う「鍵のすり替え」

通常、PC と Web サーバーは「1本の密閉されたトンネル」で繋がっています。 Deep Inspection を有効にすると、FortiGate はこのトンネルを途中で断ち切り、以下の処理を高速に行います。

- 復号: PC から送られてきた暗号データを、一度ほどく。

- 検査: 中身にウイルスや不正なコードがないかチェックする(IPS/AV)

- 再暗号化: 安全なら、もう一度暗号化して Web サーバーへ送る。

なぜブラウザは「セキュリティ警告」を出すのか?

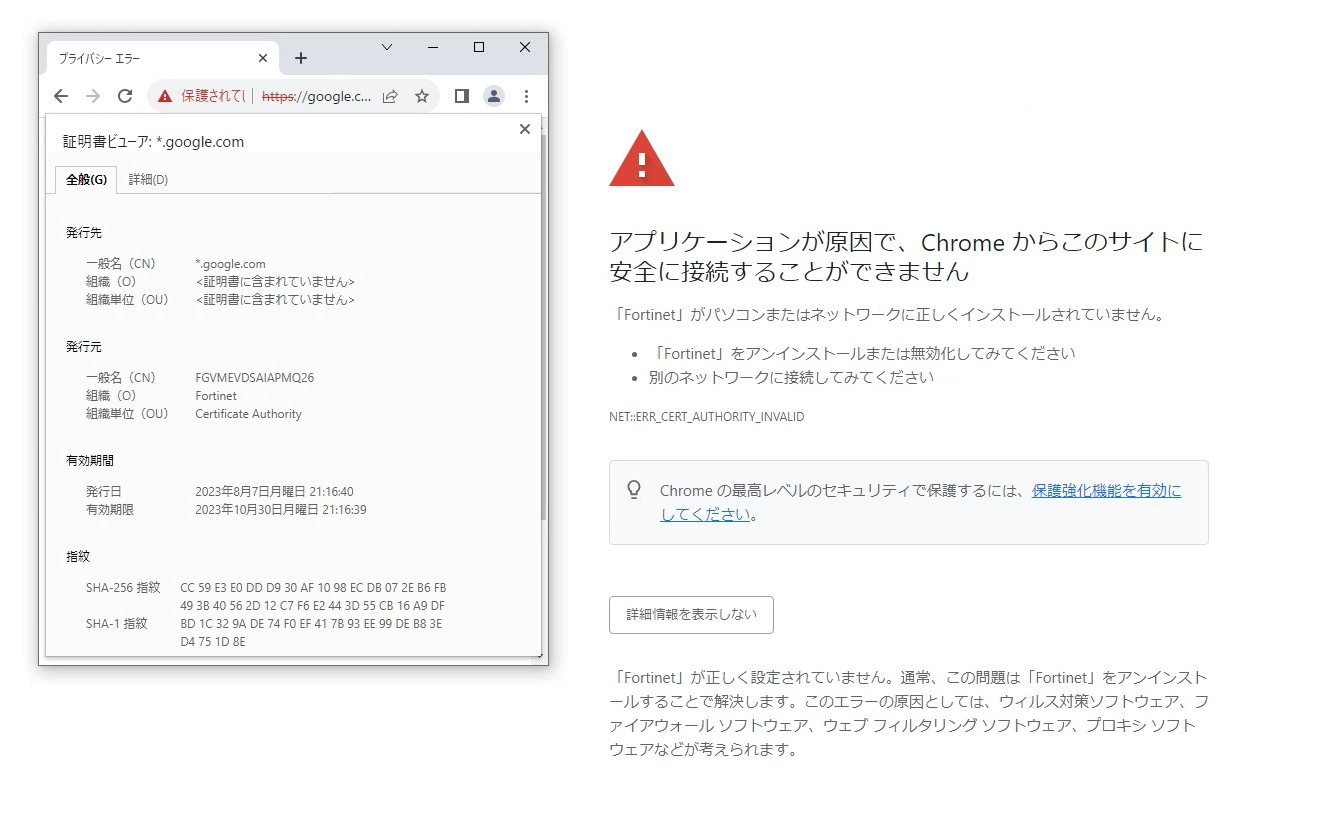

この機能を使うと、ユーザーのブラウザには高確率で 「この接続はプライベートではありません」 という怖い警告画面が表示されます。 なぜでしょうか? それは、FortiGate が 「証明書の偽造(再署名)」 を行っているからです。

本来、Google のサイトは「Google が発行した証明書」を持っています。 しかし、FortiGate は通信を割り込む際に、その証明書を 「FortiGate が勝手に作った Google 用の証明書」 にすり替えて PC に渡してしまいます。

PC(ブラウザ)から見ると、以下のような異常事態に見えるわけです。

「Google のサイトに繋いだはずなのに、身分証(証明書)の発行元が『FortiGate』という知らない名前になっている! これはなりすましだ!」

これが警告の正体です。

※そもそも「証明書」がどのような役割を持っているのか、なぜ勝手に作ると警告が出るのかについては、以前の記事 「SSL 証明書「DV・OV・EV」の違いとは?」 で詳しく解説しています。

この警告を消すためには、PC に対して 「FortiGate は怪しいやつじゃないよ、信頼していいよ」 と教えてあげる(ルート証明書をインポートする)必要があります。 具体的な手順は次のとおりです。

FortiGate の SSL インスペクション(Deep Inspection)設定手順

FortiGate から CA 証明書をダウンロード

まずは、PC に「この人を信頼してもいいよ」と教えるための身分証(ルート CA 証明書)を、FortiGate 本体から取り出します。

- FortiGate の管理画面にログインします。

- 左メニューから 「システム(System)」 > 「証明書(Certificates)」 を開きます。

- リストの中から 「Fortinet_CA_SSL」 という名前の証明書を探します(これがデフォルトで SSL インスペクションに使われる証明書です)

- 選択して、「ダウンロード」 をクリックします。 ※形式は

.cerなどで保存されます。

クライアント PC への証明書インポート(重要)

FortiGate 側で設定を有効にする前に、必ず クライアント PC に証明書をインストールしてください。これをやらないと、Web 閲覧時にエラー画面が表示され続け、インターネットがまともに使えなくなります。

Windows PC を例に手順を解説します。

先ほどダウンロードした証明書ファイル(.cer)をダブルクリックします。 証明書の画面が開くので、「証明書のインストール」 ボタンをクリックします。

「現在のユーザー」または「ローカルコンピューター(全ユーザー対象)」を選び、「次へ」をクリックします。

「証明書をすべて次のストアに配置する」を選択し、「参照」ボタンから以下を指定してください。

- 指定するストア: 「信頼されたルート証明機関(Trusted Root Certification Authorities)」

※注意: デフォルトの「自動的に選択する」や「個人」に入れてしまうと、ブラウザは信頼してくれません。 必ず「信頼されたルート証明機関」を選んでください。

次へ」→「完了」と進み、最後にセキュリティ警告(本当にインストールしますか?)が出たら 「はい」 をクリックします。 「正しくインポートされました」と出れば準備完了です。

FortiGate でのインスペクション有効化

左メニューの 「セキュリティプロファイル」 > 「SSL/SSH インスペクション」 を開きます。 今回は、最初から用意されている 「deep-inspection」 というプロファイルを使用します(読み取り専用の場合は、中身を確認するだけで OK です)。

CA 証明書: Fortinet_CA_SSL が選択されていることを確認してください(Step 1 でダウンロードしたものと同じである必要があります)

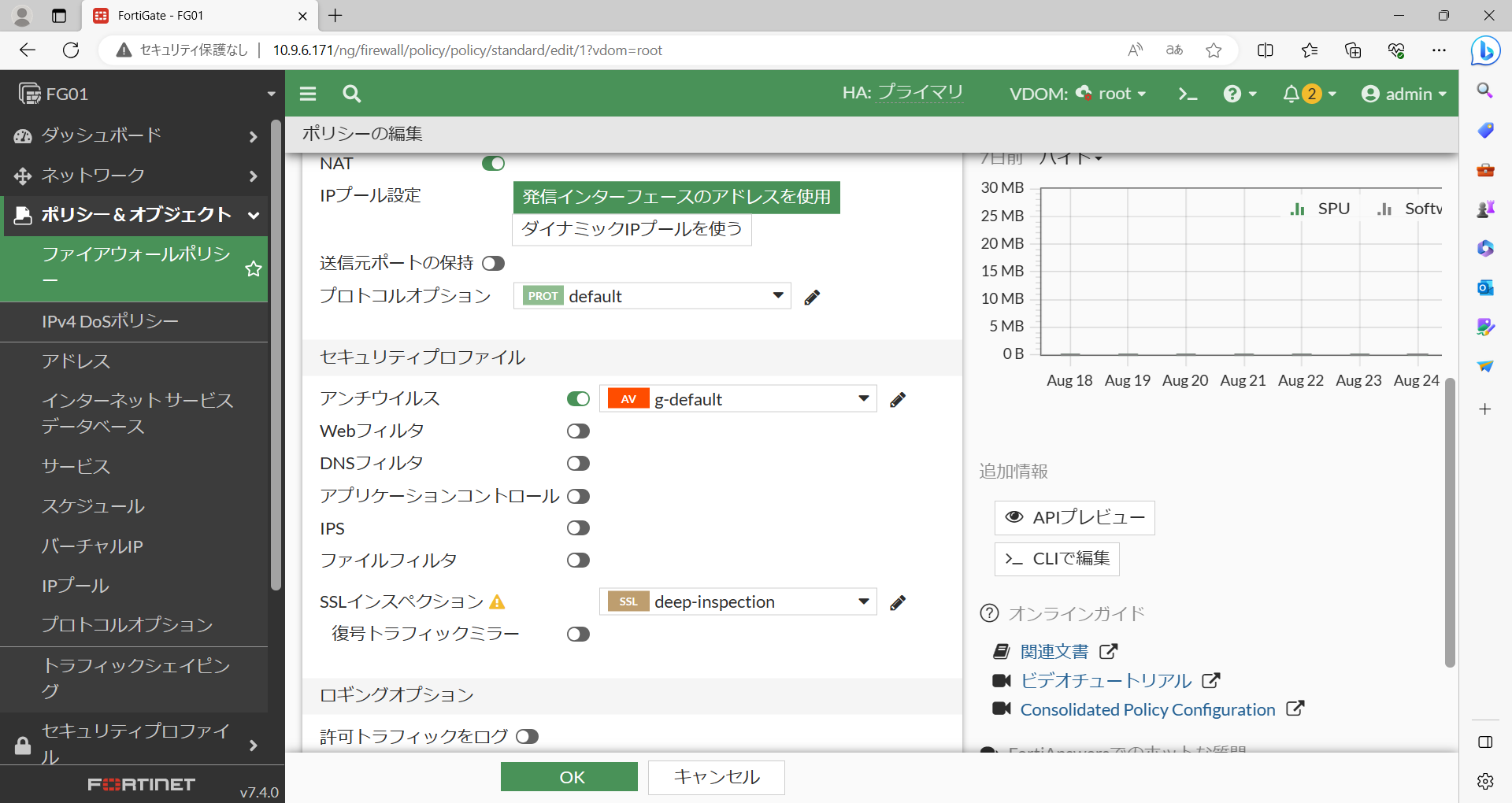

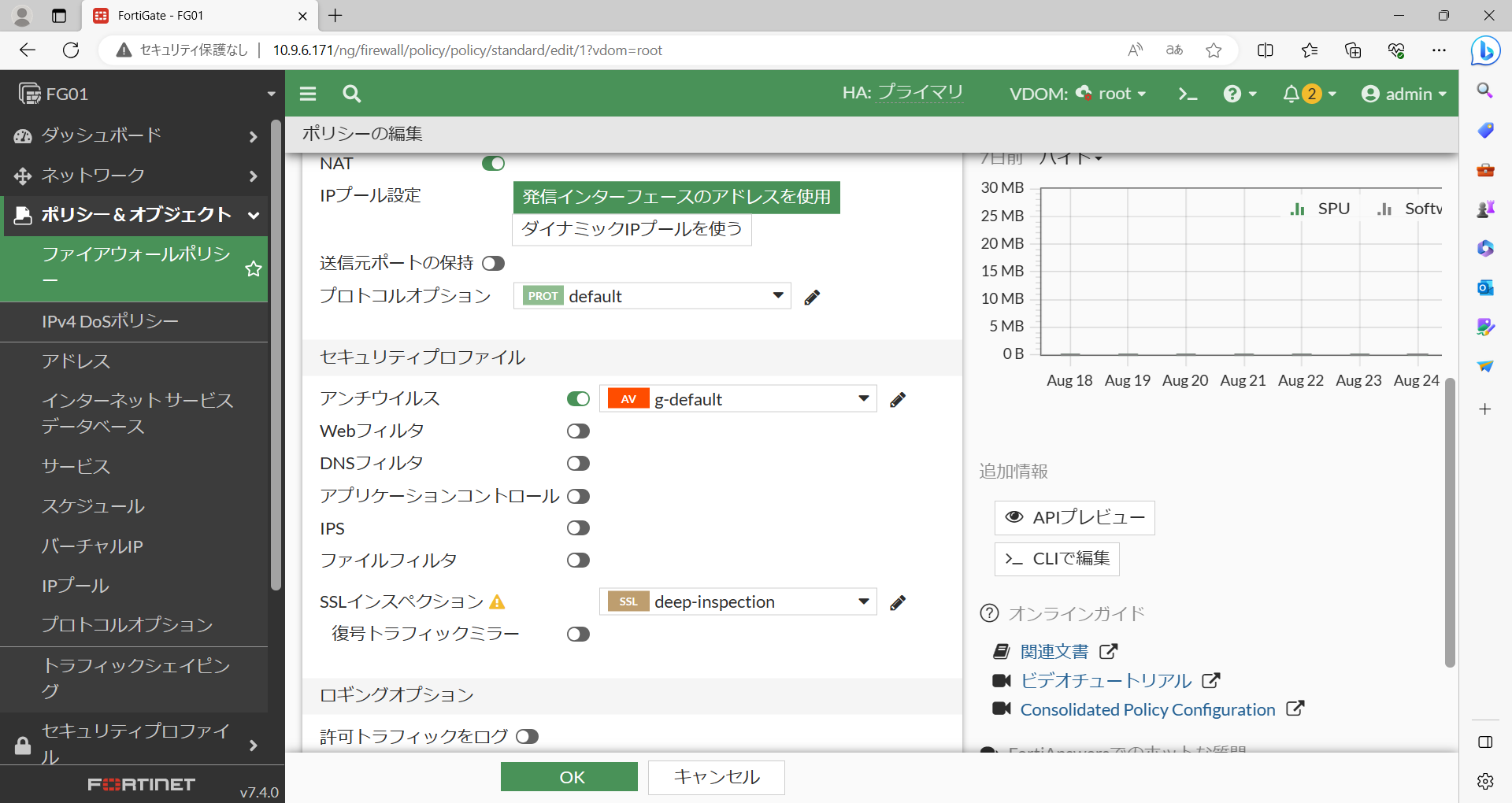

実際に通信を制御しているポリシーに、このプロファイルを紐付けます。

- 「ポリシー & オブジェクト」 > 「ファイアウォールポリシー」 を開きます。

- LAN から WAN(インターネット)へ抜けるポリシーを選択し、「編集」をクリックします。

- 画面下部の「セキュリティプロファイル」セクションで以下を設定します。

- SSL インスペクション: スイッチを ON にする。

- プロファイル: 「deep-inspection」 を選択する。

- 「OK」で保存します。

これで設定は完了です。このポリシーを通る通信に対して、FortiGate が暗号化を解き、中身の検査を開始します。

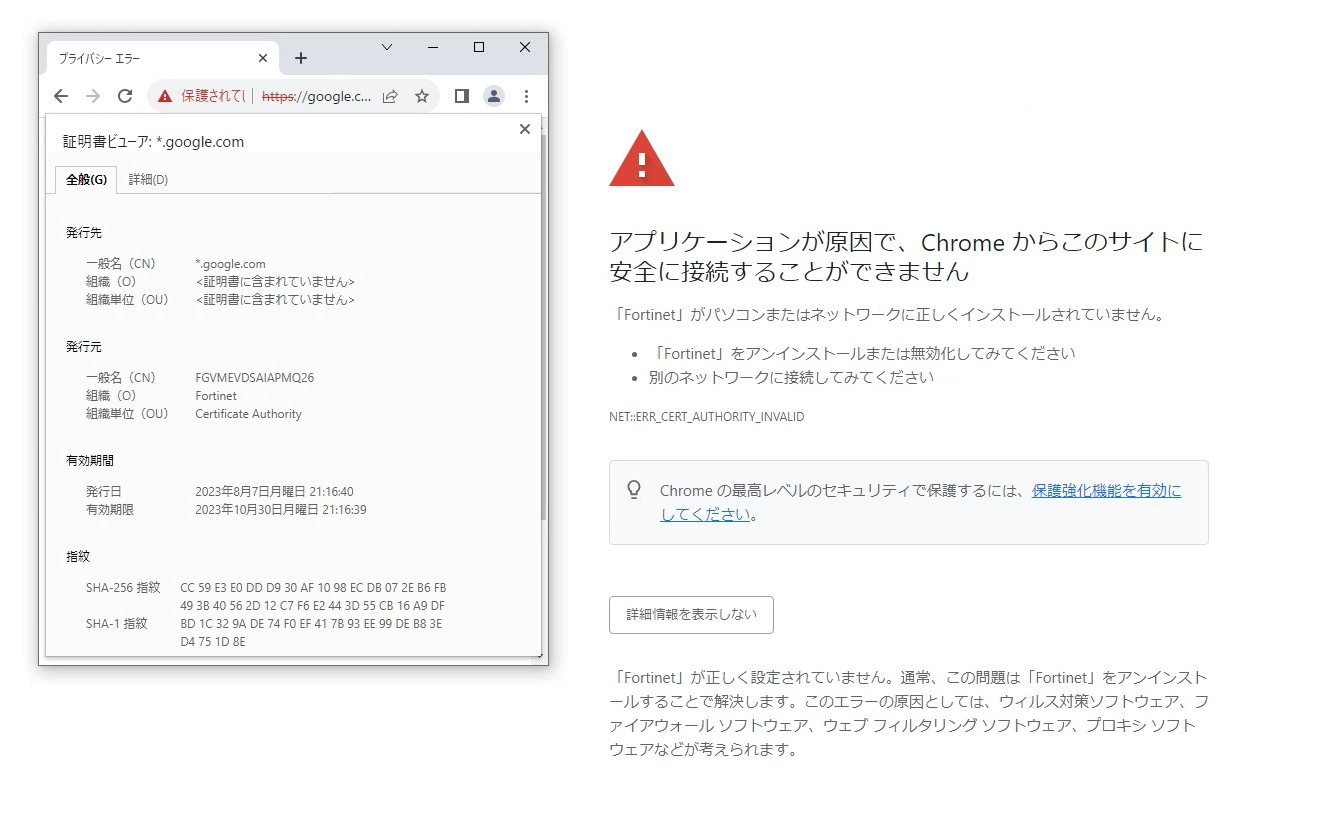

動作確認(警告が出ないことを確認)

最後に、SSL インスペクションが正しく機能しているか確認しましょう。

HTTPS サイトへアクセス

設定した PC のブラウザ(Chrome や Edge)で、Google (https://www.google.com) や Yahoo! JAPAN などの HTTPS サイトへアクセスします。

ここで 「この接続はプライベートではありません」という警告画面が出ずに、普段どおりサイトが表示されれば、第一段階はクリア(設定手順②のインポート成功) です。

証明書の発行者を確認

次に、アドレスバーの 「鍵マーク」 をクリックし、証明書の詳細を表示します(「この接続は保護されています」→「証明書は有効です」をクリック)。

「発行者(Issued by)」の欄を見てください。

- 成功: 発行者が 「Fortinet_CA_SSL」(または FortiGate で指定した CA 名)になっている。

- 失敗: 発行者が 「Google Trust Services」 などのままになっている(インスペクションが効いていません。ポリシー設定を見直してください)

本来 Google が発行しているはずの証明書が、FortiGate 発行のものに置き換わっていれば成功です。 これは 「FortiGate が通信の中身を一度ほどき、検査してから、自分の署名をつけて PC に渡した」 という何よりの証拠です。

まとめ

本記事では、FortiGate のセキュリティ機能 「SSL インスペクション(Deep Inspection)」 の仕組みと導入手順を解説しました。

- SSL インスペクションとは: 暗号化トンネルの中身をこじ開けて、ウイルス検査をする機能

- 運用の最大の壁: そのままだとブラウザが「なりすまし」と判断して警告を出してしまう。

- 解決策: クライアント PC に「FortiGate の証明書」をインポートして信頼させること。

この機能を使えば、HTTPS 通信に隠れたマルウェアも検知できるようになり、社内ネットワークの安全性は向上します。

以上、最後までお読みいただきありがとうございました。